BitLocker merupakan solusi enkripsi drive native pada Windows 11 yang dirancang untuk melindungi integritas dan kerahasiaan data pengguna. Fitur ini memanfaatkan Trusted Platform Module (TPM) untuk mengikat kunci enkripsi pada perangkat keras spesifik, sehingga mencegah akses data melalui sistem operasi eksternal atau manipulasi disk secara fisik. Proses aktivasi BitLocker menghasilkan recovery key yang wajib diamankan sebagai mekanisme pemulihan darurat. Kendati menyediakan lapisan keamanan tinggi, BitLocker tidak menggantikan fungsi firewall dan antivirus dalam menangkal serangan berbasis jaringan. Pemahaman menyeluruh tentang prosedur aktivasi, penonaktifan, serta pengelolaan kunci enkripsi menjadi krusial bagi profesional TI, teknisi, dan gamer yang mengutamakan proteksi data.

Sejak diperkenalkan pada Windows Vista, BitLocker terus mengalami penyempurnaan signifikan. Pada Windows 11, enkripsi BitLocker hadir dengan dukungan penuh terhadap TPM versi 2.0 serta algoritma enkripsi XTS-AES 128-bit dan 256-bit. Fitur ini terintegrasi secara mendalam dengan ekosistem keamanan Windows, termasuk Secure Boot dan Windows Defender Credential Guard. Bagi profesional TI yang mengelola armada perangkat, BitLocker menawarkan integrasi dengan Microsoft Entra ID (sebelumnya Azure AD) untuk penyimpanan recovery key terpusat. Sementara itu, teknisi hardware perlu memahami bahwa TPM bukan sekadar chip tambahan, melainkan fondasi utama yang memungkinkan verifikasi integritas boot berantai sebelum kunci enkripsi dilepaskan ke sistem operasi.

Penerapan BitLocker sering kali menjadi pertimbangan kritis bagi kalangan gamer dan pengguna performa tinggi. Kekhawatiran tentang penurunan kecepatan baca/tulis disk akibat proses enkripsi-dekripsi real-time kerap muncul ke permukaan. Namun, implementasi BitLocker modern memanfaatkan akselerasi hardware melalui instruksi AES-NI yang tertanam di hampir semua prosesor kontemporer. Hasil pengujian menunjukkan bahwa overhead performa pada SSD NVMe dengan enkripsi BitLocker aktif umumnya berada di bawah ambang 5 persen, sebuah angka yang nyaris tidak terdeteksi dalam skenario penggunaan normal maupun gaming intensif.

Arsitektur Keamanan BitLocker dan Peran TPM

BitLocker menerapkan mekanisme enkripsi berbasis volume yang bekerja pada tingkat sektor disk. Setiap sektor pada drive yang dilindungi akan dienkripsi menggunakan algoritma simetris, sehingga data hanya dapat dibaca setelah kunci enkripsi berhasil diperoleh melalui proses autentikasi yang sah. Pada Windows 11, konfigurasi default BitLocker menggunakan mode enkripsi XTS-AES 128-bit untuk drive sistem dan data tetap, sebuah pilihan yang menyeimbangkan antara keamanan kriptografis dan efisiensi komputasi.

Trusted Platform Module (TPM) berfungsi sebagai root of trust hardware yang menyimpan kunci enkripsi dalam lokasi terisolasi secara fisik. Saat komputer dinyalakan, TPM melakukan validasi terhadap hash firmware BIOS/UEFI, bootloader, dan komponen kritis sistem operasi sebelum melepaskan kunci enkripsi. Prosedur ini dikenal sebagai measured boot dan memastikan bahwa proses boot tidak mengalami modifikasi tidak sah. Apabila TPM mendeteksi perubahan pada komponen yang divalidasi, sistem akan meminta recovery key sebagai mekanisme fallback. Tanpa TPM, BitLocker tetap dapat berfungsi menggunakan mode otentikasi berbasis USB flash drive yang menyimpan kunci startup, namun metode ini dianggap kurang aman secara fundamental.

TPM bukan sekadar tempat penyimpanan kunci. Chip ini menjalankan fungsi kriptografi secara mandiri dan tidak dapat diakses langsung oleh sistem operasi utama, menjadikannya benteng pertahanan terhadap serangan cold boot dan DMA.

Prasyarat Aktivasi BitLocker di Windows 11

Sebelum mengaktifkan BitLocker, terdapat beberapa persyaratan teknis yang harus diverifikasi. Pertama, pastikan perangkat menjalankan edisi Windows 11 Pro, Enterprise, atau Education. BitLocker tidak tersedia pada edisi Windows 11 Home, meskipun edisi tersebut memiliki fitur Device Encryption yang merupakan versi terbatas dari BitLocker. Kedua, motherboard harus dilengkapi chip TPM versi 2.0 yang telah diaktifkan melalui pengaturan UEFI/BIOS. Ketiga, akun pengguna wajib memiliki hak administrator untuk melakukan perubahan konfigurasi enkripsi.

Untuk memverifikasi keberadaan dan status TPM, Anda dapat menggunakan utilitas tpm.msc melalui dialog Run (Windows + R). Jendela TPM Management akan menampilkan informasi detail mengenai versi spesifikasi TPM, status aktivasi, serta vendor manufaktur chip. Apabila status menunjukkan “The TPM is ready for use”, maka perangkat Anda memenuhi syarat hardware untuk mengaktifkan enkripsi BitLocker. Jika TPM tidak terdeteksi, lakukan restart komputer dan masuk ke menu UEFI/BIOS untuk mengaktifkan fitur TPM yang mungkin dinonaktifkan secara default pada beberapa motherboard, terutama yang ditargetkan untuk pasar DIY dan gaming.

Cara Mengaktifkan BitLocker di Windows 11

Prosedur aktivasi BitLocker di Windows 11 relatif sederhana, namun memerlukan perhatian penuh pada tahap penyimpanan recovery key. Berikut adalah langkah-langkah detail yang harus diikuti secara berurutan untuk memastikan konfigurasi berhasil tanpa risiko kehilangan akses data.

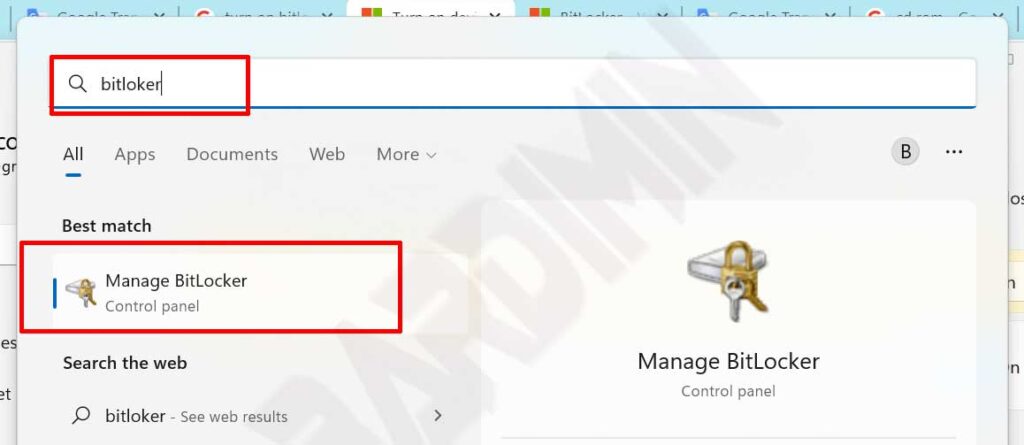

- Buka menu Start dan ketikkan kata kunci “BitLocker” pada kolom pencarian. Klik hasil pencarian bertajuk “Manage BitLocker” yang muncul di bawah kategori Control Panel. Alternatifnya, Anda dapat mengaksesnya melalui Control Panel > System and Security > BitLocker Drive Encryption.

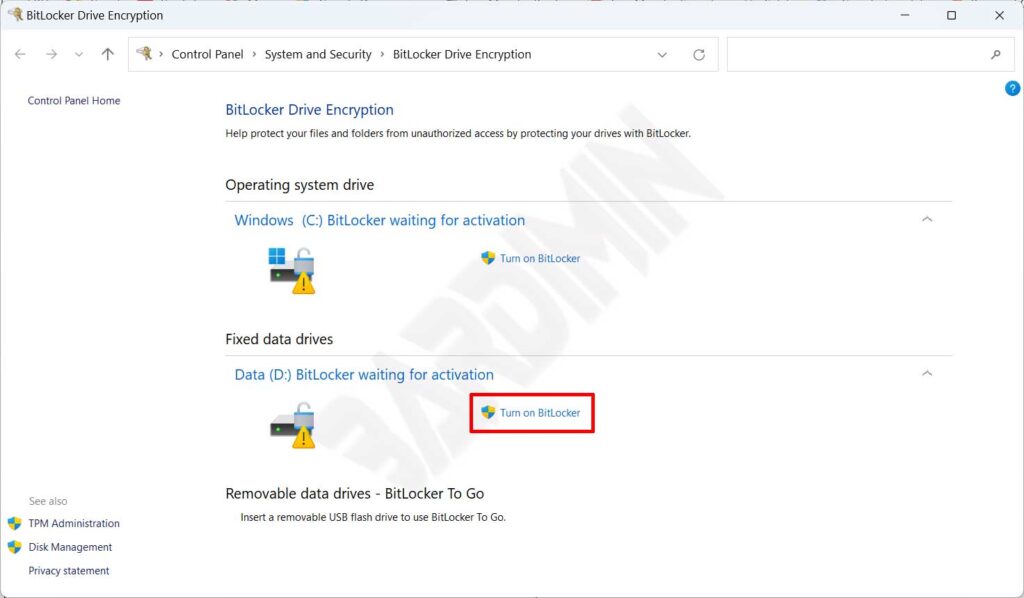

- Pada jendela BitLocker Drive Encryption, identifikasi drive sistem (biasanya berlabel C:) dan klik tautan “Turn on BitLocker” yang terletak di sebelah kanan. Sistem akan menjalankan pemeriksaan konfigurasi hardware secara otomatis untuk memastikan kesiapan TPM dan partisi sistem.

- Windows akan menampilkan pilihan metode penyimpanan recovery key. Opsi yang tersedia meliputi penyimpanan ke akun Microsoft, file teks pada drive eksternal, pencetakan fisik, atau penyimpanan di akun kerja/sekolah (jika terhubung ke domain Entra ID). Pilih minimal dua metode untuk redundansi. Jangan pernah menyimpan recovery key pada drive yang sedang dienkripsi karena akan terkunci bersama data Anda saat terjadi kegagalan autentikasi.

- Tentukan cakupan enkripsi. Pilih “Encrypt entire drive” untuk perlindungan maksimal terhadap seluruh sektor, termasuk data yang telah dihapus namun masih dapat dipulihkan. Opsi kedua, “Encrypt used disk space only”, lebih cepat dan cocok untuk drive baru yang belum banyak berisi data.

- Pilih mode enkripsi. Pada Windows 11, gunakan “New encryption mode” (XTS-AES) yang lebih modern. Pilih “Compatible mode” hanya jika drive akan dipindahkan ke komputer dengan Windows versi lama (sebelum Windows 10 versi 1511).

- Centang kotak “Run BitLocker system check” dan klik Continue. Fitur ini memverifikasi bahwa recovery key berfungsi sebelum proses enkripsi dimulai. Restart komputer Anda ketika diminta.

- Setelah restart, BitLocker akan memulai proses enkripsi di latar belakang. Durasi proses bergantung pada kapasitas drive dan kecepatan media penyimpanan. Anda tetap dapat menggunakan komputer secara normal selama proses berlangsung.

Peringatan Penting: Recovery key adalah satu-satunya jalan masuk ke data Anda apabila TPM gagal memvalidasi integritas sistem. Simpan recovery key di lokasi yang benar-benar terpisah dari komputer, seperti brankas tahan api, safe deposit box, atau layanan penyimpanan cloud dengan enkripsi zero-knowledge. Kehilangan recovery key berarti kehilangan permanen seluruh data pada drive terenkripsi. Tidak ada backdoor atau mekanisme bypass yang disediakan Microsoft untuk mengakses data tanpa recovery key.

Cara Menonaktifkan Enkripsi BitLocker di Windows 11

Menonaktifkan BitLocker akan memicu proses dekripsi menyeluruh pada drive yang bersangkutan. Data akan dikembalikan ke kondisi tidak terenkripsi dan dapat diakses oleh sistem operasi lain atau alat boot eksternal. Prosedur ini diperlukan saat Anda akan melakukan upgrade hardware signifikan, mentransfer drive ke sistem tanpa TPM, atau mengalami konflik driver yang memerlukan akses disk tingkat rendah.

- Akses Control Panel > System and Security > BitLocker Drive Encryption atau gunakan pencarian Windows dengan kata kunci “BitLocker.

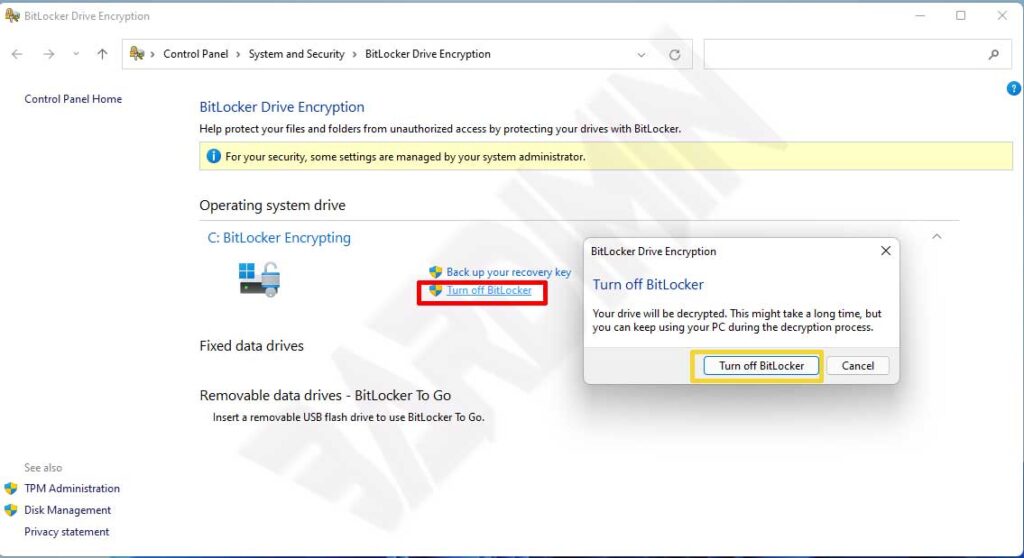

- Temukan drive yang akan dinonaktifkan enkripsinya, lalu klik tautan “Turn off BitLocker” yang tersedia di samping deskripsi drive.

- Pada jendela konfirmasi yang muncul, klik tombol “Turn off BitLocker” untuk memulai proses dekripsi. Windows akan menampilkan notifikasi progres di area system tray.

- Proses dekripsi berjalan di latar belakang. Biarkan komputer tetap menyala dan terhubung ke sumber daya listrik hingga selesai. Mematikan komputer secara paksa selama dekripsi berpotensi menyebabkan korupsi data pada sektor yang sedang diproses.

Selain menonaktifkan secara permanen, BitLocker juga menyediakan opsi “Suspend Protection” yang bersifat sementara. Fitur ini memungkinkan akses data tanpa autentikasi TPM selama periode tertentu dan sangat berguna saat melakukan pembaruan firmware BIOS/UEFI, upgrade komponen hardware, atau instalasi sistem operasi kedua. Setelah pekerjaan selesai, proteksi dapat dilanjutkan (resume) tanpa perlu melakukan enkripsi ulang. Suspensi BitLocker tidak mendekripsi data, melainkan hanya menonaktifkan verifikasi TPM secara temporer.

Pengelolaan Recovery Key dan Skenario Pemulihan

Recovery key adalah kode numerik sepanjang 48 digit yang berfungsi sebagai kunci darurat untuk membuka kunci drive terenkripsi. Microsoft menyediakan beberapa kanal penyimpanan resmi, termasuk akun Microsoft personal (https://account.microsoft.com/devices/recoverykey), akun Azure Active Directory untuk lingkungan enterprise, serta penyimpanan lokal berupa file teks atau cetakan fisik. Administrator TI dapat menerapkan kebijakan Group Policy untuk memastikan recovery key seluruh armada perangkat tersimpan di Active Directory secara otomatis.

Skenario yang memicu permintaan recovery key antara lain: kegagalan validasi TPM akibat pembaruan BIOS, perubahan urutan boot, penggantian komponen motherboard, atau pemulihan drive dari sistem yang rusak ke perangkat lain. Selain itu, kesalahan memasukkan PIN BitLocker secara berulang akan mengunci TPM dan memaksa penggunaan recovery key sebagai mekanisme anti-brute force. Dalam konteks organisasi, helpdesk TI dapat menyediakan recovery key kepada pengguna setelah melalui prosedur verifikasi identitas sesuai kebijakan keamanan perusahaan.

Praktik Terbaik untuk Gamer dan Profesional: Simpan recovery key di pengelola kata sandi yang mendukung penyimpanan catatan terenkripsi, seperti Bitwarden atau 1Password. Hindari menyimpan recovery key dalam bentuk foto atau tangkapan layar yang tersimpan di galeri ponsel tanpa enkripsi. Jika Anda sering melakukan overclocking atau modifikasi BIOS untuk optimasi gaming, biasakan untuk menangguhkan (suspend) BitLocker sebelum mengubah setelan UEFI agar tidak memicu permintaan recovery key yang tidak perlu.

Keamanan Data di Luar Cakupan BitLocker

BitLocker melindungi data dalam kondisi at-rest, yaitu saat komputer dalam keadaan mati atau drive dilepas dari sistem. Setelah Windows melakukan booting dan autentikasi berhasil, data didekripsi secara transparan agar aplikasi dapat membacanya. Pada kondisi ini, BitLocker tidak memberikan perlindungan terhadap serangan yang mengeksploitasi sistem operasi yang sedang berjalan, seperti malware, trojan, atau serangan phishing. Oleh karena itu, mengandalkan BitLocker sebagai satu-satunya lapisan keamanan adalah pendekatan yang kurang tepat.

Untuk perlindungan menyeluruh, kombinasikan BitLocker dengan solusi keamanan endpoint modern yang mencakup firewall berbasis host, deteksi ancaman real-time, serta kontrol aplikasi. Windows Defender Firewall dan Microsoft Defender Antivirus yang terintegrasi di Windows 11 memberikan fondasi keamanan yang solid tanpa memerlukan instalasi pihak ketiga. Konfigurasikan firewall untuk memblokir koneksi masuk yang tidak sah dan aktifkan fitur Controlled Folder Access guna mencegah ransomware mengenkripsi data yang telah didekripsi oleh BitLocker saat sistem aktif.

Kesimpulan

BitLocker Windows 11 adalah instrumen keamanan esensial yang melindungi data dari akses fisik tidak sah dengan memanfaatkan enkripsi berbasis hardware TPM. Prosedur aktivasi dan penonaktifan BitLocker relatif sederhana, tetapi memerlukan kedisiplinan dalam pengelolaan recovery key. Bagi profesional TI dan teknisi, pemahaman tentang arsitektur TPM, mode enkripsi XTS-AES, serta integrasi dengan layanan direktori menjadi nilai tambah dalam mengelola keamanan data organisasi. Bagi gamer, overhead performa minimal yang dihasilkan BitLocker tidak sebanding dengan peningkatan keamanan yang diperoleh, terutama pada perangkat yang menyimpan data sensitif. Kombinasikan BitLocker dengan kebijakan keamanan berlapis untuk menciptakan postur pertahanan data yang optimal di era ancaman siber yang semakin kompleks.