BitLocker est une fonctionnalité native de chiffrement de lecteur dans Windows 11 qui protège les données au repos en liant les clés de chiffrement au matériel via le Module de Plateforme Sécurisée (TPM). Ce mécanisme empêche tout accès non autorisé via des systèmes d’exploitation externes ou la falsification physique du disque. L’activation de BitLocker génère une clé de récupération qui constitue l’unique moyen d’accès d’urgence. Bien que BitLocker protège les données hors ligne, il ne remplace pas les défenses réseau telles que les pare-feu et les antivirus. Les professionnels de l’informatique, les techniciens et les joueurs doivent maîtriser les procédures d’activation, de suspension et de gestion des clés afin de maintenir à la fois la sécurité et la disponibilité du système.

Microsoft n’a cessé de perfectionner BitLocker depuis son introduction avec Windows Vista. Sous Windows 11, cette fonction prend en charge le TPM 2.0 et utilise par défaut des algorithmes de chiffrement XTS-AES 128 ou 256 bits. L’intégration avec le Démarrage Sécurisé, Windows Defender Credential Guard et le stockage centralisé des clés de récupération dans Microsoft Entra ID fait de BitLocker un composant essentiel des cadres de sécurité d’entreprise. Les techniciens doivent noter que le TPM est bien plus qu’un coprocesseur cryptografique ; il effectue une validation de l’amorçage mesuré avant de libérer les clés, garantissant l’intégrité de chaque composant, du firmware UEFI aux pilotes du noyau. Pour les joueurs et les utilisateurs à haute performance, l’impact sur le débit du disque reste négligeable car les processeurs modernes accélèrent les opérations AES via des jeux d’instructions dédiés. Des benchmarks tiers montrent que les SSD NVMe avec BitLocker activé subissent une surcharge inférieure à 5 % dans les charges de travail réelles, y compris les lectures séquentielles et les E/S aléatoires typiques des scénarios de jeu.

Fonctionnement de BitLocker avec le TPM sous Windows 11

BitLocker chiffre des volumes entiers au niveau du secteur. Chaque opération d’écriture transforme les données en texte chiffré avant qu’elles n’atteignent le support de stockage, et chaque lecture les déchiffre de manière transparente grâce aux clés dérivées du TPM. Le mode de chiffrement par défaut sous Windows 11 est XTS-AES 128 bits, qui offre une diffusion robuste et une résistance à la manipulation du texte chiffré. Pour les environnements nécessitant une assurance plus élevée, les administrateurs peuvent imposer le XTS-AES 256 bits via des stratégies de groupe. Le TPM stocke la Clé Maître du Volume (VMK) dans sa mémoire non volatile protégée. À la mise sous tension, le TPM mesure les hashs du firmware UEFI, du chargeur d’amorçage et des composants critiques du système d’exploitation avant de desceller la VMK. Cette chaîne d’amorçage mesuré garantit que des chargeurs de démarrage altérés ou des rootkits ne peuvent pas tromper le système pour qu’il libère la clé de chiffrement.

Le TPM agit comme une racine de confiance matérielle qui exécute les opérations cryptographiques dans une enclave sécurisée, le rendant insensible aux accès directs depuis le système d’exploitation principal et résistant aux attaques de démarrage à froid.

Prérequis pour activer BitLocker sous Windows 11

Avant d’activer BitLocker, plusieurs prérequis logiciels et matériels doivent être vérifiés. Le dispositif doit d’abord exécuter les éditions Windows 11 Pro, Enterprise, Education ou IoT Enterprise. L’édition Familiale ne dispose pas du support complet de BitLocker, bien que le Chiffrement de l’Appareil offre un sous-ensemble limité de fonctionnalités sur le matériel compatible. Ensuite, la carte mère doit intégrer une puce TPM 2.0 activée dans le firmware UEFI. Trosièmement, le compte utilisateur doit posséder des privilèges d’administrateur. Pour confirmer l’état du TPM, appuyez sur Windows + R, tapez tpm.msc et vérifiez la fenêtre d’état. Le message « Le TPM est prêt à être utilisé » indique la conformité. Si le TPM n’est pas détecté, redémarrez et accédez aux paramètres UEFI/BIOS pour activer l’option fTPM (plates-formes AMD) ou PTT (plates-formes Intel). Certaines cartes mères pour joueurs sont livrées avec le TPM désactivé par défaut, ce qui exige une activation manuelle avant de procéder au chiffrement.

Comment activer BitLocker sous Windows 11

Le processus d’activation est guidé par un assistant graphique qui gère l’initialisation du TPM, la génération de la clé de récupération et l’étendue du chiffrement. Suivez chaque étape attentivement pour éviter une mauvaise configuration ou la perte d’accès au lecteur.

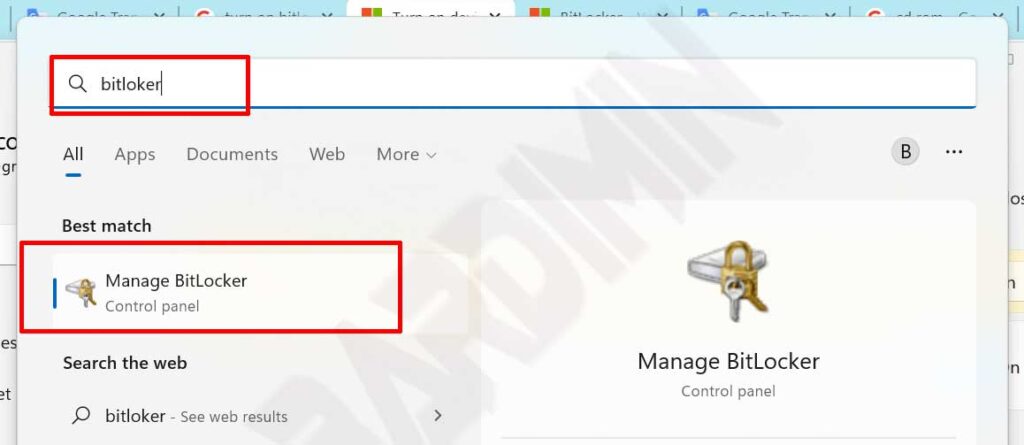

- Ouvrez le menu Démarrer, recherchez « BitLocker » et cliquez sur « Gérer BitLocker » dans les résultats du Panneau de configuration. Vous pouvez aussi aller dans Panneau de configuration > Système et sécurité > Chiffrement de lecteur BitLocker.

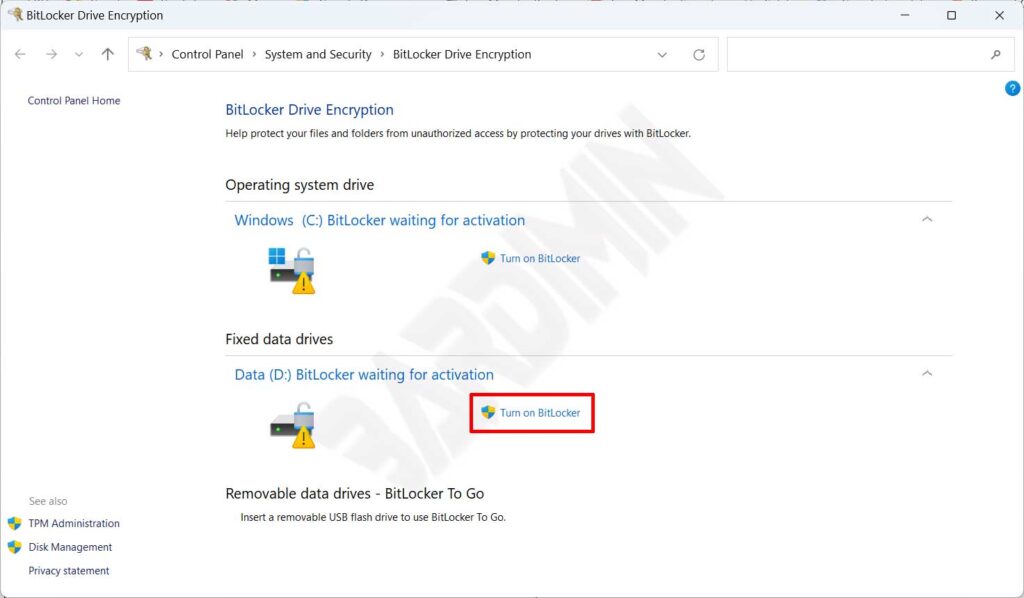

- Identifiez le lecteur système (généralement étiqueté C:) et cliquez sur le lien « Activer BitLocker » situé à droite. L’assistant effectue une vérification de la compatibilité matérielle, en contrôlant le TPM et la disposition des partitions.

- Choisissez une méthode pour enregistrer la clé de récupération. Les options incluent l’enregistrement dans un compte Microsoft, la copie sur une clé USB, l’enregistrement dans un fichier sur un disque séparé ou l’impression d’une copie physique. Sélectionnez toujours au moins deux méthodes pour plus de redondance. Ne stockez jamais la clé sur le même lecteur que celui en cours de chiffrement.

- Déterminez l’étendue du chiffrement. « Chiffrer tout le lecteur » protège tous les secteurs, y compris les données résiduelles des fichiers précédemment supprimés. « Chiffrer uniquement l’espace utilisé » est plus rapide et recommandé pour les lecteurs neufs ou vides.

- Choisissez le mode de chiffrement. Sous Windows 11, sélectionnez le « Nouveau mode de chiffrement » (XTS-AES) pour des performances et une sécurité optimales. Utilisez le « Mode compatible » uniquement si le lecteur doit être déplacé vers un ordinateur fonctionnant avec une ancienne version de Windows (antérieure à 1607).

- Cochez la case « Exécuter la vérification du système BitLocker » et cliquez sur Continuer. Cela permet de s’assurer que la clé de récupération fonctionne avant le début du chiffrement. Redémarrez le PC lorsque vous y êtes invité.

- Après le redémarrage, BitLocker chiffre le lecteur en arrière-plan. La durée dépend de la capacité et de la vitesse du lecteur. Vous pouvez utiliser l’ordinateur normalement pendant ce processus.

Note critique : La clé de récupération est le seul moyen de retrouver l’accès à un lecteur chiffré en cas d’échec de la validation du TPM. Conservez-la dans un emplacement physiquement séparé, comme un coffre-fort ignifugé ou un service cloud chiffré à connaissance zéro. La perte de la clé de récupération entraîne une perte de données permanente ; Microsoft ne fournit aucune porte dérobée ni aucun mécanisme de contournement.

Comment désactiver BitLocker sous Windows 11

La désactivation de BitLocker lance un processus de déchiffrement complet qui restaure les données à un état non chiffré. Cette opération peut être nécessaire avant des mises à niveau matérielles, le transfert d’un lecteur vers un système sans TPM, ou pour résoudre des conflits d’accès disque de bas niveau. Assurez une alimentation électrique ininterrompue pendant le déchiffrement pour éviter toute corruption partielle des données.

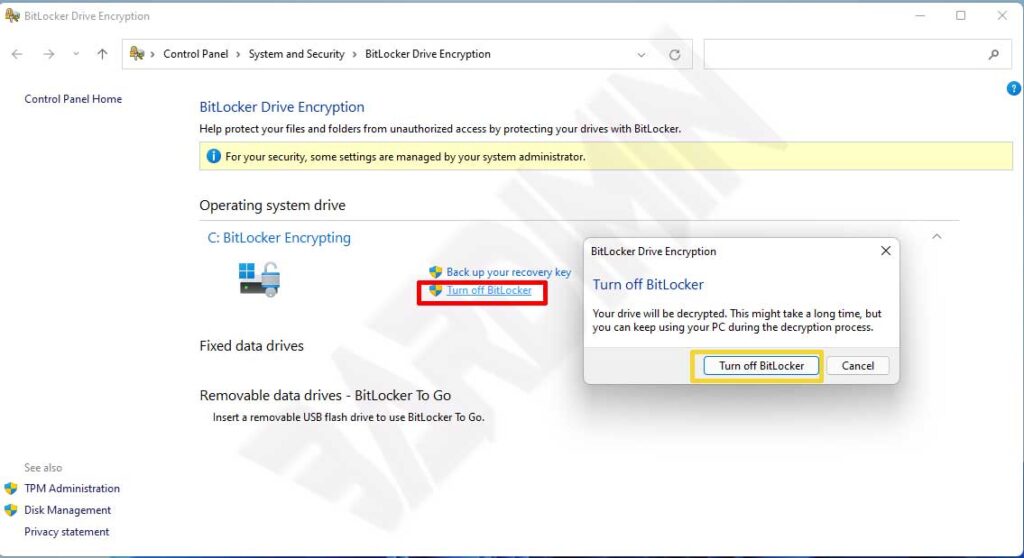

- Ouvrez Gérer BitLocker depuis le Panneau de configuration ou via la recherche du menu Démarrer.

- Localisez le lecteur chiffré et cliquez sur « Désactiver BitLocker ».

- Confirmez l’action dans la boîte de dialogue. La zone de notification affiche une barre de progression.

- Laissez le déchiffrement se terminer sans forcer l’arrêt. Suspendre le processus en cours de route peut corrompre les secteurs en train d’être déchiffrés.

Pour les scénarios temporaires, l’option « Suspendre la protection » offre une alternative plus sûre. Elle désactive momentanément la vérification du TPM sans déchiffrer les données, ce qui permet les mises à jour du BIOS, les changements de matériel ou les installations en double amorçage. Une fois la maintenance terminée, cliquez sur « Restaurer la protection » pour réactiver le chiffrement complet sans avoir à rechiffrer tout le lecteur. La suspension ne modifie pas les bits chiffrés sur le disque, de sorte que les données restent en sécurité contre le vol physique pendant la période de suspension, à moins que l’attaquant ne devine la clé de récupération.

Gestion des clés de récupération et accès d’urgence

La clé de récupération de 48 chiffres est la pièce d’identité de reprise après sinistre pour les lecteurs protégés par BitLocker. Microsoft propose plusieurs canaux de stockage : le portail personnel de clé de récupération du compte Microsoft (account.microsoft.com/devices/recoverykey), Azure Active Directory pour les charges de travail d’entreprise, et des formats hors ligne comme des documents imprimés ou des fichiers texte sur un support externe. Dans les organisations, les stratégies de groupe peuvent imposer la sauvegarde automatique des clés dans Active Directory, permettant aux services d’assistance de les récupérer après une vérification d’identité appropriée.

Les scénarios qui déclenchent une demande de clé de récupération incluent les mises à jour du firmware BIOS, les modifications de l’ordre de démarrage, le remplacement de composants de la carte mère, ou des tentatives répétées de code PIN erroné qui bloquent le TPM. Lorsqu’un utilisateur reçoit une invite de récupération, il doit saisir la clé de 48 chiffres via les touches de fonction. La logique anti-martelage de BitLocker bloque les attaques par force brute en espaçant progressivement les tentatives de saisie après des échecs successifs. Pour les professionnels de l’informatique, vérifiez toujours l’identité de l’appelant avant de divulguer des informations de récupération ; l’ingénierie sociale reste un vecteur d’attaque viable même contre les systèmes chiffrés. Les utilisateurs particuliers gèrent souvent mal leurs clés en les conservant dans les galeries de photos de leurs téléphones sans les chiffrer, créant une vulnérabilité grave si le téléphone est compromis.

Bonne pratique pour les joueurs et utilisateurs avancés : Avant d’overclocker, de flasher le vBIOS ou de modifier les paramètres UEFI, suspendez BitLocker pour éviter les demandes de récupération impromptues. Stockez la clé de récupération dans un gestionnaire de mots de passe chiffré à architecture zéro connaissance, comme Bitwarden ou 1Password, plutôt que sur un bout de papier qui peut être perdu ou photographié.

Limites de BitLocker et mesures de sécurité complémentaires

BitLocker protège exclusivement les données au repos. Une fois que Windows a démarré et que la clé de chiffrement est chargée en mémoire, tout processus en cours d’exécution peut accéder aux fichiers déchiffrés. Cela signifie que des logiciels malveillants, rançongiciels et chevaux de Troie d’accès à distance peuvent lire, modifier ou exfiltrer des données même lorsque le lecteur est chiffré. Se fier uniquement à BitLocker sans protection des terminaux est une posture de sécurité déficiente. Le système d’exploitation déchiffre lui-même les données après l’ouverture de session autorisée, rendant le chiffrage transparent pour les applications en mode utilisateur, y compris les plus malveillantes.

Associez BitLocker à un pare-feu hôte correctement configuré (comme le Pare-feu Windows Defender) et à une analyse antivirus en temps réel pour vous protéger contre les menaces provenant d’Internet. Activez l’Accès contrôlé aux dossiers dans la Sécurité Windows pour empêcher des applications non autorisées de modifier des documents après leur déchiffrement. Pour les environnements d’entreprise, déployez des politiques de contrôle d’applications via AppLocker ou Windows Defender Application Control pour restreindre l’exécution des binaires. Pensez également à activer Credential Guard de Windows Defender pour isoler les secrets des logiciels malveillants au niveau du noyau. Une stratégie de sécurité robuste couvre à la fois les vecteurs de menace en ligne et hors ligne, et BitLocker ne constitue qu’une seule couche de cette défense.

Si un attaquant obtient un accès physique alors que le système est en état de veille, la protection de BitLocker peut être affaiblie. Le mode veille conserve les clés de déchiffrement en mémoire, tandis que la mise en veille prolongée les supprime par conception. Désactivez la mise en veille et imposez la mise en veille prolongée sur les appareils qui stockent des informations sensibles. De plus, les attaques DMA modernes via les ports Thunderbolt peuvent extraire le contenu de la mémoire si la protection DMA du noyau n’est pas activée. Assurez-vous que l’IOMMU (Unité de Gestion de la Mémoire d’Entrée/Sortie) et la Protection DMA du Noyau soient activées sur le matériel compatible pour atténuer ces menaces.

Considérations de performance pour les jeux et stations de travail

Les processeurs modernes incluent des instructions AES accélérées par le matériel qui rendent le coût en performance de BitLocker quasi imperceptible. Les benchmarks synthétiques montrent une augmentation marginale de la latence pour les lectures aléatoires 4K, mais dans la pratique, les temps de chargement des jeux et la vitesse de lancement des applications restent inchangés. Le minime surcoût du mode XTS est largement compensé par les bénéfices en matière de sécurité, en particulier sur les ordinateurs portables plus susceptibles d’être volés ou perdus. Les joueurs qui utilisent un double amorçage avec Linux peuvent rencontrer des problèmes de compatibilité en accédant à des volumes NTFS chiffrés par BitLocker. Des outils comme Dislocker existent mais nécessitent la clé de récupération ou le mot de passe, et les performances dans une configuration multiplateforme peuvent être sous-optimales. Dans de telles configurations, le stockage des bibliothèques de jeux sur un lecteur dédié non chiffré peut dissocier commodité et sécurité.

Conclusion

BitLocker Windows 11 fournit un chiffrement de volume robuste qui protège les données contre les accès physiques non autorisés grâce à une gestion des clés liée au TPM. Une configuration adéquate du stockage des clés de récupération et une bonne compréhension de la fonction de suspension sont essentielles pour éviter une perte de données irréversible. Bien que l’impact sur la performance soit négligeable pour les charges de travail professionnelles comme pour les jeux, BitLocker doit être associé à un pare-feu, un antivirus et un démarrage sécurisé pour bâtir une défense résiliente. Les équipes informatiques doivent imposer un dépôt centralisé des clés et sensibiliser les utilisateurs aux procédures de vérification résistant à l’hameçonnage. Les techniciens et les passionnés qui modifient régulièrement le firmware ou le matériel doivent adopter une discipline de suspension et de restauration pour prévenir les blocages inattendus. En définitive, BitLocker constitue un pilier de sécurité fondamental qui, combiné à des contrôles complémentaires, relève significativement le niveau de protection contre les violations de données physiques.