La protection ransomware Windows Defender bloque les accès non autorisés aux dossiers critiques. Ce mécanisme préserve vos fichiers sensibles du chiffrement malveillant tout en conservant la fluidité des applications certifiées.

Les logiciels de rançon menacent quotidiennement l’intégrité des données. Windows propose une couche défensive native performante. Cette fonctionnalité exige un paramètrage manuel spécifique. Par conséquent, la maîtrise de la procédure garantit une couverture optimale. Les techniciens ajustent ces paramètres pour sécuriser les environnements professionnels.

Note technique: L’option reste désactivée par défaut sur la plateforme. Microsoft évite ainsi les conflits avec les solutions tierces. Les analyseurs alternatifs génèrent souvent des faux positifs. L’intervention humaine prévient les dysfonctionnements opérationnels majeurs.

Comprendre les menaces actuelles et les mécanismes de défense

Les programmes malveillants capturent les documents professionnels vitaux. Les cybercriminels utilisent des algorithmes de chiffrement robustes. Pourtant, le versement d’une rançon ne garantit aucune récupération. Les variantes récentes emploient des techniques d’extorsion cryptovirale avancées. De plus, les campagnes actuelles visent des infrastructures sensibles. Ainsi, déployer des protections multicouches devient urgent. Windows Defender fournit un accès contrôlé aux répertoires. Le système restreint les exécutables inconnus selon leur réputation.

Un filtre noyau surveille chaque requête d’écriture système. Le composant intercepte les opérations avant toute corruption de données. Cette architecture réduit considérablement les surfaces d’attaque. Les professionnels de l’informatique valorisent cette approche proactive. Pour approfondir les spécificités techniques, consultez la documentation officielle Microsoft sur Windows Defender Exploit Guard. Le paramétrage optimise les performances sans compromettre la sécurité.

Aucun paiement ne assure la restitution de vos documents. La prévention active surpasse toute réponse curative. Configurez les outils avant l’incident critique.

Activer la protection contre les menaces sur le système

Le contrôle d’accès vérifie les applications via des listes fiables. Le système bloque automatiquement les binaires non reconnus. L’activation suit des étapes directes et vérifiables. Les administrateurs doivent exécuter la procédure avec des droits élevés. Cette condition permet l’écriture dans les journaux de sécurité.

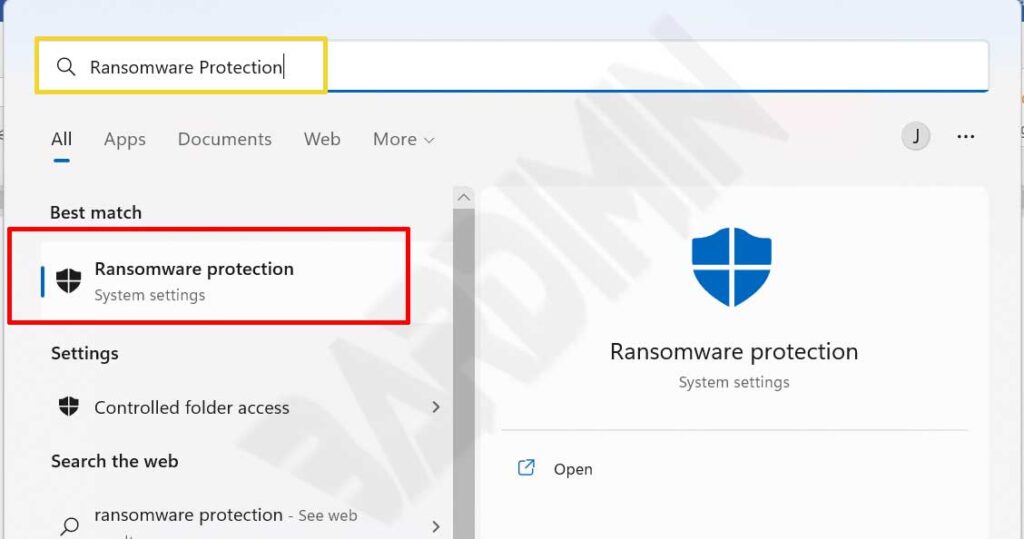

- Ouvrez le menu de recherche en pressant Windows plus S.

- Tapez sécurité Windows dans le champ de saisie.

- Appuyez sur la touche Entrée pour lancer l’application.

- Sélectionnez la section Protection contre les virus et menaces.

- Localisez le panneau Accès contrôlé aux dossiers.

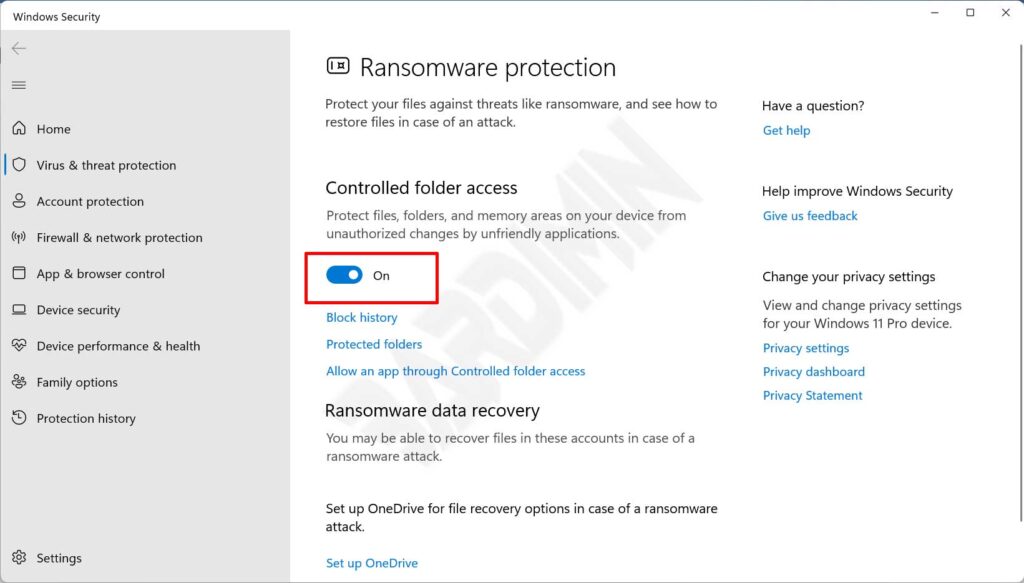

- Basculez l’interrupteur vers la position active.

- Validez l’invite de contrôle de compte utilisateur.

Le système surveille les répertoires standards comme Documents et Images. Windows protège automatiquement les dossiers système essentiels. Les administrateurs ajoutent des chemins personnalisés selon les besoins. Cette flexibilité adapte la sécurité aux flux de travail. De plus, la configuration persiste après les redémarrages.

Vérification technique: Confirmez que le témoin affiche une couleur bleue intense. Le système doit indiquer un état actif permanent. L’interrupteur retourne sur désactivé en cas de conflits. Supprimez les logiciels redondants pour éviter les interférences.

Gérer les permissions des applications légitimes

L’activation restreint les exécutables non enregistrés au préalable. Pour cette raison, administrer les exceptions demeure crucial. Windows Defender propose deux voies distinctes pour cette tâche. Les techniciens choisissent la méthode selon le volume logiciel. Chaque voie conserve des journaux auditables pour vérifications.

Méthode un : Utiliser l’historique des blocages

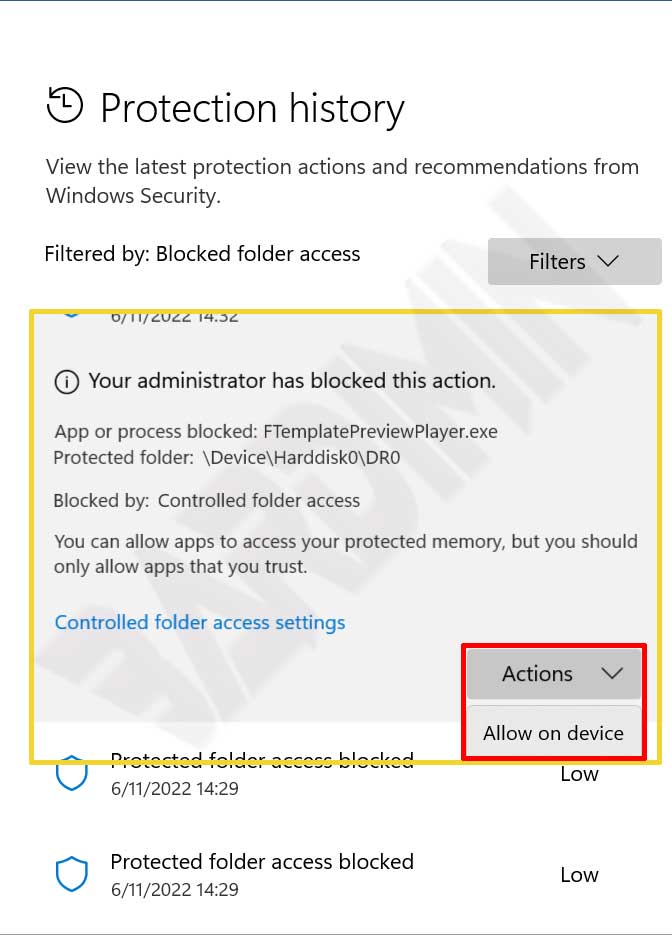

Le registre stocke chaque application stoppée par le noyau. Cette voie permet d’autoriser rapidement les programmes récents. Les administrateurs examinent les horodatages précis des événements. Ensuite, ils évaluent la légitimité du processus détenu.

- Cliquez sur le bouton Historique des blocages.

- La console affiche la liste avec les dates exactes.

- Sélectionnez l’entrée cible pour visualiser les détails.

- Ouvrez le menu Actions situé près de l’entrée.

- Choisissez l’option Autoriser sur ce périphérique.

- Validez l’autorisation dans la boîte de dialogue.

Méthode deux : Ajouter des applications manuellement

Cette procédure inclut des logiciels fiables avant tout blocage. L’action convient parfaitement aux environnements d’entreprise standardisés. Les administrateurs déploient des listes blanches de façon proactive. Cette pratique supprime les interruptions opérationnelles inutiles.

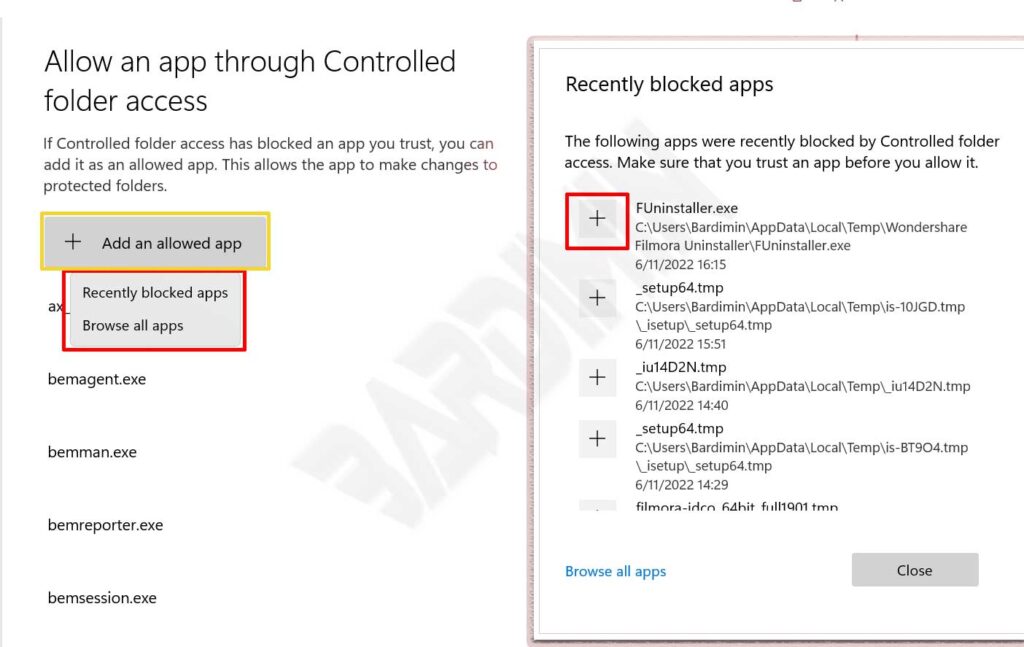

- Cliquez sur Autoriser une application via l’accès contrôlé.

- Appuyez sur Ajouter une application autorisée dans le volet.

- L’assistant présente les applications récentes ou l’exploration.

- Sélectionnez Applications bloquées récemment pour voir la liste.

- Cliquez sur le symbole plus près de l’exécutable souhaité.

- Sinon, naviguez vers le dossier d’installation d’origine.

- Localisez le fichier exécutable et validez l’ouverture.

- Confirmez l’opération face à la demande système.

Conseil avancé: Les moteurs de script n’obtiennent pas de confiance automatique. Ajoutez les interpréteurs manuellement pour vos automatisations. Vérifiez toujours la signature numérique du fichier avant. Cette étape élimine les risques de compromission interne.

Pratiques optimales pour renforcer la sécurité

Le paramétrage initial ne garantit pas une défense absolue. Appliquez ces recommandations pour fortifier votre environnement. Les équipes techniques adoptent ces protocoles standardisés. La rigueur opérationnelle réduit significativement les vecteurs d’attaque.

- Activez la protection en temps réel constamment. Le scan continu détecte les anomalies immédiates.

- Actualisez les signatures de menace chaque semaine. Les nouvelles définitions identifient les variantes récentes.

- Réalisez des sauvegardes sur des disques externes isolés. La déconnexion physique bloque la propagation latérale.

- Implémentez l’authentifcation multifacteur sur chaque compte. Les couches supplémentaires stoppent les intrusions distantes.

- Formez le personnel à détecter les hameçonnages. L’éducation humaine diminue les points d’entrée communs.

- Examinez les journaux d’événements quotidiennement. L’analyse précoce révèle des schémas suspects.

Cependant, évitez de partager des chemins réseau comme dossiers protégés. Utilisez des chemins locaux directs pour garantir le fonctionnement. Les sous-répertoires s’intègrent automatiquement quand le dossier parent est couvert. Cette hiérarchie simplifie la maintenance quotidienne.

L’accès contrôlé empêche les modifications par binaires non vérifiés. Le moteur analyse le comportement et la réputation pour filtrer précisément.

Documentation technique sécurité entreprise

Surveiller et évaluer l’efficacité du système

Windows Defender intègre des consoles d’audit complètes. L’observateut d’événements enregistre chaque action avec des codes dédiés. Les analystes extraient des métriques quantitatives de performance. Ensuite, ils ajustent les politiques selon les observations.

- L’identifiant 1123 consigne les blocages actifs par logiciels douteux.

- L’identifiant 1124 documente les audits pour réviser les règles.

- L’identifiant 5007 capture les modifications des paramètres sécurité.

- L’identifiant 1001 signale les détections et les corrections automatiques.

La plateforme d’entreprise centralise automatiquement les rapports de gestion. La fonction de recherche avancée autorise des requêtes personnalisées. En conséquence, les équipes de réponse interviennent avec rapidité. Les administrateurs exportent les journaux pour conformité réglementaire.

Dépannage: Vérifiez les chemins exécutables si le blocage persiste. Ajoutez le répertoire complet à la liste blanche. Redémarrez le poste après des changements structurels majeurs. Cette action force le rechargement des filtres noyau.

La sécurité native offre une base solide avec peu de réglages. Néanmoins, l’architecture multicouche exige des pratiques complémentaires. Combinez les outils intégrés et les protocoles opérationnels rigoureux. Protégez vos actifs numériques par une configuration immédiate. La discipline technique assure la continuité des activités.