Ein Keylogger (Tastenanschlagrekorder) ist ein Werkzeug, das jeden Tastendruck auf einer Tastatur aufzeichnet, das sowohl für legitime Überwachung als auch für böswillige Aktivitäten eingesetzt wird. Dieser Artikel behandelt die technische Definition von Keyloggern, den Unterschied zwischen Hardware- und Software-Varianten, die rechtlichen Implikationen je nach Verwendungszweck, Methoden zur Erkennung von Keyloggern auf Ihrem System sowie Empfehlungen für aktuelle kostenlose Keylogger-Anwendungen zur Kindersicherung und Mitarbeiterüberwachung.

Ein Keylogger, auch als Tastenanschlagrekorder bekannt, ist eine Methode zur Aufzeichnung der auf einer Tastatur gedrückten Tasten. Diese Technologie kann als physische Hardware implementiert werden, die zwischen Tastatur und Computer gesteckt wird, oder als Software, die verdeckt innerhalb eines Betriebssystems läuft. Der Begriff Keylogger hat oft eine negative Konnotation, da Hacker ihn häufig verwenden, um Anmeldeinformationen, Kreditkartendaten und andere sensible Informationen ohne Wissen des Opfers zu stehlen. Allerdings haben Keylogger auch legitime Funktionen, wie die Überwachung der Online-Aktivitäten von Kindern oder die Bewertung der Mitarbeiterproduktivität in einem Unternehmensumfeld. Die Legalität der Nutzung von Keyloggern hängt von der Absicht und der Einwilligung ab; das Installieren auf dem Gerät einer anderen Person ohne Erlaubnis verstößt eindeutig gegen Datenschutzgesetze und -vorschriften.

Keylogger verstehen: Hardware vs. Software

Aus technischer Sicht werden Keylogger in zwei Hauptkategorien unterteilt. Hardware-Keylogger sind kleine physische Geräte, die am Tastaturanschluss angebracht werden, typischerweise in Form von PS/2- oder USB-Adaptern. Sie zeichnen alle Tastenanschläge auf und speichern sie in einem internen Speicher, den ein Angreifer später ausliest. Ihr Vorteil liegt darin, dass sie für Sicherheitssoftware nicht erkennbar sind, da sie außerhalb des Betriebssystems arbeiten. Im Gegensatz dazu sind Software-Keylogger Programme, die auf dem Zielcomputer installiert werden. Sie können auf Kernel-Ebene (Ring 0) ausgeführt werden, was sie extrem schwer erkennbar macht, oder auf Benutzerebene, wo sie etwas leichter zu identifizieren sind. Moderne Software-Keylogger enthalten oft Zusatzfunktionen wie Bildschirmfoto-Erfassung, Überwachung der Zwischenablage und Anwendungsverfolgung.

Hardware-Keylogger hinterlassen keine Spuren im Betriebssystem, was sie zu einer formidablem Bedrohung macht, die herkömmliche Antivirensoftware nicht erkennen kann.

Erkennung von und Schutz vor bösartigen Keyloggern

Für Fachleute und Gamer, die stark auf Datensicherheit angewiesen sind, ist die Erkennung von schädlichen Keyloggern eine wesentliche Fähigkeit. Effektive Erkennungsmethoden umfassen die Inspektion verdächtiger Prozesse über den Task-Manager oder Process Explorer, die Überwachung ungewöhnlicher ausgehender Netzwerkverbindungen (da Keylogger gestohlene Daten oft an entfernte Server senden) und den Einsatz spezieller Anti-Keylogger-Tools. Darüber hinaus können grundlegende Sicherheitspraktiken wie die ständige Aktualisierung des Betriebssystems, die Aktivierung der Zwei-Faktor-Authentifizierung und Vorsicht bei E-Mail-Anhängen oder Downloads aus nicht vertrauenswürdigen Quellen das Risiko einer Keylogger-Infektion erheblich reduzieren. Es wird auch dringend empfohlen, den Computer regelmäßig mit Anti-Malware-Software zu scannen, die eine aktuelle Datenbank mit Keylogger-Signaturen unterhält.

Empfohlene kostenlose Keylogger-Anwendungen für legitime Überwachung

Für ethische Überwachungszwecke wie Kindersicherung oder die Überwachung der Computernutzung im Unternehmen stehen mehrere funktionale kostenlose Keylogger-Anwendungen zur Verfügung. Es ist entscheidend, immer die Einwilligung der überwachten Person einzuholen, wenn dies nach lokalen Gesetzen erforderlich ist. Im Folgenden werden einige Anwendungen vorgestellt, die Stand 2025 weiterhin relevant und weit verbreitet sind, basierend auf technischen Bewertungen und Sicherheitsmerkmalen.

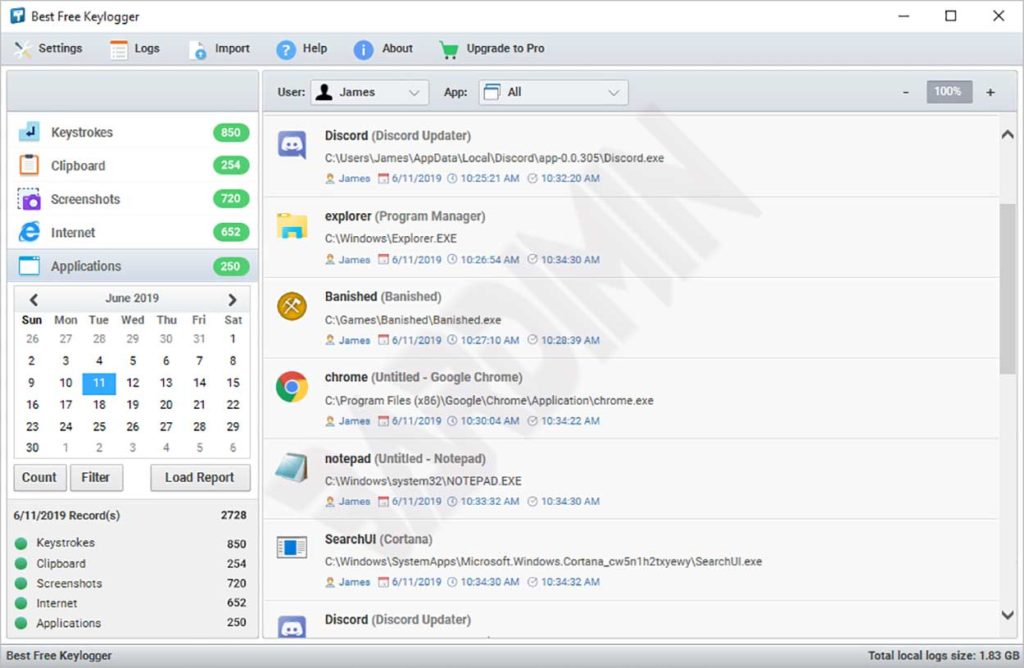

1. Best Free Keylogger (Refog)

Best Free Keylogger von Refog ist eine recht beliebte Überwachungslösung mit einer einfachen Benutzeroberfläche. Er bietet Kindersicherungsfunktionen, die das Blockieren von Erwachsenen-Webseiten und das Festlegen von Zeitlimits für die Internetnutzung ermöglichen. Dieser Keylogger arbeitet im verdeckten Modus, sodass der Computerbenutzer nicht bemerkt, dass seine Aktivitäten aufgezeichnet werden. Erfasste Protokolle werden in verschlüsselten Dateien gespeichert und können zeitgesteuert per E-Mail oder FTP versendet werden. Der intelligente Lesefilter hilft, irrelevante Daten zu entfernen, was zu Berichten führt, die auf bestimmte Anwendungen oder Schlüsselwörter fokussiert sind.

Zu den bemerkenswerten Funktionen von Best Free Keylogger gehören:

- Aufzeichnung von Tastenanschlägen

- Überwachung des Zwischenablage-Inhalts

- Automatische periodische Bildschirmfoto-Erfassung

- Protokollierung der Internetaktivität (besuchte URLs)

- Blockieren von Anwendungen und Websites basierend auf schwarzen Listen

- Erstellung von Berichten im HTML-Format für einfaches Lesen

- Versand von Protokollen per E-Mail, FTP oder lokaler Speicherung

- Verdeckter Betriebsmodus

- AES-256-Verschlüsselung für Protokollschutz

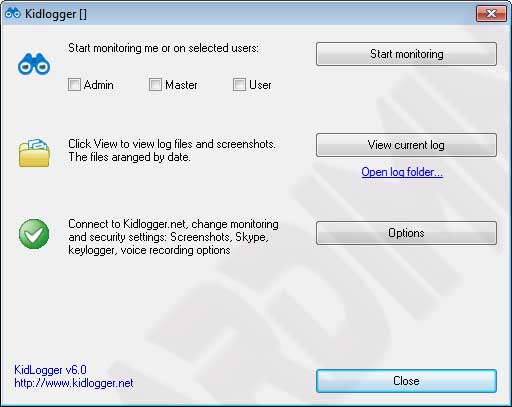

2. KidLogger

KidLogger wurde speziell für Eltern entwickelt, die die digitalen Aktivitäten ihrer Kinder überwachen möchten. Diese Anwendung ist für Windows, macOS, Android und iOS verfügbar. Die kostenlose Version bietet grundlegende Funktionen, die ausreichen, um verwendete Anwendungen, besuchte Websites und die Nutzungsdauer des Geräts zu verfolgen. Auf Android-Geräten kann KidLogger auch Telefonanrufe und SMS aufzeichnen sowie den GPS-Standort verfolgen. Auf alle Daten kann über ein sicheres Online-Dashboard zugegriffen werden, was Eltern eine Fernüberwachung ermöglicht.

Mit KidLogger können Sie Informationen erhalten wie:

- Gesamtnutzungsdauer des Geräts

- Am häufigsten geöffnete Anwendungen und Spiele

- Vollständiger Browserverlauf mit Zeitstempeln

- Getippter Textinhalt (einschließlich Nachrichten in sozialen Medien)

- Geografischer Standort des Kindergeräts (nur mobile Version)

- Mit der Gerätekamera aufgenommene Fotos (mit Benachrichtigungen)

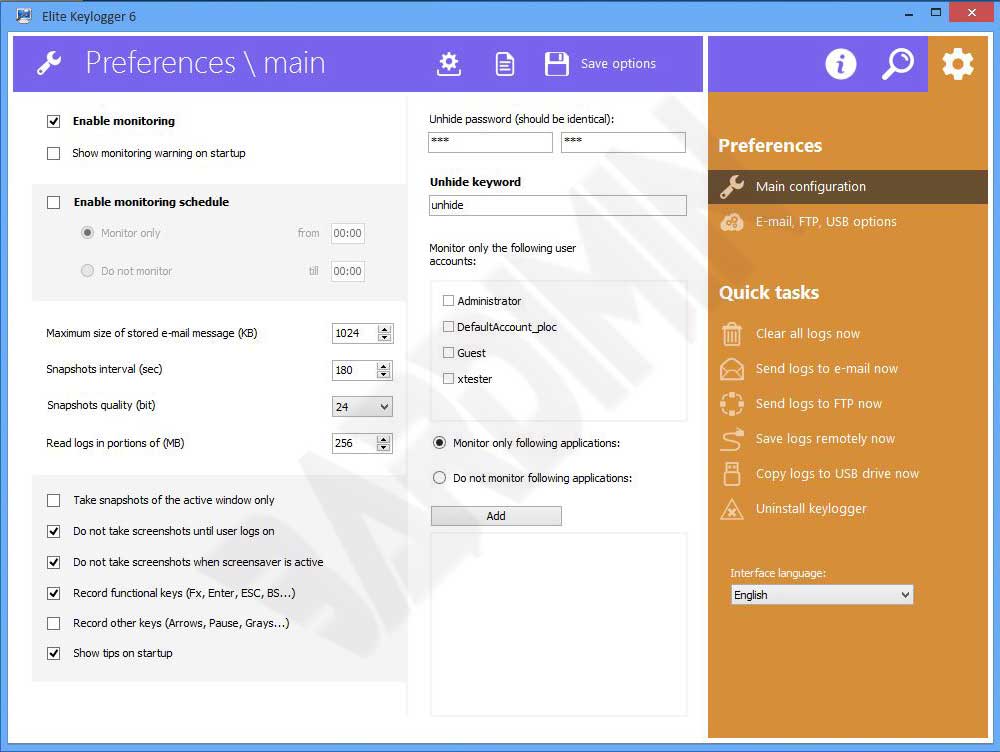

3. Elite Keylogger

Elite Keylogger ist eine plattformübergreifende Überwachungsanwendung, die Windows und macOS unterstützt. Er bietet eine genaue Aufzeichnung von Tastenanschlägen und die Fähigkeit, in verschiedenen Anwendungen, einschließlich Webbrowsern, eingegebene Passwörter zu erfassen. Die kostenlose Version enthält zeitlich begrenzte Funktionen, bleibt aber für Testzwecke nützlich. Elite Keylogger bietet auch Optionen zum verdeckten Senden von Protokollen per E-Mail und beinhaltet eine Anwendungsblockierung, um den Zugriff auf bestimmte Programme zu verhindern. Seine Benutzeroberfläche ist für fortgeschrittene Benutzer intuitiv gestaltet.

Rechtliche und ethische Aspekte der Keylogger-Nutzung

Bevor Sie sich für den Einsatz einer Keylogger-Anwendung entscheiden, ist es wichtig, die rechtlichen Implikationen zu verstehen. In vielen Rechtsordnungen ist das Installieren eines Keyloggers auf einem Gerät, das Ihnen nicht gehört, ohne Zustimmung des Benutzers illegal und kann zu strafrechtlichen Sanktionen führen. Für die Nutzung am Arbeitsplatz sind Unternehmen in der Regel verpflichtet, ihre Mitarbeiter darüber zu informieren, dass ihre Aktivitäten überwacht werden, oft durch eine unterzeichnete Richtlinie zur akzeptablen Nutzung. Für die Überwachung von Kindern haben Eltern in der Regel die rechtliche Befugnis, es wird jedoch empfohlen, eine offene Kommunikation mit den Kindern über die Grenzen der Privatsphäre zu führen. Die Verwendung von Keyloggern zum Diebstahl personenbezogener Daten, Bankzugangsdaten oder Geschäftsgeheimnissen ist zweifellos eine schwere Cyberstraftat.

Kritische Punkte: Die unbefugte Nutzung von Keyloggern riskiert Verstöße gegen die Datenschutz-Grundverordnung (DSGVO) in der EU und ähnliche Gesetze. Bei der Mitarbeiterüberwachung müssen Unternehmen eine schriftliche Richtlinie haben, die vom Mitarbeiter unterzeichnet wurde. Kommunizieren Sie diese Richtlinie transparent. Für die Kinderüberwachung führen Sie einen offenen Dialog über Online-Sicherheit, damit die Kinder den Zweck verstehen. Konsultieren Sie vor der Implementierung von Überwachungstechnologien Rechtsexperten, um die Einhaltung der Vorschriften sicherzustellen.

So schützen Sie sich vor bösartigen Keyloggern

Für Fachleute und Gamer, die häufig Online-Transaktionen durchführen oder sensible Daten speichern, ist der Schutz ihres Systems vor Keyloggern eine Priorität. Hier sind technische Schritte, die Sie umsetzen können:

- Verwenden Sie die Zwei-Faktor-Authentifizierung (2FA) für alle kritischen Konten. Selbst wenn ein Keylogger Ihr Passwort erfasst, werden zeitbasierte OTP-Codes einen unbefugten Zugriff vereiteln.

- Installieren Sie Sicherheitssoftware mit Anti-Keylogger-Funktionen, wie Malwarebytes oder Kaspersky, die verdächtiges Verhalten erkennen.

- Überprüfen Sie regelmäßig laufende Prozesse mit Tools wie Process Explorer von Sysinternals. Suchen Sie nach Prozessen mit verdächtigen oder unbekannten Namen.

- Überwachen Sie ausgehende Netzwerkverbindungen mit einer persönlichen Firewall. Keylogger senden Daten oft an entfernte Server, daher kann ungewöhnliche ausgehende Aktivität ein Indikator sein.

- Verwenden Sie ein Bildschirmtastatur oder virtuelle Tastatur bei der Eingabe sensibler Informationen an öffentlichen Orten, da Hardware-Keylogger virtuelle Anschläge nicht erfassen können.

- Halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand, um Sicherheitslücken zu schließen, die Keylogger ausnutzen könnten.

Fazit

Keylogger sind zweischneidige Werkzeuge, die sowohl für wohlwollende als auch für böswillige Zwecke eingesetzt werden können. Ein tiefgreifendes Verständnis ihrer Funktionsweise, Erkennungsmethoden und rechtlichen Konsequenzen ist für IT-Profis, Techniker und Gamer, die ihre Daten schützen wollen, unerlässlich. Kostenlose Keylogger-Anwendungen wie Best Free Keylogger, KidLogger und Elite Keylogger bieten legitime Überwachungslösungen, wenn sie ethisch und im rechtlichen Rahmen eingesetzt werden. Andererseits bleiben Wachsamkeit und robuste Cybersicherheitspraktiken die stärkste Verteidigung gegen unerwünschte Keylogger-Bedrohungen. Wägen Sie stets die Risiken und Vorteile ab, bevor Sie solche Technologien in Ihrer Umgebung einsetzen.