Restringir o acesso ao compartilhamento de arquivos por meio de uma whitelist de endereços IP confiáveis é uma estratégia essencial para fortalecer as defesas da rede contra ransomware, malware e invasões não autorizadas em ambientes profissionais e de jogos em LAN.

O compartilhamento de arquivos via protocolo SMB (Server Message Block) simplifica a colaboração de dados nas redes locais. Entretanto, essa comodidade abre uma lacuna crítica de segurança. Qualquer dispositivo na mesma sub-rede pode visualizar, modificar ou criptografar as pastas que você compartilha. O Windows 11 ativa o acesso compartilhado assim que a descoberta de rede é ligada. Por isso, uma filtragem de acesso rigorosa em nível de rede se torna obrigatória. Uma técnica de whitelist de IPs por meio do Firewall do Windows Defender restringe o acesso ao compartilhamento de arquivos exclusivamente a endereços confiáveis. Essa abordagem substitui a dependência de senhas facilmente comprometíveis por identidades de rede difíceis de falsificar.

Pré-requisitos do sistema e preparação da rede

Antes de começar, assegure que todos os computadores residam em uma única sub-rede local. Endereços IP estáticos são altamente recomendados tanto para o servidor quanto para as máquinas clientes. Embora o DHCP ofereça praticidade, ele pode interromper a conectividade quando os leases expiram e os dispositivos obtêm novas atribuições. Você também precisa de privilégios de administrador no PC que atuará como servidor de arquivos. Verifique se o Firewall do Windows Defender está ativo e não está sendo substituído por um software de segurança de terceiros. Os serviços Servidor e Workstation também devem estar em execução normal para que o protocolo SMB funcione. Esses pré-requisitos estabelecem uma base confiável.

Ponto-chave: Desativar o acesso de convidados e limitar as conexões apenas a endereços IP específicos reduz drasticamente a superfície de ataque em comparação com a proteção padrão baseada apenas em senha.

Funcionamento do SMB e riscos de segurança

O protocolo SMB opera na camada de aplicação e normalmente usa a porta TCP 445 para comunicação direta. Esse caminho frequentemente se torna um vetor de ataques cibernéticos. O worm WannaCry, por exemplo, se propagou por meio de vulnerabilidades no SMBv1. Mesmo que o Windows 11 desabilite o SMBv1 por padrão, habilitar o compartilhamento de arquivos sem filtragem de IP permanece perigoso. Ataques de força bruta ou a propagação de ransomware a partir de um dispositivo interno já comprometido ainda são ameaças viáveis. Ao empregar uma whitelist de IPs, você cria um perímetro de microssegurança. Somente pacotes de dados de endereços registrados podem alcançar a porta do serviço de arquivos. Essa técnica é exelente para isolar o acesso entre departamentos ou diretórios de jogos durante uma LAN party.

Passo 1: Ativar o recurso de compartilhamento de arquivos

A configuração inicial exige a ativação do serviço de compartilhamento no sistema operacional. Siga este procedimento para construir a fundação antes de adicionar a camada de segurança:

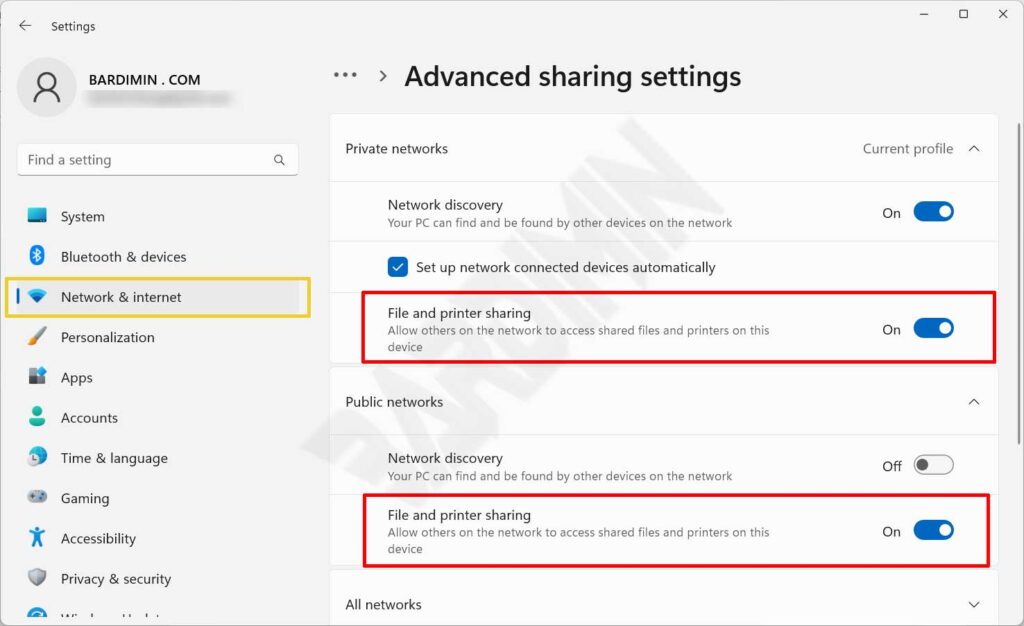

- Abra as Configurações pressionando a combinação de teclas (WIN + I).

- Navegue até Rede e Internet e selecione Configurações de rede avançadas.

- Em Mais configurações, clique em Configurações de compartilhamento avançadas.

- No segmento Rede privada, ative os interruptores de Descoberta de rede e Compartilhamento de arquivos e impressoras.

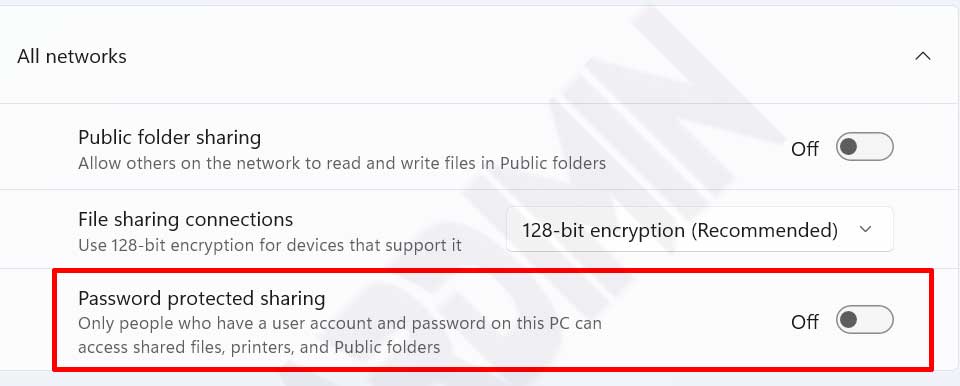

Em seguida, desative o compartilhamento protegido por senha para simplificar os testes. Dessa forma, a filtragem se apoia exclusivamente na identidade de rede, sem interferência de credenciais.

- Role até a seção Todas as redes e selecione Desativar compartilhamento protegido por senha.

- Clique em Salvar alterações para aplicar a configuração.

Passo 2: Compartilhar uma pasta específica

Após o serviço estar ativo, escolha o diretório local que você pretende expor. Esta etapa combina permissões do sistema de arquivos NTFS com permissões de compartilhamento para total compatibilidade.

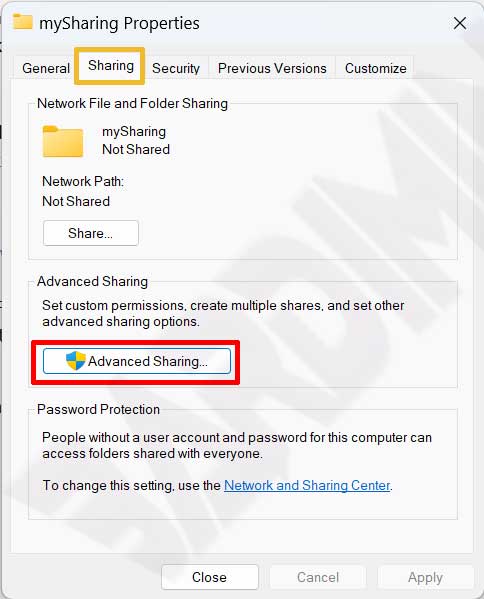

- Abra o Explorador de Arquivos e localize a pasta de destino.

- Clique com o botão direito na pasta e selecione Propriedades no menu de contexto.

- Vá para a guia Compartilhamento e clique no botão Compartilhamento Avançado.

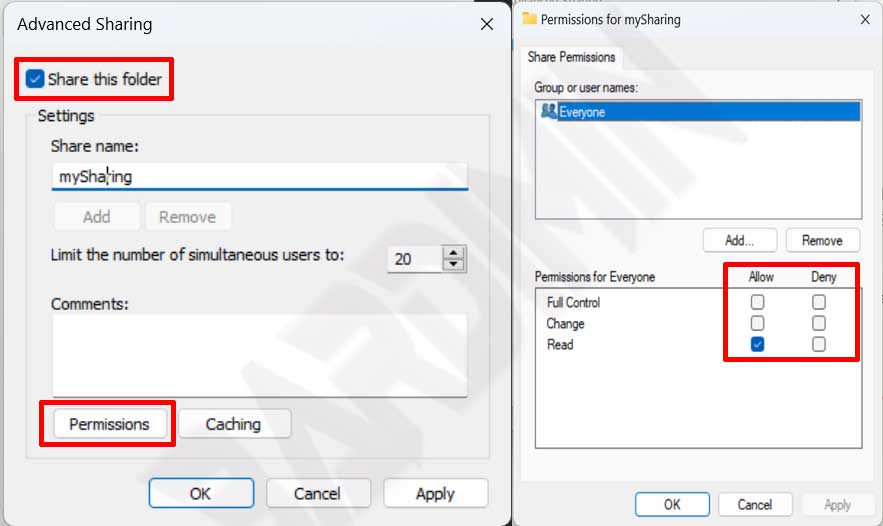

- Marque a caixa Compartilhar esta pasta. Você pode personalizar o Nome do compartilhamento para facilitar a identificação.

- Clique em Permissões para gerenciar os direitos de acesso em nível de rede.

Na janela de Permissões, conceda Controle total ou, no mínimo, Leitura ao grupo Todos. O objetivo é evitar um bloqueio duplo. O firewall filtrará o tráfego posteriomente, então essas permissões apenas garantem que os clientes que passarem pelo filtro não sejam barrados por negações no nível do sistema de arquivos.

Passo 3: Testar a conectividade inicial

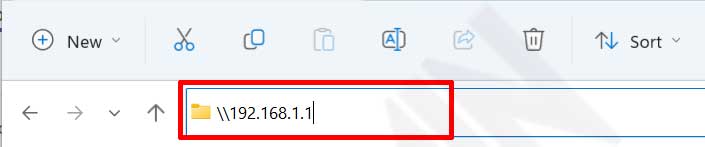

Antes de aplicar qualquer filtro, valide se a pasta está acessível a partir de outro cliente. Use um segundo computador na rede e digite o caminho UNC na barra de endereços do Explorador de Arquivos.

\\192.168.1.100

Substitua o IP de exemplo pelo endereço local do seu PC servidor. Se a pasta compartilhada aparecer, a configuração básica foi bem-sucedida. Anote os endereços IP dos clientes que devem receber acesso exclusivo antes de avançar para a etapa de segurança.

Configuração central: Restringir o acesso ao compartilhamento de arquivos com firewall

O núcleo dessa estratégia de segurança é bloquear globalmente todo o tráfego SMB de entrada e, em seguida, criar exceções precisas para os endereços IP confiáveis. Esse método garante que qualquer varredura da porta 445 proveniente de um dispositivo desconhecido seja descartada silenciosamente.

1. Bloquear as regras padrão de Compartilhamento de Arquivos e Impressoras

A primeira ação é desabilitar as regras internas excessivamente permissivas que o sistema operacional aplica automaticamente.

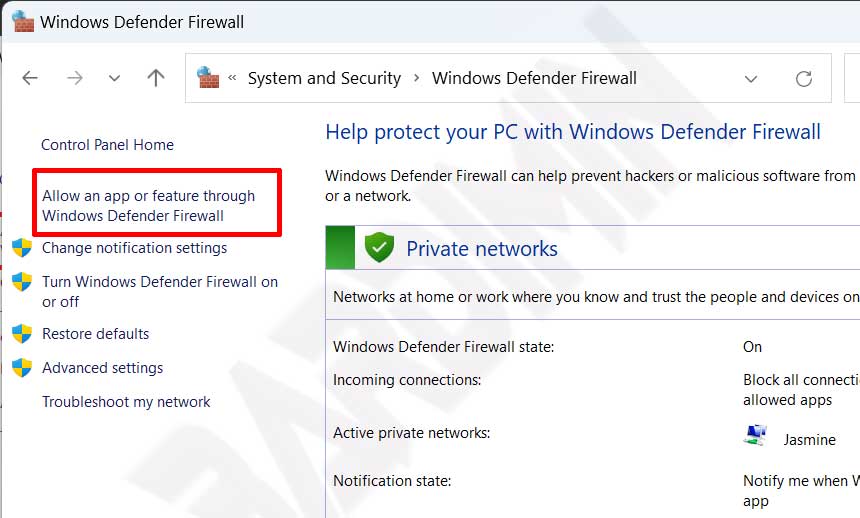

- Abra o Painel de Controle e navegue até Sistema e Segurança > Firewall do Windows Defender.

- Clique em Permitir um aplicativo ou recurso através do Firewall do Windows Defender no painel esquerdo.

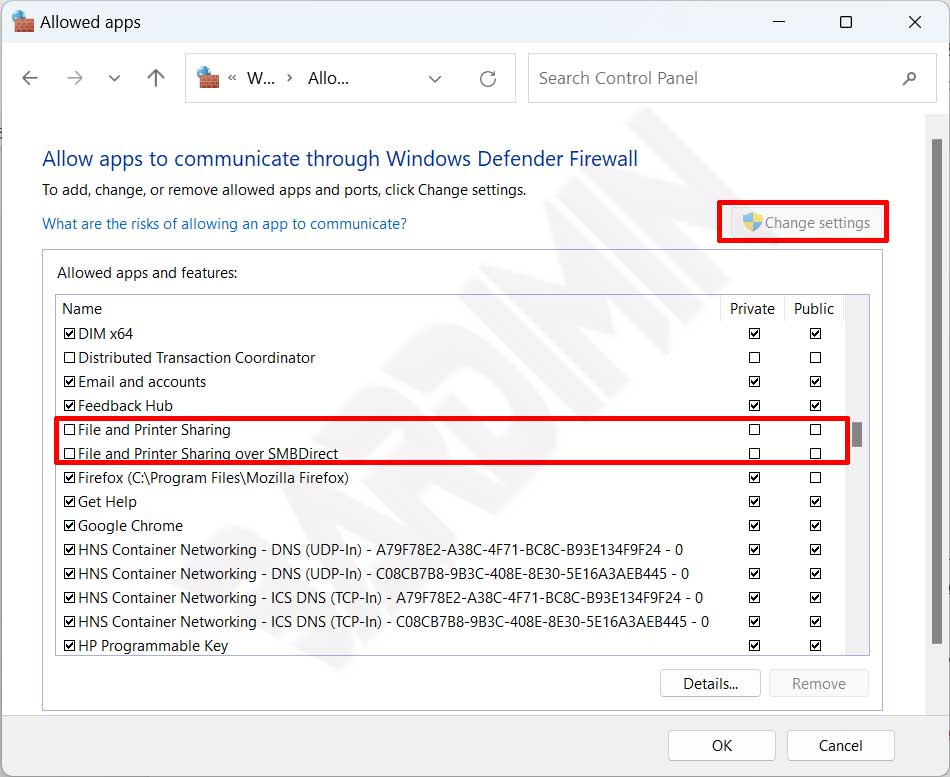

- Selecione o botão Alterar configurações para habilitar a edição. Privilégios de administrador são necessários.

- Role a lista e desmarque todas as caixas associadas a Compartilhamento de Arquivos e Impressoras e Compartilhamento de Arquivos e Impressoras sobre SMBDirect. Isso corta todas as conexões de entrada para os recursos compartilhados.

2. Criar uma regra personalizada de whitelist de IP (regra de entrada)

Com o bloqueio global em vigor, construímos uma “porta secreta” que apenas os endereços designados podem atravessar. Isso é feito por meio do Firewall do Windows Defender com Segurança Avançada.

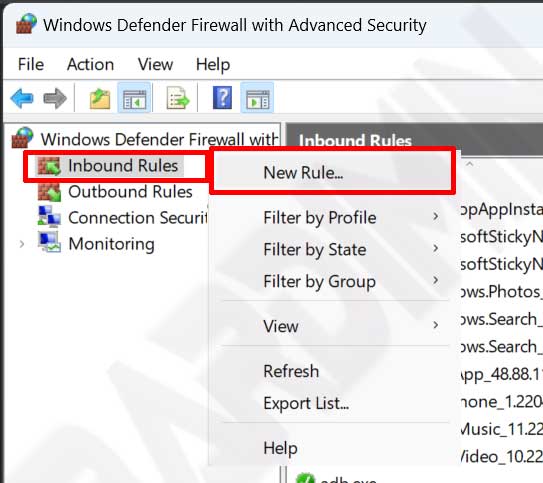

- Na página principal do Firewall do Windows Defender, escolha Configurações avançadas no painel esquerdo.

- Clique com o botão direito no nó Regras de Entrada e selecione Nova Regra.

- Na tela Tipo de Regra, escolha Personalizada para controle total de pacotes. Clique em Avançar.

- Em Programa, selecione Todos os programas. Clique em Avançar.

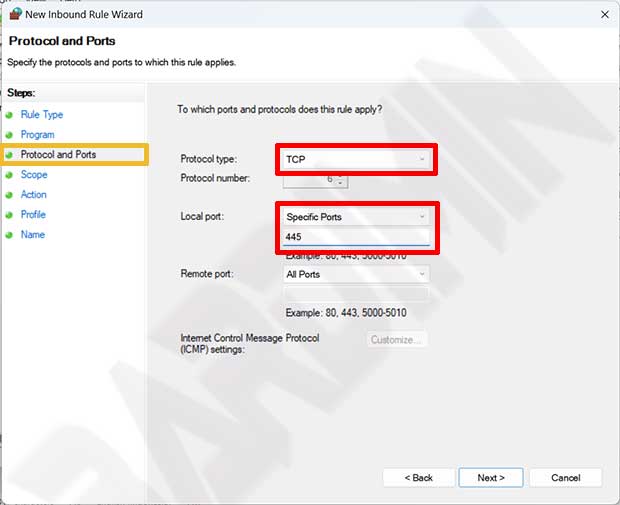

- Na etapa Protocolo e Portas, configure:

- Tipo de protocolo: TCP

- Porta local: Portas específicas e insira 445.

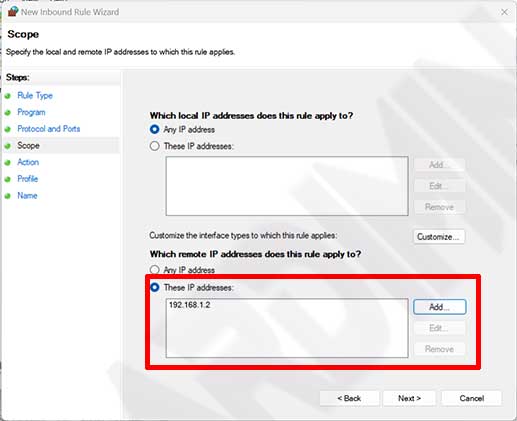

A fase mais crítica é definir a whitelist na página Escopo. A precisão ao inserir os endereços IP é essencial.

- Na etapa Escopo, localize A quais endereços IP remotos esta regra se aplica?.

- Escolha Estes endereços IP e clique no botão Adicionar.

- Insira os endereços IP específicos dos PCs ou servidores que você deseja autorizar. Você pode adicionar um único IP ou uma sub-rede inteira usando notação CIDR.

- Clique em Avançar na etapa Ação e mantenha Permitir a conexão selecionado.

- Na etapa Perfil, deixe todos os perfis (Domínio, Privado, Público) marcados e clique em Avançar.

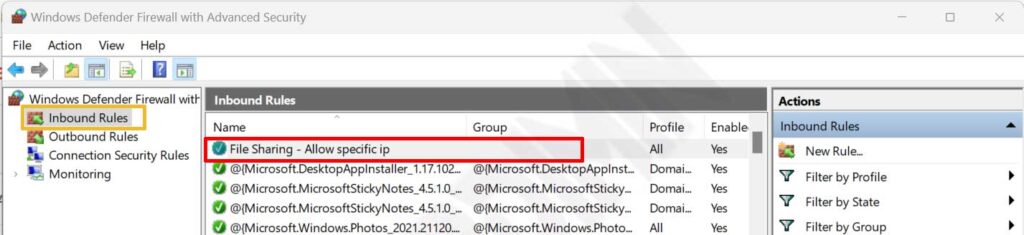

- Atribua um nome descritivo à regra, por exemplo Allow_SMB_Trusted_IPs. Clique em Concluir.

Prioridade da Regra: Assegure-se de que a regra Permitir recém-criada fique no topo da lista de Regras de Entrada. O Windows processa regras de forma hierárquica, de modo que uma regra de bloqueio pode se sobrepor a uma regra de permissão se estiver posicionada acima.

Verificação e solução de problemas pós-configuração

Após a criação da regra, é obrigatório testar de ambos os lados. Acesse a pasta compartilhada de um cliente cujo IP esteja listado na whitelist. A conexão deve ocorrer sem problemas. Em seguida, tente acessar de um dispositivo que não está listado. O sistema deve exibir uma mensagem de falha como “O Windows não pode acessar…” ou uma solicitação de credenciais que acaba falhando.

Se as conexões ainda falharem, limpe o cache DNS por meio de ipconfig /flushdns no Prompt de Comando. Verifique se há regras de bloqueio conflitantes que possam interferir. Para uma segurança mais profunda, combine essa filtragem de IP com criptografia SMBv3 a fim de proteger os dados em trânsito. Muitos administradores também acreditam que ativar o log de auditoria é útil para rastrear quaisquer tentativas de acesso ilícito.

Casos de uso profissional e implementação

Em ambientes profissionais, a whitelist de IPs se mostra inestimável. Uma equipe de desenvolvimento precisa apenas compartilhar uma pasta de build com uma máquina de CI/CD que tenha um endereço fixo. Da mesma forma, administradores de servidores de jogos podem impedir que jogadores comuns manipulem arquivos de configuração vulneráveis. Este método faz parte de uma estratégia de defesa em profundidade. Nenhum administrador deve confiar apenas em filtros de IP; ative sempre os logs de auditoria do Windows para monitorar tentativas não autorizadas. Explore a documentação oficial para se aprofundar: Microsoft SMB Overview e o Windows Firewall Configuration Guide.

Em resumo, restringir o acesso ao compartilhamento de arquivos por meio de regras de firewall baseadas em IP é uma contramedida técnica precisa. Ela substitui a dependência de senhas vazáveis por uma identidade de rede sólida, aumentando substancialmente a postura de segurança dos seus dados.