A configuração do Windows Sandbox WSB permite que técnicos e jogadores construam um ambiente de teste altamente isolado, seguro e personalizável usando arquivos XML simples, viabilizando a execução segura de aplicativos suspeitos sem colocar em risco o sistema operacional principal.

Nos fluxos de trabalho contemporâneos de cibersegurança e garantia de qualidade de software, a demanda por um espaço de execução descartável é inegociável. Executar um binário não confiável diretamente em uma máquina de produção equivale a um convite ao desastre. A Microsoft preenche essa lacuna com o Windows Sandbox, um ambiente de desktop leve que opera como uma réplica isolada e temporária da sua instalação atual do Windows. Diferente das máquinas virtuais tradicionais que dependem de imagens de disco VHDX pesadas, o Windows Sandbox utiliza virtualização baseada em hardware e um instantâneo dinâmico do sistema operacional host. Essa arquitetura garante um estado limpo sempre que a janela é fechada. Este artigo detalha os pré-requisitos de hardware, a metodologia precisa de instalação e as táticas avançadas de configuração do Windows Sandbox WSB necessárias para adaptar o ambiente à triagem profissional de malware, depuração de software ou sessões de navegação que exigem zero rastro forense.

Requisitos Mínimos e Ideais de Hardware para o Windows Sandbox

O desempenho e a estabilidade do Windows Sandbox dependem inteiramente da compatibilidade de hardware e da edição correta do Windows. Muitos usuários enfrentam falhas na inicialização por ignorarem nuances sutis nesses requisitos fundamentais. Antes de mergulhar em qualquer configuração do Windows Sandbox WSB, verifique se a máquina host atende às especificações a seguir.

- Edição do Sistema Operacional: Windows 10/11 Pro, Enterprise ou Education. O Windows Sandbox não está disponível nas edições Home ou Single Language.

- Arquitetura do Processador: AMD64 (x64) ou ARM64 (compatível a partir do Windows 11 Build 22483).

- Virtualização por Hardware: As tecnologias Intel VT-x ou AMD-V devem estar explicitamente habilitadas nas configurações do firmware UEFI/BIOS.

- Memória (RAM): Mínimo de 4 GB obrigatório, embora o desempenho fique severamente limitado. Recomenda-se enfaticamente 8 GB ou mais para evitar sobrecarga de disco e latência.

- Espaço de Armazenamento: Pelo menos 1 GB de espaço livre. Um SSD, preferencialmente NVMe, é altamente recomendado devido às operações intensivas de leitura e gravação durante a inicialização do Sandbox.

- Núcleos de CPU: Mínimo de 2 núcleos. Um processador quad-core com hyper-threading garante um ambiente virtual responsivo e utilizável.

Procedimento de Instalação e Ativação do Windows Sandbox

O processo de implantação envolve duas fases críticas: confirmar o status da virtualização e habilitar o recurso opcional do Windows. Execute as etapas a seguir em sequência para garantir uma configuração bem-sucedida antes de prosseguir com qualquer configuração do Windows Sandbox WSB.

1. Verificação do Suporte à Virtualização por Hardware

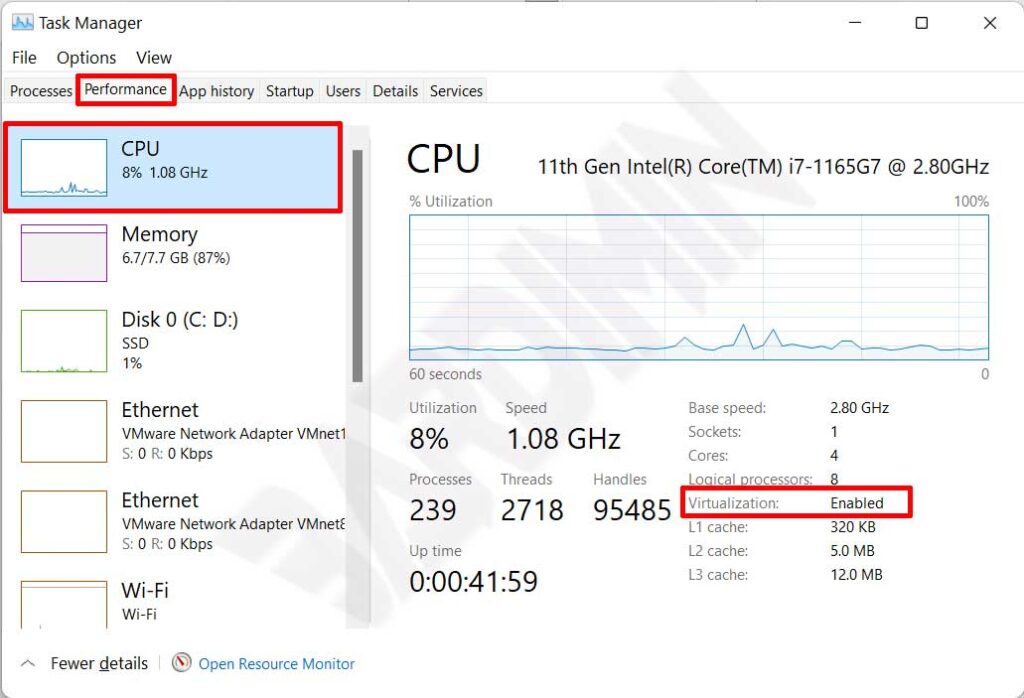

Esta etapa é um pré-requisito obrigatório. Placas-mãe de consumo frequentemente desabilitam as extensões de virtualização por padrão no firmware, tornando o recurso Sandbox inoperante.

- Inicie o Gerenciador de Tarefas usando o atalho de teclado Ctrl + Shift + Esc.

- Navegue até a guia Desempenho e selecione a seção CPU.

- Localize a entrada denominada Virtualização na parte inferior da área do gráfico. O status deve exibir Habilitado.

Nota Crítica: Caso a virtualização esteja desativada, reinicie o computador e acesse o menu UEFI (geralmente pressionando Del, F2 ou F10 durante a inicialização). Procure por configurações denominadas Tecnologia de Virtualização Intel, VT-x ou Modo SVM e defina o valor como Habilitado. Salve as alterações e saia do firmware.

2. Adição do Recurso Windows Sandbox

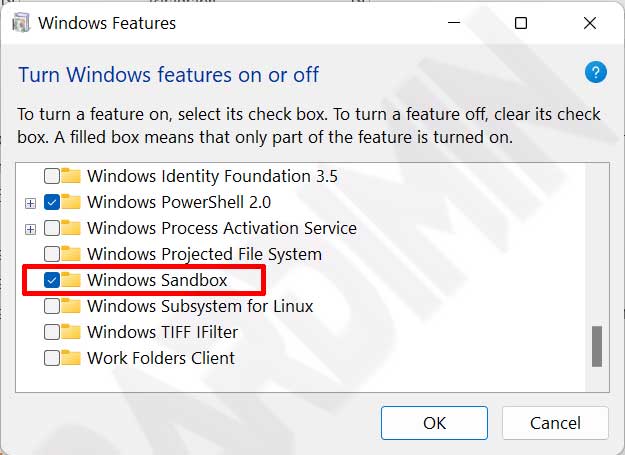

Com a virtualização ativa, o recurso pode ser adicionado por meio da interface gráfica ou do Windows PowerShell. O método GUI é direto e acessível para a maioria dos técnicos.

- Abra o Painel de Controle clássico e navegue até Programas > Ativar ou desativar recursos do Windows.

- Na caixa de diálogo Recursos do Windows, role pela lista para localizar Windows Sandbox.

- Marque a caixa de seleção ao lado de Windows Sandbox. Componentes dependentes como Hyper-V e Plataforma de Hipervisor do Windows serão selecionados automaticamente.

- Clique em OK e permita que o Windows baixe e integre os arquivos binários necessários.

- Reinicie a máquina para concluir o processo de integração em nível de kernel.

Método Alternativo via PowerShell (Executar como Administrador): Para os entusiastas da linha de comando, execute o seguinte comando elevado no PowerShell. Uma reinicialização do sistema é obrigatória após a execução.Enable-WindowsOptionalFeature -FeatureName "Containers-DisposableClientVM" -Online -All

Guia Operacional Básico do Windows Sandbox

Após uma instalação bem-sucedida, localize “Windows Sandbox” no Menu Iniciar e inicie-o com privilégios administrativos. O paradigma operacional é elegantemente simples, mas notavelmente eficaz para contenção.

- Transferência de Arquivos de Teste: Copie um instalador ou executável suspeito da máquina host e cole-o diretamente na área de trabalho do Windows Sandbox. A integração da área de transferência entre host e convidado é transparente por padrão.

- Execução e Observação: Execute o aplicativo. Monitore suas conexões de rede, modificações no registro ou alterações no sistema de arquivos sem qualquer preocupação com danos permanentes.

- Encerramento da Sessão: Concluída a análise, simplesmente feche a janela do Windows Sandbox clicando no botão ‘X’. Uma caixa de diálogo de aviso aparecerá com a mensagem: “Todo o conteúdo será descartado e excluído permanentemente”. Confirme a ação para aniquilar completamente o ambiente virtual.

Otimização e Personalização via Configuração do Windows Sandbox WSB

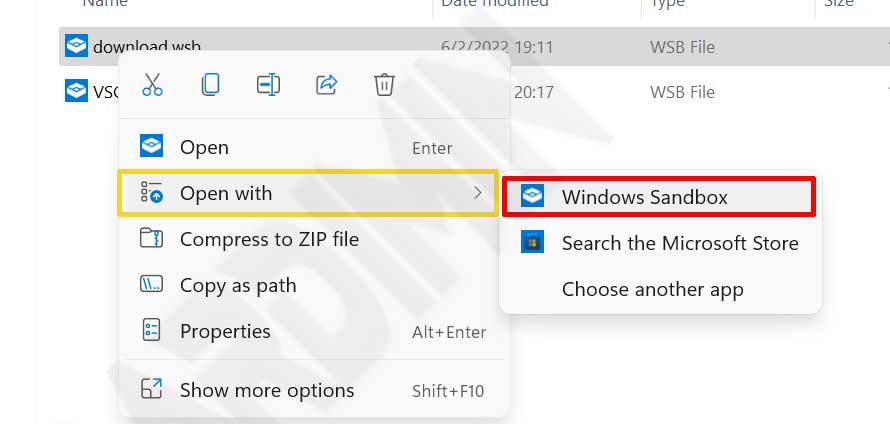

A instância padrão do Windows Sandbox é intencionalmente espartana. Ela não retém estado e bloqueia o acesso a pastas do host por padrão. Para profissionais que buscam otimizar seu fluxo de trabalho, a criação de um arquivo de configuração com a extensão .wsb é essencial. Esses arquivos são escritos em um esquema XML simples e constituem a base de qualquer configuração do Windows Sandbox WSB avançada.

Utilizar um arquivo WSB permite definir limites de alocação de memória, ativar ou desativar o suporte à GPU virtual e até mesmo executar scripts automatizados na inicialização do Sandbox. Para usar uma configuração, salve a marcação XML como um arquivo de texto com a extensão .wsb e abra-o por meio de Abrir com > Windows Sandbox.

Os parâmetros a seguir representam as principais entidades modificáveis dentro do esquema XML usado para uma configuração do Windows Sandbox WSB robusta.

- vGPU (GPU Virtual): Aceita os valores

EnableouDisable. Habilite se o aplicativo em sandbox exigir aceleração de hardware DirectX. - Networking: Aceita os valores

EnableouDisable. Desabilitar é uma prática recomendada ao analisar malware que possa tentar contatar um servidor de Comando e Controle. - Mapped Folders: Projeta diretórios do host para dentro do Sandbox com permissões somente leitura (

true) ou acesso completo de leitura/gravação (false). - MemoryInMB: Especifica uma alocação fixa de RAM. Exemplo:

<MemoryInMB>4096</MemoryInMB>restringe o convidado a 4 GB de memória. - LogonCommand: Executa um script do PowerShell, instrução do Prompt de Comando ou janela do Explorer especificada no logon do usuário.

- ProtectedClient: Impõe medidas de segurança mais rigorosas na conexão RDP interna entre host e convidado.

- ClipboardRedirection & PrinterRedirection: Controlam o compartilhamento de periféricos do host e fluxos de E/S com o ambiente isolado.

Caso de Uso: Configuração do Windows Sandbox WSB para Análise de Malware

Um cenário comum envolve um técnico que precisa inspecionar uma amostra armazenada em D:\AmostrasMalware sem conceder ao código malicioso permissão para gravar de volta na unidade do host. O arquivo teste-malware.wsb a seguir demonstra uma configuração do Windows Sandbox WSB segura para esse propósito exato.

<Configuration>

<VGpu>Disable</VGpu>

<Networking>Disable</Networking>

<MemoryInMB>2048</MemoryInMB>

<MappedFolders>

<MappedFolder>

<HostFolder>D:\AmostrasMalware</HostFolder>

<SandboxFolder>C:\Users\WDAGUtilityAccount\Desktop\Amostras</SandboxFolder>

<ReadOnly>true</ReadOnly>

</MappedFolder>

</MappedFolders>

<LogonCommand>

<Command>C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Command "Start-Sleep -Seconds 2; explorer C:\Users\WDAGUtilityAccount\Desktop\Amostras"</Command>

</LogonCommand>

</Configuration>

A configuração acima desabilita a rede para mitigar riscos de movimentação lateral, mapeia a pasta do host como recurso somente leitura na área de trabalho do convidado e abre automaticamente o Explorador de Arquivos no diretório de amostras na inicialização.

Resolução de Falhas no Windows Sandbox

Em certos casos extremos, o Windows Sandbox pode se recusar obstinadamente a inicializar. Isso geralmente está enraizado em conflitos de serviço ou restrições de Diretiva de Grupo. As etapas de diagnóstico a seguir podem ajudar a identificar o gargalo.

- Erro 0x80070002 / Arquivo não encontrado: Certifique-se de que o recurso Windows Sandbox não esteja preso no estado “Pendente”. Execute

DISM /Online /Cleanup-Image /RestoreHealthem um prompt elevado e tente reinstalar. - Erro 0x80072746 / Conexão abortada: Frequentemente acionado por clientes VPN de terceiros ou regras de firewall excessivamente agressivas. Desative temporariamente o software de segurança para isolar a causa.

- Falha na Inicialização do Hypervisor: Verifique se o recurso opcional Plataforma de Máquina Virtual também está habilitado. Como opção drástica, desabilite o Windows Sandbox, reinicie, reabilite o recurso e reinicie novamente.

Windows Sandbox versus Hipervisores Tradicionais

É vital entender que o Windows Sandbox não visa substituir plataformas de virtualização completas como VMware Workstation ou VirtualBox. O Sandbox não oferece suporte a snapshots persistentes, não pode hospedar sistemas operacionais convidados não Windows e está fortemente acoplado ao kernel do host. No entanto, seu tempo de inicialização inferior a cinco segundos o torna incomparável para testes rápidos e iterativos de aplicativos nativos do Windows.

Ao dominar as nuances do esquema XML da configuração do Windows Sandbox WSB e aderir aos requisitos do sistema, esse utilitário evolui de uma caixa de seleção oculta nos Recursos do Windows para um laboratório de segurança portátil e altamente eficiente. Seja você um jogador avaliando um mod de terceiros ou um técnico de TI realizando triagem de resposta a incidentes, integrar o Sandbox ao seu fluxo de trabalho fornece uma camada essencial de proteção de hardware e dados contra o inesperado.

Incorporar essa tecnologia de isolamento nativa à sua rotina diária de testes é um passo prudente para proteger tanto seus ativos digitais quanto sua tranquilidade.