A proteção contra ransomware Windows Defender bloqueia acessos não autorizados em diretórios críticos. O mecanismo mantém documentos sensíveis intactos contra criptografia maliciosa. A execução de aplicativos confiáveis permanece fluida e segura.

Programas de extorsão digital comprometem dados corporativos diariamente. A plataforma nativa oferece uma camada defensiva robusta. Essa funcionalidade exige configuração manual específica. Portanto, dominar o procedimento garante cobertura total. Técnicos ajustam essas definições para ambientes complexos.

Administradores de rede devem validar políticas locais antes da implementação. O filtro do kernel opera em nível baixo. Esse componente intercepta operações de gravação automaticamente. Dessa forma, ameaças são neutralizadas antes da execução final. A arquitetura moderna prioriza a prevenção proativa.

Nota técnica: A opção permanece desativada por padrão na instalação. A Microsoft evita conflitos com softwares de terceiros. Analisadores externos geram falsos positivos frequentes. A intervenção humana previne falhas operacionais graves.

Entendendo ameaças modernas e mecanismos de defesa

Softwares maliciosos sequestram documentos empresariais vitais. Criminosos aplicam algoritmos criptográficos avançados. Contudo, pagar o resgate nunca garante a recuperação. Variantes recentes utilizam extorsão criptoviral sofisticada. Além disso, campanhas atuais visam infraestruturas críticas.

Dessa forma, implementar defesas multicamadas torna-se urgente. O sistema restringe executáveis desconhecidos conforme a reputação. O minifiltro monitora todas as solicitações de escrita. O componente bloqueia modificações não autorizadas imediatamente. Essa estratégia reduz superfícies de ataque drasticamente.

Profissionais de TI valorizam essa abordagem preventiva. A configuração otimiza desempenho sem sacrificar a integridade. Jogadores competitivos também se beneficiam diretamente. O anti-cheat de diversos títulos opera sem interferências. A verificação contínua assegura estabilidade durante sessões longas.

Nenhuma transferência financeira assegura a devolução dos arquivos. A prevenção ativa supera qualquer resposta reativa. Configure as ferramentas antes do incidente crítico.

Ativando a proteção contra ameaças no sistema

O controle de acesso verifica aplicativos contra listas confiáveis. O sistema bloqueia binários não reconhecidos automaticamente. A ativação segue etapas diretas e verificáveis. Administradores devem executar o processo com privilégios elevados. Essa condição garante gravação nos registros de segurança.

Interface gráfica simplifica o gerenciamento de regras. Você não precisa utilizar scripts complexos inicialmente. A console centraliza todas as definições necessárias. Cada ajuste é aplicado em tempo real. O usuário visualiza mudanças instantaneamente.

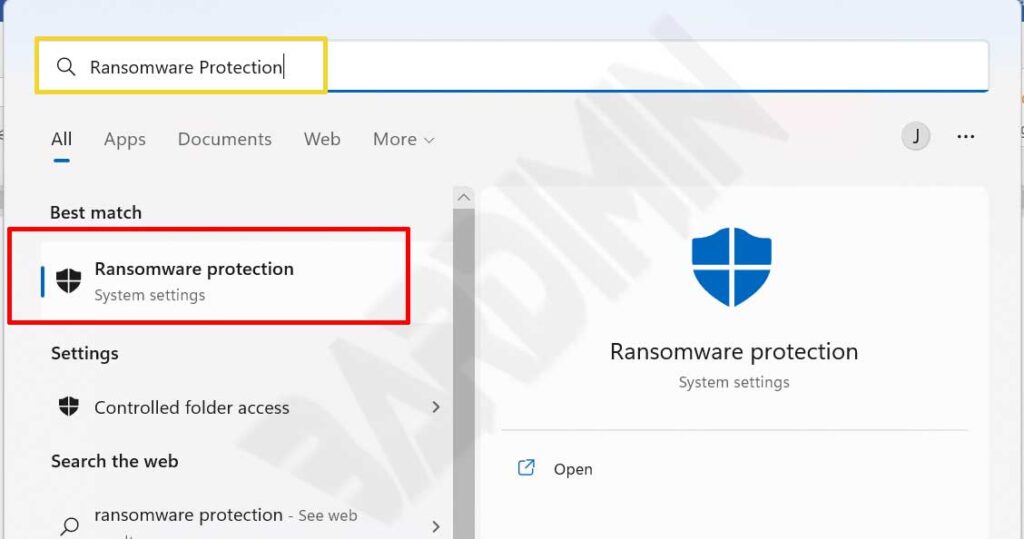

- Abra a busca pressionando as teclas Windows mais S.

- Digite segurança do Windows no campo de texto.

- Pressione Enter para abrir o console central.

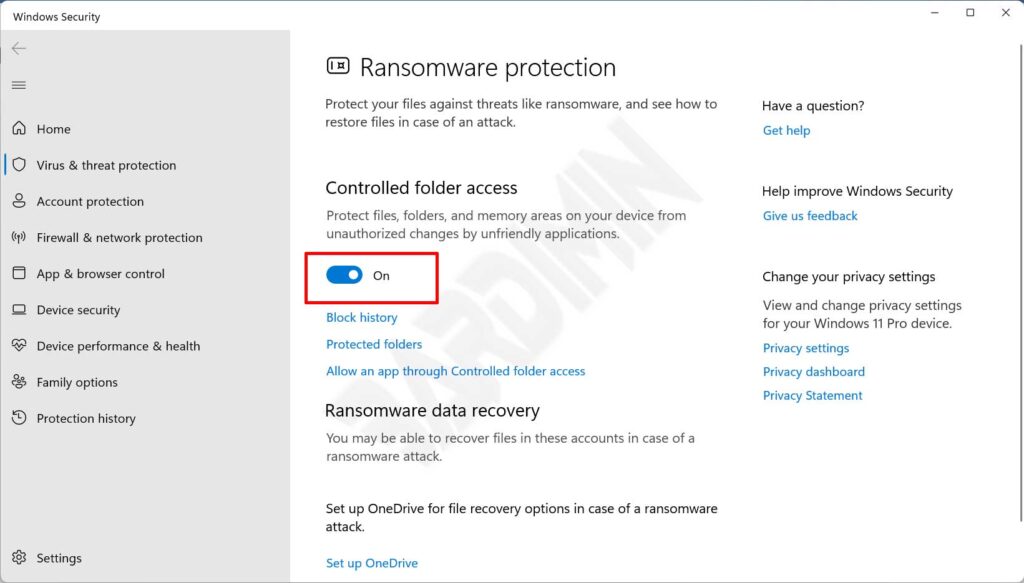

- Selecione Proteção contra vírus e ameaças.

- Localize a seção Acesso controlado a pastas.

- Mova a chave para a posição Ativado.

- Confirme o aviso de Controle de Conta de Usuário.

O sistema monitora pastas padrão como Documentos e Imagens. O Windows protege diretórios do núcleo automaticamente. Administradores adicionam caminhos personalizados conforme necessidades. Essa flexibilidade adapta a segurança aos fluxos de trabalho. Além disso, a configuração persiste após reinicializações do sistena.

Verificação técnica: Confirme que o indicador mostra cor azul intensa. A plataforma deve indicar estado ativo permanentemente. O controle retorna para Desativado se houver políticas conflitantes. Remova softwares redundantes para evitar interferências graves.

Gerenciando permissões de aplicativos legítimos

A ativação restringe executáveis não registrados previamente. Por isso, administrar exceções torna-se crucial. O ambiente oferece duas rotas distintas para essa tarefa. Técnicos escolhem o método conforme o volume de software. Cada via mantém registros auditáveis para revisões posteriores.

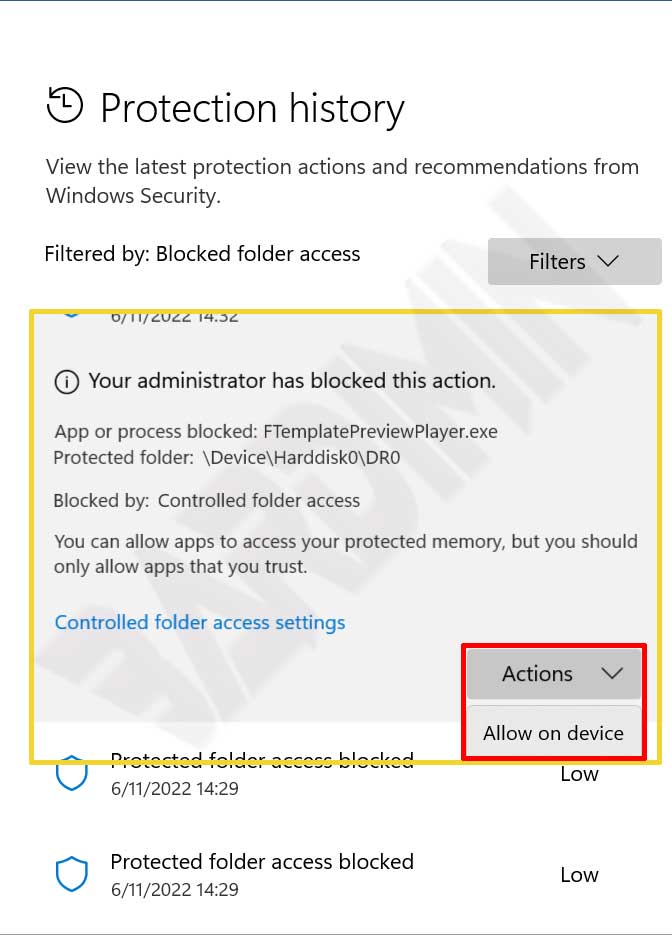

Método um: Utilizando o histórico de bloqueios

O registro armazena cada aplicativo detido pelo sistema. Essa via permite autorizar programas bloqueados recentemente com rapidez. Administradores revisam carimbos de hora exatos dos eventos. Posteriormente, avaliam a legitimidade do processo detido. A análise contextual evita liberações precipitadas.

- Clique no botão Histórico de bloqueios na interface.

- A console exibe a lista com datas e horários precisos.

- Selecione a entrada alvo para visualizar detalhes completos.

- Abra o menu Ações situado ao lado da entrada.

- Escolha a opção Permitir neste dispositivo.

- Valide a autorização na caixa de diálogo emergente.

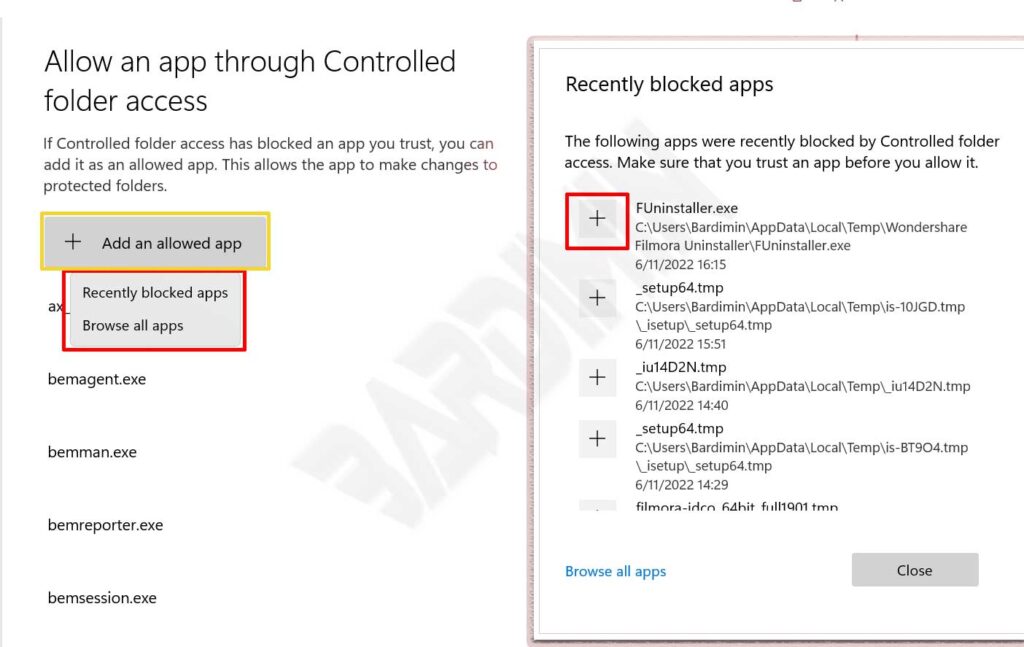

Método dois: Adicionando aplicações manualmente

Esse procedimento inclui software confiável antes de qualquer bloqueio. A ação resulta ideal para ambientes corporativos padronizados. Administradores implantam listas brancas de forma proativa. Essa prática elimina interrupções operacionais desnecessárias. O planejamento antecipado economiza horas de suporte técnico.

- Clique em Permitir um aplicativo pelo acesso controlado.

- Pressione Adicionar um aplicativo permitido no painel novo.

- O assistente mostra opções recentes ou navegação completa.

- Selecione Aplicativos bloqueados recentemente para ver a lista curta.

- Pressione o símbolo de mais próximo ao executável desejado.

- Alternativamente, navegue até o diretório de instalação original.

- Localize o arquivo executável e pressione Abrir.

- Confirme a operação diante da solicitação do sistema.

Dica avançada: Mecanismos de script não obtêm confiança automática. Adicione interpretadores manualmente se precisar de automações complexas. Sempre verifique a assinatura digital do arquivo antes. Essa verificação elimina riscos de comprometimento interno.

Práticas recomendadas para otimização da segurança

A configuração inicial não garante uma defesa absoluta. Implemente as recomendações a seguir para fortalecer seu ambiente. Equipes de infraestrutura aplicam esses protocolos padronizados. A disciplina operacional reduz vetores de ataque significativamente. A manutenção contínua assegura longevidade às regras.

- Mantenha a proteção em tempo real sempre ativa. A varredura contínua detecta anomalias imediatas.

- Atualize definições de ameaças semanalmente. Novas assinaturas reconhecem variantes emergentes rapidamente.

- Realize cópias externas em unidades desconectadas. O isolamento físico bloqueia riscos de propagação.

- Implemente autenticação multifator em todas as contas. Camadas adicionais detêm intrusões remotas com eficiência.

- Treine a equipe em detecção de e-mails falsos. A conscientização humana reduz vetores de entrada comuns.

- Examine logs de eventos diariamente. A análise precoce identifica padrões suspeitos com precisão.

- Limite privilégios administrativos localmente. O princípio do menor acesso restringe movimentos laterais.

Contudo, evite adicionar caminhos de rede como pastas protegidas. Utilize caminhos locais diretos para garantir o funcionamento correto. Subpastas se incluem automaticamente quando a pasta principal recebe proteção. Essa hierarquia simplifica a manutenção rotineira. Administradores gerenciam estruturas grandes com facilidade.

O acesso controlado impede alterações por binários não verificados. O mecanismo analisa comportamento e reputação para decisões de filtragem precisas.

Documentação técnica de segurança corporativa

Monitorando e avaliando a eficácia do sistema

A ferramenta fornece consoles de auditoria integrados. O visualizador de eventos registra cada ação com códigos específicos. Analistas extraem métricas quantitativas de desempenho. Posteriormente, ajustam políticas conforme achados operacionais. O ciclo de melhoria contínua depende desses dados.

- O identificador 1123 registra bloqueios ativos por aplicativos não confiáveis.

- O identificador 1124 documenta auditorias para revisar políticas vigentes.

- O identificador 5007 captura modificações nos parâmetros de segurança.

- O identificador 1001 relata detecções e correções automáticas.

A plataforma corporativa centraliza relatórios gerenciais automaticamente. A função de busca avançada permite consultas personalizadas. Dessa forma, equipes de resposta atuam com maior velocidade. Administradores exportam logs para conformidade regulatória externa. A transparência facilita auditorias independentes.

Solução de problemas: Verifique os caminhos executáveis se o bloqueio persistir. Adicione o diretório completo à lista branca. Reinicie o equipamento após alterações estruturais maiores. Essa ação força o recarregamento dos filtros do núcleo. O sistema reconhece novas permissões imediatamente.

A segurança nativa oferece uma base sólida com ajustes mínimos. Entretanto, a arquitetura multicamada exige práticas complementares. Combine ferramentas integradas com protocolos operacionais rigorosos. Proteja seus ativos digitais mediante configuração imediata. A disciplina técnica garante continuidade empresarial a longo prazo. Implemente essas diretrizes agora e fortaleça seu ambiente permanentemente.