La configuration de Windows Sandbox WSB permet aux techniciens et aux joueurs de construire un environnement de test hautement isolé, sécurisé et personnalisable à l’aide de simples fichiers XML, permettant l’exécution sécurisée d’applications suspectes sans compromettre le système d’exploitation principal.

Dans les flux de travail actuels de cybersécurité et d’assurance qualité logicielle, la nécessité d’un espace d’exécution jetable n’est plus négociable. Exécuter un binaire non fiable directement sur une machine de production, c’est ouvrir la porte aux catastrophes. Microsoft répond à ce besoin avec Windows Sandbox, un environnement de bureau léger qui fonctionne comme une réplique isolée et temporaire de votre installation Windows actuelle. Contrairement aux machines virtuelles traditionnelles qui reposent sur de lourdes images disque VHDX, Windows Sandbox exploite la virtualisation matérielle et un instantané dynamique du système d’exploitation hôte. Cette architecture garantit une remise à zéro parfaite à chaque fermeture de la fenêtre. Cet article détaille les prérequis matériels, la méthodologie précise d’installation et les tactiques avancées de configuration de Windows Sandbox WSB nécessaires pour adapter l’environnement aux analyses de logiciels malveillants, au débogage applicatif ou aux sessions de navigation exigeant une absence totale de traces.

Prérequis Matériels Minimaux et Optimaux pour Windows Sandbox

Les performances et la stabilité de Windows Sandbox dépendent entièrement de la compatibilité matérielle et de l’édition appropriée de Windows. De nombreux utilisateurs rencontrent des échecs de lancement en raison de nuances négligées dans ces exigences fondamentales. Avant de plonger dans toute configuration de Windows Sandbox WSB, vérifiez que la machine hôte répond aux spécifications suivantes.

- Édition du Système d’Exploitation : Windows 10/11 Pro, Enterprise ou Education. Windows Sandbox n’est pas disponible sur les éditions Home ou Single Language.

- Architecture du Processeur : AMD64 (x64) ou ARM64 (pris en charge à partir de Windows 11 Build 22483).

- Virtualisation Matérielle : Les technologies Intel VT-x ou AMD-V doivent être explicitement activées dans les paramètres du micrologiciel UEFI/BIOS.

- Mémoire (RAM) : Un minimum de 4 Go est requis, bien que les performances soient sévèrement limitées. 8 Go ou plus sont vivement conseillés pour éviter les goulets d’étranglement et la latence.

- Espace de Stockage : Au moins 1 Go d’espace libre. Un SSD, de préférence NVMe, est fortement recommandé en raison des opérations intensives de lecture/écriture lors de l’initialisation du bac à sable.

- Cœurs de CPU : Minimum de 2 cœurs. Un processeur quadricœur avec hyper-threading garantit un environnement virtuel réactif et utilisable.

Procédure d’Installation et d’Activation de Windows Sandbox

Le processus de déploiement comprend deux phases critiques : la confirmation de l’état de la virtualisation et l’activation de la fonctionnalité Windows optionnelle. Exécutez les étapes suivantes dans l’ordre pour garantir une configuration réussie avant de procéder à toute configuration de Windows Sandbox WSB.

1. Vérification du Support de la Virtualisation Matérielle

Cette étape est un prérequis obligatoire. Les cartes mères grand public désactivent souvent les extensions de virtualisation par défaut dans le micrologiciel, rendant la fonctionnalité Sandbox inopérante.

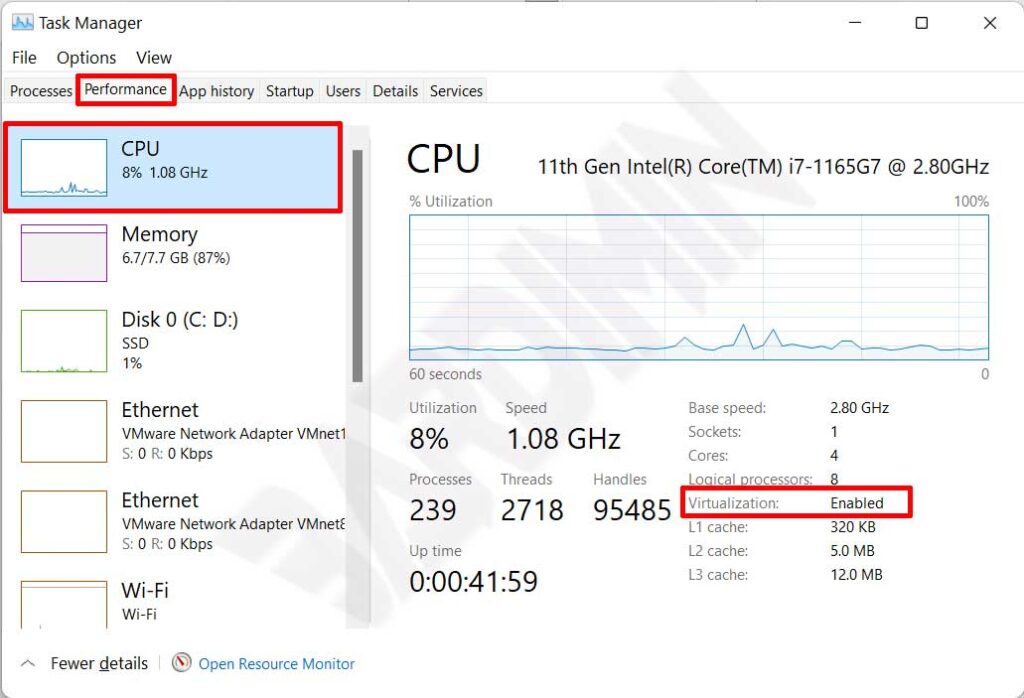

- Lancez le Gestionnaire des tâches en utilisant le raccourci clavier Ctrl + Shift + Échap.

- Accédez à l’onglet Performances et sélectionnez la section CPU.

- Repérez l’entrée intitulée Virtualisation en bas de la zone graphique. L’état doit afficher Activé.

Remarque Importante : Si la virtualisation est désactivée, redémarrez l’ordinateur et accédez au menu UEFI (généralement en appuyant sur Suppr, F2 ou F10 au démarrage). Recherchez les paramètres nommés Technologie de virtualisation Intel, VT-x ou Mode SVM et réglez la valeur sur Activé. Sauvegardez les modifications et quittez le micrologiciel.

2. Ajout de la Fonctionnalité Windows Sandbox

Une fois la virtualisation active, la fonctionnalité peut être ajoutée via l’interface graphique ou Windows PowerShell. La méthode graphique est simple et accessible à la plupart des techniciens.

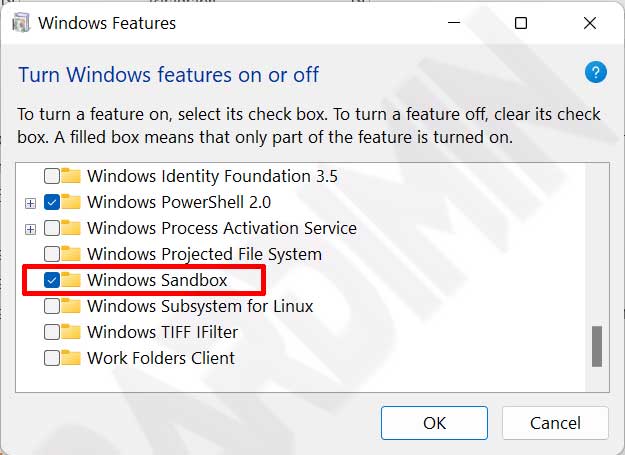

- Ouvrez le Panneau de configuration classique et accédez à Programmes > Activer ou désactiver des fonctionnalités Windows.

- Dans la boîte de dialogue Fonctionnalités Windows, faites défiler la liste pour localiser Windows Sandbox.

- Cochez la case à côté de Windows Sandbox. Les composants dépendants tels que Hyper-V et Plateforme d’hyperviseur Windows seront sélectionnés automatiquement.

- Cliquez sur OK et laissez Windows télécharger et intégrer les fichiers binaires nécessaires.

- Redémarrez la machine pour terminer le processus d’intégration au niveau du noyau.

Méthode Alternative via PowerShell (Exécuter en tant qu’Administrateur) : Pour les adeptes de la ligne de commande, exécutez la commande élevée suivante dans PowerShell. Un redémarrage du système est obligatoire après l’exécution.Enable-WindowsOptionalFeature -FeatureName "Containers-DisposableClientVM" -Online -All

Guide Opérationnel de Base de Windows Sandbox

Après une installation réussie, recherchez « Windows Sandbox » via le Menu Démarrer et lancez-le avec des privilèges administratifs. Le paradigme opérationnel est élégamment simple mais remarquablement efficace pour le confinement.

- Transfert des Fichiers de Test : Copiez un installateur ou un exécutable suspect depuis la machine hôte et collez-le directement sur le bureau de Windows Sandbox. L’intégration du presse-papiers entre l’hôte et l’invité est transparente par défaut.

- Exécution et Observation : Lancez l’application. Surveillez ses connexions réseau, modifications du registre ou changements dans le système de fichiers sans craindre le moindre dommage permanent.

- Arrêt de la Session : Une fois l’analyse terminée, fermez simplement la fenêtre Windows Sandbox en cliquant sur le bouton ‘X’. Une boîte de dialogue d’avertissement apparaîtra indiquant : « Tout le contenu sera ignoré et définitivement supprimé ». Confirmez l’action pour anéantir totalement l’environnement virtuel.

Optimisation et Personnalisation via la Configuration de Windows Sandbox WSB

L’instance par défaut de Windows Sandbox est volontairement spartiate. Elle ne conserve aucun état et bloque par conception l’accès aux dossiers de l’hôte. Pour les professionnels souhaitant rationaliser leur flux de travail, la création d’un fichier de configuration avec l’extension .wsb est essentielle. Ces fichiers sont écrits dans un schéma XML simple et constituent la pierre angulaire de toute configuration de Windows Sandbox WSB avancée.

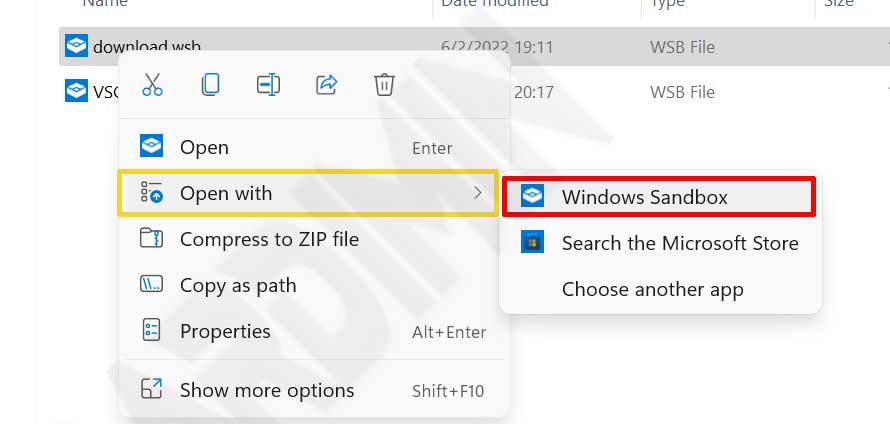

L’utilisation d’un fichier WSB vous permet de définir des limites d’allocation mémoire, d’activer ou de désactiver le support GPU virtuel et même d’exécuter des scripts automatisés au lancement du bac à sable. Pour utiliser une configuration, enregistrez le balisage XML en tant que fichier texte avec l’extension .wsb et ouvrez-le via Ouvrir avec > Windows Sandbox.

Les paramètres suivants représentent les principales entités modifiables du schéma XML utilisé pour une configuration de Windows Sandbox WSB robuste.

- vGPU (GPU Virtuel) : Accepte les valeurs

EnableouDisable. Activez-le si l’application dans le bac à sable nécessite une accélération matérielle DirectX. - Networking : Accepte les valeurs

EnableouDisable. La désactivation est une bonne pratique lors de l’analyse de logiciels malveillants susceptibles de tenter de contacter un serveur de commande et contrôle. - Mapped Folders : Projette des répertoires de l’hôte dans le bac à sable avec des autorisations de lecture seule (

true) ou d’accès complet en lecture/écriture (false). - MemoryInMB : Spécifie une allocation de RAM fixe. Exemple :

<MemoryInMB>4096</MemoryInMB>limite l’invité à 4 Go de mémoire. - LogonCommand : Exécute un script PowerShell, une commande d’invite de commandes ou une fenêtre de l’Explorateur spécifiée lors de l’ouverture de session.

- ProtectedClient : Impose des mesures de sécurité plus strictes sur la connexion RDP interne reliant l’hôte et l’invité.

- ClipboardRedirection & PrinterRedirection : Contrôlent le partage des périphériques hôtes et des flux d’E/S avec l’environnement isolé.

Cas Pratique : Configuration de Windows Sandbox WSB pour l’Analyse de Malwares

Un scénario courant implique un technicien devant inspecter un échantillon stocké dans D:\ÉchantillonsMalware sans accorder au code malveillant la permission d’écrire sur le disque de l’hôte. Le fichier test-malware.wsb suivant illustre une configuration de Windows Sandbox WSB sécurisée à cet effet.

<Configuration>

<VGpu>Disable</VGpu>

<Networking>Disable</Networking>

<MemoryInMB>2048</MemoryInMB>

<MappedFolders>

<MappedFolder>

<HostFolder>D:\ÉchantillonsMalware</HostFolder>

<SandboxFolder>C:\Users\WDAGUtilityAccount\Desktop\Échantillons</SandboxFolder>

<ReadOnly>true</ReadOnly>

</MappedFolder>

</MappedFolders>

<LogonCommand>

<Command>C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Command "Start-Sleep -Seconds 2; explorer C:\Users\WDAGUtilityAccount\Desktop\Échantillons"</Command>

</LogonCommand>

</Configuration>

La configuration ci-dessus désactive le réseau pour atténuer les risques de déplacement latéral, mappe le dossier hôte en tant que ressource en lecture seule sur le bureau de l’invité et lance automatiquement l’Explorateur de fichiers dans le répertoire d’échantillons au démarrage.

Résolution des Défaillances de Windows Sandbox

Dans certains cas limites, Windows Sandbox peut obstinément refuser de s’initialiser. Cela est généralement dû à des conflits de services ou à des restrictions de stratégie de groupe. Les étapes de diagnostic suivantes peuvent aider à identifier le goulot d’étranglement.

- Erreur 0x80070002 / Fichier introuvable : Assurez-vous que la fonctionnalité Windows Sandbox n’est pas bloquée dans un état « En attente ». Exécutez

DISM /Online /Cleanup-Image /RestoreHealthdepuis une invite de commandes élevée et tentez une réinstallation. - Erreur 0x80072746 / Connexion abandonnée : Souvent provoquée par des clients VPN tiers ou des règles de pare-feu trop agressives. Désactivez temporairement les logiciels de sécurité pour isoler la cause.

- Échec d’Initialisation de l’Hyperviseur : Vérifiez que la fonctionnalité optionnelle Plateforme de machine virtuelle est également activée. En dernier recours, désactivez Windows Sandbox, redémarrez, réactivez la fonctionnalité et redémarrez à nouveau.

Windows Sandbox face aux Hyperviseurs Traditionnels

Il est essentiel de comprendre que Windows Sandbox ne vise pas à remplacer les plateformes de virtualisation complètes comme VMware Workstation ou VirtualBox. Le bac à sable ne prend pas en charge les instantanés persistants, ne peut pas héberger de systèmes d’exploitation invités non Windows et est étroitement couplé au noyau hôte. Cependant, son temps de démarrage inférieur à cinq secondes le rend inégalé pour les tests rapides et itératifs d’applications Windows natives.

En maîtrisant les nuances du schéma XML de la configuration de Windows Sandbox WSB et en respectant les exigences système, cet utilitaire passe d’une simple case à cocher dans les fonctionnalités Windows à un laboratoire de sécurité portable et très efficace. Que vous soyez un joueur évaluant un mod tiers ou un technicien informatique effectuant le triage d’incidents, l’intégration de Sandbox dans votre flux de travail fournit une couche de protection essentielle pour le matériel et les données contre l’imprévu.

Intégrer cette technologie d’isolation native dans votre routine quotidienne de test est une étape prudente pour protéger à la fois vos actifs numériques et votre tranquillité d’esprit.