BitLocker es una funcionalidad nativa de cifrado de unidades en Windows 11 que protege los datos en reposo vinculando las claves de cifrado al hardware mediante el Módulo de Plataforma Segura (TPM). Este mecanismo impide el acceso no autorizado a través de sistemas operativos externos o la manipulación física del disco. Al activar BitLocker se genera una clave de recuperación que constituye la única vía de acceso de emergencia. Aunque BitLocker resguarda los datos sin conexión, no sustituye las defensas basadas en red, como cortafuegos y antivirus. Los profesionales de TI, técnicos y jugadores deben dominar los procedimientos de activación, suspensión y gestión de claves para mantener tanto la seguridad como la disponibilidad del sistema.

Microsoft ha perfeccionado BitLocker desde su aparición en Windows Vista. En Windows 11, la característica admite TPM versión 2.0 y emplea por defecto algoritmos de cifrado XTS-AES de 128 o 256 bits. Su integración con el Arranque Seguro, Windows Defender Credential Guard y el almacenamiento en la nube de claves de recuperación en Microsoft Entra ID convierte a BitLocker en un pilar de los marcos de seguridad empresarial. Los técnicos deben tener presente que el TPM es más que un coprocesador criptográfico; ejecuta una validación de arranque medido antes de liberar las claves, garantizando la integridad de cada componente de inicio, desde el firmware UEFI hasta los controladores del kernel. Para los jugadores y usuarios de alto rendimiento, el impacto en el flujo de datos del disco es prácticamente inapreciable porque los procesadores modernos aceleran las operaciones AES mediante conjuntos de instrucciones dedicados. Las evaluaciones independientes demuestran que los SSD NVMe con BitLocker activado experimentan una sobrecarga inferior al 5 por ciento en cargas de trabajo reales, incluyendo lecturas secuenciales y operaciones de E/S aleatorias típicas en sesiones de juego.

Cómo funciona BitLocker con el TPM en Windows 11

BitLocker cifra volúmenes completos a nivel de sector. Cada operación de escritura transforma los datos en texto cifrado antes de que alcancen el medio de almacenamiento, y cada lectura los descifra de forma transparente mediante claves derivadas del TPM. El modo de cifrado predeterminado en Windows 11 es XTS-AES de 128 bits, que ofrece una difusión sólida y resistencia a la manipulación del texto cifrado. Para entornos que requieren mayor garantía, los administradores pueden imponer XTS-AES de 256 bits a través de directivas de grupo. El TPM almacena la clave maestra del volumen (VMK) en su memoria no volátil blindada. Al encender el equipo, el TPM mide los hash del firmware UEFI, el cargador de arranque y los componentes críticos del sistema operativo antes de desprecintar la VMK. Esta cadena de arranque medido garantiza que los cargadores de arranque alterados o los rootkits no puedan engañar al sistema para que libere la clave de cifrado.

El TPM actúa como raíz de confianza hardware y ejecuta operaciones criptográficas dentro de un enclave seguro, lo que lo hace inmune al acceso directo desde el sistema operativo principal y resistente a los ataques de arranque en frío.

Requisitos previos para activar BitLocker en Windows 11

Antes de activar BitLocker, deben verificarse varios requerimientos de hardware y software. En primer lugar, el dispositivo tiene que ejecutar las ediciones Windows 11 Pro, Enterprise, Education o IoT Enterprise. La edición Home carece del soporte completo de BitLocker, aunque el Cifrado de Dispositivo ofrece un subconjunto limitado de funciones en equipos compatibles. En segundo lugar, la placa base debe incorporar un chip TPM 2.0 activado en el firmware UEFI. En tercer lugar, la cuenta de usuario ha de contar con privilegios de administrador. Para confirmar el estado del TPM, presione Windows + R, escriba tpm.msc y compruebe la ventana de estado. El mensaje «TPM está listo para su uso» indica conformidad. Si no se detecta el TPM, reinicie y acceda a la configuración UEFI/BIOS para activar la opción fTPM (plataformas AMD) o PTT (plataformas Intel). Algunas placas base para juegos se entregan con el TPM desactivado de fábrica, lo que exige una activación manual antes de proceder al cifrado.

Cómo activar BitLocker en Windows 11

El proceso de activación está guiado por un asistente gráfico que gestiona la inicialización del TPM, la generación de la clave de recuperación y el alcance del cifrado. Siga cada paso con atención para evitar una configuración incorrecta o la pérdida de acceso a la unidad.

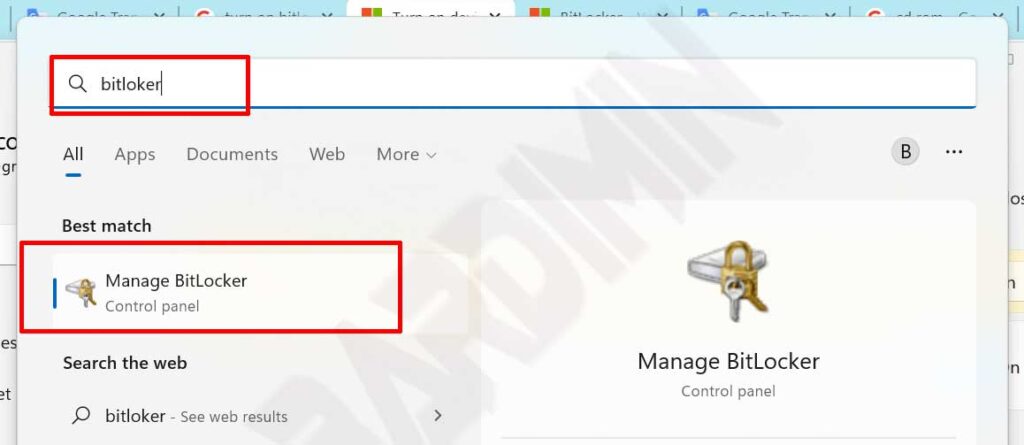

- Abra el menú Inicio, busque «BitLocker» y haga clic en «Administrar BitLocker» dentro de los resultados del Panel de control. Como alternativa, vaya a Panel de control > Sistema y seguridad > Cifrado de unidad BitLocker.

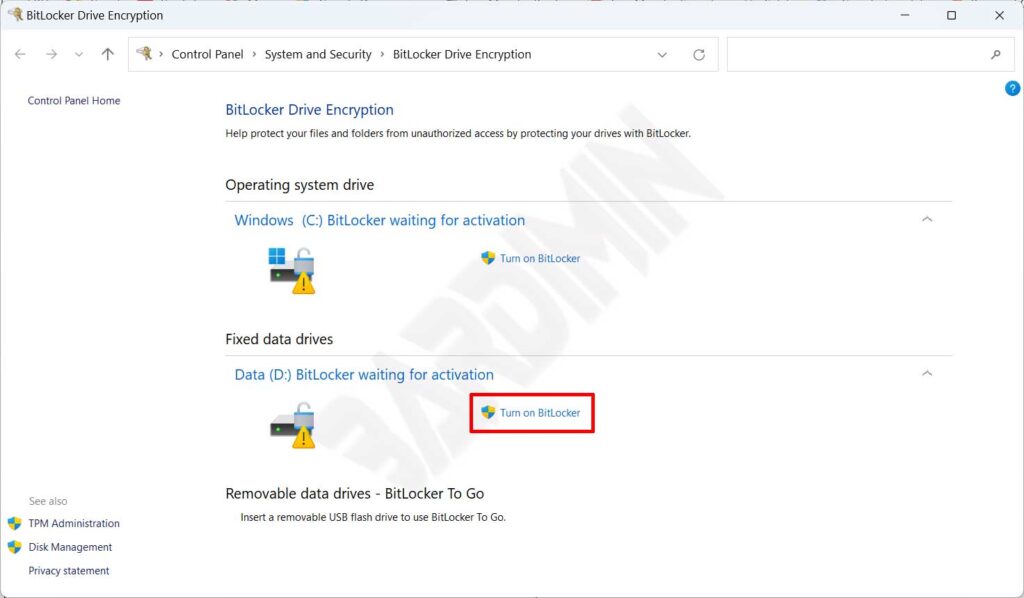

- Identifique la unidad del sistema (normalmente etiquetada como C:) y haga clic en el enlace «Activar BitLocker» situado a su derecha. El asistente ejecuta una comprobación de compatibilidad del hardware, verificando el TPM y la distribución de particiones.

- Elija un método para guardar la clave de recuperación. Las opciones incluyen guardarla en una cuenta Microsoft, copiarla en una unidad flash USB, almacenarla en un archivo en un disco independiente o imprimir una copia física. Seleccione siempre al menos dos métodos para contar con redundancia. No guarde nunca la clave en la misma unidad que se va a cifrar.

- Determine el alcance del cifrado. «Cifrar toda la unidad» protege todos los sectores, incluidos los datos residuales de archivos eliminados previamente. «Cifrar solo el espacio ocupado» es más rápido y se recomienda para unidades nuevas o vacías.

- Elija el modo de cifrado. En Windows 11, seleccione «Nuevo modo de cifrado» (XTS-AES) para obtener seguridad y rendimiento óptimos. Utilice «Modo compatible» únicamente si la unidad se trasladará a un equipo con una versión anterior de Windows (anterior a la 1607).

- Active la casilla «Ejecutar comprobación del sistema BitLocker» y haga clic en Continuar. Esto garantiza que la clave de recuperación funciona antes de que comience el cifrado. Reinicie el PC cuando se le solicite.

- Tras el reinicio, BitLocker cifra la unidad en segundo plano. La duración depende de la capacidad y velocidad de la unidad. Es seguro usar el equipo con normalidad durante este proceso.

Nota crítica: La clave de recuperación es la única forma de volver a acceder a una unidad cifrada si falla la validación del TPM. Guárdela en una ubicación físicamente separada, como una caja fuerte ignífuga o un servicio en la nube con cifrado de conocimiento cero. Perder la clave de recuperación implica la pérdida permanente de los datos; Microsoft no proporciona ninguna puerta trasera ni mecanismo de elusión.

Cómo desactivar BitLocker en Windows 11

Desactivar BitLocker inicia un proceso de descifrado completo que devuelve los datos a un estado sin cifrar. Este paso puede ser necesario antes de actualizaciones de hardware, de transferir una unidad a un sistema sin TPM o de resolver conflictos de acceso al disco a bajo nivel. Asegure una alimentación eléctrica ininterrumpida durante el descifrado para evitar la corrupción parcial de los datos.

- Abra Administrar BitLocker desde el Panel de control o mediante la búsqueda de Inicio.

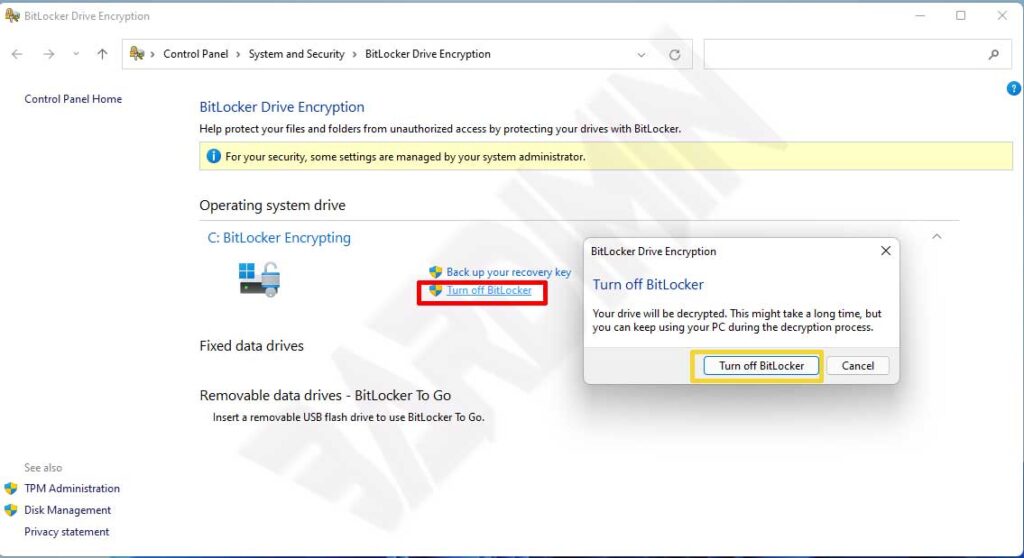

- Localice la unidad cifrada y haga clic en «Desactivar BitLocker».

- Confirme la acción en el cuadro de diálogo. El área de notificación muestra una barra de progreso.

- Permita que el descifrado termine sin forzar un apagado. Suspender el proceso a mitad del camino puede corromper los sectores que se estaban descifrando.

Para escenarios temporales, la opción «Suspender la protección» ofrece una alternativa más segura. Esta opción deshabilita transitoriamente la verificación del TPM sin descifrar los datos, permitiendo actualizaciones de BIOS, cambios de hardware o instalaciones de arranque dual. Una vez finalizado el mantenimiento, haga clic en «Restaurar la protección» para reactivar el cifrado completo sin necesidad de volver a cifrar toda la unidad. La suspensión no altera los bits cifrados en disco, por lo que el contenido permanece seguro contra robos físicos durante el periodo de suspensión mientras el atacante no adivine la clave de recuperación.

Gestión de claves de recuperación y acceso de emergencia

La clave de recuperación de 48 dígitos es la credencial de recuperación ante desastres para las unidades protegidas por BitLocker. Microsoft ofrece varios canales de almacenamiento: el portal personal de claves de recuperación de la cuenta Microsoft (account.microsoft.com/devices/recoverykey), Azure Active Directory para cargas de trabajo empresariales y formatos sin conexión, como documentos impresos o archivos de texto en soportes externos. En entornos corporativos, las directivas de grupo pueden imponer la copia de seguridad automática de las claves de recuperación en Active Directory, permitiendo que los servicios de asistencia las recuperen tras una verificación de identidad adecuada.

Los escenarios que desencadenan una solicitud de clave de recuperación incluyen actualizaciones de firmware de la BIOS, modificaciones del orden de arranque, sustitución de componentes de la placa base o reiterados intentos fallidos de PIN que bloquean el TPM. Cuando un usuario recibe una petición de recuperación, debe introducir la clave de 48 dígitos mediante las teclas de función. La lógica anti-martilleo de BitLocker bloquea los ataques de fuerza bruta incrementando progresivamente los intervalos de espera tras entradas incorrectas sucesivas. Para profesionales de TI, verifique siempre la identidad del interlocutor antes de divulgar información de recuperación; la ingeniería social sigue siendo un vector de ataque viable incluso contra sistemas cifrados. Los usuarios particulares a menudo gestionan mal las claves guardándolas como fotos en la galería del teléfono sin cifrar, lo que genera una vulnerabilidad grave si el dispositivo se ve comprometido.

Práctica recomendada para jugadores y usuarios avanzados: Antes de hacer overclocking, flashear la vBIOS o modificar la configuración UEFI, suspenda BitLocker para evitar solicitudes de recuperación inesperadas. Guarde la clave de recuperación en un gestor de contraseñas cifrado con arquitectura de conocimiento cero, como Bitwarden o 1Password, en lugar de en papel físico que puede perderse o ser fotografiado.

Limitaciones de BitLocker y medidas de seguridad complementarias

BitLocker protege exclusivamente los datos en reposo. Una vez que Windows arranca correctamente y la clave de cifrado se carga en memoria, cualquier proceso en ejecución puede acceder a los archivos descifrados. Esto significa que el malware, el ransomware y los troyanos de acceso remoto pueden leer, modificar o filtrar datos incluso con la unidad cifrada. Confiar únicamente en BitLocker sin protección de punto final constituye una postura de seguridad deficiente. El propio sistema operativo descifra los datos tras el inicio de sesión autorizado, haciendo que el cifrado sea transparente para las aplicaciones de modo usuario, incluidas las maliciosas.

Combine BitLocker con un cortafuegos de host correctamente configurado (como el Firewall de Windows Defender) y un análisis antivirus en tiempo real para protegerse contra las amenazas procedentes de Internet. Active Acceso controlado a carpetas en Seguridad de Windows para impedir que aplicaciones no autorizadas modifiquen documentos después de que hayan sido descifrados. En entornos empresariales, implemente políticas de control de aplicaciones mediante AppLocker o Control de Aplicaciones de Windows Defender para restringir qué binarios pueden ejecutarse. Considere además habilitar Credential Guard de Windows Defender para aislar los secretos del malware a nivel de kernel. Una estrategia de seguridad sólida aborda tanto los vectores de amenaza en línea como los fuera de línea, y BitLocker constituye únicamente una capa de esa defensa.

Si un atacante obtiene acceso físico mientras el sistema está en estado de suspensión, la protección de BitLocker puede debilitarse. El modo de suspensión retiene las claves de descifrado en memoria, mientras que la hibernación las descarta por diseño. Deshabilite la suspensión y fuerce la hibernación en los dispositivos que almacenan datos sensibles. Asimismo, los ataques modernos de DMA a través de puertos Thunderbolt pueden extraer el contenido de la memoria si la protección DMA del kernel no está activada. Asegúrese de que la Unidad de Gestión de Memoria de Entrada/Salida (IOMMU) y la Protección DMA del Kernel estén habilitadas en el hardware compatible para mitigar dichas amenazas.

Consideraciones de rendimiento para juegos y estaciones de trabajo

Las CPU modernas incluyen instrucciones AES aceleradas por hardware que hacen que el coste de rendimiento de BitLocker sea casi imperceptible. Los benchmarks sintéticos muestran un aumento marginal de la latencia en lecturas aleatorias 4K, pero en la práctica, los tiempos de carga de juegos y la velocidad de lanzamiento de aplicaciones permanecen inalterados. La ligera sobrecarga del modo XTS queda ampliamente compensada por los beneficios de seguridad, sobre todo en dispositivos portátiles más proclives al robo o la pérdida. Los jugadores que arracan sistemas duales con Linux pueden encontrar problemas de compatibilidad al acceder a volúmenes NTFS cifrados con BitLocker. Existen herramientas como Dislocker, pero requieren la clave de recuperación o la contraseña, y el rendimiento en configuraciones multiplataforma puede ser subóptimo. En tales configuraciones, almacenar las bibliotecas de juegos en una unidad dedicada no cifrada permite separar la comodidad de la seguridad.

Conclusión

BitLocker en Windows 11 ofrece un sólido cifrado a nivel de volumen que protege los datos frente a accesos físicos no autorizados mediante una gestión de claves vinculada al TPM. La configuración adecuada del almacenamiento de la clave de recuperación y la comprensión de la funcionalidad de suspensión son esenciales para evitar una pérdida de datos irreversible. Aunque el impacto en el rendimiento es insignificante tanto para cargas profesionales como para juegos, BitLocker debe integrarse con configuraciones de cortafuegos, antivirus y arranque seguro para construir una defensa resiliente. Los equipos de TI deben imponer el depósito centralizado de claves de recuperación y formar a los usuarios en procedimientos de verificación resistentes al phishing. Los técnicos y entusiastas que modifican habitualmente el firmware o el hardware deben adoptar una disciplina de suspensión y restauración para evitar bloqueos inesperados. En última instancia, BitLocker funciona como un pilar de seguridad fundacional que, combinado con controles complementarios, eleva de forma significativa el listón frente a las brechas de datos físicas.