Cambiar dirección MAC Windows permite administrar equipos con precisión técnica, fortalecer la privacidad digital y superar restricciones de red mediante procedimientos validados y seguros para entornos profesionales.

Cada adaptador de red posee un identificador físico exclusivo. Los profesionales de sistemas ajustan este valor para auditoría interna. La técnica beneficia directamente a técnicos certificados. También ayuda a administradores de infraestructura crítica. Los jugadores competitivos aprovechan estas configuraciones avanzadas. Esta guía detalla pasos exactos para versiones modernas del sistema. Las operaciones mantienen la estabilidad general del equipo. Usted evita conflictos innecesarios durante la implementación inicial.

Fundamentos del identificador en la capa de enlace

El código contiene exactamente doce dígitos hexadecimales. Los fabricantes registran prefijos estandarizados ante la IEEE. La porción final diferencia cada controlador específico. Las direcciones IP cambian constantemente mediante servidores dinámicos. La identificación física permanece grabada en el silicio. Los administradores utilizan este valor para control permanente. Los conmutadores reenvían tramas basándose en esta numeración directa. Consulte la documentación oficial para estándares actualizados.

Las modificaciones se vuelven necesarias durante sustituciones de hardware defectuoso. Las redes públicas bloquean equipos no autorizados frecuentemente. Por consiguiente, saber cambiar dirección MAC Windows representa una competencia esencial. No obstante, las intervenciones exigen análisis previo de políticas corporativas. Los registros inadecuados pueden comprometer auditorías de acceso serias. Los profesionales verifican siempre el cumplimiento normativo antes de actuar.

Aviso importante: La alteración de identificadores físicos puede violar normas internas estrictas. Obtenga autorización formal antes de editar equipos institucionales.

Método 1: Administración mediante el gestor de dispositivos

Este enfoque garantiza compaibilidad nativa con el entorno actual. Los programas externos resultan completamente innecesarios para esta tarea. Ciertos controladores modernos limitan el acceso a esta configuración avanzada. Verifique la compatibilidad del adaptador antes de continuar el proceso. La interfaz gráfica permite ediciones seguras en los parámetros base. Los paquetes genéricos exhiben la opción habitualmente. El software propietario amplía las posibilidades de ajuste fino.

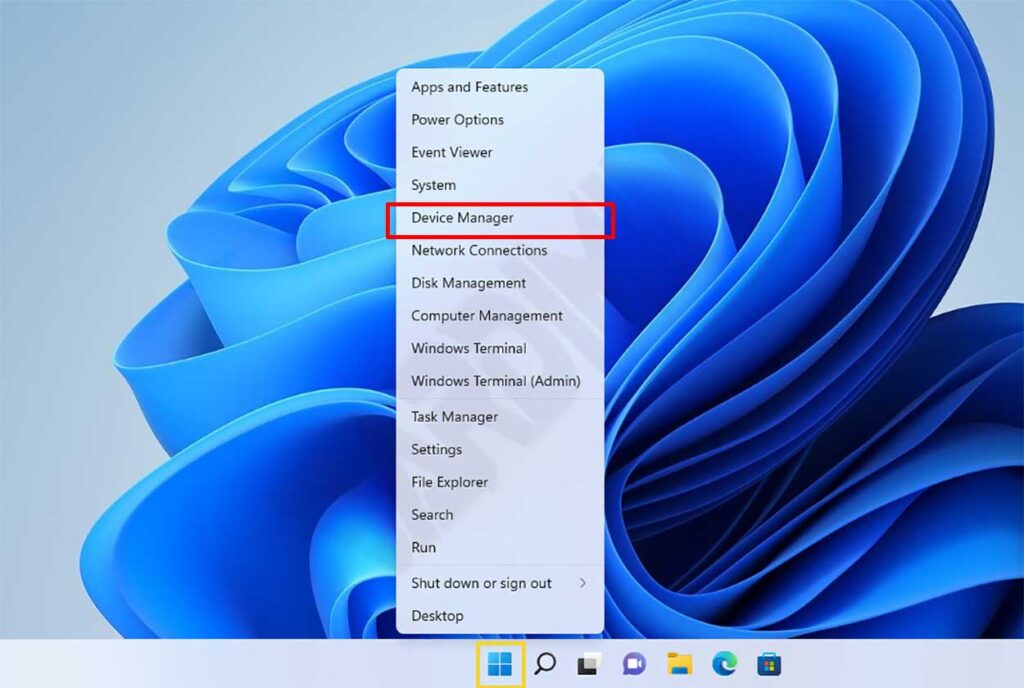

- Abra el Administrador de dispositivos haciendo clic derecho en Inicio.

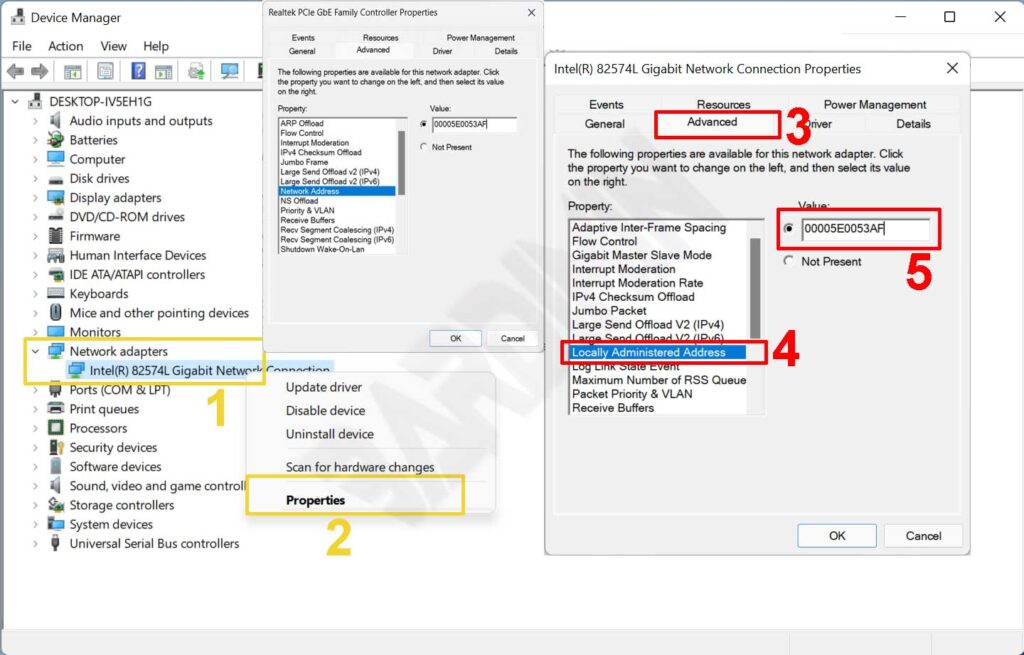

- Expanda la categoría Adaptadores de red para visualizar componentes.

- Haga clic derecho en el dispositivo objetivo y seleccione Propiedades.

- Acceda a la pestaña Avanzado en el panel lateral derecho.

- Localice el campo Dirección administrada localmente en la lista.

- Ingrese doce caracteres hexadecimales consecutivos sin símbolos intermedios.

- Confirme con Aceptar y reinicie el equipo inmediatamente.

Los caracteres válidos incluyen solo números y letras mayúsculas. Evite separadores como guiones o dos puntos durante la escritura. Los formatos incorrectos impiden la inicialización del controlador. Revise cada inserción antes de confirmar la operación final. Los códigos mal estructurados interrumpen el tráfico de datos local. Los registros del sistema almacenan alertas automáticamente tras el fallo.

La restauración devuelve los valores originales cuando surgen problemas. Desactive el campo modificado dentro del mismo diálogo. El identificador de fábrica regresa de manera inmediata. Esta función protege contra la pérdida permanente de configuraciones. Los técnicos prueban cambios frecuentemenete en redes aisladas. Los laboratorios permiten validación segura de todos los parámetros.

Método 2: Generación aleatoria para conexiones inalámbricas

Las versiones recientes integran funciones nativas de protección digital. El algoritmo genera identificadores temporales durante asociaciones públicas. Las técnicas de rastreo pierden precisión rápidamente tras la activación. Los usuarios mantienen un anonimato superior en puntos compartidos. El mecanismo opera silenciosamente en segundo plano de forma continua. La desarrolladora perfecciona los cálculos mediante actualizaciones regulares.

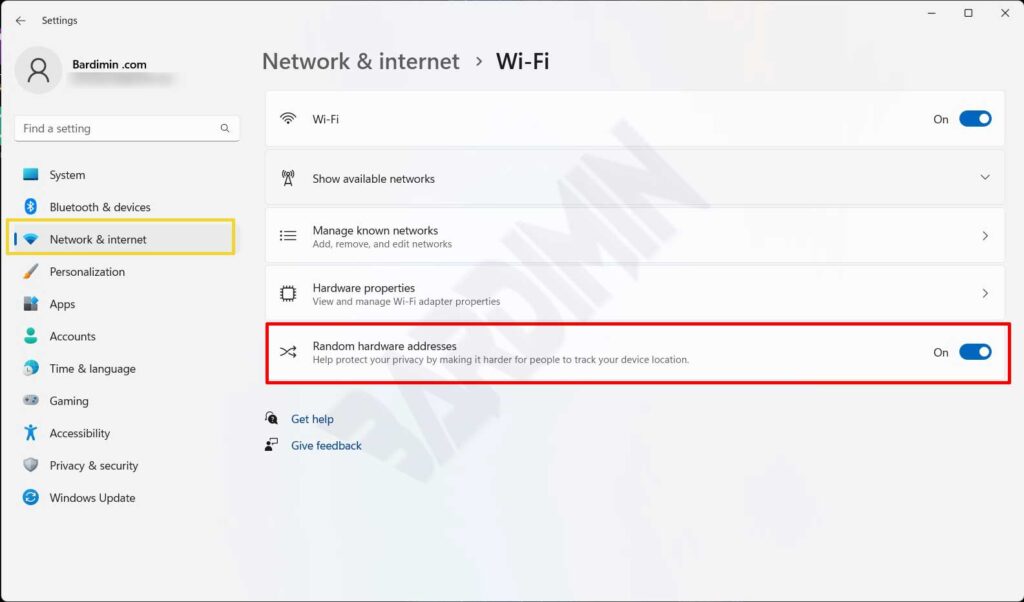

- Inicie la Configuración presionando simultáneamente WIN + I.

- Navegue hasta el menú Red e Internet > Wi-Fi.

- Active la opción Direcciones de hardware aleatorias.

- Personalice perfiles individuales para cada punto conocido.

Los módulos de radio antiguos soportan rara vez esta funcionalidad. Los controladores heredados fallan en la implementación actual. Además, las redes corporativas rechazan clientes con direcciones mutables. Pruebe la conectividad extensivamente tras habilitar el recurso. La desactivación inmediata resuelve fallos de autenticación persistentes. La restauración devuelve los parámetros originales de fábrica.

Método 3: Intervención avanzada en el registro del sistema

Los usuarios expertos modifican parámetros críticos en la base interna. Esta técnica omite limitaciones impuestas por controladores estándar. Las entradas incorrectas comprometen severamente el arranque operativo. Cree una copia de seguridad completa antes de cualquier intervención manual. La estructura jerárquica exige atención redoblada durante la navegación. El sistema almacena configuraciones de red en subclaves organizadas.

Ruta del registro: Abra el regedit y acceda a HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\{4d36e972-e325-11ce-bfc1-08002be10318}. Identifique la subclave correcta mediante el valor DriverDesc. Cree una nueva cadena llamada NetworkAddress e inserte la secuencia hexadecimal de doce dígitos.

Reinicie el computador para aplicar las modificaciones grabadas. Valide el resultado ejecutando ipconfig /all en la consola. El campo Dirección física debe reflejar exactamente su entrada. Restaure el valor anterior en caso de errores graves de red. Las operaciones manuales demandan conocimiento avanzado de infraestructura. Los archivos de recuperación garantizan el retorno rápido de los servicios.

Protocolos de validación y diagnóstico técnico

Las pruebas finales confirman la aplicación correcta de los parámetros. Ejecute getmac /v en el símbolo del sistema administrativo. El listado exhibe todas las interfaces activas detalladamente. Alternativamente, utilice ipconfig /all para verificar el campo físico. Compruebe colisiones en la red local antes de continuar. Las direcciones duplicadas generan pérdida masiva de paquetes útiles. Las tablas ARP se actualizan automáticamente tras intervalos breves.

Las herramientas especializadas ofrecen inspección profunda en los tramos. La capa de enlace revela identificadores de origen con transparencia. Usted confirma visualmente el tráfico generado por el nuevo hardware. Almacene capturas relevantes para referencia técnica posterior. Los equipos de soporte interpretan registros estructurados con mayor agilidad. Los filtros aíslan direcciones específicas en análisis voluminosos de red.

El procedimiento descrito opera en diversas arquitecturas modernas de hardware. Las variaciones de firmware alteran levemente el comportamiento final. Valide los cambios primero en entornos aislados de prueba. La implementación gradual previene interrupciones operativas inesperadas. Las infraestructuras robustas exigen control riguroso sobre configuraciones críticas. El mantenimiento preventivo asegura la disponibilidad continua de los servicios empresariales.

Consideraciones de seguridad y políticas corporativas

Algunos controladores desaparecen del panel tras ediciones mal formateadas. Las secuencias inválidas representan la causa principal de estas fallas. Los controladores desactualizados también provocan conflictos similares rápidamente. Restaure las definiciones predeterminadas desde el gestor principal. Los fabricantes lanzan correcciones para errores conocidos con frecuencia. Los portales oficiales distribuyen paquetes firmados digitalmente. Los verificadores garantizan una instalación limpia del sistema.

Las políticas de protección requieren supervisión constante durante el modificar MAC Windows 11. Los sistemas de detección alertan sobre intercambios súbitos inmediatos. Utilice esta práctica exclusivamente para fines legítimos documentados. Las sustituciones de hardware constituyen usos totalmente aceptables. Los departamentos de TI exigen un registro detallado de intervenciones. Las violaciones no autorizadas generan bloqueos automáticos de cuenta. Los jugadores deben consultar términos de servicio antes de proceder.

Recomendación corporativa: Documente todas las alteraciones en el inventario centralizado. Los registros precisos aceleran auditorías futuras y resuelven incidentes rápidamente.

Las plataformas de juego emplean identificadores para detección avanzada. Los cambios no documentados activan sanciones de forma automática. Las prohibiciones permanentes representan un riesgo real considerable. Los usuarios legítimos se benefician de configuraciones estándar estables. Los mecanismos de protección detectan manipulaciones en milisegundos exactos. La transparencia garantiza un entorno digital seguro para todos.