O BitLocker é um recurso nativo de criptografia de unidade no Windows 11 que protege os dados em repouso vinculando as chaves de criptografia ao hardware por meio do Módulo de Plataforma Confiável (TPM). Esse mecanismo impede o acesso não autorizado via sistemas operacionais externos ou manipulação física do disco. A ativação do BitLocker gera uma chave de recuperação que serve como único meio de acesso emergencial. Embora o BitLocker proteja os dados offline, ele não substitui defesas baseadas em rede, como firewalls e antivírus. Profissionais de TI, técnicos e gamers precisam dominar os procedimentos de ativação, suspensão e gerenciamento de chaves para manter tanto a segurança quanto a disponibilidade do sistema.

A Microsoft refinou continuamente o BitLocker desde sua estreia no Windows Vista. No Windows 11, o recurso oferece suporte ao TPM 2.0 e utiliza, por padrão, algoritmos de criptografia XTS-AES de 128 ou 256 bits. Sua integração com o Secure Boot, o Windows Defender Credential Guard e o armazenamento em nuvem das chaves de recuperação no Microsoft Entra ID torna o BitLocker um componente central dos frameworks de segurança corporativa. Os técnicos devem observar que o TPM é mais do que um coprocessador criptográfico; ele realiza uma validação de boot medido antes de liberar as chaves, assegurando a integridade de cada componente de inicialização, do firmware UEFI aos drivers do kernel. Para gamers e usuários de alto desempenho, o impacto na taxa de transferência do disco permanece insignificante porque os processadores modernos aceleram as operações AES por meio de conjuntos de instruções dedicados. Benchmarks independentes demonstram que SSDs NVMe com BitLocker ativado apresentam uma sobrecarga inferior a 5% em cargas de trabalho reais, incluindo leituras sequenciais e E/S aleatórias típicas em cenários de jogos.

Como o BitLocker funciona com o TPM no Windows 11

O BitLocker criptografa volumes inteiros em nível de setor. Cada operação de gravação transforma os dados em texto cifrado antes que cheguem ao meio de armazenamento, e cada leitura descriptografa os dados de forma transparente usando chaves derivadas do TPM. O modo de criptografia padrão no Windows 11 é o XTS-AES de 128 bits, que oferece forte difusão e resistência à manipulação de texto cifrado. Em ambientes que exigem maior garantia, os administradores podem impor o XTS-AES de 256 bits via Diretiva de Grupo. O TPM armazena a Chave Mestra do Volume (VMK) em sua memória não volátil protegida. Quando o computador é ligado, o TPM mede os hashes do firmware UEFI, do carregador de boot e dos componentes críticos do sistema operacional antes de deselidar a VMK. Essa cadeia de boot medido garante que bootloaders adulterados ou rootkits não consigam enganar o sistema para liberar a chave de criptografia.

O TPM atua como uma raiz de confiança em hardware que executa operações criptográficas dentro de um enclave seguro, tornando-o imune ao acesso direto pelo sistema operacional principal e resistente a ataques de cold boot.

Pré-requisitos para ativar o BitLocker no Windows 11

Antes de ativar o BitLocker, vários requisitos de hardware e software devem ser verificados. Primeiro, o dispositivo precisa executar as edições Windows 11 Pro, Enterprise, Education ou IoT Enterprise. A edição Home não oferece suporte completo ao BitLocker, embora a Criptografia de Dispositivo forneça um subconjunto limitado de funcionalidades em hardware compatível. Em segundo lugar, a placa-mãe deve incluir um chip TPM 2.0 ativado no firmware UEFI. Em terceiro, a conta de usuário necessita de privilégios administrativos. Para confirmar o status do TPM, pressione Windows + R, digite tpm.msc e verifique a janela de status. A mensagem “O TPM está pronto para uso” indica conformidade. Se o TPM não for detectado, reinicie e acesse a configuração UEFI/BIOS para ativar a opção fTPM (plataformas AMD) ou PTT (plataformas Intel). Algumas placas-mãe para jogos são enviadas com o TPM desabilitado por padrão, exigindo ativação manual antes de prosseguir com a criptografia.

Como ativar o BitLocker no Windows 11

O processo de ativação é guiado por um assistente gráfico que gerencia a inicialização do TPM, a geração da chave de recuperação e o escopo da criptografia. Siga cada etapa com atenção para evitar configuração incorreta ou perda de acesso à unidade.

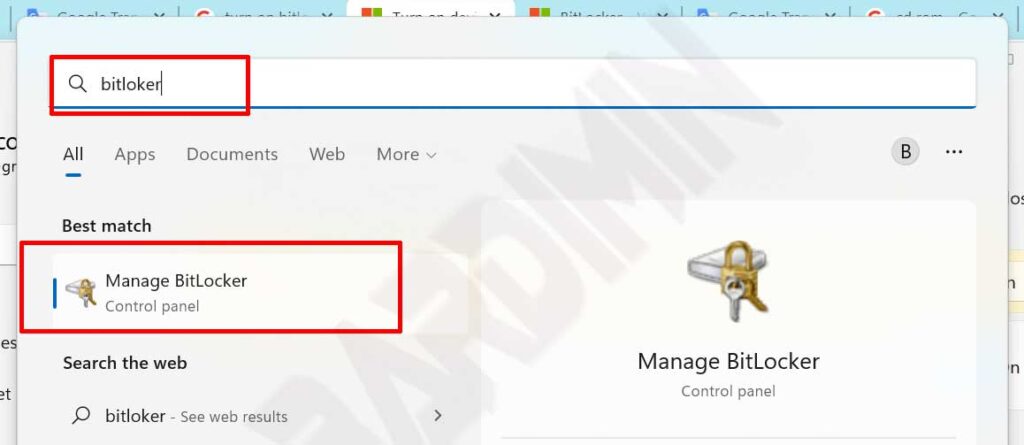

- Abra o menu Iniciar, procure por “BitLocker” e clique em “Gerenciar BitLocker” nos resultados do Painel de Controle. Como alternativa, navegue até Painel de Controle > Sistema e Segurança > Criptografia de Unidade de Disco BitLocker.

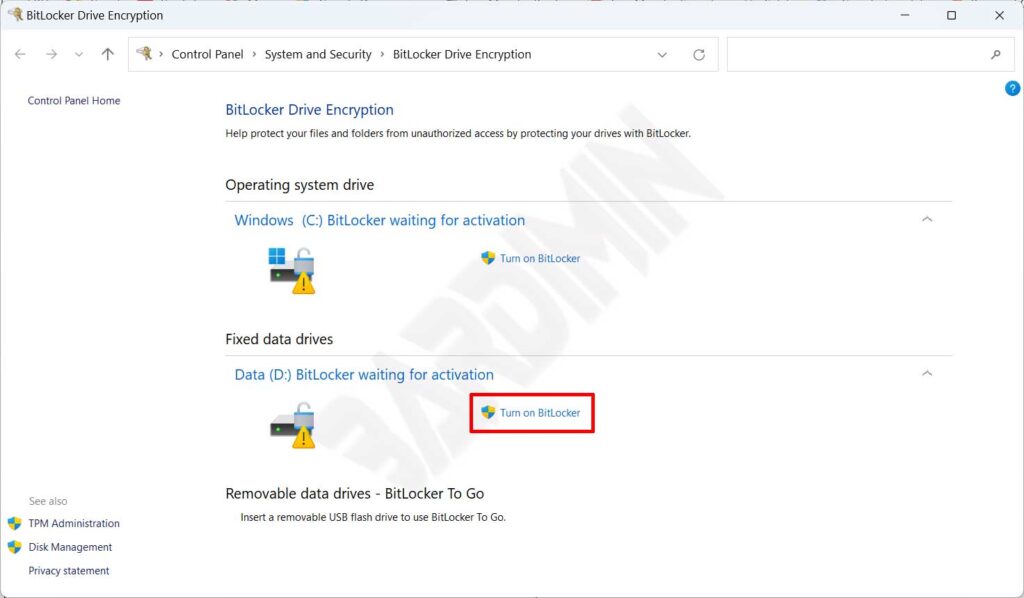

- Identifique a unidade do sistema (normalmente rotulada como C:) e clique no link “Ativar BitLocker” ao lado. O assistente realiza uma verificação de compatibilidade de hardware, conferindo o TPM e o layout das partições.

- Escolha um método para salvar a chave de recuperação. As opções incluem salvar em uma conta Microsoft, copiar para um pen drive USB, salvar em um arquivo em um disco separado ou imprimir uma cópia física. Selecione sempre pelo menos dois métodos para redundância. Jamais armazene a chave na mesma unidade que está sendo criptografada.

- Determine o escopo da criptografia. “Criptografar a unidade inteira” protege todos os setores, inclusive dados residuais de arquivos excluídos anteriormente. “Criptografar apenas o espaço em disco usado” é mais rápido e recomendado para unidades novas ou vazias.

- Escolha o modo de criptografia. No Windows 11, selecione o “Novo modo de criptografia” (XTS-AES) para segurança e desempenho ideais. Use o “Modo compatível” somente se a unidade for movida para um computador com uma versão mais antiga do Windows (anterior à 1607).

- Marque a caixa “Executar verificação do sistema BitLocker” e clique em Continuar. Isso garante que a chave de recuperação funcione antes do início da criptografia. Reinicie o PC quando solicitado.

- Após a reinicialização, o BitLocker criptografa a unidade em segundo plano. A duração depende da capacidade e da velocidade da unidade. É seguro usar o computador normalmente durante esse processo.

Nota crítica: A chave de recuperação é a única forma de acessar novamente uma unidade criptografada caso a validação do TPM falhe. Armazene-a em um local fisicamente separado, como um cofre à prova de fogo ou um serviço de nuvem com criptografia de conhecimento zero. Perder a chave de recuperação implica a perda permanente dos dados; a Microsoft não oferece backdoor nem mecanismo de contorno.

Como desativar o BitLocker no Windows 11

Desativar o BitLocker inicia um processo completo de descriptografia que restaura os dados ao estado não criptografado. Essa etapa pode ser necessária antes de atualizações de hardware, transferência da unidade para um sistema sem TPM ou resolução de conflitos de acesso ao disco em baixo nível. Assegure alimentação elétrica ininterrupta durante a descriptografia para evitar corrupção parcial dos dados.

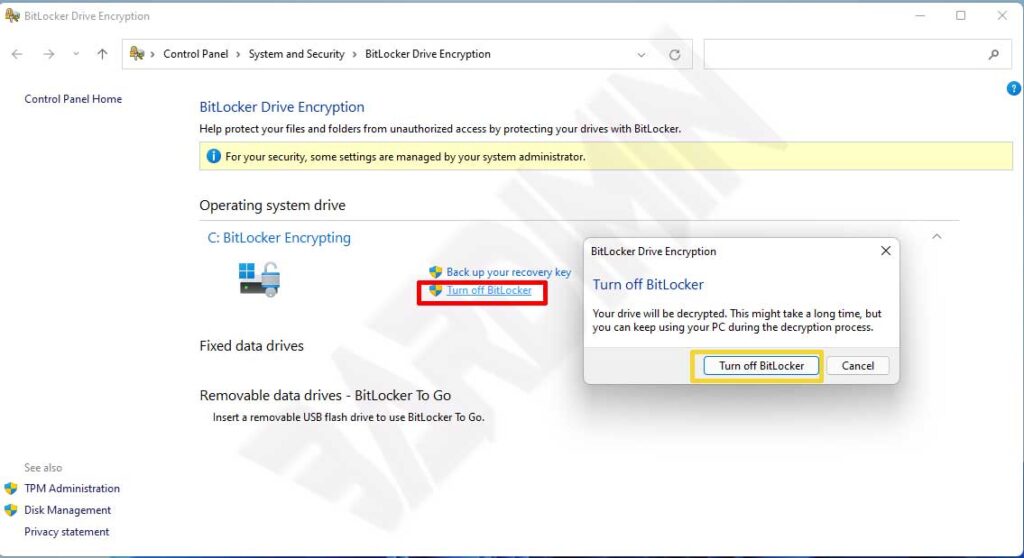

- Abra “Gerenciar BitLocker” pelo Painel de Controle ou pela busca do menu Iniciar.

- Localize a unidade criptografada e clique em “Desativar BitLocker”.

- Confirme a ação na caixa de diálogo. A área de notificação exibe uma barra de progresso.

- Deixe a descriptografia concluir sem forçar o desligamento. Suspender o processo no meio pode corromper setores que estavam sendo descriptografados.

Em cenários temporários, a opção “Suspender proteção” oferece uma alternativa mais segura. Essa opção desabilita transitoriamente a verificação do TPM sem descriptografar os dados, permitindo atualizações de BIOS, trocas de hardware ou instalações de dual boot. Após concluir a manutenção, clique em “Restaurar proteção” para reativar a criptografia completa sem precisar criptografar novamente a unidade inteira. A suspensão não altera os bits criptografados no disco, de modo que os dados permanecem protegidos contra roubo físico durante o período de suspensão, contanto que o invasor não adivinhe a chave de recuperação.

Gerenciamento de chaves de recuperação e acesso de emergência

A chave de recuperação de 48 dígitos é a credencial de disaster recovery para unidades protegidas pelo BitLocker. A Microsoft oferece múltiplos canais de armazenamento: o portal pessoal de chaves de recuperação da conta Microsoft (account.microsoft.com/devices/recoverykey), o Azure Active Directory para cargas de trabalho corporativas e formatos offline, como documentos impressos ou arquivos de texto em mídias externas. Em ambientes organizacionais, as Diretivas de Grupo podem impor o backup automático das chaves de recuperação no Active Directory, permitindo que as centrais de serviço as recuperem após a devida verificação de identidade.

Os cenários que acionam uma solicitação de chave de recuperação incluem atualizações de firmware da BIOS, alterações na ordem de boot, substituição de componentes da placa-mãe ou repetidas tentativas malsucedidas de PIN que bloqueiam o TPM. Quando um usuário recebe uma solicitação de recuperação, deve digitar a chave de 48 dígitos usando as teclas de função. A lógica anti-hammering do BitLocker bloqueia ataques de força bruta aumentando progressivamente os intervalos de espera após sucessivas entradas incorretas. Para profissionais de TI, sempre verifiquem a identidade do solicitante antes de divulgar informações de recuperação; a engenharia social continua sendo um vetor de ataque viável mesmo contra sistemas criptografados. Usuários domésticos frequentemente gerenciam mal as chaves, armazenando-as como fotos em galerias de smartphones sem criptografia, criando uma vulnerabilidade grave se o telefone for comprometido.

Prática recomendada para gamers e usuários avançados: Antes de fazer overclock, atualizar a vBIOS ou modificar as configurações UEFI, suspenda o BitLocker para evitar solicitações de recuperação inesperadas. Armazene a chave de recuperação em um gerenciador de senhas criptografado com arquitetura de conhecimento zero, como Bitwarden ou 1Password, em vez de em um pedaço de papel que pode ser perdido ou fotografado.

Limitações do BitLocker e medidas de segurança complementares

O BitLocker protege exclusivmente os dados em repouso. Uma vez que o Windows inicializa corretamente e a chave de criptografia é carregada na memória, qualquer processo em execução pode acessar os arquivos descriptografados. Isso significa que malware, ransomware e trojans de acesso remoto podem ler, modificar ou exfiltrar dados mesmo quando a unidade está criptografada. Confiar unicamente no BitLocker sem proteção de endpoint constitui uma postura de segurança falha. O próprio sistema operacional descriptografa os dados após o login autorizado, tornando a criptografia transparente para aplicativos em modo de usuário, inclusive os maliciosos.

Combine o BitLocker com um firewall de host devidamente configurado (como o Firewall do Windows Defender) e um antivírus em tempo real para se proteger contra ameaças oriundas da internet. Ative o Acesso Controlado a Pastas na Segurança do Windows para evitar que aplicativos não autorizados modifiquem documentos depois de descriptografados. Em ambientes corporativos, implemente políticas de controle de aplicativos via AppLocker ou Windows Defender Application Control para restringir quais binários podem ser executados. Adicionalmente, considere habilitar o Windows Defender Credential Guard para isolar segredos do malware em nível de kernel. Uma estratégia de segurança robusta aborda tanto os vetores de ameaça online quanto offline, e o BitLocker é apenas uma camada dessa defesa.

Se um invasor obtiver acesso físico enquanto o sistema estiver em modo de suspensão, a proteção do BitLocker pode ser enfraquecida. O modo de suspensão retém as chaves de descriptografia na memória, enquanto a hibernação as descarta por projeto. Desabilite a suspensão e force a hibernação em dispositivos que armazenam dados sensíveis. Além disso, ataques modernos de DMA via portas Thunderbolt podem extrair o conteúdo da memória se a proteção DMA do kernel não estiver ativada. Certifique-se de que a Unidade de Gerenciamento de Memória de Entrada/Saída (IOMMU) e a Proteção DMA do Kernel estejam habilitadas no hardware compatível para mitigar essas ameaças.

Considerações de desempenho para jogos e estações de trabalho

As CPUs modernas incluem instruções AES aceleradas por hardware que tornam o custo de desempenho do BitLocker quase imperceptível. Benchmarks sintéticos mostram um aumento marginal de latência em leituras aleatórias 4K, mas, na prática, os tempos de carregamento de jogos e a velocidade de inicialização de aplicativos permanecem inalterados. O ligeiro overhead do modo XTS é amplamente compensado pelos benefícios de segurança, especialmente em dispositivos portáteis mais suscetíveis a roubo ou perda. Gamers que fazem dual boot com Linux podem encontrar problemas de compatibilidade ao acessar volumes NTFS criptografados pelo BitLocker. Ferramentas como o Dislocker existem, mas exigem a chave de recuperação ou a senha, e o desempenho em configurações multiplataforma pode ser subótimo. Nessas configurações, armazenar bibliotecas de jogos em uma unidade dedicada não criptografada pode separar a conveniência da segurança.

Conclusão

O BitLocker Windows 11 fornece uma robusta criptografia em nível de volume que protege os dados contra acesso físico não autorizado por meio do gerenciamento de chaves vinculado ao TPM. A configuração adequada do armazenamento da chave de recuperação e a compreensão da funcionalidade de suspensão são essenciais para impedir a perda irreversível de dados. Embora o impacto no desempenho seja insignificante tanto para cargas de trabalho profissionais quanto para jogos, o BitLocker deve ser integrado a firewalls, antivírus e configurações de inicialização segura para construir uma defesa resiliente. As equipes de TI devem impor o depósito centralizado das chaves de recuperação e treinar os usuários em procedimentos de verificação resistentes a phishing. Técnicos e entusiastas que modificam regularmente o firmware ou o hardware devem adotar uma disciplina de suspensão e restauração para prevenir bloqueios inesperados. Em última análise, o BitLocker atua como um pilar de segurança fundamental que, combinado a controles complementares, eleva significativamente a barreira contra violações de dados físicas.