Aviso Ético e Legal: Este conteúdo é compilado para fins educacionais de técnicos de TI e profissionais que realizam avaliações aprofundadas de software. O uso de ferramentas para evitar permanentemente o pagamento de licenças infringe direitos de propriedade intelectual. Sempre apoie os desenvolvedores comprando licenças oficiais para uso comercial ou de longo prazo.

Os períodos de teste de software pago costumam ser limitados a 30 dias, o que pode ser insuficiente para uma avaliação completa em ambientes técnicos complexos. Este artigo técnico fornece uma análise detalhada de três metodologias para estender o período de teste de software: manipulação de tempo do processo, limpeza de rastros do registro e interceptação de chamadas do sistema. Analisamos os princípios de funcionamento, cenários de implementação e implicações de segurança das ferramentas RunAsDate, Trial-Reset e Time Stopper para auditorias de TI e necessidades profissionais de QA.

Arquitetura de Proteção de Testes de Software e Métodos de Avaliação

Antes de discutir ferramentas específicas, é crucial entender os mecanismos usados pelo software pago para proteger os períodos de teste. As implementações geralmente são divididas em três camadas. A primeira camada é o armazenamento baseado no registro, onde a data de instalação e o dia X são armazenados nas chaves HKEY_CURRENT_USER\Software ou HKEY_LOCAL_MACHINE. A segunda camada envolve arquivos marcadores ocultos colocados em pastas do sistema ou em AppData. A terceira e mais complexa camada é a validação online contra servidores do fornecedor, embora isso seja raro durante as fases de teste.

Portanto, a abordagem para estender o uso do teste deve ser adaptada a essas camadas de proteção. Métodos de avaliação legítimos são necessários quando equipes técnicas precisam testar a integração do software com sistemas internos, compatibilidade com hardware específico ou desempenho sob cargas de trabalho altas que requerem mais tempo que o limite padrão do teste.

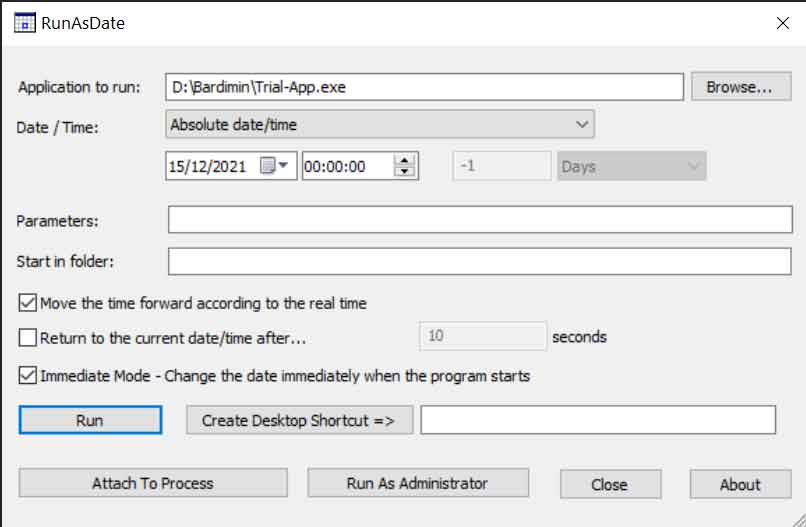

1. RunAsDate: Interceptando as APIs GetSystemTime e GetLocalTime

O RunAsDate do NirSoft opera no nível da interface de programação de aplicativos (API). Esta ferramenta usa técnicas de injeção de DLL para injetar código no espaço de memória do processo alvo. Esse código então intercepta funções do sistema responsáveis por recuperar o tempo, como GetSystemTime, GetLocalTime e GetSystemTimeAsFileTime. Sempre que o aplicativo alvo chama essas funções, o valor retornado é o horário configurado pelo usuário, não o horário real do sistema.

Esquema de uso técnico: Esta utilitário é altamente eficaz para software que realiza verificações de tempo on-the-fly durante a execução. Para software de 64 bits, use RunAsDate64.exe. Parâmetros de tempo podem ser definidos via linha de comando para automação de scripts de teste. Sua fraqueza é a ineficácia contra software que armazena timestamps criptografados em arquivos de configuração ou que valida com serviços em segundo plano. Além disso, algumas soluções de segurança de Endpoint Detection and Response (EDR) podem identificar esta técnica de injeção de DLL como atividade suspeita.

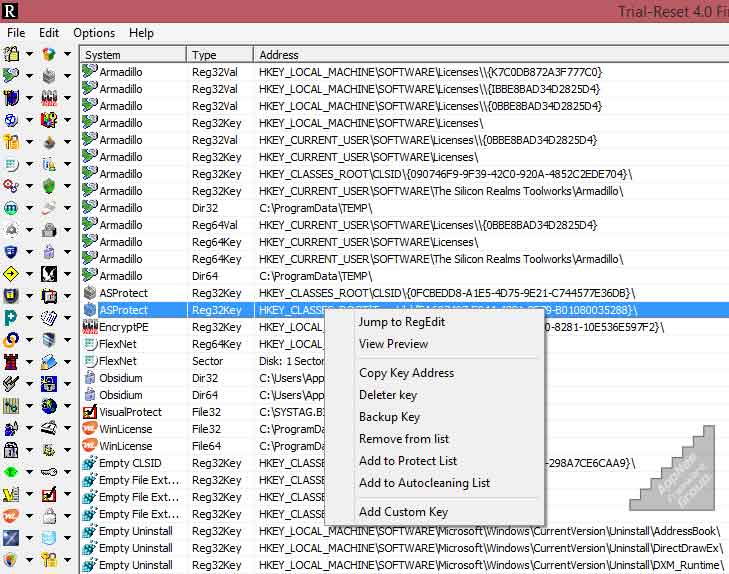

2. Trial-Reset 4.0: Análise Forense do Registro e Arquivos Espalhados

Ao contrário da abordagem em tempo de execução, o Trial-Reset adota uma estratégia pós-desinstalação. Esta ferramenta atua como um scanner e limpador de rastros digitais de teste. Seu algoritmo não apenas busca padrões de nomes de fornecedores no registro, mas também realiza análise de assinatura em arquivos do sistema para identificar arquivos espalhados—pequenos arquivos marcadores deixados pelo processo de desinstalação.

Procedimento operacional recomendado: 1. Crie um snapshot do registro e monitore a atividade de arquivos com ferramentas como o Process Monitor (Microsoft Sysinternals) durante a instalação do software de teste. 2. Identifique as chaves de registro e locais de arquivos gravados. 3. Após o término do período de teste, use o Trial-Reset para limpar todos os rastros identificados. 4. Realize a reinstalação. O software se comportará como uma primeira instalação.

O principal risco é a exclusão de chaves de registro compartilhadas usadas por outros aplicativos. Portanto, sempre crie um backup do registro (reg export) antes de executar a limpeza. Versões mais recentes de software de proteção como FlexNet Publisher ou Sentinel HASP agora usam drivers de kernel para armazenar o estado, tornando os métodos de limpeza em modo de usuário cada vez menos eficazes.

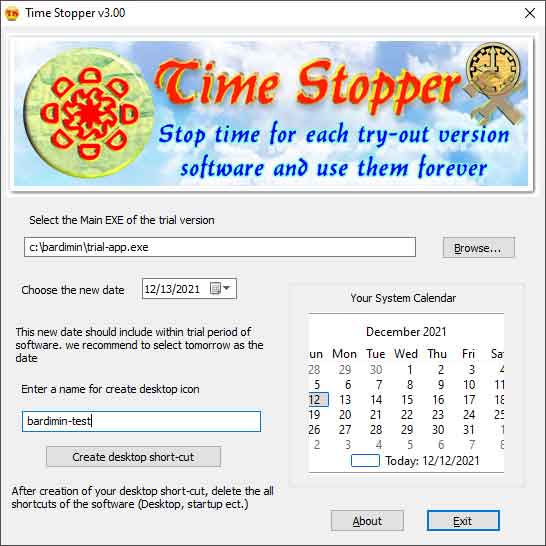

3. Time Stopper: Interceptação no Núcleo e Virtualização de Tempo

O Time Stopper evolui do conceito RunAsDate com um escopo mais profundo. Algumas variantes desta ferramenta tentam operar no nível do kernel por meio de drivers não assinados. Esses drivers interceptam a função KeQuerySystemTime ou interrompem o Relógio de Tempo do Sistema (STC) para processos específicos. Esta abordagem é mais agressiva e apresenta riscos para a estabilidade do sistema, mas é mais difícil de detectar por software de proteção em execução no modo de usuário.

Na prática, tais ferramentas são frequentemente usadas por jogadores para manipular o tempo em jogos para um jogador com conteúdo baseado em tempo. No entanto, em um contexto profissional, utilitários semelhantes podem ser aproveitados para “congelar” o estado do software durante testes de estresse ou depuração que requerem condições de tempo estáticas.

Análise de Riscos de Cibersegurança e Mitigação

Baixar e executar ferramentas de modificação do sistema de fontes não oficiais acarreta perigos significativos. Muitas distribuições reempacotadas contêm Trojans, coin miners ou spyware. Riscos específicos incluem:

- Roubo de Credenciais: Keyloggers podem ser embutidos em instaladores de ferramentas.

- Instalação de Backdoor: Abre portas para acesso remoto não autorizado.

- Instabilidade do Sistema: Interceptações de kernel mal feitas podem causar a Tela Azul da Morte (BSOD).

Etapas de mitigação para profissionais: 1. Use ambientes isolados (máquinas virtuais ou dedicadas) para testes. 2. Analise hashes de arquivos (MD5, SHA-256) e compare com valores de fontes oficiais. 3. Realize análise estática com ferramentas como PEiD ou Detect It Easy para identificar packers suspeitos. 4. Monitore a atividade de rede e do sistema com Wireshark e Process Explorer durante o uso.

Conclusão e Melhores Práticas para Avaliação Técnica

Estender períodos de teste de software é uma ação justificável apenas no escopo de uma avaliação técnica legítima e com tempo limitado. Uma compreensão profunda dos mecanismos de proteção, a seleção da ferramenta apropriada com base na arquitetura do software alvo e a execução em um ambiente seguro são obrigatórias.

Alternativas mais éticas e legais incluem utilizar programas de avaliação estendida oferecidos por muitos fornecedores para clientes corporativos ou parceiros. Além disso, solicitar chaves de licença temporárias (NFR/chaves de avaliação) diretamente dos fornecedores para projetos de prova de conceito é frequentemente a melhor opção. Dessa forma, a integridade do sistema é mantida e os desenvolvedores de software recebem o apoio devido por suas inovações.