Avertissement Éthique et Légal : Ce contenu est compilé à des fins éducatives pour les techniciens informatiques et les professionnels réalisant des évaluations logicielles approfondies. L’utilisation d’outils pour contourner définitivement le paiement de licences porte atteinte aux droits de propriété intellectuelle. Soutenez toujours les développeurs en achetant des licences officielles pour un usage commercial ou à long terme.

Les périodes d’essai des logiciels payants sont souvent limitées à 30 jours, ce qui peut être insuffisant pour une évaluation approfondie dans des environnements techniques complexes. Cet article technique fournit une analyse détaillée de trois méthodologies pour prolonger la période d’essai des logiciels : manipulation temporelle des processus, nettoyage des traces de registre et interception d’appels système. Nous examinons les principes de fonctionnement, les scénarios de mise en œuvre et les implications sécuritaires des outils RunAsDate, Trial-Reset et Time Stopper pour les audits informatiques et les besoins d’assurance qualité professionnels.

Architecture de Protection des Essais Logiciels et Méthodes d’Évaluation

Avant de discuter d’outils spécifiques, il est crucial de comprendre les mécanismes utilisés par les logiciels payants pour protéger les périodes d’essai. Les implémentations se divisent généralement en trois couches. La première couche est le stockage basé sur le registre, où la date d’installation et le jour X sont stockés dans les clés HKEY_CURRENT_USER\Software ou HKEY_LOCAL_MACHINE. La deuxième couche implique des fichiers marqueurs cachés placés dans des dossiers système ou AppData. La troisième et plus complexe couche est la validation en ligne auprès des serveurs des éditeurs, bien que cela soit rare pendant les phases d’essai.

Par conséquent, l’approche pour prolonger l’utilisation d’essai doit être adaptée à ces couches de protection. Des méthodes d’évaluation légitimes sont requises lorsque les équipes techniques doivent tester l’intégration logicielle avec des systèmes internes, la compatibilité avec du matériel spécifique ou les performances sous charges de travail élevées nécessitant plus de temps que la limite d’essai standard.

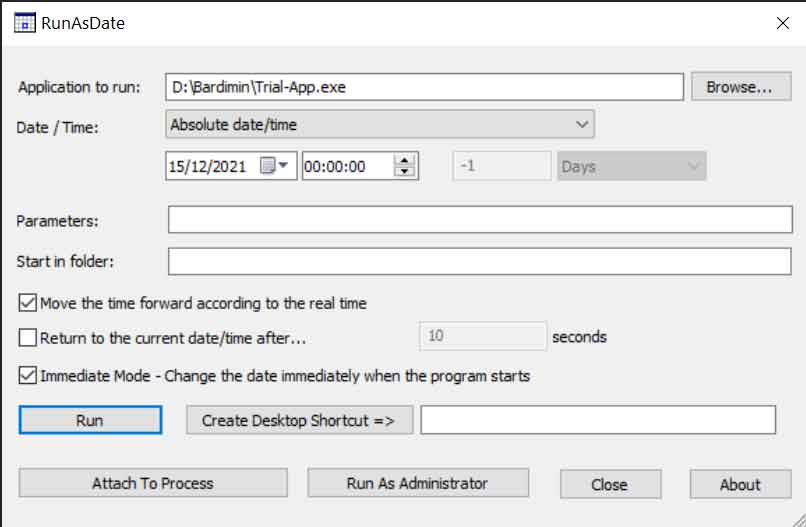

1. RunAsDate : Interception des API GetSystemTime et GetLocalTime

RunAsDate de NirSoft opère au niveau de l’interface de programmation d’applications (API). Cet outil utilise des techniques d’injection de DLL pour injecter du code dans l’espace mémoire du processus cible. Ce code intercepte ensuite les fonctions système responsables de la récupération du temps, telles que GetSystemTime, GetLocalTime et GetSystemTimeAsFileTime. Chaque fois que l’application cible appelle ces fonctions, la valeur renvoyée est l’heure configurée par l’utilisateur, et non l’heure système réelle.

Schéma d’utilisation technique : Cette utilitaire est très efficace pour les logiciels effectuant des vérifications temporelles à la volée durant l’exécution. Pour les logiciels 64 bits, utilisez RunAsDate64.exe. Les paramètres temporels peuvent être définis via ligne de commande pour l’automatisation des scripts de test. Sa faiblesse réside dans son inefficacité contre les logiciels stockant des horodatages chiffrés dans des fichiers de configuration ou validant avec des services d’arrière-plan. De plus, certaines solutions de sécurité Endpoint Detection and Response (EDR) peuvent identifier cette technique d’injection de DLL comme activité suspecte.

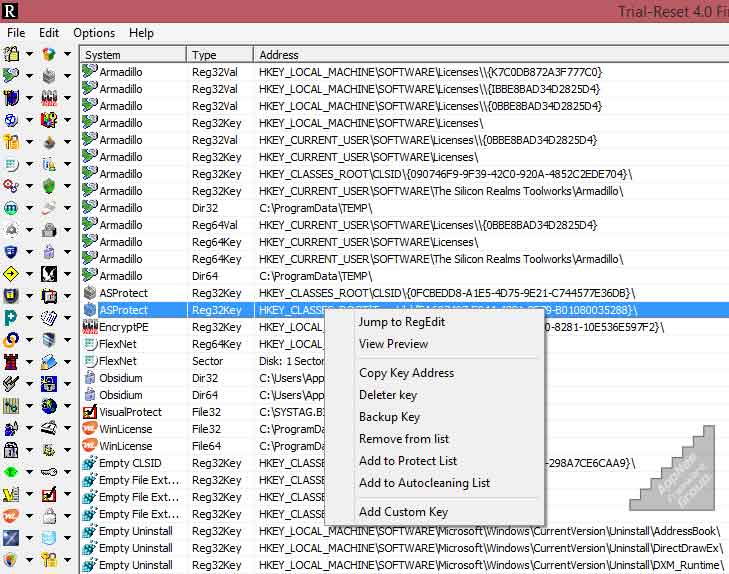

2. Trial-Reset 4.0 : Analyse Forensique du Registre et Fichiers Disséminés

Contrairement à l’approche runtime, Trial-Reset adopte une stratégie post-désinstallation. Cet outil fonctionne comme un analyseur et nettoyeur de traces numériques d’essai. Son algorithme ne recherche pas seulement des motifs de noms d’éditeurs dans le registre, mais effectue également une analyse de signatures sur les fichiers système pour identifier des fichiers disséminés—de petits fichiers marqueurs laissés par le processus de désinstallation.

Procédure opérationnelle recommandée : 1. Créez un instantané du registre et surveillez l’activité des fichiers avec des outils comme Process Monitor (Microsoft Sysinternals) lors de l’installation du logiciel d’essai. 2. Identifiez les clés de registre et les emplacements de fichiers écrits. 3. Après l’expiration de la période d’essai, utilisez Trial-Reset pour nettoyer toutes les traces identifiées. 4. Effectuez une réinstallation. Le logiciel se comportera comme une première installation.

Le principal risque est la suppression de clés de registre partagées utilisées par d’autres applications. Par conséquent, créez toujours une sauvegarde du registre (reg export) avant d’effectuer le nettoyage. Les versions récentes de logiciels de protection comme FlexNet Publisher ou Sentinel HASP utilisent désormais des pilotes noyau pour stocker l’état, rendant les méthodes de nettoyage en mode utilisateur de moins en moins efficaces.

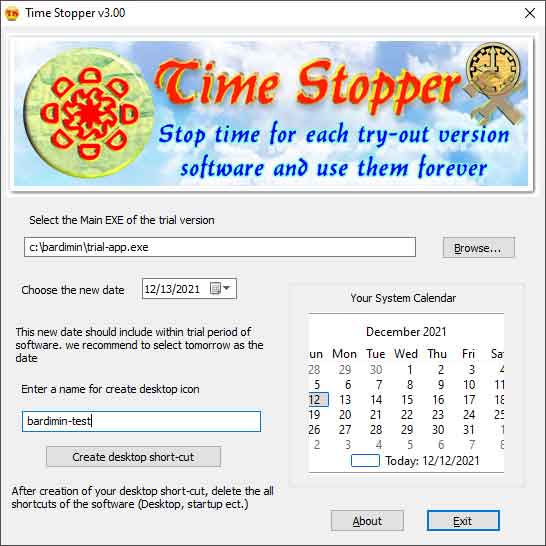

3. Time Stopper : Interception au Noyau et Virtualisation Temporelle

Time Stopper évolue du concept RunAsDate avec une portée plus profonde. Certaines variantes de cet outil tentent d’opérer au niveau du noyau via des pilotes non signés. Ces pilotes interceptent la fonction KeQuerySystemTime ou interrompent l’Horloge du Temps Système (STC) pour des processus spécifiques. Cette approche est plus agressive et présente des risques pour la stabilité du système, mais est plus difficile à détecter par les logiciels de protection fonctionnant en mode utilisateur.

En pratique, de tels outils sont souvent utilisés par des joueurs pour manipuler le temps dans des jeux solo à contenu temporel. Cependant, dans un contexte professionnel, des utilitaires similaires peuvent être exploités pour « figer » l’état du logiciel durant des tests de charge ou du débogage nécessitant des conditions temporelles statiques.

Analyse des Risques Cybersécurité et Mitigation

Télécharger et exécuter des outils de modification système depuis des sources non officielles comporte des dangers significatifs. De nombreuses distributions reconditionnées contiennent des Troyens, des mineurs de cryptomonnaie ou des logiciels espions. Les risques spécifiques incluent :

- Vol d’Identifiants : Des enregistreurs de frappe peuvent être intégrés aux installateurs d’outils.

- Installation de Porte Dérobée : Ouvre des accès à distance non autorisés.

- Instabilité du Système : De mauvaises interceptions noyau peuvent causer un Écran Bleu de la Mort (BSOD).

Étapes de mitigation pour les professionnels : 1. Utilisez des environnements isolés (machines virtuelles ou dédiées) pour les tests. 2. Analysez les hachages de fichiers (MD5, SHA-256) et comparez avec les valeurs des sources officielles. 3. Effectuez une analyse statique avec des outils comme PEiD ou Detect It Easy pour identifier des compresseurs suspects. 4. Surveillez l’activité réseau et système avec Wireshark et Process Explorer durant l’utilisation.

Conclusion et Bonnes Pratiques pour l’Évaluation Technique

Prolonger les périodes d’essai logiciel est une action justifiable uniquement dans le cadre d’une évaluation technique légitime et limitée dans le temps. Une compréhension approfondie des mécanismes de protection, la sélection de l’outil adapté à l’architecture du logiciel cible et l’exécution dans un environnement sécurisé sont impératives.

Des alternatives plus éthiques et légales incluent l’utilisation de programmes d’évaluation étendus proposés par de nombreux éditeurs aux clients entreprises ou partenaires. De plus, demander des clés de licence temporaires (NFR/clés d’évaluation) directement aux éditeurs pour des projets de preuve de concept est souvent la meilleure option. Ainsi, l’intégrité du système est préservée et les développeurs reçoivent le soutien mérité pour leurs innovations.