La configuración de Windows Sandbox WSB permite a técnicos y jugadores construir un entorno de pruebas altamente aislado, seguro y personalizable mediante archivos XML simples, posibilitando la ejecución segura de aplicaciones sospechosas sin poner en riesgo el sistema operativo principal.

En los flujos de trabajo actuales de ciberseguridad y aseguramiento de calidad de software, la necesidad de un espacio de ejecución desechable no es negociable. Ejecutar un binario no confiable directamente en una máquina de producción es una invitación al desastre. Microsoft aborda esta brecha con Windows Sandbox, un entorno de escritorio ligero que opera como una réplica aislada y temporal de la instalación actual de Windows. A diferencia de las máquinas virtuales tradicionales que dependen de pesadas imágenes de disco VHDX, Windows Sandbox aprovecha la virtualización basada en hardware y una instantánea dinámica del sistema operativo anfitrión. Esta arquitectura garantiza un lienzo limpio cada vez que se cierra la ventana. Este artículo detalla los requisitos de hardware, la metodología precisa de instalación y las tácticas avanzadas de configuración de Windows Sandbox WSB requeridas para adaptar el entorno a tareas profesionales de análisis de malware, depuración de software o sesiones de navegación que exigen cero huella forense.

Requisitos Mínimos y Óptimos de Hardware para Windows Sandbox

El rendimiento y la estabilidad de Windows Sandbox dependen por completo de la compatibilidad del hardware y la edición correcta de Windows. Muchos usuarios experimentan fallos de inicio debido a matices pasados por alto en estos requisitos básicos. Antes de sumergirse en cualquier configuración de Windows Sandbox WSB, verifique que la máquina anfitriona cumpla con las siguientes especificaciones.

- Edición del Sistema Operativo: Windows 10/11 Pro, Enterprise o Education. Windows Sandbox no está disponible en ediciones Home o Single Language.

- Arquitectura del Procesador: AMD64 (x64) o ARM64 (compatible con Windows 11 Build 22483 y posteriores).

- Virtualización por Hardware: La tecnología Intel VT-x o AMD-V debe estar habilitada explícitamente en la configuración del firmware UEFI/BIOS.

- Memoria (RAM): Se requiere un mínimo de 4 GB, aunque el rendimiento será severamente limitado. Se recomiendan encarecidamente 8 GB o más para evitar el trashing de disco y la latencia.

- Espacio de Almacenamiento: Al menos 1 GB de espacio libre. Se recomienda encarecidamente una unidad SSD, preferiblemente NVMe, debido a las intensas operaciones de lectura/escritura durante la inicialización del Sandbox.

- Núcleos de CPU: Mínimo de 2 núcleos. Un procesador de cuatro núcleos con hyper-threading asegura un entorno virtual receptivo y utilizable.

Procedimiento de Instalación y Activación de Windows Sandbox

El proceso de despliegue involucra dos fases críticas: confirmar el estado de la virtualización y habilitar la característica opcional de Windows. Ejecute los siguientes pasos en secuencia para asegurar una configuración exitosa antes de proceder con cualquier configuración de Windows Sandbox WSB.

1. Verificación del Soporte de Virtualización por Hardware

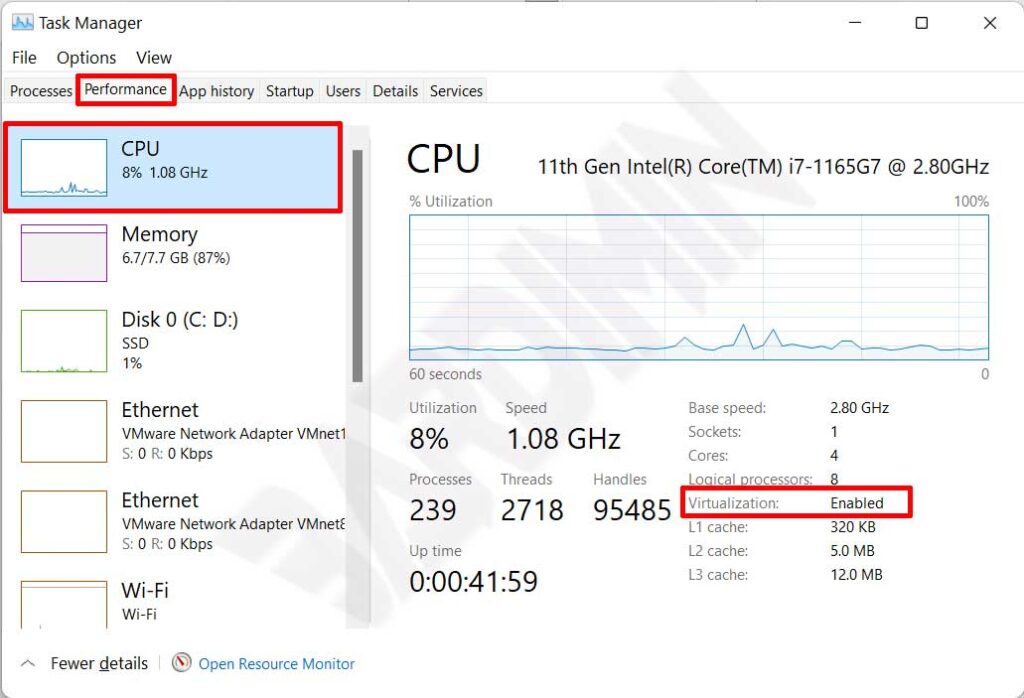

Este paso es un prerrequisito obligatorio. Las placas base de consumo a menudo deshabilitan las extensiones de virtualización por defecto en el firmware, volviendo inoperable la característica de Sandbox.

- Inicie el Administrador de Tareas usando el atajo de teclado Ctrl + Shift + Esc.

- Navegue a la pestaña Rendimiento y seleccione la sección CPU.

- Localice la entrada etiquetada como Virtualización en la parte inferior del área del gráfico. El estado debe mostrar Habilitado.

Nota Crítica: Si la virtualización está desactivada, reinicie el equipo y acceda al menú UEFI (comúnmente presionando Supr, F2 o F10 durante el arranque). Busque configuraciones denominadas Tecnología de Virtualización Intel, VT-x o Modo SVM y establezca el valor en Habilitado. Guarde los cambios y salga del firmware.

2. Adición de la Característica Windows Sandbox

Una vez que la virtualización está activa, la característica se puede agregar mediante la interfaz gráfica o Windows PowerShell. El método GUI es directo y accesible para la mayoría de los técnicos.

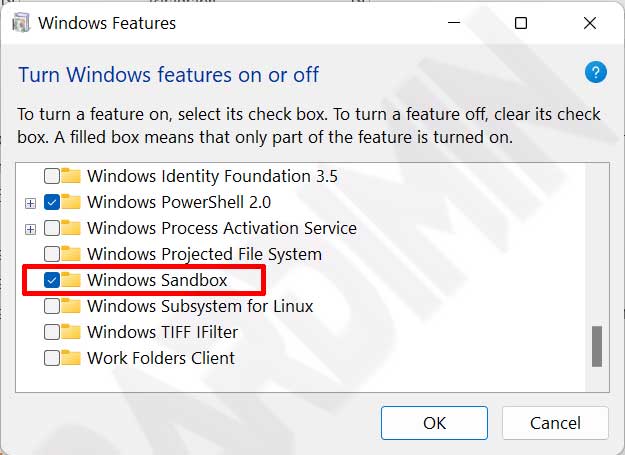

- Abra el Panel de Control clásico y navegue a Programas > Activar o desactivar las características de Windows.

- En el cuadro de diálogo Características de Windows, desplácese por la lista para localizar Windows Sandbox.

- Marque la casilla junto a Windows Sandbox. Los componentes dependientes como Hyper-V y Plataforma de hipervisor de Windows se seleccionarán automáticamente.

- Haga clic en Aceptar y permita que Windows descargue e integre los archivos binarios necesarios.

- Reinicie la máquina para completar el proceso de integración a nivel de kernel.

Método Alternativo mediante PowerShell (Ejecutar como Administrador): Para los aficionados a la línea de comandos, ejecute el siguiente comando elevado en PowerShell. Es obligatorio reiniciar el sistema después de la ejecución.Enable-WindowsOptionalFeature -FeatureName "Containers-DisposableClientVM" -Online -All

Guía Operativa Básica de Windows Sandbox

Tras una instalación exitosa, localice «Windows Sandbox» a través del Menú Inicio e inícielo con privilegios administrativos. El paradigma operativo es elegantemente simple pero notablemente efectivo para la contención.

- Transferencia de Archivos de Prueba: Copie un instalador o ejecutable sospechoso desde la máquina anfitriona y péguelo directamente en el escritorio de Windows Sandbox. La integración del portapapeles entre anfitrión e invitado es fluida por defecto.

- Ejecución y Observación: Ejecute la aplicación. Monitoree sus conexiones de red, modificaciones en el registro o cambios en el sistema de archivos sin preocupación alguna por daños permanentes.

- Terminación de la Sesión: Una vez que concluya el análisis, simplemente cierre la ventana de Windows Sandbox haciendo clic en el botón ‘X’. Aparecerá un cuadro de diálogo de advertencia indicando: «Todo el contenido se descartará y se eliminará permanentemente». Confirme la acción para aniquilar por completo el entorno virtual.

Optimización y Personalización mediante Configuración de Windows Sandbox WSB

La instancia predeterminada de Windows Sandbox es intencionadamente espartana. No retiene estado y bloquea el acceso a carpetas del anfitrión por diseño. Para los profesionales que buscan optimizar su flujo de trabajo, crear un archivo de configuración con la extensión .wsb es esencial. Estos archivos se escriben en un esquema XML sencillo y constituyen la piedra angular de cualquier configuración de Windows Sandbox WSB avanzada.

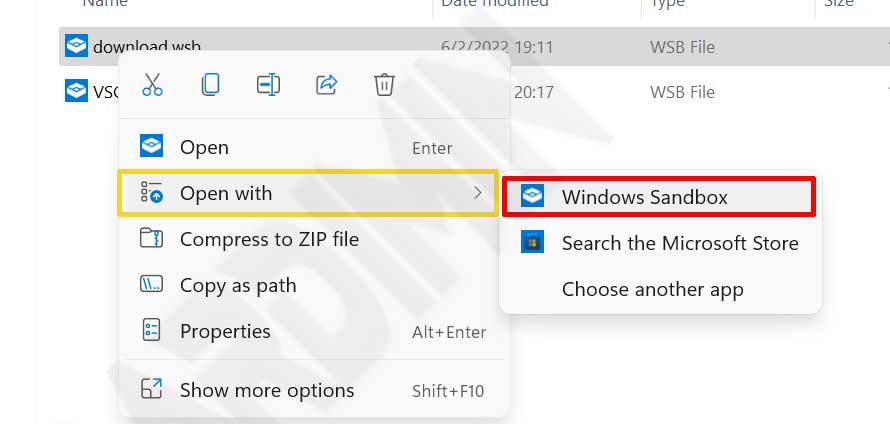

El uso de un archivo WSB le permite definir límites de asignación de memoria, activar o desactivar el soporte de GPU virtual e incluso ejecutar scripts automatizados al iniciar Sandbox. Para utilizar una configuración, guarde el marcado XML como un archivo de texto con la extensión .wsb y ábralo mediante Abrir con > Windows Sandbox.

Los siguientes parámetros representan las entidades modificables principales dentro del esquema XML utilizado para una configuración de Windows Sandbox WSB robusta.

- vGPU (GPU Virtual): Acepta valores de

EnableoDisable. Habilítelo si la aplicación en espacio aislado requiere aceleración de hardware DirectX. - Networking: Acepta valores de

EnableoDisable. Deshabilitarlo es una práctica recomendada al analizar malware que podría intentar comunicarse con un servidor de Comando y Control. - Mapped Folders: Proyecta directorios del anfitrión dentro del Sandbox con permisos de solo lectura (

true) o acceso completo de lectura/escritura (false). - MemoryInMB: Especifica una asignación de RAM fija. Ejemplo:

<MemoryInMB>4096</MemoryInMB>restringe al invitado a 4 GB de memoria. - LogonCommand: Ejecuta un script de PowerShell, una instrucción de Símbolo del sistema o una ventana de Explorer especificada al iniciar sesión el usuario.

- ProtectedClient: Impone medidas de seguridad más estrictas en la conexión RDP interna que une al anfitrión y al invitado.

- ClipboardRedirection y PrinterRedirection: Gobiernan el uso compartido de periféricos del anfitrión y flujos de E/S con el entorno aislado.

Caso Práctico: Configuración de Windows Sandbox WSB para Análisis de Malware

Un escenario común involucra a un técnico que necesita inspeccionar una muestra almacenada en D:\MuestrasMalware sin otorgar al código malicioso permiso alguno para escribir de vuelta en la unidad del anfitrión. El siguiente archivo prueba-malware.wsb demuestra una configuración de Windows Sandbox WSB segura para este propósito exacto.

<Configuration>

<VGpu>Disable</VGpu>

<Networking>Disable</Networking>

<MemoryInMB>2048</MemoryInMB>

<MappedFolders>

<MappedFolder>

<HostFolder>D:\MuestrasMalware</HostFolder>

<SandboxFolder>C:\Users\WDAGUtilityAccount\Desktop\Muestras</SandboxFolder>

<ReadOnly>true</ReadOnly>

</MappedFolder>

</MappedFolders>

<LogonCommand>

<Command>C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Command "Start-Sleep -Seconds 2; explorer C:\Users\WDAGUtilityAccount\Desktop\Muestras"</Command>

</LogonCommand>

</Configuration>

La configuración anterior deshabilita la red para mitigar riesgos de movimiento lateral, asigna la carpeta del anfitrión como recurso de solo lectura en el escritorio del invitado y lanza automáticamente el Explorador de Archivos en el directorio de muestras al inicio.

Resolución de Fallos en Windows Sandbox

En ciertos casos límite, Windows Sandbox puede negarse obstinadamente a inicializar. Esto suele deberse a conflictos de servicios o restricciones de directivas de grupo. Los siguientes pasos de diagnóstico pueden ayudar a identificar el cuello de botella.

- Error 0x80070002 / Archivo no encontrado: Asegúrese de que la característica Windows Sandbox no esté atascada en un estado «Pendiente». Ejecute

DISM /Online /Cleanup-Image /RestoreHealthdesde un símbolo del sistema elevado e intente una reinstalación. - Error 0x80072746 / Conexión abortada: A menudo provocado por clientes VPN de terceros o reglas de firewall demasiado agresivas. Desactive temporalmente el software de seguridad para aislar la causa.

- Fallo de Inicialización del Hipervisor: Verifique que la característica opcional Plataforma de máquina virtual también esté habilitada. Como opción radical, desactive Windows Sandbox, reinicie, vuelva a habilitar la característica y reinicie de nuevo.

Windows Sandbox frente a Hipervisores Tradicionales

Es vital comprender que Windows Sandbox no pretende reemplazar plataformas de virtualización completas como VMware Workstation o VirtualBox. Sandbox no admite instantáneas persistentes, no puede alojar sistemas operativos invitados que no sean Windows y está estrechamente acoplado al kernel del anfitrión. Sin embargo, su tiempo de arranque inferior a cinco segundos lo hace incomparable para pruebas rápidas e iterativas de aplicaciones nativas de Windows.

Al dominar los matices del esquema XML de la configuración de Windows Sandbox WSB y adherirse a los requisitos del sistema, esta utilidad evoluciona de ser una casilla oculta en Características de Windows a un laboratorio de seguridad portátil y de alta eficiencia. Ya sea que sea un jugador evaluando un mod de terceros o un técnico de TI realizando triaje de respuesta a incidentes, integrar Sandbox en su flujo de trabajo proporciona una capa esencial de protección de hardware y datos frente a lo inesperado.

Incorporar esta tecnología de aislamiento nativa en su rutina diaria de pruebas es un paso prudente para salvaguardar tanto sus activos digitales como su tranquilidad.