La protección ransomware Windows Defender bloquea accesos no autorizados mediante control estricto de directorios. El sistema garantiza integridad de documentos críticos. Los administradores configuran excepciones con precisión. La activación correcta previene cifrado malicioso sin interrumpir flujos productivos.

El malware de extorsión compromete datos corporativos diariamente. Los atacantes cifran información sensible y solicitan pagos. Windows ofrece una capa defensiva nativa altamente eficaz. Esta herramienta requiere ajustes manuales específicos. Por lo tanto, dominar el procedimiento asegura cobertura total. Los técnicos aplican configuraciones avanzadas para entornos complejos.

Nota técnica: La función permanece desactivada por defecto en la plataforma. Microsoft busca evitar conflictos con soluciones externas. Los escáneres alternativos generan falsos positivos frecuentes. La intervención manual previene fallos operativos graves.

Comprendiendo amenazas modernas y mecanismos de defensa

Los programas maliciosos secuestran documentos empresariales vitales. Los criminales emplean algoritmos criptográficos robustos. Sin embargo, pagar el rescate nunca garantiza recuperación. Las variantes recientes utilizan técnicas de extorsión viral avanzada. Además, las campañas actuales apuntan a infraestructuras críticas. Por consiguiente, implementar defensas multicapa resulta urgente. Windows Defender proporciona acceso controlado a carpetas. El sistema restringe ejecutables desconocidos según reputación en la nube.

Un minifiltro del kernel monitorea cada solicitud de escritura. El componente intercepta operaciones antes de comprometer datos. Esta arquitectura reduce superficies de ataque drásticamente. Los profesionales técnicos valoran este enfoque proactivo. La configuración optimiza rendimiento sin sacrificar seguridad.

Ningún pago asegura la devolución de sus documentos. La prevención activa supera cualquier respuesta reactiva. Configure las herramientas antes del incidente crítico.

Activando la protección contra amenazas en el sistema

El control de acceso verifica aplicaciones contra listas confiables. El sistema bloquea binarios no reconocidos automáticamente. La activación sigue pasos directos y verificables. Los administradores deben ejecutar el proceso con privilegios elevados. Esta condición garantiza escritura en registros de seguridad.

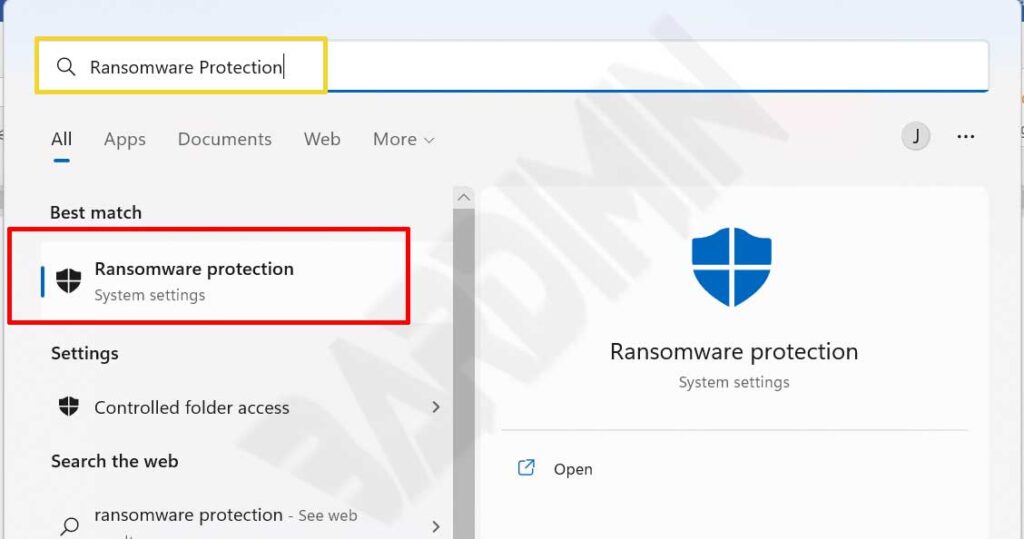

- Abra el menú búsqueda presionando las teclas Windows más S.

- Escriba configuración seguridad en el campo de texto.

- Presione la tecla Entrar para abrir la consola.

- Seleccione la sección protección contra amenazas y virus.

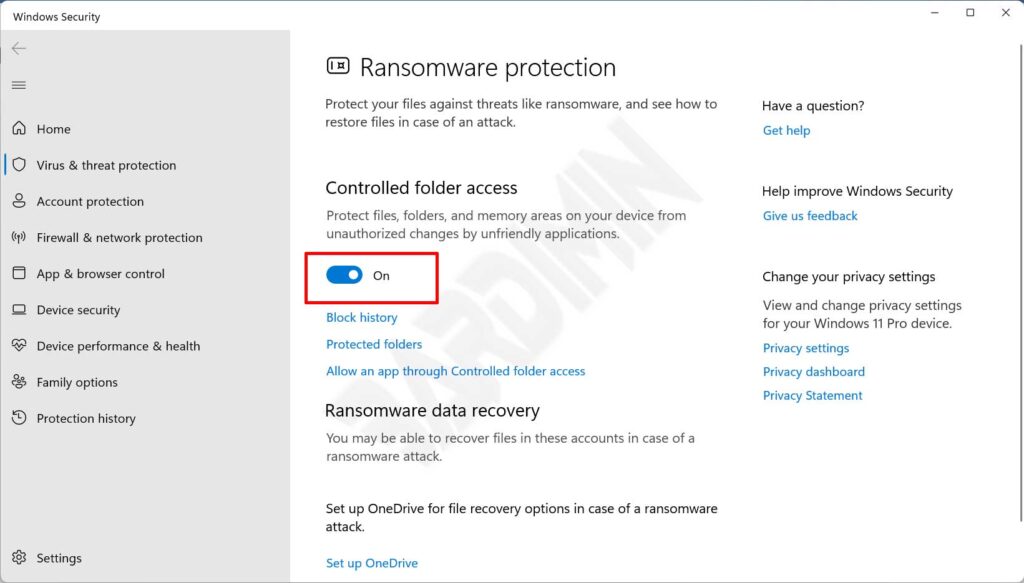

- Localice el panel acceso controlado a carpetas.

- Deslice el interruptor hacia la posición activada.

- Confirme el mensaje de control de cuentas de usuario.

El sistema monitorea directorios predeterminados como Documentos e Imágenes. Windows protege carpetas del núcleo operativo automáticamente. Los administradores añaden rutas personalizadas según requisitos empresariales. Esta flexibilidad adapta la seguridad a flujos de trabajo específicos. Además, la configuración persiste tras reinicios del sistema operativo.

Verificación técnica: Confirme que el indicador muestra color azul intenso. El sistema debe indicar estado activo permanentemente. El interruptor regresa a desactivado si existen políticas conflictivas. Desinstale software redundante para evitar interferencias graves.

Gestionando permisos de aplicaciones legítimas

La activación restringe ejecutables no registrados previamente. Por esta razón, administrar excepciones resulta crucial. Windows Defender ofrece dos rutas distintas para este proceso. Los técnicos seleccionan el método según volumen de software. Cada vía mantiene registros auditables para revisiones posteriores.

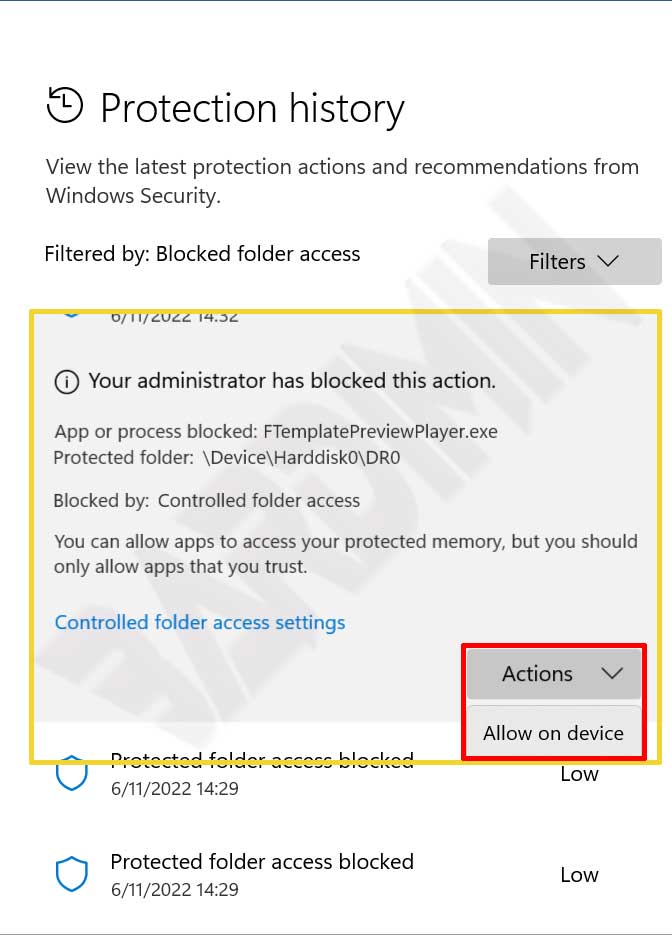

Método uno: Utilizando el historial de bloqueos

El registro almacena cada aplicación detenida por el sistema. Esta vía permite autorizar programas bloqueados recientemente con rapidez. Los administradores revisan marcas temporales exactas. Posteriormente, evalúan la legitimidad del ejecutable detenido.

- Pulse el botón historial de bloqueos en la interfaz.

- La consola muestra la lista con marcas de tiempo exactas.

- Seleccione la entrada específica para visualizar detalles completos.

- Abra el menú acciones situado junto a la entrada.

- Elija la opción permitir en este dispositivo.

- Valide la autorización en el cuadro de diálogo emergente.

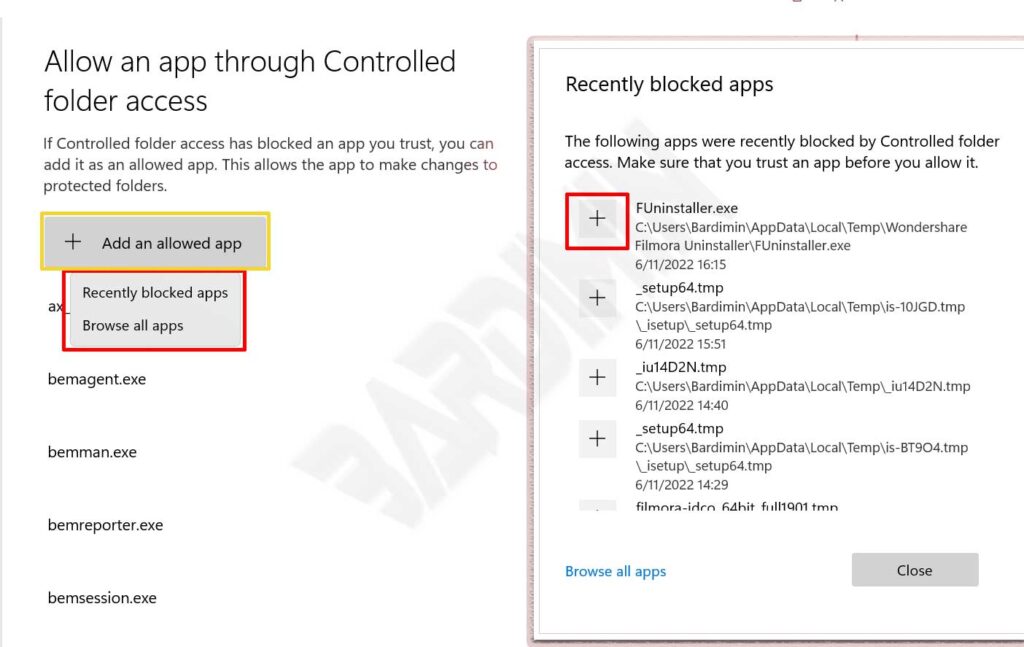

Método dos: Añadiendo aplicaciones de forma manual

Este procedimiento incluye software confiable antes de cualquier bloqueo. La acción resulta ideal para entornos corporativos estandarizados. Los administradores despliegan listas blancas proactivamente. Esta práctica elimina interrupciones operativas innecesarias.

- Haga clic en permitir aplicación mediante acceso controlado.

- Presione añadir aplicación permitida en el panel nuevo.

- El asistente muestra opciones recientes o exploración total.

- Seleccione aplicaciones bloqueadas recientemente para ver la lista corta.

- Pulse el símbolo más junto al ejecutable deseado.

- Alternativamente, navegue hacia la ruta de instalación original.

- Localice el archivo ejecutable y presione abrir.

- Confirme la operació ante la solicitud del sistema.

Consejo avanzado: Los motores de script no obtienen confianza automática. Agregue intérpretes manualmente si requiere automatizaciones complejas. Verifique la firma digital del ejecutable antes de autorizar. Esta verificación elimina riesgos de suplantación interna.

Prácticas óptimas para optimizar la seguridad

La configuració inicial no garantiza una defensa absoluta. Implemente las siguientes recomendaciones para fortalecer su entorno. Los equipos de infraestructura aplican estos protocolos estandarizados. La disciplina operativa reduce vectores de ataque significativamente.

- Active protección en tiempo real constantemente. El escaneo continuo detecta anomalías inmediatas.

- Actualice definiciones de amenazas semanalmente. Las firmas nuevas reconocen variantes emergentes.

- Realice copias externas en unidades desconectadas. El aislamiento físico elimina riesgos de propagación.

- Implemente autenticación multifactor en todas las cuentas. Las capas adicionales detienen intrusiones remotas.

- Capacite al personal en detección de correos falsos. La educación humana reduce vectores de ataque comunes.

- Revise registros de eventos diariamente. El análisis temprano identifica patrones sospechosos.

- Restrinja privilegios administrativos localmente. El principio de menor acceso limita movimientos laterales.

No obstante, evite compartir rutas de red como carpetas protegidas. Utilice rutas locales directas para garantizar el funcionamiento correcto. Los subdirectorios se incluyen automáticamente al proteger la carpeta padre. Esta jerarquía simplifica mantenimiento rutinario.

El acceso controlado detiene modificaciones por binarios no verificados. El motor analiza comportamiento y reputación para tomar decisiones de filtrado precisas.

Documentación técnica de seguridad empresarial

Monitoreando y evaluando la efectividad del sistema

Windows Defender proporciona consolas de auditoría integradas. El visor de eventos registra cada acción con códigos específicos. Los analistas extraen métricas cuantitativas de rendimiento. Posteriormente, ajustan políticas según hallazgos operativos.

- Identificador 1123 registra bloqueos activos por aplicaciones no confiables.

- Identificador 1124 documenta auditorías para revisar políticas vigentes.

- Identificador 5007 captura modificaciones en parámetros de seguridad.

- Identificador 1001 reporta detecciones y remediaciones automáticas.

La plataforma empresarial centraliza reportes gerenciales automáticamente. La función de búsqueda avanzada permite consultas personalizadas. En consecuencia, los equipos de respuesta actúan con mayor velocidad. Los administradores exportan logs para cumplimiento regulatorio externo.

Resolución de incidencias: Verifique las rutas ejecutables si el bloqueo persiste. Añada el directorio completo a la lista blanca. Reinicie el equipo tras aplicar cambios estructurales mayores. Esta acción fuerza recarga de filtros del kernel.

La seguridad nativa proporciona una base sólida con ajustes mínimos. Sin embargo, la arquitectura multicapa exige prácticas adicionales. Combine herramientas integradas con protocolos operativos rigurosos. Proteja sus activos digitales mediante una configuración inmediata. La disciplina técnica garantiza continuidad empresarial a largo plazo.