Un keylogger o registrador de pulsaciones es una herramienta que registra cada tecla presionada en un teclado, utilizada tanto para fines de monitoreo legítimos como para actividades maliciosas. Este artículo explora la definición técnica de los keyloggers, la diferencia entre variantes de hardware y software, las implicaciones legales según su uso, los métodos para detectar keyloggers en su sistema y las recomendaciones de aplicaciones gratuitas actualizadas para control parental y monitoreo de empleados.

Un keylogger, también conocido como registrador de pulsaciones de teclas, es un método para grabar las teclas oprimidas en un teclado. Esta tecnología se puede implementar como hardware físico que se inserta entre el teclado y la computadora, o como software que se ejecuta sigilosamente dentro de un sistema operativo. El término keylogger a menudo tiene una connotación negativa porque los hackers lo utilizan con frecuencia para robar credenciales de inicio de sesión, información de tarjetas de crédito y otros datos confidenciales sin el conocimiento de la víctima. Sin embargo, los keyloggers también tienen funciones legítimas, como monitorear las actividades en línea de los niños o evaluar la productividad de los empleados en un entorno corporativo. La legalidad del uso de keyloggers depende de la intención y el consentimiento; instalarlo en el dispositivo de otra persona sin permiso viola claramente las leyes de privacidad y las regulaciones.

Comprensión de los Keyloggers: Hardware vs. Software

Desde un punto de vista técnico, los keyloggers se dividen en dos categorías principales. Los keyloggers de hardware son pequeños dispositivos físicos que se conectan al conector del teclado, generalmente con apariencia de adaptadores PS/2 o USB. Registran todas las pulsaciones y las almacenan en una memoria interna que un atacante recupera más tarde. Su ventaja radica en que son indetectables por el software de seguridad porque operan fuera del sistema operativo. Por el contrario, los keyloggers de software son programas instalados en la computadora objetivo. Pueden ejecutarse a nivel de kernel (anillo 0), lo que los hace extremadamente difíciles de detectar, o a nivel de espacio de usuario, donde son algo más fáciles de identificar. Los keyloggers de software modernos a menudo incluyen características adicionales como captura de pantallas, monitoreo del portapapeles y seguimiento de aplicaciones.

Los keyloggers de hardware no dejan rastro en el sistema operativo, lo que los convierte en una amenaza formidable que el software antivirus convencional no puede detectar.

Detección y Protección contra Keyloggers Maliciosos

Para los profesionales y jugadores que dependen en gran medida de la seguridad de los datos, detectar keyloggers maliciosos es una habilidad esencial. Los métodos de detección efectivos incluyen inspeccionar procesos sospechosos a través del Administrador de tareas o Process Explorer, monitorear conexiones de red salientes inusuales (ya que los keyloggers a menudo transmiten datos robados a servidores remotos) y emplear herramientas anti-keylogger dedicadas. Además, las prácticas de seguridad fundamentales, como actualizar constantemente el sistema operativo, habilitar la autenticación de dos factores y tener precaución con los archivos adjuntos de correo electrónico o las descargas de fuentes no confiables, pueden reducir significativamente el riesgo de infección por keyloggers. También es muy recomendable escanear regularmente su computadora con software antimalware que mantenga una base de datos actualizada de firmas de keyloggers.

Aplicaciones Keylogger Gratuitas Recomendadas para Monitoreo Legítimo

Para fines de monitoreo ético como el control parental o la supervisión del uso de computadoras en la empresa, hay varias aplicaciones keylogger gratuitas funcionales disponibles. Es crucial obtener siempre el consentimiento de la parte monitoreada cuando lo exijan las leyes locales. A continuación se presentan algunas aplicaciones que siguen siendo relevantes y ampliamente utilizadas a partir de 2025, según reseñas técnicas y características de seguridad.

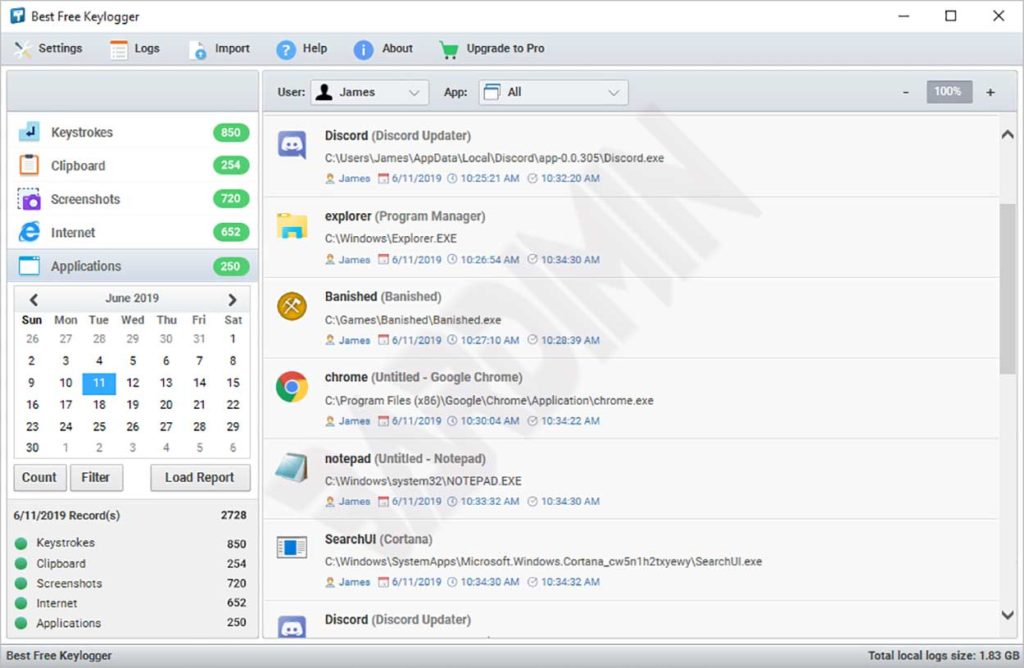

1. Best Free Keylogger (Refog)

Best Free Keylogger de Refog es una solución de monitoreo bastante popular con una interfaz sencilla. Ofrece controles parentales que permiten bloquear sitios web para adultos y establecer límites de tiempo para el uso de Internet. Este keylogger opera en modo sigiloso, por lo que el usuario de la computadora no se da cuenta de que se está registrando su actividad. Los registros capturados se almacenan en archivos cifrados y se pueden programar para su envío por correo electrónico o FTP. El filtro de lectura inteligente ayuda a eliminar datos irrelevantes, lo que da como resultado informes centrados en aplicaciones o palabras clave específicas.

Las características notables de Best Free Keylogger incluyen:

- Registro de pulsaciones de teclas

- Monitoreo del contenido del portapapeles

- Captura automática periódica de pantallas

- Registro de actividad de Internet (URL visitadas)

- Bloqueo de aplicaciones y sitios web basado en listas negras

- Generación de informes en HTML para fácil lectura

- Envío de registros por correo electrónico, FTP o almacenamiento local

- Modo de operación sigiloso

- Cifrado AES-256 para protección de registros

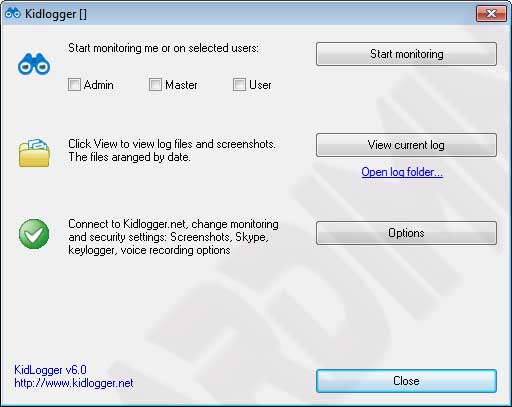

2. KidLogger

KidLogger está diseñado específicamente para padres que desean monitorear las actividades digitales de sus hijos. Esta aplicación está disponible para Windows, macOS, Android e iOS. La versión gratuita ofrece funciones básicas suficientes para rastrear las aplicaciones utilizadas, los sitios web visitados y la duración del uso del dispositivo. En dispositivos Android, KidLogger también puede grabar llamadas telefónicas, mensajes de texto y rastrear la ubicación por GPS. Se puede acceder a todos los datos a través de un panel de control en línea seguro, lo que permite el monitoreo remoto para los padres.

Con KidLogger, puede obtener información como:

- Duración general del uso del dispositivo

- Aplicaciones y juegos abiertos con más frecuencia

- Historial completo de navegación web con marcas de tiempo

- Contenido de texto escrito (incluidos mensajes en redes sociales)

- Ubicación geográfica del dispositivo del niño (solo versión móvil)

- Fotos tomadas con la cámara del dispositivo (con notificaciones)

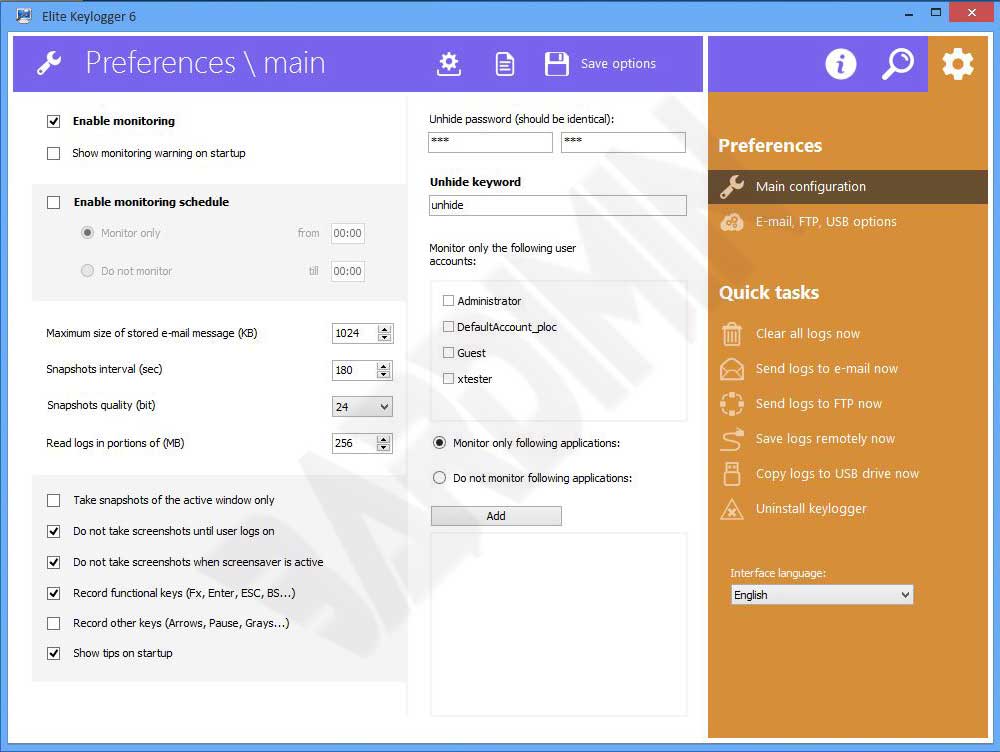

3. Elite Keylogger

Elite Keylogger es una aplicación de monitoreo multiplataforma que admite Windows y macOS. Ofrece un registro preciso de pulsaciones de teclas y la capacidad de capturar contraseñas escritas en varias aplicaciones, incluidos los navegadores web. La versión gratuita incluye funciones con limitación de tiempo, pero sigue siendo útil para fines de prueba. Elite Keylogger también proporciona opciones para enviar registros sigilosamente por correo electrónico e incluye bloqueo de aplicaciones para evitar el acceso a programas específicos. Su interfaz está diseñada para ser intuitiva para usuarios avanzados.

Aspectos Legales y Éticos del Uso de Keyloggers

Antes de decidirse a utilizar una aplicación keylogger, es importante comprender las implicaciones legales. En muchas jurisdicciones, instalar un keylogger en un dispositivo que no le pertenece sin el consentimiento del usuario es ilegal y puede conllevar sanciones penales. Para el uso en el lugar de trabajo, generalmente se exige a las empresas que informen a los empleados que sus actividades son monitoreadas, a menudo mediante una política de uso aceptable firmada. Para el monitoreo de niños, los padres suelen tener autoridad legal, pero es recomendable mantener una comunicación abierta con los niños sobre los límites de la privacidad. El uso de keyloggers para robar datos personales, credenciales bancarias o secretos comerciales es inequívocamente un ciberdelito grave.

Puntos críticos: El uso no autorizado de keyloggers riesgo de violar la Ley de Protección de Datos Personales en varios países y el GDPR en Europa. Para el monitoreo de empleados, las empresas deben tener una política escrita firmada. Comunique esta política de forma transparente. Para el monitoreo de niños, establezca un diálogo abierto sobre la seguridad en línea para que los niños comprendan el propósito. Consulte con expertos legales antes de implementar el monitoreo para garantizar el cumplimiento normativo.

Cómo Protegerse de los Keyloggers Maliciosos

Para los profesionales y jugadores que realizan transacciones en línea con frecuencia o almacenan datos confidenciales, proteger su sistema de los keyloggers es una prioridad. Estos son los pasos técnicos que puede implementar:

- Utilice la autenticación de dos factores (2FA) para todas las cuentas críticas. Incluso si un keylogger captura su contraseña, los códigos OTP basados en tiempo frustrarán el acceso no autorizado.

- Instale software de seguridad con funciones anti-keylogger, como Malwarebytes o Kaspersky, que detectan comportamientos sospechosos.

- Inspeccione regularmente los procesos en ejecución utilizando herramientas como Process Explorer de Sysinternals. Busque procesos con nombres sospechosos o desconocidos.

- Monitoree las conexiones de red salientes con un firewall personal. Los keyloggers a menudo envían datos a servidores remotos, por lo que la actividad saliente inusual puede ser un indicador.

- Utilice un teclado en pantalla o teclado virtual cuando escriba información confidencial en lugares públicos, ya que los keyloggers de hardware no pueden capturar las pulsaciones virtuales.

- Mantenga actualizados su sistema operativo y software para corregir vulnerabilidades que los keyloggers podrían explotar.

Conclusión

Los keyloggers son herramientas de doble filo que pueden usarse tanto para fines benévolos como maliciosos. Es esencial que los profesionales de TI, técnicos y jugadores que desean salvaguardar sus datos comprendan a fondo su funcionamiento, los métodos de detección y las ramificaciones legales. Las aplicaciones keylogger gratuitas como Best Free Keylogger, KidLogger y Elite Keylogger ofrecen soluciones de monitoreo legítimas cuando se usan éticamente y dentro de los límites legales. Por otro lado, la vigilancia y las prácticas sólidas de ciberseguridad siguen siendo la defensa más fuerte contra las amenazas no deseadas de keyloggers. Siempre sopeses los riesgos y beneficios antes de implementar dicha tecnología en su entorno.