Die Windows Sandbox WSB Konfiguration ermöglicht es Technikern und Spielern, eine hochgradig isolierte, sichere und anpassbare Testumgebung mithilfe einfacher XML-Dateien aufzubauen, um verdächtige Anwendungen gefahrlos auszuführen, ohne das Hauptbetriebssystem zu gefährden.

In modernen Arbeitsabläufen der Cybersicherheit und Software-Qualitätssicherung ist die Notwendigkeit einer flüchtigen Ausführungsumgebung nicht verhandelbar. Eine nicht vertrauenswürdige Binärdatei direkt auf einem Produktivsystem auszuführen, kommt einer Einladung zur Katastrophe gleich. Microsoft schließt diese Lücke mit Windows Sandbox, einer leichtgewichtigen Desktop-Umgebung, die als isolierte, temporäre Replikation der aktuellen Windows-Installation fungiert. Anders als herkömmliche virtuelle Maschinen, die auf schwerfällige VHDX-Festplattenimages angewiesen sind, nutzt Windows Sandbox hardwaregestützte Virtualisierung und eine dynamische Momentaufnahme des Host-Betriebssystems. Diese Architektur garantiert bei jedem Schließen des Fensters eine saubere Ausgangsbasis. Dieser Artikel beleuchtet die Hardware-Voraussetzungen, die präzise Installationsmethodik sowie die fortgeschrittenen Taktiken zur Windows Sandbox WSB Konfiguration, die erforderlich sind, um die Umgebung für professionelle Malware-Analysen, Software-Debugging oder Browsersitzungen ohne forensische Spuren anzupassen.

Minimale und Optimale Hardwareanforderungen für Windows Sandbox

Leistung und Stabilität von Windows Sandbox hängen vollständig von der Hardwarekompatibilität und der korrekten Windows-Edition ab. Viele Anwender erleben Startfehler aufgrund übersehener Nuancen in diesen grundlegenden Anforderungen. Bevor Sie sich in eine Windows Sandbox WSB Konfiguration vertiefen, überprüfen Sie, ob der Host-Rechner die folgenden Spezifikationen erfüllt.

- Betriebssystemedition: Windows 10/11 Pro, Enterprise oder Education. Windows Sandbox ist in den Editionen Home oder Single Language nicht verfügbar.

- Prozessorarchitektur: AMD64 (x64) oder ARM64 (unterstützt ab Windows 11 Build 22483).

- Hardware-Virtualisierung: Intel VT-x oder AMD-V muss in den UEFI/BIOS-Firmware-Einstellungen explizit aktiviert sein.

- Arbeitsspeicher (RAM): Mindestens 4 GB erforderlich, wobei die Leistung stark eingeschränkt sein wird. 8 GB oder mehr werden dringend empfohlen, um Festplattenüberlastung und Verzögerungen zu vermeiden.

- Speicherplatz: Mindestens 1 GB freier Speicherplatz. Eine SSD, vorzugsweise NVMe, wird aufgrund der intensiven Lese-/Schreibvorgänge während der Sandbox-Initialisierung dringend empfohlen.

- CPU-Kerne: Mindestens 2 Kerne. Ein Vierkernprozessor mit Hyper-Threading gewährleistet eine reaktionsschnelle und nutzbare virtuelle Umgebung.

Installation und Aktivierung von Windows Sandbox

Der Bereitstellungsprozess umfasst zwei kritische Phasen: die Bestätigung des Virtualisierungsstatus und die Aktivierung der optionalen Windows-Funktion. Führen Sie die folgenden Schritte nacheinander aus, um eine erfolgreiche Einrichtung sicherzustellen, bevor Sie mit einer Windows Sandbox WSB Konfiguration fortfahren.

1. Überprüfung der Hardware-Virtualisierungsunterstützung

Dieser Schritt ist eine zwingende Voraussetzung. Verbraucher-Mainboards deaktivieren Virtualisierungserweiterungen im Auslieferungszustand häufig standardmäßig im Firmware-Menü, wodurch die Sandbox-Funktion nicht nutzbar ist.

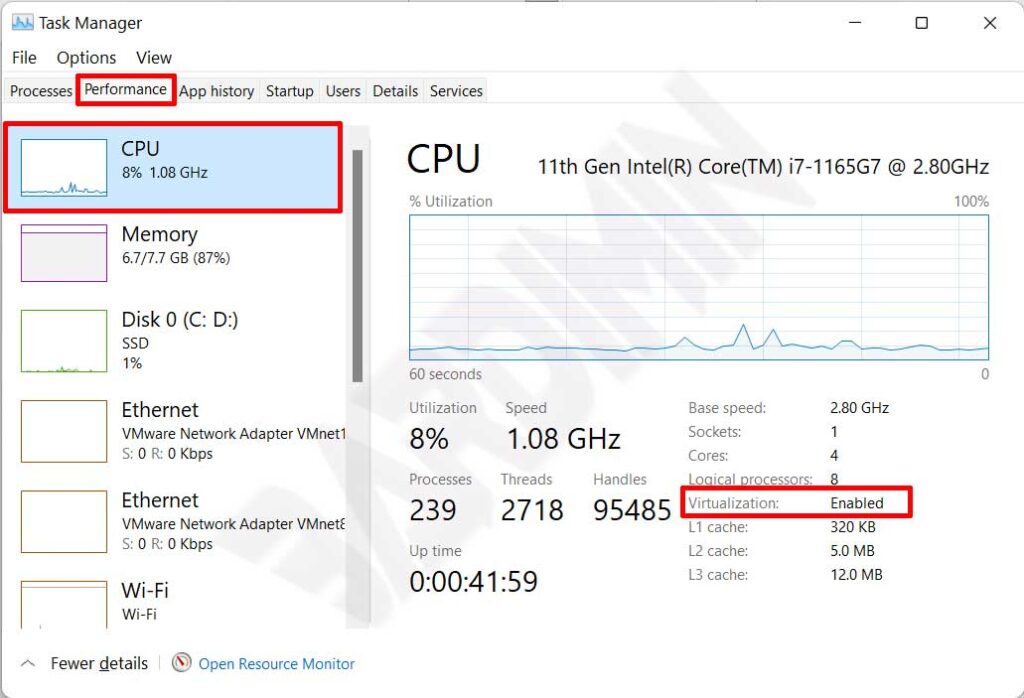

- Starten Sie den Task-Manager mit der Tastenkombination Strg + Umschalt + Esc.

- Navigieren Sie zum Reiter Leistung und wählen Sie den Bereich CPU.

- Suchen Sie den Eintrag Virtualisierung am unteren Rand des Diagrammbereichs. Der Status muss Aktiviert anzeigen.

Wichtiger Hinweis: Sollte die Virtualisierung deaktiviert sein, starten Sie den Computer neu und rufen Sie das UEFI-Menü auf (häufig durch Drücken von Entf, F2 oder F10 beim Booten). Suchen Sie nach Einstellungen wie Intel Virtualization Technology, VT-x oder SVM Mode und setzen Sie den Wert auf Enabled. Speichern Sie die Änderungen und verlassen Sie die Firmware.

2. Hinzufügen der Windows Sandbox Funktion

Sobald die Virtualisierung aktiv ist, kann die Funktion über die grafische Oberfläche oder Windows PowerShell hinzugefügt werden. Die GUI-Methode ist unkompliziert und für die meisten Techniker zugänglich.

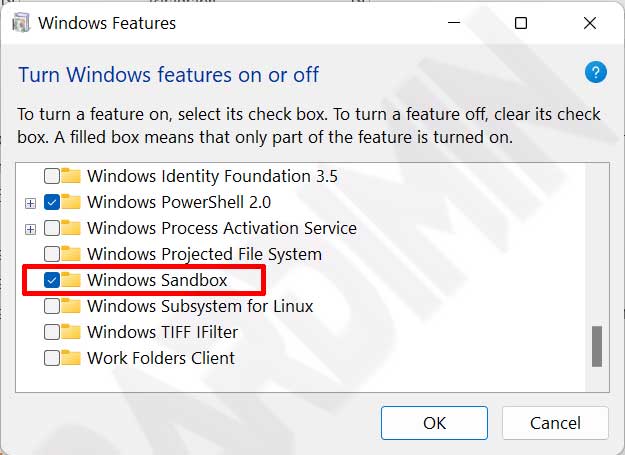

- Öffnen Sie die klassische Systemsteuerung und navigieren Sie zu Programme > Windows-Features aktivieren oder deaktivieren.

- Scrollen Sie im Dialogfeld „Windows-Features“ durch die Liste, um Windows Sandbox zu finden.

- Aktivieren Sie das Kontrollkästchen neben Windows Sandbox. Abhängige Komponenten wie Hyper-V und Windows-Hypervisor-Plattform werden automatisch ausgewählt.

- Klicken Sie auf OK und lassen Sie Windows die erforderlichen Binärdateien herunterladen und integrieren.

- Starten Sie den Rechner neu, um den Integrationsprozess auf Kernel-Ebene abzuschließen.

Alternative Methode über PowerShell (Als Administrator ausführen): Für Freunde der Befehlszeile führen Sie den folgenden erhöhten Befehl in PowerShell aus. Ein Systemneustart ist nach der Ausführung zwingend erforderlich.Enable-WindowsOptionalFeature -FeatureName "Containers-DisposableClientVM" -Online -All

Grundlegende Bedienungsanleitung für Windows Sandbox

Suchen Sie nach erfolgreicher Installation im Startmenü nach „Windows Sandbox“ und starten Sie die Anwendung mit Administratorrechten. Das Bedienparadigma ist elegant einfach und dennoch bemerkenswert effektiv für die Eindämmung.

- Übertragung von Testdateien: Kopieren Sie ein verdächtiges Installationsprogramm oder eine ausführbare Datei vom Host-Computer und fügen Sie sie direkt auf dem Desktop von Windows Sandbox ein. Die Zwischenablage zwischen Host und Gast ist standardmäßig nahtlos integriert.

- Ausführung und Beobachtung: Führen Sie die Anwendung aus. Überwachen Sie ihre Netzwerkverbindungen, Registrierungsänderungen oder Dateisystemmodifikationen, ohne sich um dauerhafte Schäden sorgen zu müssen.

- Beenden der Sitzung: Sobald die Analyse abgeschlossen ist, schließen Sie einfach das Windows Sandbox-Fenster durch Klicken auf die Schaltfläche ‚X. Ein Warndialog erscheint mit dem Hinweis: „Der gesamte Inhalt wird verworfen und dauerhaft gelöscht“. Bestätigen Sie die Aktion, um die virtuelle Umgebung vollständig zu zerstören.

Optimierung und Anpassung durch Windows Sandbox WSB Konfiguration

Die Standardinstanz von Windows Sandbox ist bewusst spartanisch gehalten. Sie speichert keinen Zustand und blockiert konstruktionsbedingt den Zugriff auf Host-Ordner. Für Fachleute, die ihren Arbeitsablauf optimieren möchten, ist die Erstellung einer Konfigurationsdatei mit der Erweiterung .wsb unerlässlich. Diese Dateien sind in einem einfachen XML-Schema verfasst und bilden den Grundstein jeder fortgeschrittenen Windows Sandbox WSB Konfiguration.

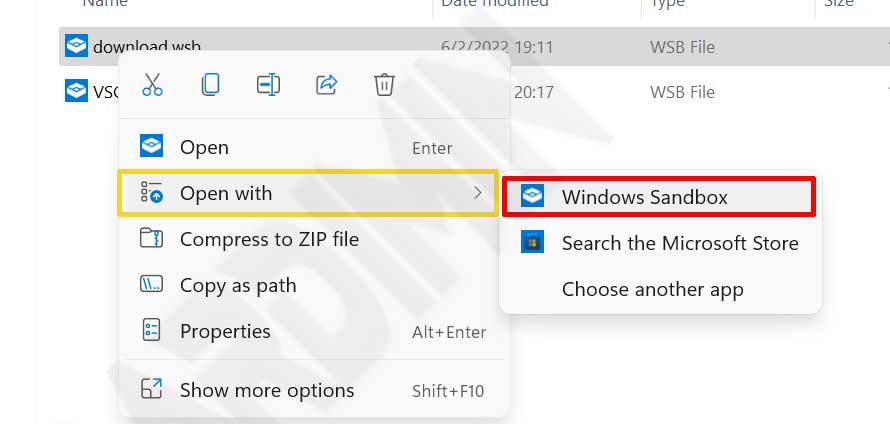

Mithilfe einer WSB-Datei können Sie Speicherzuweisungen begrenzen, die Unterstützung für virtuelle GPUs ein- oder ausschalten und sogar automatisierte Skripte beim Start des Sandkastens ausführen. Um eine Konfiguration zu verwenden, speichern Sie das XML-Markup als Textdatei mit der Endung .wsb und öffnen Sie sie über Öffnen mit > Windows Sandbox.

Die folgenden Parameter stellen die wichtigsten veränderbaren Entitäten innerhalb des XML-Schemas dar, das für eine robuste Windows Sandbox WSB Konfiguration verwendet wird.

- vGPU (Virtuelle GPU): Akzeptiert die Werte

EnableoderDisable. Aktivieren Sie dies, wenn die isolierte Anwendung DirectX-Hardwarebeschleunigung benötigt. - Networking: Akzeptiert die Werte

EnableoderDisable. Die Deaktivierung ist eine bewährte Methode bei der Analyse von Malware, die möglicherweise versucht, einen Command-and-Control-Server zu kontaktieren. - Mapped Folders: Projiziert Host-Verzeichnisse mit schreibgeschützten Berechtigungen (

true) oder vollem Lese-/Schreibzugriff (false) in die Sandbox. - MemoryInMB: Legt eine feste RAM-Zuweisung fest. Beispiel:

<MemoryInMB>4096</MemoryInMB>beschränkt den Gast auf 4 GB Arbeitsspeicher. - LogonCommand: Führt ein bestimmtes PowerShell-Skript, eine Eingabeaufforderungsanweisung oder ein Explorer-Fenster bei der Benutzeranmeldung aus.

- ProtectedClient: Erzwingt strengere Sicherheitsmaßnahmen für die interne RDP-Verbindung zwischen Host und Gast.

- ClipboardRedirection & PrinterRedirection: Steuern die gemeinsame Nutzung von Host-Peripheriegeräten und E/A-Strömen mit der isolierten Umgebung.

Anwendungsfall: Windows Sandbox WSB Konfiguration für die Malware-Analyse

Ein häufiges Szenario betrifft einen Techniker, der eine in D:\MalwareSamples gespeicherte Probe untersuchen muss, ohne dem Schadcode die Erlaubnis zu erteilen, auf das Host-Laufwerk zurückzuschreiben. Die folgende Datei malware-test.wsb demonstriert eine sichere Windows Sandbox WSB Konfiguration genau für diesen Zweck.

<Configuration>

<VGpu>Disable</VGpu>

<Networking>Disable</Networking>

<MemoryInMB>2048</MemoryInMB>

<MappedFolders>

<MappedFolder>

<HostFolder>D:\MalwareSamples</HostFolder>

<SandboxFolder>C:\Users\WDAGUtilityAccount\Desktop\Samples</SandboxFolder>

<ReadOnly>true</ReadOnly>

</MappedFolder>

</MappedFolders>

<LogonCommand>

<Command>C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Command "Start-Sleep -Seconds 2; explorer C:\Users\WDAGUtilityAccount\Desktop\Samples"</Command>

</LogonCommand>

</Configuration>

Die obige Konfiguration deaktiviert das Netzwerk, um Risiken von Seitwärtsbewegungen zu minimieren, bindet den Host-Ordner als schreibgeschützte Ressource auf dem Gast-Desktop ein und öffnet beim Start automatisch den Datei-Explorer im Beispielverzeichnis.

Fehlerbehebung bei Windows Sandbox Ausfällen

In bestimmten Grenzfällen kann Windows Sandbox die Initialisierung hartnäckig verweigern. Dies ist in der Regel auf Dienstkonflikte oder Gruppenrichtlinieneinschränkungen zurückzuführen. Die folgenden Diagnoseschritte können helfen, den Engpass zu identifizieren.

- Fehler 0x80070002 / Datei nicht gefunden: Stellen Sie sicher, dass die Funktion Windows Sandbox nicht im Status „Ausstehend“ hängen geblieben ist. Führen Sie

DISM /Online /Cleanup-Image /RestoreHealthin einer erhöhten Eingabeaufforderung aus und versuchen Sie eine Neuinstallation. - Fehler 0x80072746 / Verbindung abgebrochen: Häufig ausgelöst durch VPN-Clients von Drittanbietern oder zu aggressive Firewall-Regeln. Deaktivieren Sie vorübergehend die Sicherheitssoftware, um die Ursache einzugrenzen.

- Hypervisor-Initialisierungsfehler: Überprüfen Sie, ob die optionale Funktion Plattform für virtuelle Computer ebenfalls aktiviert ist. Als letzte Option deaktivieren Sie Windows Sandbox, starten neu, aktivieren die Funktion erneut und starten nochmals neu.

Windows Sandbox im Vergleich zu traditionellen Hypervisoren

Es ist wichtig zu verstehen, dass Windows Sandbox nicht darauf abzielt, vollwertige Virtualisierungsplattformen wie VMware Workstation oder VirtualBox zu ersetzen. Die Sandbox unterstützt keine persistenten Snapshots, kann keine Nicht-Windows-Gastbetriebssysteme hosten und ist eng mit dem Host-Kernel gekoppelt. Ihre Startzeit von unter fünf Sekunden macht sie jedoch unübertroffen für schnelle, iterative Tests nativer Windows-Anwendungen.

Durch die Beherrschung der Nuancen des XML-Schemas der Windows Sandbox WSB Konfiguration und die Einhaltung der Sytemanforderungen entwickelt sich dieses Dienstprogramm von einem versteckten Kontrollkästchen in den Windows-Funktionen zu einem tragbaren, hocheffizienten Sicherheitslabor. Egal, ob Sie als Spieler einen Drittanbieter-Mod überprüfen oder als IT-Techniker die Vorfall-Triage durchführen – die Integration der Sandbox in Ihren Arbeitsablauf bietet eine wesentliche Schutzschicht für Hardware und Daten vor dem Unerwarteten.

Die Einbindung dieser nativen Isolationstechnologie in Ihre tägliche Testroutine ist ein kluger Schritt, um sowohl Ihre digitalen Vermögenswerte als auch Ihren Seelenfrieden zu schützen.