Aktualisierter Leitfaden 2025: Dieser Artikel wurde für Windows 11 Version 23H2 aktualisiert und enthält die neuesten Gruppenrichtlinien-Methoden sowie aktuelle Sicherheitsempfehlungen.

Erleben Sie Netzwerkverbindungsabbrüche beim Zugriff auf Dateifreigaben von alten Druckern oder IoT-Geräten? Dieses Problem wird häufig durch inkompatible Verschlüsselungsstandards verursacht. Dieser umfassende Leitfaden erläutert detailliert, wie Sie die Verschlüsselungsstufe für die Dateifreigabe in Windows 11 ändern können, inklusive einer eingehenden Risikoanalyse, moderner Alternativlösungen und Best Practices für hybride Netzwerke.

Für IT-Profis, Netzwerktechniker oder Gamer, die eine LAN-Party veranstalten, ist die Windows 11 Dateifreigabe eine zentrale Funktion. Standardmäßig erzwingt Microsoft eine 128-Bit-Verschlüsselung, um jede Datenübertragung zwischen Geräten zu schützen. Dieser hohe Sicherheitsstandard erzeugt jedoch Kompatibilitätsbarrieren mit veralteten Geräten.

Viele ältere Geräte wie Netzwerkdrucker aus den frühen 2000er Jahren, bestimmte IoT-Systeme oder NAS-Geräte mit veralteter Firmware unterstützen nur 40- oder 56-Bit-Verschlüsselung. Folglich schlägt der Authentifizierungsprozess fehl und die Verbindung wird abgelehnt. Daher ist das Verständnis, wie man die Verschlüsselungsstufe für die Dateifreigabe in Windows 11 ändert, eine wesentliche Fähigkeit für Systemadministratoren und fortgeschrittene Benutzer.

Warum die Verschlüsselungsstufe anpassen? Detaillierte technische Analyse

Bevor Sie Änderungen vornehmen, identifizieren Sie zunächst die spezifischen Szenarien, die diese Anpassung erfordern. Hier sind die zwei Hauptfälle, die häufig in der Praxis auftreten:

- Kompatibilität von End-of-Life (EoL)-Geräten: Treiber oder Firmware von Netzwerkgeräten, die keine Sicherheitsupdates mehr erhalten, unterstützen oft nur ältere Verschlüsselungsstandards (RC4). Beispiele sind Drucker der ersten Generation und einige industrielle Steuerungssysteme.

- Erweiterte SMB-Protokoll-Problembehandlung: Wenn Sie Fehler wie „ERROR_ACCESS_DENIED“ oder „STATUS_BAD_NETWORK_NAME“ erhalten, obwohl die Berechtigungskonfiguration korrekt ist, könnte eine Inkompatibilität bei der SMB-Verschlüsselungsaushandlung die Ursache sein.

Kritische Sicherheitswarnung: Das Absenken der Verschlüsselungsstufe erhöht die Anfälligkeit für Man-in-the-Middle- und Abhörangriffe. Wenden Sie diese Änderung ausschließlich auf isolierte, vertrauenswürdige private Netzwerke an. Vermeiden Sie die Implementierung in öffentlichen Netzwerken oder Gast-WLANs.

Methode 1: Ändern der Verschlüsselungsstufe über Erweiterte Freigabeeinstellungen (GUI)

Im Folgenden finden Sie die detaillierten Schritte, die unter Windows 11 Version 23H2 validiert wurden. Dieser Vorgang erfordert lokale Administratorrechte.

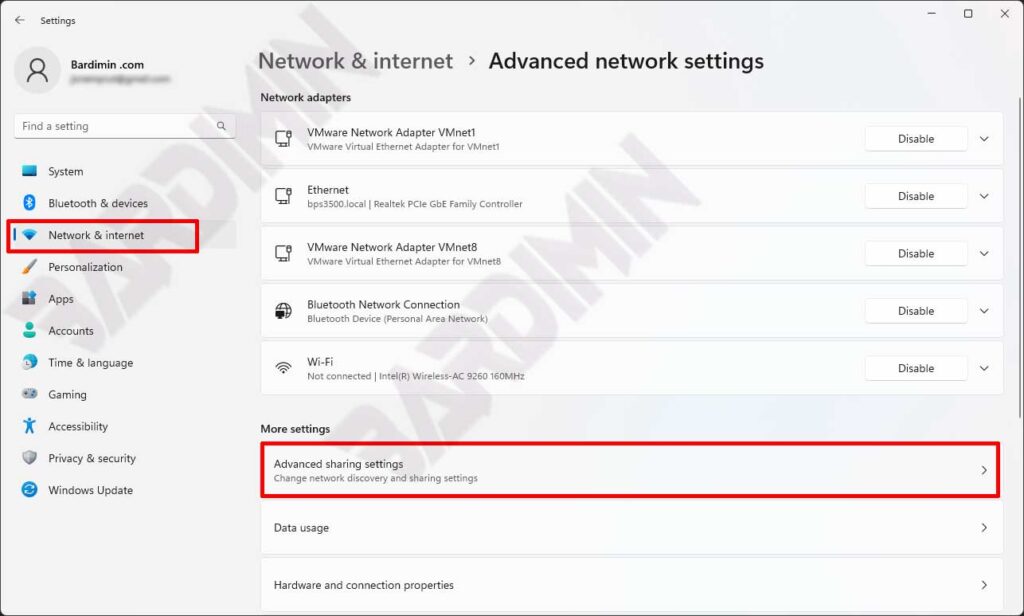

- Öffnen Sie die Einstellungen für Netzwerk & Internet.

Klicken Sie mit der rechten Maustaste auf das Netzwerksymbol in der Systemleiste (Taskleiste) > wählen Sie Netzwerk- und Interneteinstellungen„. Alternativ öffnen Sie Einstellungen (Win + I) > gehen Sie direkt zu „Netzwerk & Internet„. - Navigieren Sie zu Erweiterte Netzwerkeinstellungen.

Scrollen Sie nach unten und klicken Sie auf Erweiterte Netzwerkeinstellungen„. Wählen Sie dann unter „Weitere Einstellungen“ Erweiterte Freigabeeinstellungen„. - Konfigurieren Sie das Netzwerkprofil.

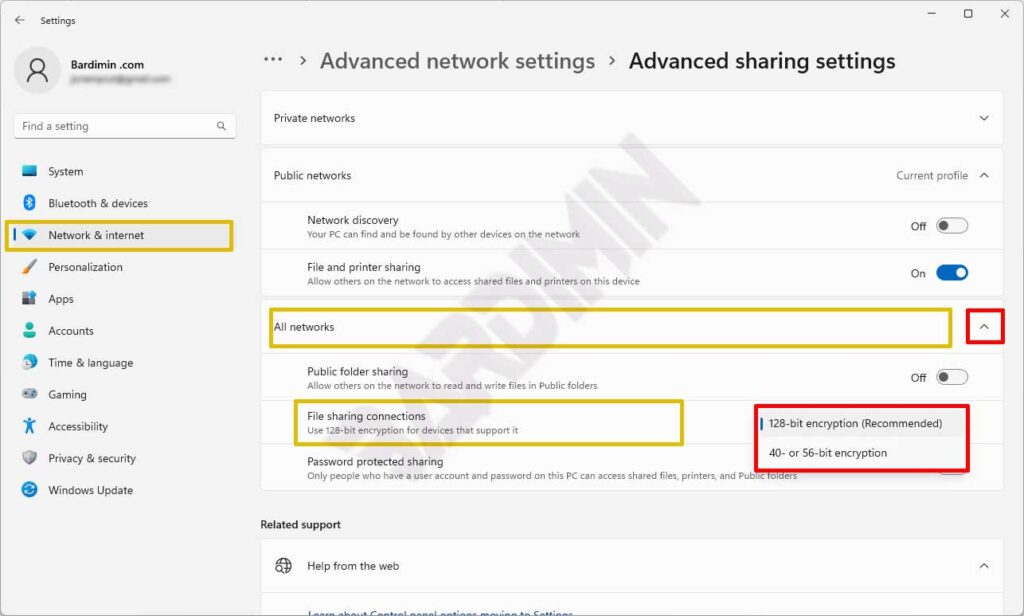

Stellen Sie sicher, dass Sie sich im aktiven Netzwerkprofil (Privat/Heimnetzwerk) befinden. Für eine universelle Änderung erweitern Sie den Abschnitt „Alle Netzwerke“ ganz unten im Fenster.

- Passen Sie die Verschlüsselungseinstellungen für die Dateifreigabe an.

Scrollen Sie bis zum Unterabschnitt „Dateifreigabeverbindungen“. Klicken Sie auf das Dropdown-Menü daneben, um die Optionen anzuzeigen:

– 128-Bit-Verschlüsselung aktivieren (empfohlen): Der standardmäßige hohe Sicherheitsstandard für Windows 11.

– 40- oder 56-Bit-Verschlüsselung aktivieren: Wählen Sie diese Option für die Kompatibilität mit veralteten Geräten.

- Übernehmen und validieren Sie die Änderungen.

Klicken Sie auf „Änderungen speichern„. Um sicherzustellen, dass die Änderungen wirksam werden, starten Sie den Computer neu oder führen Sie den folgenden Befehl in PowerShell (Administrator) aus:

Restart-Service -Name LanmanWorkstation -Force

Testen Sie anschließend die Verbindung zur freigegebenen Zielressource.

Methode 2: Konfiguration über die Lokale Sicherheitsrichtlinie (Für Unternehmensumgebungen)

Unter Windows 11 Pro, Enterprise oder Education können Sie ein zentraleres Tool verwenden, um diese Richtlinie systematisch zu verwalten.

- Öffnen Sie die Lokale Sicherheitsrichtlinie (secpol.msc) als Administrator.

- Navigieren Sie zu: Lokale Richtlinien > Sicherheitsoptionen.

- Suchen Sie im rechten Bereich nach der Richtlinie mit dem Namen: Netzwerksicherheit: Für Kerberos zulässige Verschlüsselungstypen konfigurieren„.

- Doppelklicken Sie darauf und aktivieren Sie dann die Optionen „DES_CBC_CRC“ und „DES_CBC_MD5“, um die Kompatibilität mit schwächerer Verschlüsselung zu ermöglichen.

- Übernehmen Sie die Einstellungen und starten Sie den Computer neu. Diese Methode bietet eine feinere Kontrolle, ist jedoch nur in bestimmten Editionen verfügbar.

Methode 3: Änderung über den Registrierungs-Editor (Für Fortgeschrittene und Skripterstellung)

Für Massenbereitstellungsszenarien oder Skriptautomatisierung ist die Änderung der Registrierung eine effektive Option, um die Verschlüsselungsstufe für die Dateifreigabe in Windows 11 zu ändern.

- Öffnen Sie den Registrierungs-Editor (regedit) mit Administratorrechten.

- Navigieren Sie zum folgenden Schlüssel:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0 - Erstellen Sie im rechten Bereich einen neuen DWORD (32-Bit)-Wert mit dem Namen „NtlmMinClientSec“.

- Setzen Sie die Wertdaten auf „536870912“ (dezimal). Dieser Wert erlaubt die Verwendung schwächerer Sitzungsschlüssel (56-Bit).

- Starten Sie den Computer oder den Workstation-Dienst neu. Wichtiger Hinweis: Erstellen Sie immer eine Sicherung der Registrierung, bevor Sie Änderungen vornehmen. Fehler können zu Systeminstabilität führen.

Risikominderungsstrategien und hybride Sicherheitsarchitektur

Das Absenken der Verschlüsselungsstufe muss durch eine mehrschichtige Verteidigungsstrategie ausgeglichen werden. Hier ist ein umfassender empfohlener Ansatz:

- Netzwerksegmentierung mit VLANs: Isolieren Sie veraltete Geräte, die eine schwächere Verschlüsselung erfordern, in einem separaten VLAN. Implementieren Sie strenge Firewall-Regeln, um den Datenverkehr zwischen dem Legacy-VLAN und dem Hauptnetzwerk einzuschränken.

- Implementierung von SMB-Signierung: Aktivieren Sie die SMB-Paketsignierung verbindlich über Gruppenrichtlinien (

Microsoft-Netzwerkserver: Kommunikation immer digital signieren). Dies gewährleistet die Datenintegrität, auch wenn die Verschlüsselung herabgesetzt wurde. - Übergang zu modernen Lösungen: Erwägen Sie den Ersatz von End-of-Life-Geräten durch Geräte, die aktuelle Sicherheitsstandards wie SMB 3.1.1 mit AES-256-GCM unterstützen. Lesen Sie die Empfehlungen aus der Microsoft-Sicherheitsbasislinie für SMB für detailliertere Anleitungen.

- Überwachung und Auditing: Aktivieren Sie die Überwachung für Dateifreigabezugriffe (Objektzugriffsüberwachung) und überwachen Sie regelmäßig die Sicherheitsprotokolle, um verdächtige Aktivitäten zu erkennen.

Umfassende Problembehandlung und alternative Lösungen

Wenn das Problem auch nach dem Ändern der Verschlüsselungsstufe für die Dateifreigabe in Windows 11 weiterhin besteht, untersuchen Sie die folgenden Bereiche:

- Firewall und Endpoint Protection: Stellen Sie sicher, dass die eingehenden Firewall-Regeln für „Datei- und Druckerfreigabe (SMB-In)“ für alle Netzwerkprofile (Domäne, Privat) aktiviert sind. Einige Drittanbieter-Endpoint-Security-Lösungen können auch ältere SMB-Protokolle blockieren.

- Probleme mit der SMB-Protokollversion: Sehr alte Geräte (wie Windows 2000/XP) benötigen möglicherweise SMBv1, das unter Windows 11 aufgrund schwerwiegender Sicherheitslücken (z. B. EternalBlue) standardmäßig deaktiviert ist. Vermeiden Sie die Aktivierung von SMBv1. Erwägen Sie stattdessen, einen Windows-Server als Bridge mit der Funktion „SMB Transparent Failover“ zu verwenden oder eine Dateigateway-Anwendung bereitzustellen.

- Authentifizierung und Anmeldeinformationen: Windows 11 blockiert standardmäßig Netzwerkanmeldeverbindungen mit leeren Anmeldeinformationen. Für Arbeitsgruppen verwenden Sie Konten mit identischen Passwörtern auf beiden Computern, oder konfigurieren Sie Computerkonfiguration\Windows-Einstellungen\Sicherheitseinstellungen\Lokale Richtlinien\Sicherheitsoptionen: „Netzwerkzugriff: Freigabe- und Sicherheitsmodell für lokale Konten“ auf „Klassisch“.

- Alternative Dateifreigabe: Für sehr schwierige Fälle erwägen Sie alternative Protokolle wie FTP über TLS/SSL, WebDAV mit HTTPS oder Drittanbieterlösungen wie SFTP/SCP. Obwohl zusätzliche Konfiguration erforderlich ist, ist dieser Ansatz oft sicherer und stabiler.