Den Internet-Zugriff bestimmter Anwendungen über die Windows Defender Firewall zu blockieren, ist die effizienteste Methode, um Bandbreite zu sparen, störende automatische Updates zu verhindern und Sicherheitslücken durch unerwünschte Hintergrundverbindungen zu schließen – ganz ohne Installation zusätzlicher Software.

In modernen Computerumgebungen versucht nahezu jede auf einem Windows-System installierte Software, mit externen Servern zu kommunizieren. Diese Aktivitäten reichen von Lizenzsynchronisation und dem Herunterladen von Sicherheitspatches bis hin zur Erfassung von Telemetriedaten und dem Laden von Werbeinhalten. Für IT-Fachleute, die virtuelle Maschinen verwalten, oder Techniker, die Systemdiagnosen durchführen, wird die Tendenz einer Anwendung, ohne ausdrückliche Genehmigung „nach Hause zu telefonieren“, häufig zu einer Quelle der Frustration. Noch kritischer wird die Situation für Gamer, die eine niedrige Latenz und stabile Ping-Raten benötigen, denn jedes Bit an Hintergrunddaten kann fatale Leistungseinbrüche verursachen. Zu verstehen, wie man den Internet-Zugriff von Apps blockieren kann, ist eine grundlegende Fähigkeit zur Aufrechterhaltung der Netzwerkhygiene und optimalen Systemleistung.

Warum das Blockieren von Anwendungen besser ist als deren Deinstallation

Nutzer sind oft versucht, jede Anwendung zu deinstallieren, die übermäßig viele Daten zu verbrauchen scheint. Diese Vorgehensweise ist nicht immer klug. Bestimmte wichtige Anwendungen verfügen möglicherweise über Kernfunktionen, die für die Offline-Nutzung weiterhin erforderlich sind, während nur ihre Online-Komponenten die Produktivität beeinträchtigen. Mithilfe der Windows Defender Firewall mit erweiterter Sicherheit können Sie die Softwareinstallation beibehalten und gleichzeitig ihre Fähigkeit zur Interaktion mit dem externen Netzwerk vollständig unterbinden. Dieser Ansatz bietet eine granulare Kontrolle, die eine Standard-Deinstallation nicht bieten kann. Sie können präzise festlegen, ob eine bestimmte ausführbare Datei (.exe) Ihr Gerät verlassen darf.

Technische Analogie: Eine Firewall fungiert als Torwächter am Perimeter. Eingehende Regeln überwachen den Datenverkehr, der aus dem Internet in Ihren PC einzudringen versucht. Umgekehrt überwachen Ausgehende Regeln den Datenverkehr, der Ihren PC verlässt und an Server im Internet gerichtet ist. Um eine Anwendung am Senden von Daten zu hindern, muss auf der Seite der Ausgehenden Regeln eingegriffen werden.

Technische Anleitung: Ausgehende Regeln konfigurieren, um Internet-Zugriff von Apps zu blockieren

Das folgende Verfahren ist darauf ausgelegt, eine dauerhafte und wirksame Blockierungsregel zu erstellen. Diese Methode ist mit Windows 10, Windows 11 und aktuellen Editionen von Windows Server kompatibel. Stellen Sie sicher, dass das von Ihnen verwendete Benutzerkonto über Administratorrechte verfügt, bevor Sie mit den Konfigurationsschritten beginnen.

Schritt 1: Aufrufen der erweiterten Verwaltungskonsole

Die standardmäßige Windows-Sicherheitsoberfläche zeigt keine Optionen zur detaillierten Verwaltung ausgehender Regeln an. Sie müssen die Konsole Windows Defender Firewall mit erweiterter Sicherheit verwenden. Um sie schnell zu öffnen, drücken Sie die Tastenkombination Windows + R auf Ihrer Tastatur. Geben Sie im erscheinenden Ausführen-Dialog den Befehl wf.msc ein und drücken Sie die Eingabetaste. Dieser Befehl dient als direkte Verknüpfung, die eine mehrstufige Navigation durch die Systemsteuerung umgeht.

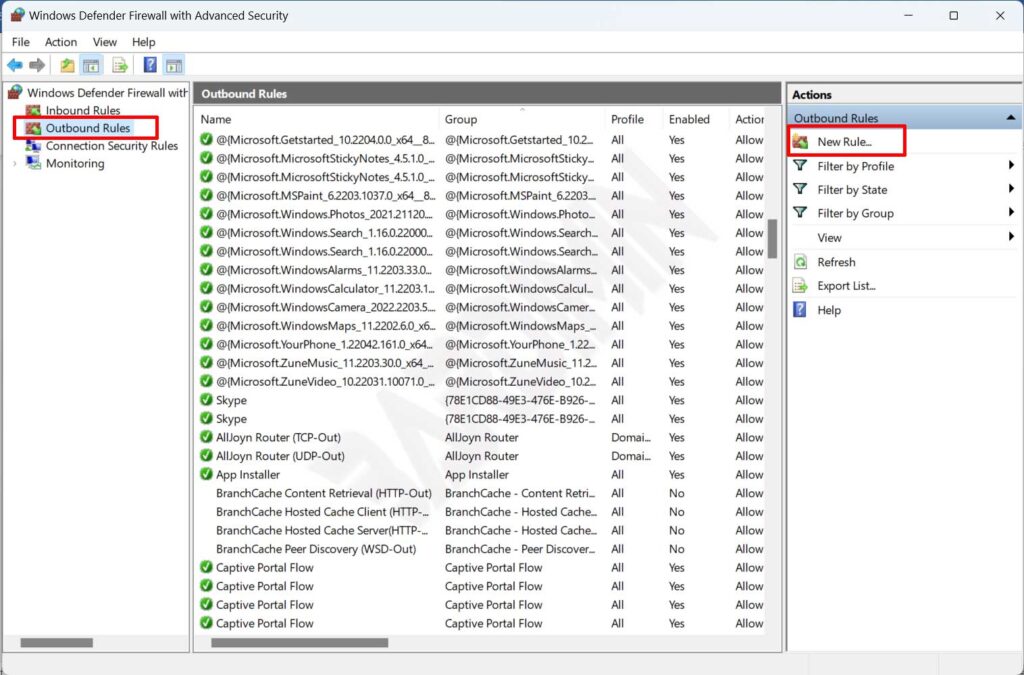

Schritt 2: Erstellen einer neuen Regel einleiten

Klicken Sie im linken Navigationsbereich der Konsole auf den Knoten Ausgehende Regeln. Dieser Knoten enthält die gesamte Liste der Richtlinien, die ausgehende Daten regeln. Beachten Sie den Bereich Aktionen auf der rechten Seite des Fensters. Klicken Sie auf die Option Neue Regel…, um den Konfigurations-Assistenten zu starten.

Schritt 3: Regeltyp „Programm“ auswählen

Der Assistent fragt nach dem gewünschten Regeltyp. Wählen Sie die Option Programm, da wir die Ausführung einer bestimmten .exe-Datei steuern möchten. Diese Option bietet die höchste Präzision im Vergleich zum Blockieren von Ports oder Windows-Diensten. Klicken Sie anschließend auf Weiter.

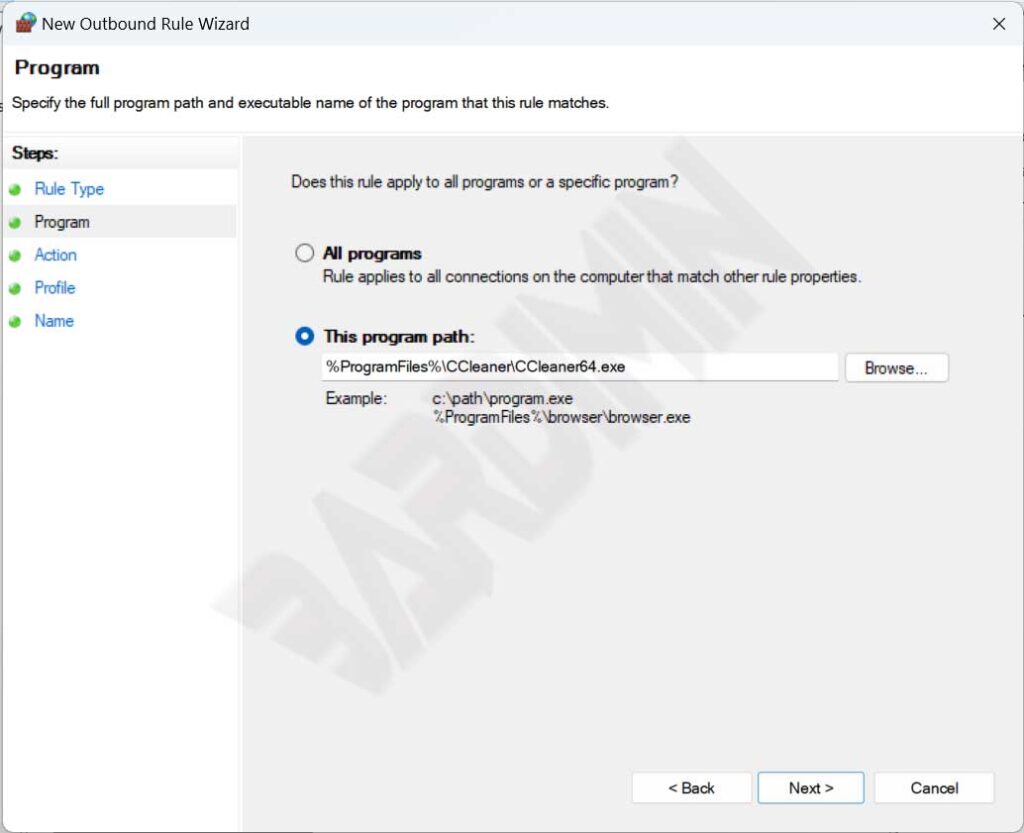

Schritt 4: Pfad zur ausführbaren Datei angeben

Wählen Sie auf dem Bildschirm Programm die Option Dieser Programmpfad:. Klicken Sie auf die Schaltfläche Durchsuchen… und navigieren Sie zum Installationsverzeichnis der Zielanwendung. Wählen Sie die ausführbare Hauptdatei aus (z. B. photoshop.exe oder spiel_client.exe). Stellen Sie sicher, dass Sie die richtige Datei auswählen, da die Windows-Firewall alle ausgehenden Verbindungen blockiert, die von diesem Prozess ausgehen. Nachdem der Pfad eingetragen ist, klicken Sie auf Weiter.

Schritt 5: Aktion „Blockieren“ auswählen

Im Schritt Aktion werden Ihnen drei grundlegende Optionen präsentiert. Wählen Sie Verbindung blockieren. Diese Auswahl weist den Windows-Netzwerkstapel an, alle Datenpakete zu verwerfen, die der Prozess zu senden versucht. Ignorieren Sie die beiden anderen Optionen (Zulassen und Zulassen, wenn sicher). Klicken Sie auf Weiter.

Schritt 6: Netzwerkprofile konfigurieren

Der Abschnitt Profil legt fest, auf welche Netzwerktypen diese Regel angewendet wird. Es gibt drei Kategorien: Domäne (Firmen-/Unternehmensnetzwerke), Privat (vertrauenswürdige Heimnetzwerke) und Öffentlich (Hotspot- oder Café-Netzwerke). Für maximale Wirksamkeit und um den Internet-Zugriff von Apps blockieren unter allen Bedingungen sicherzustellen, aktivieren Sie alle drei Profile. Folglich kann die Anwendung die Regel nicht einfach durch einen Wechsel des WLAN-Netzwerks umgehen. Klicken Sie auf Weiter.

Schritt 7: Regel benennen und beschreiben

Der letzte Schritt besteht in der Vergabe einer Identität. Geben Sie im Feld Name einen aussagekräftigen Titel ein, der in Zukunft leicht erkennbar ist. Vermeiden Sie generische Namen wie „Regel 1“. Verwenden Sie ein Format wie BLOCK - Adobe Creative Cloud - Ausgehend oder BLOCK - Spiel XYZ - Telemetrie. Das Feld Beschreibung ist optional, wird aber zu Prüfzwecken dringend empfohlen. Dokumentieren Sie den Grund für die Regelerstellung und das Änderungsdatum. Klicken Sie abschließend auf die Schaltfläche Fertig stellen.

Erfolgsindikator: Neben dem Namen der neu erstellten Regel in der Liste der ausgehenden Regeln erscheint ein rotes Kreissymbol mit Verbotsschild. Diese Regel ist sofort aktiv und tritt in Echtzeit in Kraft, ohne dass ein Systemneustart erforderlich ist.

Visuelle Überprüfung der aktiven Regel

Überprüfung und Fehlerbehebung von Firewall-Regeln

Nach dem Anwenden der Regel ist die Überprüfung ein absolutes Muss im Rahmen technischer Standardverfahren. Öffnen Sie die blockierte Anwendung und versuchen Sie, ihre Online-Funktionen zu nutzen. Wenn die Anwendung keine Webinhalte laden, nicht nach Updates suchen kann oder eine Netzwerkfehlermeldung anzeigt, war Ihre Konfiguration erfolgreich. Was aber, wenn die Anwendung dennoch auf das Internet zugreifen kann? Im Folgenden finden Sie einige häufige Ursachen und deren Lösungen.

Häufige Ursachen für das Scheitern der Blockierung

- Falscher Ausführungspfad: Moderne Anwendungen werden oft über separate Launcher oder Dienste ausgeführt. Das Blockieren von

spiel.exekann unzureichend sein, wenn Datendownloads vondownload_assistent.exedurchgeführt werden. Nutzen Sie den Ressourcenmonitor, um den tatsächlichen Prozess zu identifizieren, der Netzwerkressourcen verbraucht. - Alternatives Protokoll (IPv6 vs IPv4): Stellen Sie sicher, dass Ihre Regel für beide Protokolle gilt. Standardmäßig deckt der Assistent beide ab. Wenn Sie Regeln jedoch manuell bearbeiten, überprüfen Sie die Einstellungen auf der Registerkarte Protokolle und Ports.

- Vorrangige Zulassungsregeln: Die Windows Defender Firewall verarbeitet Regeln nach Priorität. Eine spezifischere Zulassen-Regel kann eine Blockieren-Regel außer Kraft setzen. Prüfen Sie, ob andere Regeln den Zugriff für dieselbe Datei erlauben.

Anwendungsszenarien für Gamer und Profis

Die Implementierung dieser Methode zum Internet-Zugriff von Apps blockieren ist in zwei spezifischen Bereichen entscheidend. Erstens für Gamer, die ältere Titel spielen. Es ist nicht ungewöhnlich, dass die Masterserver von Spielen aus den 2000er Jahren dauerhaft offline sind, der Spielclient jedoch weiterhin versucht, diese Adressen anzupingen. Wiederholte fehlgeschlagene Ping-Versuche können dazu führen, dass die Anwendung kurzzeitig einfriert oder ruckelt. Das Blockieren der .exe-Datei des Spiels in der Firewall umgeht die Suche nach veralteten Servern, sodass das Hauptmenü deutlich schneller geladen werden kann. Zweitens für Kreativprofis, die Adobe- oder Autodesk-Software verwenden. Durch das Erstellen einer Blockierungsregel können Sie Update-Benachrichtigungen verhindern, die den Arbeitsablauf stören, oder Bandbreite bei wichtigen Präsentationen sparen, die über mobiles Tethering durchgeführt werden.

Erweiterte Regelverwaltung

Um ein aufgeräumtes System zu erhalten, gewöhnen Sie sich an, Regeln zu deaktivieren, anstatt sie zu löschen. Klicken Sie einfach mit der rechten Maustaste auf die in den ausgehenden Regeln aufgeführte Regel und wählen Sie Regel deaktivieren. Dies ermöglicht es Ihnen, die Blockierung zu einem späteren Zeitpunkt wieder zu aktivieren, ohne den Dateisuchprozess von Grund auf neu durchführen zu müssen. Diese Funktion ist besonders nützlich, wenn vorübergehender Internetzugang für die Lizenzaktivierung oder dringende Datensynchronisation erforderlich ist. Darüber hinaus können Sie einen Satz von Regeln über die Option Richtlinie exportieren exportieren, um sie auf anderen Computern in derselben Arbeitsumgebung bereitzustellen. Dies gewährleistet die Konsistenz der Sicherheitsrichtlinien über die gesamte von Ihnen verwaltete Geräteflotte hinweg.

Fazit

Die Beherrschung der Konfiguration Ausgehender Regeln in der Windows Defender Firewall gibt Ihnen die vollständige Kontrolle über das Softwareverhalten auf Ihrem Rechner. Diese Methode dient nicht nur als Werkzeug zum Bandbreitesparen, sondern auch als zusätzliche Sicherheitsebene, die versteckte Telemetrie und potenzielle Datenlecks blockiert. Der Prozess ist unkompliziert und erfordert lediglich Präzision bei der Auswahl der richtigen ausführbaren Datei. Durch Anwendung der oben beschriebenen Schritt-für-Schritt-Anleitung können Sie eine effizientere Computerumgebung schaffen, die frei von unerwünschten Update-Unterbrechungen ist und besser für Hochleistungsaktivitäten wie Gaming oder Videobearbeitung optimiert ist.