Der Windows Defender Ransomware Schutz sperrt unbefugte Zugriffe auf kritische Verzeichnisse. Diese Funktion bewahrt sensible Dateien vor bösartiger Verschlüsselung. Gleichzeitig bleibt die Ausführung vertrauenswürdiger Software vollständig erhalten.

Digitale Erpressungssoftware gefährdet regelmäßig Unternehmensdaten. Angreifer verschlüsseln sensible Informationen und fordern hohe Lösegelder. Die native Windows-Plattform bietet eine effektive Verteidigungslinie. Dieses Tool erfordert jedoch manuelle Einstellungen. Daher sichert die korrekte Konfiguration Ihren Arbeitsplatz optimal ab. Techniker implementieren diese Maßnahmen für stabile Netzwerke.

Technischer Hinweis: Die Option bleibt standardmäßig deaktiviert. Microsoft verhindert so Konflikte mit Drittanbieter-Tools. Externe Scanner erzeugen häufig falsche Alarmmeldungen. Die manuelle Aktivierung umgeht kritische Betriebsstörungen.

Bedrohungsanalyse und moderne Abwehrstrategien

Schadprogramme kapern regelmäßig professionelle Arbeitsumgebungen. Kriminelle nutzen starke kryptografische Algorithmen. Dennoch garantiert die Zahlung niemals die Datenwiederherstellung. Aktuelle Varianten kombinieren Netzwerklecks mit Erpressung. Zudem fokussieren Kampagnen gezielt auf Infrastrukturkomponenten. Deshalb wird ein mehrschichtiger Sicherheitsansatz dringend notwendig.

Der integrierte Filter überwacht jeden Schreibzugriff auf Festplatten. Der Kernel-Komponente fängt Operationen vor Datenverlust ab. Diese Architektur verkleinert Angriffsflächen erheblich. IT-Verantwortliche schätzen dieses proaktive Vorgehen. Weitere technische Details finden Sie auf externen Portalen wie Heise Security. Die präzise Einstellung optimiert Systemleistung ohne Risiko.

Sie sollten zudem regelmäßig die Systemprotokolle prüfen. Administratoren konfigurieren oft zu viele Ausnahmen. Dieser Fehler schwächt den eigentlichen Schutzwall erheblich. Daher dokumentieren Sie jede manuelle Freigabe sorgfältig. Die Auditfähigkeit bleibt nur durch strenge Kontrolle gewahrt.

Keine Zahlung sichert die Rückgabe Ihrer Dokumente. Aktive Prävention übertrifft jede reaktive Maßnahme deutlich. Konfigurieren Sie die Werkzeuge vor dem Ernstfall.

Ransomware Schutz im System aktivieren

Die Zugriffskontrolle prüft Programme gegen vertrauenswürdige Listen. Unbekannte Binärdateien werden automatisch blockiert. Der Freischaltvorgang folgt klaren Prüfschritten. Administratoren benötigen zwingend erhöhte Rechte. Diese Voraussetzung ermöglicht das Schreiben in Sicherheitsprotokolle.

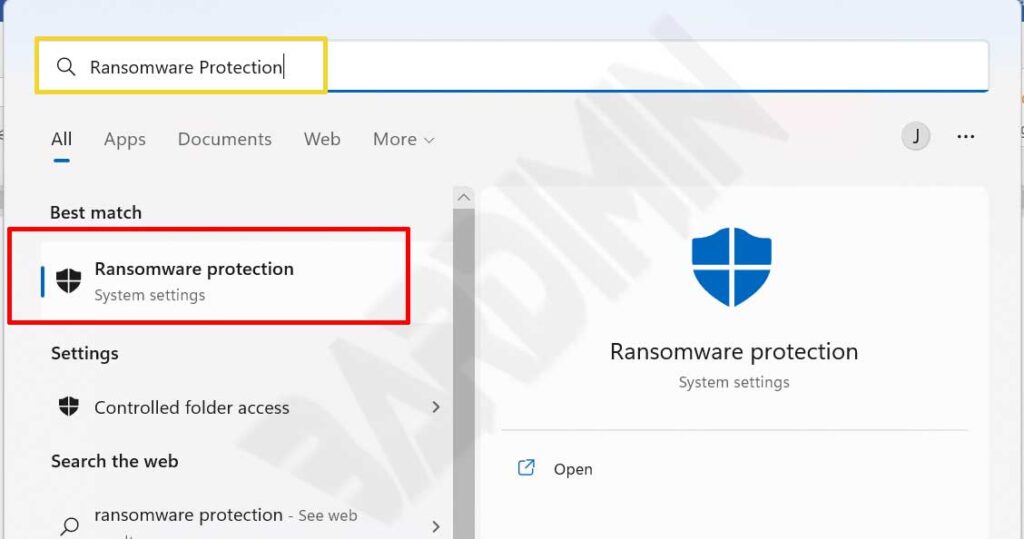

Der Prozess startet direkt über die integrierte Suchleiste. Sie vermeiden so langwierige Navigationspfade im System. Die Oberfläche zeigt alle relevanten Schalter übersichtlich an. Jeder Klick aktiviert eine neue Überwachungsebene. Die Plattform bestätigt die erfolgreiche Einrichtung umgehend.

- Drücken Sie die Tastenkombination Windows plus S.

- Geben Sie den Begriff Windows Sicherheit ein.

- Bestätigen Sie die Eingabe mit der Eingabetaste.

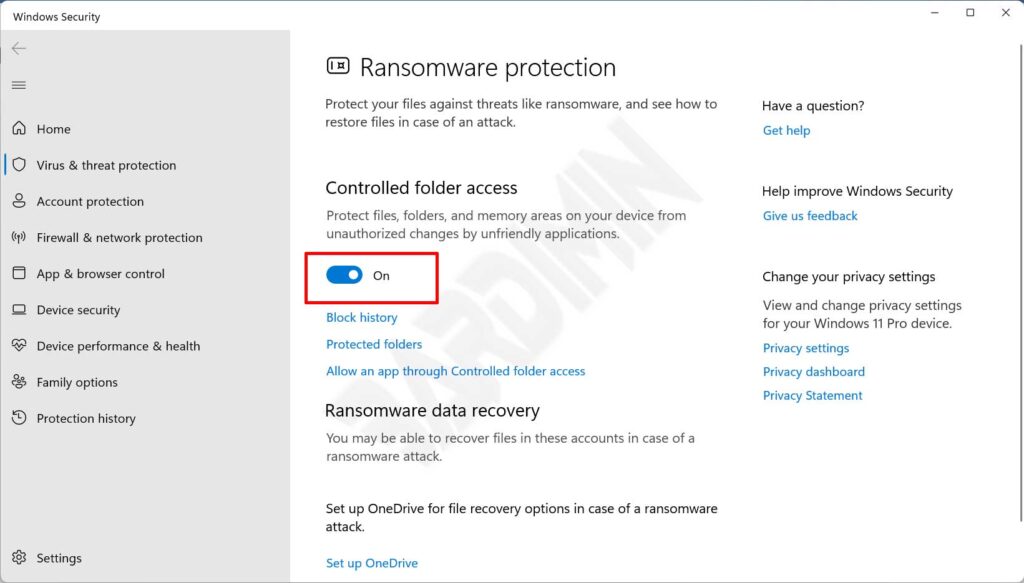

- Wählen Sie den Bereich Schutz vor Viren und Bedrohungen.

- Scrollen Sie zum Abschnitt Kontrollierter Ordnerzugriff.

- Schalten Sie den Regler auf die Position Ein.

- Bestätigen Sie die Administratrabfrage im Dialogfenster.

Das Tool beobachtet Standardverzeichnisse wie Dokumente und Bilder. Windows sichert systemkritische Ordner automatisch ab. Administratoren legen individuelle Pfade nach Bedarf fest. Diese Flexibilität passt sich firmeninternen Abläufen an. Zudem speichert die Software alle Regeln dauerhaft.

Sie können nun gezielt den kontrollierten Ordnerzugriff aktivieren. Das System wendet die Regeln sofort auf alle Prozesse an. Neue Programme müssen explizit um Erlaubnis bitten. Diese Hürde stoppt automatisierte Skriptangriffe effektiv. Ihre Daten verbleiben somit stets unter Kontrolle.

Prüfung der Aktivierung: Der Indikator leuchtet blau und zeigt den Status Ein an. Der Regler springt zurück bei Richtlinienkonflikten. Entfernen Sie redundante Schutzsoftware sofort. Dieser Schritt verhindert gravierende Interferenzen.

Anwendungsberechtigungen präzise verwalten

Die Aktivierung sperrt zunächst nicht registrierte Programme. Daher gestaltet sich die Rechteverwaltung als essenzieller Schritt. Die Plattform bietet zwei separate Wege. Techniker wählen die Methode basierend auf Softwarevolumen. Jeder Pfad erstellt lückenlose Auditprotokolle.

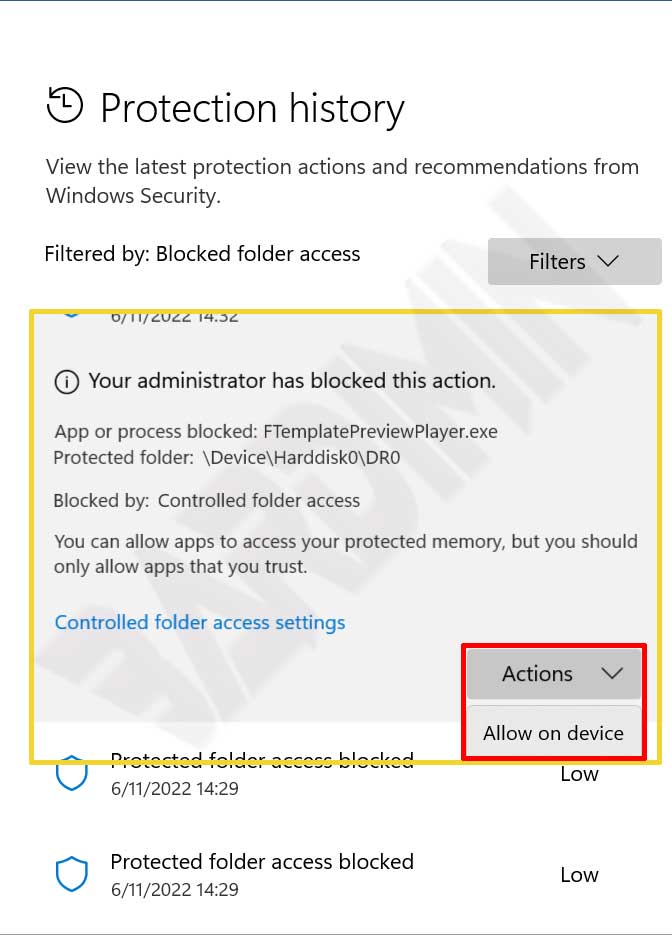

Methode Eins: Den Sperrverlauf nutzen

Das Systemprotokoll speichert jede gestoppte Applikation. Dieser Weg ermöglicht schnelle Freigaben für neu blockierte Tools. Administratoren analysieren die exakten Zeitstempel der Ereignisse. Anschließend bewerten sie die Vertrauenswürdigkeit des Prozesses.

- Klicken Sie auf die Schaltfläche Sperrverlauf.

- Die Konsole listet alle Einträge mit Zeitangaben.

- Wählen Sie den gewünschten Eintrag für Details aus.

- Öffnen Sie das Aktionsmenü neben der Auswahl.

- Wählen Sie die Option Auf diesem Gerät zulassen.

- Bestätigen Sie die Freigabe im Bestätigungsdialog.

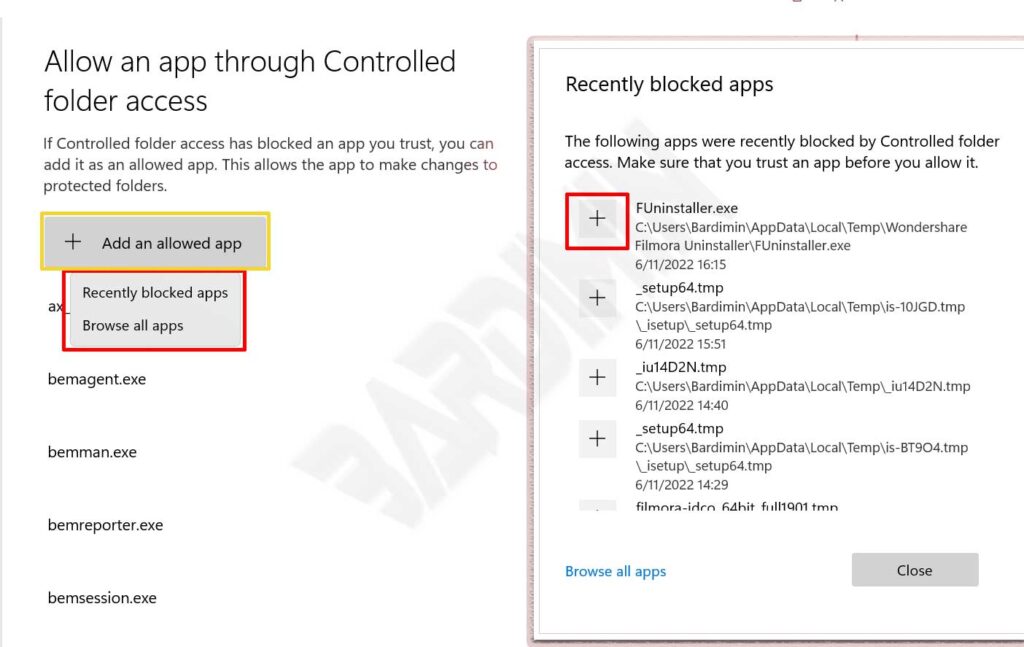

Methode Zwei: Manuelle Freigabe erteilen

Diese Routine inkludiert vertrauenswürdige Tools vor einer Sperre. Der Prozess eignet sich ideal für standardisierte Firmenumgebungen. Administratoren pflegen Whitelisten proaktiv. Diese Praxis eliminiert unnötige Arbeitsunterbrechungen.

Sie sollten stets die Herkunft der Dateien prüfen. Laden Sie Programme nur von offiziellen Quellen herunter. Verifizierte Hashwerte bestätigen die Dateiinitalität. Anschließend fügen Sie das Tool zur Liste hinzu. Das System erkennt die Signatur und erlaubt Schreibzugriffe.

- Wählen Sie den Link Zulassen einer App aus.

- Drücken Sie auf die Schaltfläche Erlaubte App hinzufügen.

- Der Assistent zeigt kürzlich blockierte Programme oder Dateibrowser.

- Klicken Sie auf die Plus-Symbole neben der Zielanwendung.

- Navigieren Sie alternativ zum originalen Installationsverzeichnis.

- Wählen Sie die ausführbare Datei und klicken Sie Öffnen.

- Bestätigen Sie die Aktion im Benutzerkontrollfenster.

Experten Tipp: Skriptmodule erhalten keine automatische Vertrauensstufe. Fügen Sie Interpreter manuell für komplexe Automatisierungen hinzu. Prüfen Sie stets die digitale Signatur vor der Freigabe. Diese Kontrolle minimiert interne Kompromittierungsrisiken.

Optimierungspraktiken für maximale Sicherheit

Die Grundeinstellung bietet keinen absoluten Schutzwall. Setzen Sie folgende Maßnahmen für robuste Infrastrukturen um. Sicherheitsteams standardisieren genau diese Arbeitsabläufe. Operative Disziplin reduziert Angriffsvektoren deutlich.

Sie sollten Dateien vor Verschlüsselung schützen durch redundante Backups. Externe Laufwerke speichern Kopien isoliert vom Hauptsystem. Diese Trennung verhindert die laterale Ausbreitung von Schädlingen. Cloud-Speicher ergänzen die lokale Strategie sinnvoll. So gewährleisten Sie stets die Datenwiederherstellung.

- Aktivieren Sie die Echtzeitüberwachung dauerhaft. Kontinuierliche Scans erkennen Anomalien sofort.

- Aktualisieren Sie Virendefinitionen wöchentlich. Neue Signaturen identifizieren frische Varianten.

- Sichern Sie Daten auf isolierten Festplatten. Physische Trennung verhindert Angriffe.

- Nutzen Sie mehrstufige Authentifizierungskonten. Zusätzliche Barrieren blockieren Remotezugriffe.

- Schulen Sie Personal zu Phishing-Gefahren. Menschliche Aufklärung schließt häufige Lücken.

- Analysieren Sie Ereignisprotokolle täglich. Frühzeitige Prüfung enthüllt verdächtige Muster.

- Beschränken Sie lokale Administratorrechte strikt. Minimalrechte verhindern unerlaubte Systemänderungen.

Vermeiden Sie jedoch Netzwerkfreigaben als geschützte Ordner. Nutzen Sie direkte lokale Pfade für stabile Abläufe. Unterverzeichnisse erben den Schutz automatisch vom Hauptverzeichnis. Diese Struktur vereinfacht regelmäßige Wartungszyklen erheblich. Zudem sparen Sie wertvolle Konfigurationszeit ein.

Die Zugriffskontrolle unterbindet Änderungen durch ungeprüfte Binärdateien. Das Modul wertet Verhalten sowie Reputationsdaten für präzise Filterentscheiidungen aus.

Dokumentation für Unternehmenssicherheit

Effektivitätskontrolle und Systemüberwachung

Die Plattform liefert integrierte Auditkonsolen für Administratoren. Die Ereignisanzeige protokolliert jede Aktion mit spezifischen Codes. Analysten extrahieren quantitative Leistungskennzahlen aus diesen Logs. Anschließend passen sie Richtlinien an praktische Gegebenheiten an.

Sie sollten zudem Gruppenrichtlinien für große Netzwerke nutzen. Die zentrale Verteilung sichert einheitliche Konfigurationen ab. Lokale Benutzer können kritische Schalter dann nicht mehr ändern. Diese Standardisierung erhöht die Compliance-Rate erheblich. Auditoren bewerten diese Transparenz positiv.

- Ereignis-ID 1123 dokumentiert aktive Blockaden durch verdächtige Tools.

- Ereignis-ID 1124 speichert Prüfdaten zur Richtlinienüberwachung.

- Ereignis-ID 5007 erfasst Änderungen an Sicherheitsparametern.

- Ereignis-ID 1001 meldet erfolgreiche Erkennung und automatische Bereinigung.

Die Unternehmenszentrale generiert Berichte vollautomatisch. Erweiterte Suchfunktionen ermöglichen maßgeschneiderte Datenbankabfragen. Folglich reagieren Einsatzteams deutlich schneller auf Vorfälle. Administratoren exportieren Logs zudem für regulatorische Compliance-Zwecke.

Fehlerbehebung: Prüfen Sie ausführbare Dateipfade bei anhaltenden Blockaden. Ergänzen Sie das gesamte Verzeichnis in der Freigabeliste. Starten Sie das Gerät nach großen Änderungen neu. Dieser Vorgang lädt Kernel-Filter zuverlässig neu.

Die native Sicherheitsarchitektur bildet eine stabile Grundlage. Jedoch erfordert ein mehrschichtiger Ansatz ergänzende Maßnahmen. Kombinieren Sie eingebaute Funktionen mit strengen Betriebsprookollen. Sichern Sie Ihre digitalen Vermögenswerte durch sofortige Konfiguration. Technische Disziplin gewährleistet langfristige Geschäftskontinuitaet.