Das präzise MAC-Adresse Windows ändern ermöglicht Administratoren die effektive Geräteverwaltung, steigert den Datenschutz und überwindet Netzwerkbeschränkungen durch validierte technische Abläufe.

Jede Netzwerkkomponente besitzt eine physikalische Identifikation. Fachleute benötigen diese Kennung häufig für lokale Infrastrukturverwaltung. IT-Experten, Systemtechniker und kompetente Spieler nutzen solche Anpassungen täglich. Sie erlangen dadurch bessere Kontrolle über Datenverkehr. Dieser Text liefert praxisnahe Schritte für moderne Betriebssystemversionen. Die Verfahren arbeiten stabil auf aktueller Hardware. Sie vermeiden dabei unnötige Systemkomplikationen.

Grundlagen der Hardware-Kennung im OSI-Modell

Die Adresse besteht aus zwölf Hexadezimalstellen. Hersteller erhalten spezifische Präfixe von der IEEE-Organisation. Die letzte Hälfte identifiziert die einzelne Netzwerkkarte. Dynamische IP-Nummern wechseln regelmäßig durch Serverzuweisung. Die Hardware-Kennung bleibt dagegen permanent gespeichert. Deshalb nutzen Netzwerkadministratoren diese Werte für dauerhafte Identifikation. Switches leiten Datenpakete primär über diese Kennung weiter. Der ARP-Protokollprozess übersetzt logische Adressen ständig in physikalische Ziele.

Das zweite OSI-Schichtmodell behandelt diese Identifikatoren direkt. Ethernet-Frames transportieren die Werte im Header-Bereich. Router ignorieren diese Daten normalerweise bei der Weiterleitung. Lokale Broadcasts hingegen nutzen die Kennung intensiv. Geräte antworten ausschließlich auf adressierte Anfragen. Falsche Einträge blockieren die Kommunikation vollständig. Administratoren verstehen diese Mechanismen für erfolgreiche Fehleranalyse.

Eine Anpassung wird bei Hardwareausfällen dringend benötigt. Öffentliche Hotspots blockieren manchmal unbekannte Endgeräte. Deshalb zählt die Fähigkeit zur Modifikation zum Standardwissen. Sicherheitsrichtlinien verlangen jedoch stets dokumentierte Änderungen. Unkontrollierte Manipulationen können Zugriffsprotokolle verfälschen. Fachleute prüfen daher immer die Compliance-Vorgaben. Legitime Nutzung sichert langfristige Systemstabilität.

Wichtiger Hinweis: Modifikationen können Unternehmensrichtlinien verletzen. Prüfen Sie immer offizielle Genehmigungen vor Eingriffen an Fremdsystemen.

Methode 1: Geräte-Manager für Anpassungen nutzen

Dieser Weg bietet maximale Stabilität für moderne Systeme. Externe Zusatzprogramme bleiben komplett überflüssig. Einige Treiber unterstützen jedoch diese Funktion nicht. Sie prüfen daher zuerst die Kompatibilität. Der Systemdialog erlaubt direkte Hardwarekonfiguration. Standardtreiber von Microsoft zeigen die Option oft an. Herstellersoftware erweitert gelegentlich die Einstellmöglichkeiten.

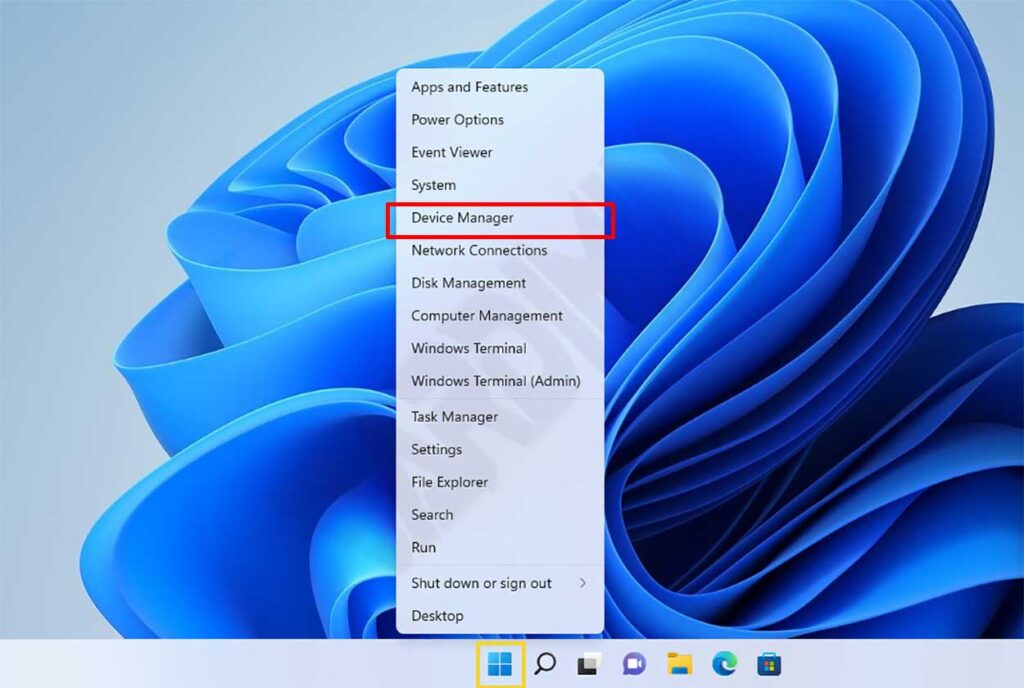

- Öffnen Sie den Geräte-Manager durch Rechtsklick auf Start.

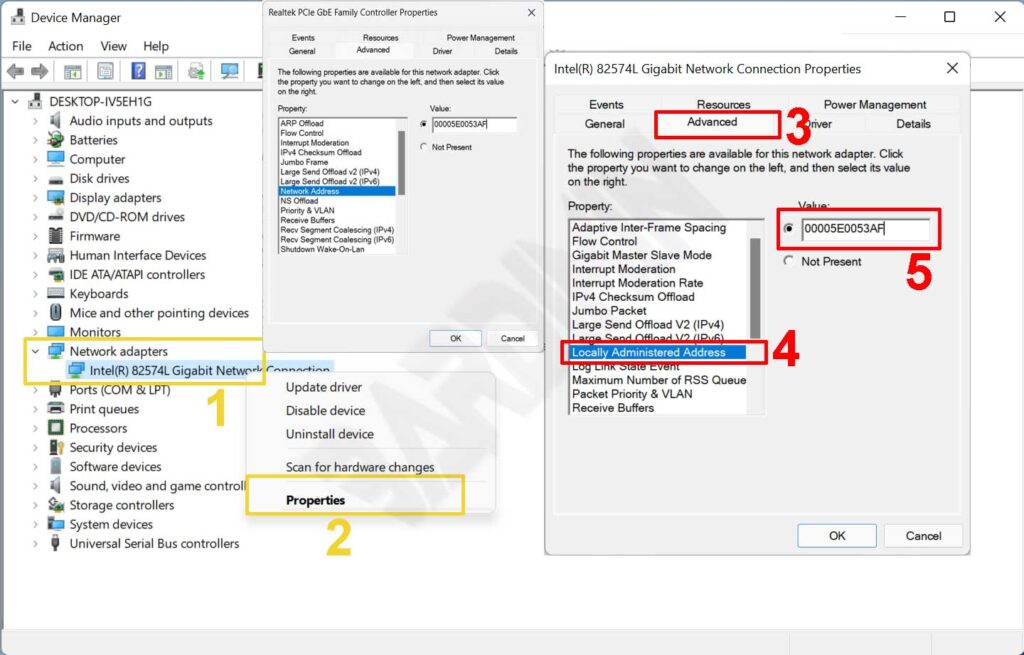

- Klappen Sie den Bereich Netzwerkadapter für die vollständige Liste auf.

- Wählen Sie das Zielgerät per Rechtsklick aus.

- Klicken Sie anschließend auf Eigenschaften.

- Wählen Sie den Reiter Erweitert im neuen Fenster.

- Lokalisieren Sie den Eintrag Lokal verwaltete Adresse in der Liste.

- Geben Sie exakt zwölf Hexadezimalzeichen ohne Trennzeichen ein.

- Bestätigen Sie mit OK und starten Sie den Rechner neu.

Gültige Zeichen umfassen Zahlen 0 bis 9. Buchstaben A bis F vervollständigen das Format. Sonderzeichen wie Bindestriche verursachen Fehler. Der Treiber verweigert bei falschem Format die Aktivierung. Überprüfen Sie deshalb jede Eingabe sorgfältig. Eine fehlerhafte Zeichenkette blockiert die gesamte Netzwerkkommunikation temporär. Die Systemprotokolle speichern solche Fehlermeldungen automatisch.

Die Systemwiederherstellung stellt alte Werte bei Problemen wieder her. Deaktivieren Sie den Eintrag einfach im gleichen Dialog. Die originale Hardware-Adresse kehrt sofort zurück. Diese Funktion schützt vor dauerhaftem Konfigurationsverlust. Administratoren testen Änderungen gerne in isolierten Netzwerken. Laborsysteme ermöglichen risikofreie Validierung aller Parameter.

Methode 2: Zufällige Adressen für WLAN aktivieren

Windows integriert seit Version 1703 eine Datenschutzfunktion. Das Betriebssystem generiert bei jeder neuen Verbindung eine temporäre Kennung. Tracking-Methoden verlieren dadurch erheblich an Präzision. Nutzer surfen folglich deutlich anonymer in öffentlichen Netzen. Diese Technologie arbeitet vollautomatisch im Hintergrund. Microsoft verbessert die Algorithmen kontinuierlich durch Updates.

Die Implementierung nutzt kryptographisch sichere Zufallszahlen. Jeder generierte Wert erfüllt die IEEE-Spezifikationen vollständig. Das zweite Bit des ersten Bytes kennzeichnet lokal vergebene Adressen korrekt. Router akzeptieren diese Pakete ohne zusätzliche Prüfung. Die Funktionalität unterstützt zudem moderne WPA3-Standards problemlos.

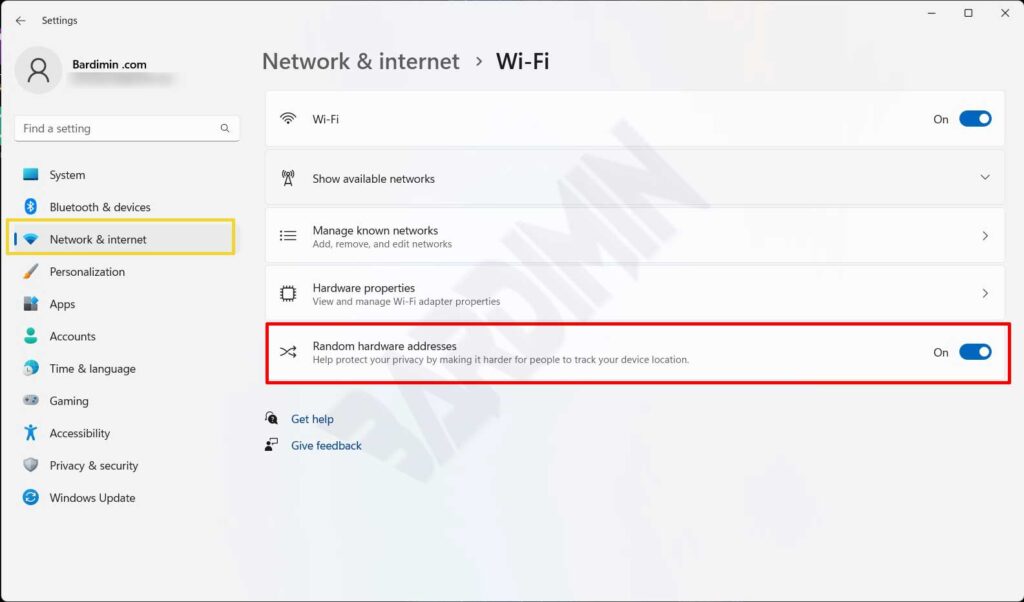

- Starten Sie die Einstellungen über die Tastenkombination WIN + I.

- Navigieren Sie zum Menüpunkt Netzwerk und Internet > WLAN.

- Aktivieren Sie den Schalter Zufällige Hardwareadressen.

- Konfigurieren Sie individuelle Profile für jedes separate Funknetzwerk.

Ältere Funkmodule unterstützen diese Option manchmal nicht. Hersteller aktualisieren Treiber jedoch regelmäßig für bessere Kompatibilität. Enterprise-Umgebungen blockieren oft Geräte mit dynamischen IDs. Prüfen Sie deshalb die Erreichbarkeit nach Aktivierung intensiv. Falsche Konfigruration kann Verbindungsabbrüche verursachen. Stellen Sie bei Problemen einfach die Werkseinstellung wieder her.

Methode 3: Registry-Manipulation für Experten

Fortschrittliche Anwender bearbeiten die Systemdatenbank direkt. Diese Vorgehensweise umgeht Treiberbeschränkungen vollständig. Fehlerhafte Einträge destabilisieren jedoch das Betriebssystem. Sie erstellen deshalb zwingend ein Sicherheitsabbild vorher. Die manuelle Pflege erfordert höchste Konzentration. Windows speichert Netzwerkkonfigurationen in strukturierten Subkeys ab.

Registry-Pfad: Starten Sie regedit und navigieren Sie zu HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlClass{4d36e972-e325-11ce-bfc1-08002be10318}. Identifizieren Sie die korrekte Subkey durch DriverDesc. Erzeugen Sie eine neue Zeichenfolge NetworkAddress und tragen Sie die zwölfstellige Hexadezimalkennung ein.

Ein vollständiger Neustart übernimmt die neuen Werte. Verifizieren Sie das Ergebnis mittels ipconfig /all. Die Anzeige unter Physische Adresse muss exakt passen. Abweichungen erfordern sofortige Rückgängigmachung. Ein unerfahrener Administartor sollte diese Methode unbedingt meiden. Die Datenstruktur toleriert keine falschen Parameter. Backup-Dateien sichern bei Fehlern den Systemzugriff.

Fehlerbehebung und Sicherheitsrichtlinien

Manche Adapter verschwinden plötzlich aus der Systemansicht. Ungültige Formate stellen die häufigste Ursache dar. Inkompatible Treiber verursachen ebenfalls solche Probleme. Setzen Sie die Standardeinstellung im Geräte-Manager zurück. Aktuelle Herstellerversionen beheben bekannte Bugs zuverlässig. Die Herstellerportale bieten stets aktuelle Pakete an. Digitale Signaturen gewährleisten zudem die Treiberintegrität.

Netzwerksicherheit erfordert strikte Aufmerksamkeit. Intrusion-Detection-Systeme melden plötzliche Änderungen sofort als verdächtig. Verwenden Sie diese Technik ausschließlich für legale Zwecke. Hardwaretausch und isolierte Testumgebungen gelten als akzeptabel. Unternehmens-IT-Abteilungen verlangen stets Protokollierung. Unautorisierte Eingriffe führen oft zu sofortigen Kontosperrungen. 802.1X-Authentifizierung prüft Geräteidentitäten intensiv vor Zugriff.

Empfehlung für Profis: Dokumentieren Sie jede Änderung im zentralen Asset-Management. Lückenlose Protokolle beschleunigen zukünftige Audits erheblich.

Onlinespieler müssen zusätzliche Vorsicht walten lassen. Viele Plattformen tracken Hardware-IDs zur Betrugserkennung. Unangekündigte Modifikationen aktivieren automatisch Anti-Cheat-Maßnahmen. Konsultieren Sie immer die Nutzungsbedingungen vorher. Permanente Bans stellen ein reales Risiko dar. Legitime Spieler profitieren von stabilen Standardkonfigurationen. Kernel-Level-Schutzmechanismen erkennen Manipulationen innerhalb Millisekunden.

Validierung und Netzwerküberprüfung

Abschließende Kontrollen sichern den erfolgreichen Abschluss. Führen Sie getmac /v in der Konsole aus. Die Ausgabe listet alle aktiven Schnittstellen präzise. Alternativ bestätigt ipconfig /all die neue Kennung zuverlässig. Prüfen Sie lokale Netze auf Adresskollisionen. Doppelte Einträge verursachen massive Paketverluste. ARP-Tabellen aktualisieren sich automatisch nach einigen Minuten.

Externe Tools wie Wireshark liefern detaillierte Paketanalysen. Der Data-Link-Layer zeigt die gesendeten Frames transparent an. Sie erkennen sofort die korrekte Absenderkennung im Verkehr. Protokollieren Sie alle Ergebnisse für spätere Referenz. Strukturierte Dokumentation unterstützt zukünftige Migrationen optimal. Teamkollegen verstehen Ihre Konfiguration schneller nachvollziehbar. Filterregeln isolieren spezifische Hardware-Adressen in großen Captures.

Die gezeigte Vorgehensweise funktioniert auf verschiedenen Hardware-Plattformen. Treibervarianten beeinflussen jedoch das exakte Verhalten. Testen Sie deshalb immer zuerst in isolierten Laboren. Schrittweise Implementierung verhindert ungeplante Ausfallzeiten. Professionelle Netzwerkarchitektur erfordert stets kontrollierte Änderungen. Regelmäßige Wartung sichert langfristige Betriebsstabilität.