BitLocker ist eine native Laufwerkverschlüsselungsfunktion in Windows 11, die Daten im Ruhezustand schützt, indem sie Verschlüsselungsschlüssel über das Trusted Platform Module an die Hardware bindet. Dieser Mechanismus verhindert unbefugten Zugriff durch externe Betriebssysteme oder physische Manipulation der Festplatte. Bei der Aktivierung von BitLocker wird ein Wiederherstellungsschlüssel generiert, der als einzige Notfallzugriffsmöglichkeit dient. BitLocker schützt Daten zwar im Offline-Zustand, ersetzt jedoch keine netzwerkbasierten Schutzmaßnahmen wie Firewalls und Antivirensoftware. IT-Fachkräfte, Techniker und Gamer müssen die Verfahren zur Aktivierung, Aussetzung und Schlüsselverwaltung beherrschen, um sowohl die Sicherheit als auch die Systemverfügbarkeit zu gewährleisten.

Microsoft hat BitLocker seit seiner Einführung mit Windows Vista kontinuirlich weiterentwickelt. Unter Windows 11 unterstützt die Funktion TPM Version 2.0 und verwendet standardmäßig die Verschlüsselungsalgorithmen XTS-AES mit 128 oder 256 Bit. Die Integration mit Secure Boot, Windows Defender Credential Guard und der cloudbasierten Speicherung von Wiederherstellungsschlüsseln in Microsoft Entra ID macht BitLocker zu einer Kernkomponente von Sicherheitsarchitekturen in Unternehmen. Techniker sollten beachten, dass das TPM mehr als nur ein kryptografischer Koprozessor ist; es führt eine Validierung des gemessenen Startvorgangs durch, bevor die Schlüssel freigegeben werden, und stellt so die Integrität jeder Boot-Komponente sicher – von der UEFI-Firmware bis zu den Kernel-Treibern. Für Gamer und Hochleistungsanwender bleibt die Auswirkung auf den Festplattendurchsatz vernachlässigbar, da moderne Prozessoren AES-Operationen durch dedizierte Befehlssätze beschleunigen. Unabhängige Benchmarks zeigen, dass NVMe-SSDs mit aktiviertem BitLocker in realen Arbeitslasten – einschließlich sequenzieller Lesevorgänge und zufälliger E/A-Operationen, wie sie beim Gaming typisch sind – einen Overhead von weniger als 5 Prozent erfahren.

Funktionsweise von BitLocker mit dem TPM unter Windows 11

BitLocker verschlüsselt gesamte Volumes auf Sektorebene. Jeder Schreibvorgang wandelt Klartextdaten in Chiffretext um, bevor sie das Speichermedium erreichen, und jeder Lesevorgang entschlüsselt die Daten transparent mithilfe der vom TPM abgeleiteten Schlüssel. Der Standardverschlüsselungsmodus unter Windows 11 ist XTS-AES mit 128 Bit, der eine robuste Diffusion und Widerstandsfähigkeit gegen Chiffretext-Manipulation bietet. Für Umgebungen mit höheren Sicherheitsanforderungen können Administratoren XTS-AES mit 256 Bit über Gruppenrichtlinien erzwingen. Das TPM speichert den Volumenhauptschlüssel (VMK) in seinem geschützten, nichtflüchtigen Speicher. Beim Einschalten des Computers misst das TPM die Hashes der UEFI-Firmware, des Bootloaders und der kritischen Betriebssystemkomponenten, bevor es den VMK entsiegelt. Diese Kette des gemessenen Startvorgangs stellt sicher, dass manipulierte Bootloader oder Rootkits das System nicht dazu verleiten können, den Verschlüsselungsschlüssel preiszugeben.

Das TPM fungiert als Hardware-Vertrauensanker, der kryptografische Operationen innerhalb einer sicheren Enklave ausführt und dadurch immun gegen direkten Zugriff durch das Hauptbetriebssystem sowie resistent gegen Cold-Boot-Angriffe ist.

Voraussetzungen für die Aktivierung von BitLocker unter Windows 11

Vor der Aktivierung von BitLocker müssen mehrere Hardware- und Softwareanforderungen überprüft werden. Erstens muss das Gerät die Editionen Windows 11 Pro, Enterprise, Education oder IoT Enterprise ausführen. Die Home-Edition bietet keine vollständige BitLocker-Unterstützung, wenngleich die Geräteverschlüsselung einen eingeschränkten Funktionsumfang auf kompatibler Hardware bereitstellt. Zweitens muss die Hauptplatine über einen TPM-2.0-Chip verfügen, der in der UEFI-Firmware aktiviert ist. Drittens benötigt das Benutzerkonto Administratorrechte. Um den TPM-Status zu überprüfen, drücken Sie Windows + R, geben Sie tpm.msc ein und prüfen Sie das Statusfenster. Die Meldung „Das TPM ist einsatzbereit“ zeigt die Konformität an. Wird das TPM nicht erkannt, starten Sie den Rechner neu und rufen Sie das UEFI/BIOS-Setup auf, um die Option fTPM (bei AMD-Plattformen) oder PTT (bei Intel-Plattformen) zu aktivieren. Einige Gaming-Mainboards werden mit werkseitig deaktiviertem TPM ausgeliefert, was eine manuelle Aktivierung vor der Verschlüsselung erforderlich macht.

Anleitung zum Aktivieren von BitLocker unter Windows 11

Der Aktivierungsprozess wird von einem grafischen Assistenten geleitet, der die TPM-Initialisierung, die Generierung des Wiederherstellungsschlüssels und den Verschlüsselungsumfang verwaltet. Befolgen Sie jeden Schritt sorgfältig, um Fehlkonfigurationen oder den Verlust des Zugriffs auf das Laufwerk zu vermeiden.

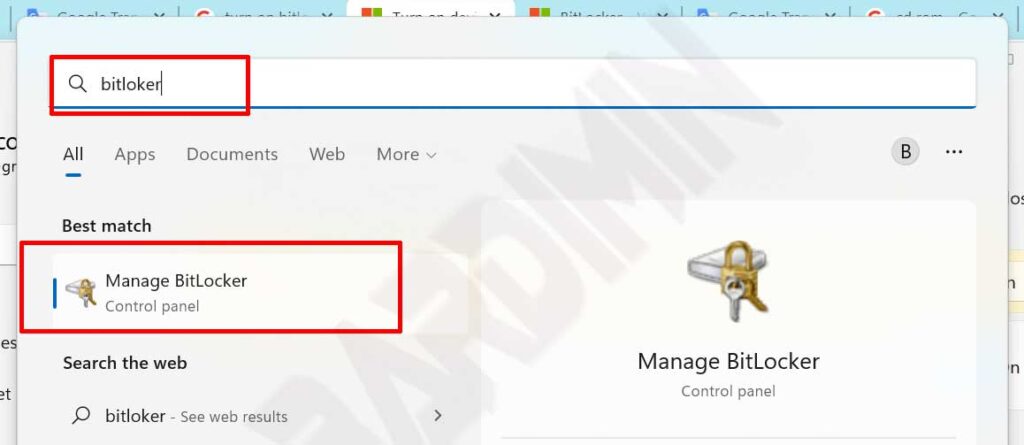

- Öffnen Sie das Start-Menü, suchen Sie nach „BitLocker“ und klicken Sie in den Systemsteuerungsergebnissen auf „BitLocker verwalten“. Alternativ navigieren Sie zu Systemsteuerung > System und Sicherheit > BitLocker-Laufwerkverschlüsselung.

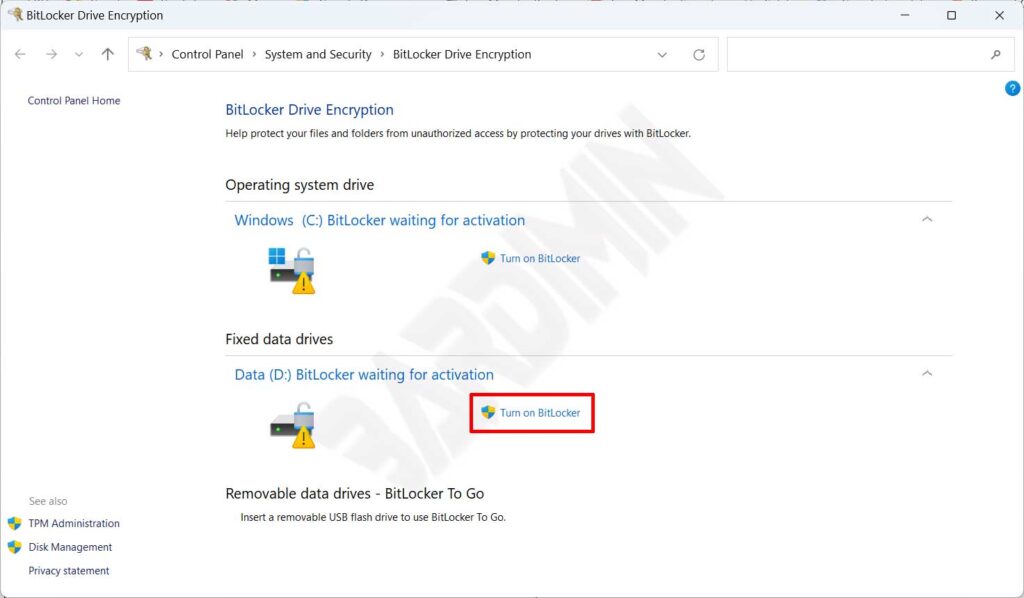

- Identifizieren Sie das Systemlaufwerk (normalerweise mit C: gekennzeichnet) und klicken Sie rechts daneben auf den Link „BitLocker aktivieren“. Der Assistent führt eine Hardwarekompatibilitätsprüfung durch, bei der das TPM und das Partitionslayout überprüft werden.

- Wählen Sie eine Methode zum Speichern des Wiederherstellungsschlüssels. Zu den Optionen gehören das Speichern in einem Microsoft-Konto, das Kopieren auf einen USB-Stick, das Speichern in einer Datei auf einem separaten Datenträger oder das Ausdrucken einer physischen Kopie. Wählen Sie stets mindestens zwei Methoden zur Redundanz. Speichern Sie den Schlüssel niemals auf demselben Laufwerk, das verschlüsselt wird.

- Bestimmen Sie den Verschlüsselungsumfang. „Gesamtes Laufwerk verschlüsseln“ schützt alle Sektoren, einschließlich der Restdaten zuvor gelöschter Dateien. „Nur belegten Speicherplatz verschlüsseln“ ist schneller und wird für neue oder leere Laufwerke empfohlen.

- Wählen Sie den Verschlüsselungsmodus. Wählen Sie unter Windows 11 den „Neuen Verschlüsselungsmodus“ (XTS-AES) für optimale Sicherheit und Leistung. Verwenden Sie den „Kompatiblen Modus“ nur, wenn das Laufwerk auf einen Computer mit einer älteren Windows-Version (vor 1607) verschoben werden soll.

- Aktivieren Sie das Kontrollkästchen „BitLocker-Systemprüfung ausführen“ und klicken Sie auf Weiter. Dadurch wird sichergestellt, dass der Wiederherstellungsschlüssel funktioniert, bevor die Verschlüsselung beginnt. Starten Sie den PC bei Aufforderung neu.

- Nach dem Neustart verschlüsselt BitLocker das Laufwerk im Hintergrund. Die Dauer hängt von der Kapazität und Geschwindigkeit des Laufwerks ab. Sie können den Computer während dieses Vorgangs normal weiterverwenden.

Kritischer Hinweis: Der Wiederherstellungsschlüssel ist die einzige Möglichkeit, bei einem Fehlschlagen der TPM-Validierung wieder auf ein verschlüsseltes Laufwerk zuzugreifen. Bewahren Sie ihn an einem physisch getrennten Ort auf, beispielsweise in einem feuerfesten Tresor oder einem Cloud-Dienst mit Zero-Knowledge-Verschlüsselung. Der Verlust des Wiederherstellungsschlüssels führt zu dauerhaftem Datenverlust; Microsoft bietet keine Hintertür oder Umgehungsmöglichkeit.

Anleitung zum Deaktivieren von BitLocker unter Windows 11

Das Deaktivieren von BitLocker leitet einen vollständigen Entschlüsselungsprozess ein, der die Daten in einen unverschlüsselten Zustand zurückversetzt. Dieser Schritt kann vor Hardware-Upgrades, der Übertragung eines Laufwerks auf ein System ohne TPM oder der Behebung von Konflikten beim Low-Level-Festplattenzugriff erforderlich sein. Stellen Sie während der Entschlüsselung eine unterbrechungsfreie Stromversorgung sicher, um partielle Datenkorruption zu vermeiden.

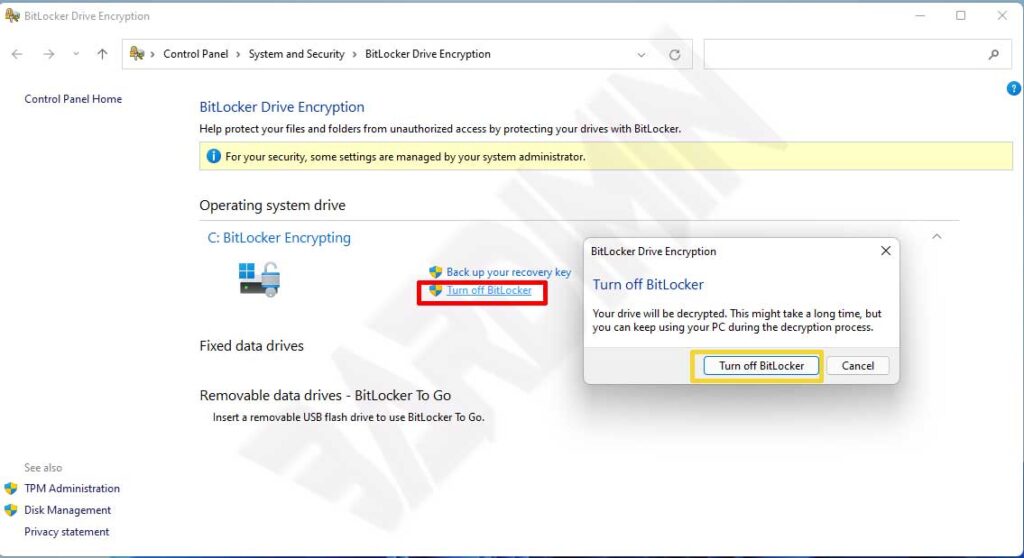

- Öffnen Sie „BitLocker verwalten“ über die Systemsteuerung oder die Start-Suche.

- Suchen Sie das verschlüsselte Laufwerk und klicken Sie auf „BitLocker deaktivieren“.

- Bestätigen Sie den Vorgang im Dialogfeld. Der Infobereich zeigt eine Fortschrittsbenachrichtigung an.

- Lassen Sie die Entschlüsselung abschließen, ohne den Rechner gewaltsam herunterzufahren. Ein Abbruch des Vorgangs kann Sektoren beschädigen, die sich gerade in der Entschlüsselung befinden.

Für temporäre Szenarien bietet die Option „Schutz aussetzen“ eine sicherere Alternative. Diese Option deaktiviert vorübergehend die TPM-Überprüfung, ohne die Daten zu entschlüsseln, und ermöglicht so BIOS-Updates, Hardwareänderungen oder Dual-Boot-Installationen. Klicken Sie nach Abschluss der Wartungsarbeiten auf „Schutz fortsetzen“, um die vollständige Verschlüsselung wieder zu aktivieren, ohne das gesamte Laufwerk erneut verschlüsseln zu müssen. Die Aussetzung verändert die verschlüsselten Bits auf der Festplatte nicht, sodass die Daten während des Aussetzungszeitraums vor physischem Diebstahl geschützt bleiben, sofern der Angreifer den Wiederherstellungsschlüssel nicht errät.

Verwaltung von Wiederherstellungsschlüsseln und Notfallzugriff

Der 48-stellige Wiederherstellungsschlüssel ist die Disaster-Recovery-Credential für BitLocker-geschützte Laufwerke. Microsoft bietet mehrere Speicherkanäle an: das persönliche Wiederherstellungsschlüssel-Portal des Microsoft-Kontos (account.microsoft.com/devices/recoverykey), Azure Active Directory für Unternehmensumgebungen sowie Offline-Formate wie Ausdrucke oder Textdateien auf externen Medien. In Organisationen können Gruppenrichtlinien die automatische Sicherung der Wiederherstellungsschlüssel im Active Directory erzwingen, sodass der Helpdesk sie nach ordnungsgemäßer Identitätsprüfung abrufen kann.

Szenarien, die eine Abfrage des Wiederherstellungsschlüssels auslösen, umfassen BIOS-Firmware-Updates, Änderungen der Startreihenfolge, den Austausch von Hauptplatinenkomponenten oder wiederholte fehlgeschlagene PIN-Eingaben, die das TPM sperren. Wenn ein Benutzer zur Wiederherstellung aufgefordert wird, muss er den 48-stelligen Schlüssel über die Funktionstasten eingeben. Die Anti-Hammering-Logik von BitLocker blockiert Brute-Force-Angriffe, indem sie die Wiederholungsintervalle nach aufeinanderfolgenden Fehleingaben schrittweise verlängert. Für IT-Fachkräfte gilt: Überprüfen Sie stets die Identität des Anrufers, bevor Sie Wiederherstellungsinformationen preisgeben; Social Engineering bleibt selbst bei verschlüsselten Systemen ein wirksamer Angriffsvektor. Privatanwender gehen oft fahrlässig mit ihren Schlüsseln um, indem sie diese als Fotos in unverschlüsselten Handy-Galerien speichern und so eine erhebliche Schwachstelle schaffen, falls das Telefon kompromittiert wird.

Bewährte Praxis für Gamer und Power-User: Setzen Sie BitLocker vor dem Übertakten, dem Flashen des vBIOS oder der Änderung von UEFI-Einstellungen aus, um unerwartete Wiederherstellungsaufforderungen zu vermeiden. Speichern Sie den Wiederherstellungsschlüssel in einem verschlüsselten Passwort-Manager mit Zero-Knowledge-Architektur wie Bitwarden oder 1Password, anstatt auf einem physischen Zettel, der verloren gehen oder fotografiert werden kann.

Grenzen von BitLocker und ergänzende Schutzmaßnahmen

BitLocker schützt ausschließlich Daten im Ruhezustand. Sobald Windows erfolgreich gestartet ist und der Verschlüsselungsschlüssel in den Arbeitsspeicher geladen wurde, kann jeder laufende Prozess auf die entschlüsselten Dateien zugreifen. Das bedeutet, dass Malware, Ransomware und Remote-Access-Trojaner Daten selbst dann lesen, verändern oder exfiltrieren können, wenn das Laufwerk verschlüsselt ist. Sich ausschließlich auf BitLocker ohne Endpoint-Schutz zu verlassen, ist eine mangelhafte Sicherheitsstrategie. Das Betriebssystem selbst entschlüsselt die Daten nach der autorisierten Anmeldung und macht die Verschlüsselung für Benutzermodusanwendungen – einschließlich bösartiger – transparent.

Kombinieren Sie BitLocker mit einer ordnungsgemäß konfigurierten Host-Firewall (wie der Windows Defender Firewall) und einem Echtzeit-Virenscanner, um sich vor internetbasierten Bedrohungen zu schützen. Aktivieren Sie den kontrollierten Ordnerzugriff in der Windows-Sicherheit, um zu verhindern, dass nicht autorisierte Anwendungen Dokumente nach deren Entschlüsselung verändern. Implementieren Sie in Unternehmensumgebungen Anwendungssteuerungsrichtlinien über AppLocker oder Windows Defender Application Control, um die Ausführung von Binärdateien einzuschränken. Erwägen Sie außerdem die Aktivierung von Windows Defender Credential Guard, um Geheimnisse vor Kernel-Malware zu isolieren. Eine robuste Sicherheitsstrategie adressiert sowohl Online- als auch Offline-Bedrohungsvektoren, und BitLocker stellt nur eine Schicht dieser Verteidigung dar.

Erlangt ein Angreifer physischen Zugriff, während sich das System im Energiesparmodus befindet, kann der Schutz von BitLocker geschwächt sein. Der Energiesparmodus behält die Entschlüsselungsschlüssel im Arbeitsspeicher, während der Ruhezustand sie konstruktionsbedingt verwirft. Deaktivieren Sie den Energiesparmodus und erzwingen Sie den Ruhezustand auf Geräten, die sensible Daten speichern. Darüber hinaus können moderne DMA-Angriffe über Thunderbolt-Ports den Arbeitsspeicherinhalt auslesen, wenn der Kernel-DMA-Schutz nicht aktiviert ist. Stellen Sie sicher, dass die Eingabe-Ausgabe-Speicherverwaltungseinheit (IOMMU) und der Kernel-DMA-Schutz auf kompatibler Hardware aktiviert sind, um solche Bedrohungen zu entschärfen.

Leistungsaspekte für Gaming und Workstations

Moderne CPUs verfügen über hardwarebeschleunigte AES-Befehle, die den Leistungsverlust durch BitLocker nahezu unmerklich machen. Synthetische Benchmarks zeigen einen geringfügigen Anstieg der Latenz bei zufälligen 4K-Lesevorgängen, aber in der Praxis bleiben die Ladezeiten von Spielen und die Startgeschwindigkeit von Anwendungen unverändert. Der minimale Overhead des XTS-Modus wird durch die Sicherheitsvorteile mehr als aufgewogen, insbesondere bei tragbaren Geräten, die anfälliger für Diebstahl oder Verlust sind. Gamer, die Dual-Boot mit Linux betreiben, können auf Kompatibilitätsprobleme stoßen, wenn sie auf BitLocker-verschlüsselte NTFS-Volumes zugreifen wollen. Es existieren Werkzeuge wie Dislocker, die jedoch den Wiederherstellungsschlüssel oder das Passwort erfordern und deren Leistung in plattformübergreifenden Konfigurationen suboptimal sein kann. In solchen Konfigurationen kann das Speichern von Spielbibliotheken auf einem dedizierten, nicht verschlüsselten Laufwerk die Benutzerfreundlichkeit von der Sicherheit trennen.

Fazit

BitLocker Windows 11 bietet eine robuste Volume-Verschlüsselung, die Daten durch TPM-gebundene Schlüsselverwaltung vor unbefugtem physischen Zugriff schützt. Die ordnungsgemäße Konfiguration der Wiederherstellungsschlüssel-Speicherung und das Verständnis der Aussetzungsfunktion sind essenziell, um irreversiblen Datenverlust zu vermeiden. Obwohl die Leistungsauswirkungen sowohl für professionelle Arbeitslasten als auch für Spiele vernachlässigbar sind, muss BitLocker mit Firewall-, Antiviren- und Secure-Boot-Konfigurationen kombiniert werden, um eine widerstandsfähige Verteidigung aufzubauen. IT-Teams sollten die zentrale Hinterlegung von Wiederherstellungsschlüsseln durchsetzen und Benutzer in Phishing-resistenten Verifizierungsverfahren schulen. Techniker und Enthusiasten, die regelmäßig Firmware oder Hardware modifizieren, sollten eine disziplinierte Suspend/Resume-Routine einhalten, um unerwartete Aussperrungen zu verhindern. Letztendlich dient BitLocker als eine grundlegende Sicherheitssäule, die in Kombination mit ergänzenden Kontrollen die Messlatte gegen physische Datenschutzverletzungen erheblich höher legt.