Ce guide technique montre aux administrateurs système comment rendre un utilisateur de domaine administrateur local en utilisant les Objets de Stratégie de Groupe. Apprenez des méthodes sécurisées pour accorder un accès administratif contrôlé tout en respectant les normes de sécurité du réseau.

Les utilisateurs de domaine standards ont généralement un accès limité aux postes de travail dans les environnements d’entreprise. Cette mesure de sécurité prévient les modifications système non intentionnelles. Cependant, elle bloque souvent des tâches légitimes comme l’installation de logiciels.

Accorder directement des droits d’administrateur local à des comptes individuels crée des risques de sécurité. Par conséquent, utiliser les Objets de Stratégie de Groupe (GPO) fournit une solution plus sûre et gérée. Cette approche maintient un contrôle centralisé tout en permettant les privilèges utilisateur nécessaires.

Considérations de Sécurité et Prérequis

Avant la mise en œuvre, assurez-vous d’avoir les privilèges d’Administrateur de Domaine. Suivez strictement le principe du moindre privilège. N’accorder l’accès qu’aux utilisateurs ayant de réels besoins. Documentez tous les changements à des fins d’audit. Consultez les guides de sécurité officiels de Microsoft pour les meilleures pratiques.

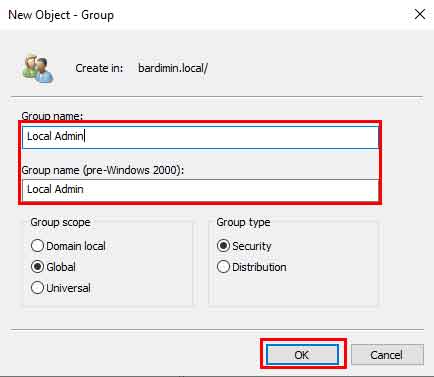

Étape 1 : Créer un Groupe de Sécurité dans Active Directory

Commencez par créer un Groupe de Sécurité contenant tous les utilisateurs de domaine nécessitant un accès administrateur local. Cela simplifie la gestion future.

- Ouvrez le Gestionnaire de Serveur sur votre contrôleur de domaine.

- Sélectionnez Outils, puis Utilisateurs et ordinateurs Active Directory.

- Naviguez vers l’Unité d’Organisation (UO) appropriée.

- Cliquez droit sur l’UO, sélectionnez Nouveau, puis choisissez Groupe.

- Nommez le groupe (ex. G_AdminsPosteLocal). Définissez le type comme Sécurité et la portée comme Global. Cliquez sur OK.

Ajoutez des membres au groupe. Ouvrez les propriétés du groupe, allez dans l’onglet Membres et ajoutez les utilisateurs de domaine requis. Cliquez sur OK pour enregistrer.

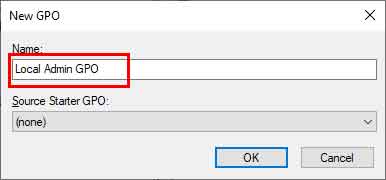

Étape 2 : Configurer l’Objet de Stratégie de Groupe

Ensuite, créez un Objet de Stratégie de Groupe pour appliquer les paramètres de groupe local aux ordinateurs cibles.

- Dans le Gestionnaire de Serveur, sélectionnez Outils puis Gestion des stratégies de groupe.

- Développez Forêt et Domaines. Cliquez droit sur Objets de stratégie de groupe.

- Sélectionnez Nouveau. Nommez le GPO (ex. GPO_DroitsAdminLocal). Cliquez sur OK.

- Cliquez droit sur le GPO et sélectionnez Modifier.

- Naviguez vers : Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Groupes restreints.

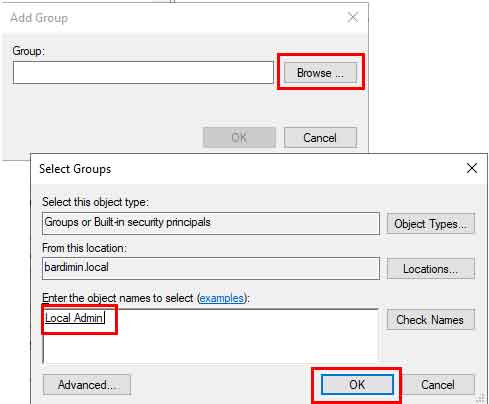

- Cliquez droit dans le panneau de droite, sélectionnez Ajouter un groupe.

- Cliquez sur Parcourir, sélectionnez votre groupe de sécurité, puis cliquez sur OK.

- Dans les propriétés du groupe, cliquez sur Ajouter sous Ce groupe est membre de :.

- Tapez Administrateurs (nom exact du groupe local) et cliquez sur OK.

- Fermez toutes les fenêtres de propriétés et l’éditeur de GPO.

Étape 3 : Lier le GPO à l’UO des Ordinateurs

Liez le GPO à l’Unité d’Organisation contenant les ordinateurs cibles. Cela assure l’application correcte de la stratégie.

- Dans la Gestion des stratégies de groupe, cliquez droit sur l’UO cible des ordinateurs.

- Sélectionnez Lier un GPO existant.

- Choisissez votre GPO dans la liste et cliquez sur OK.

Remarque : Ce GPO utilise la Configuration ordinateur, donc il s’applique aux ordinateurs, pas aux utilisateurs. Liez-le toujours aux UO d’ordinateurs.

Étape 4 : Tests et Vérification

Des tests approfondis confirment la réussite de la mise en œuvre. Suivez ces étapes de vérification.

- Connectez-vous à un ordinateur cible avec un utilisateur de domaine du groupe de sécurité.

- Ouvrez l’Invite de commandes en tant qu’utilisateur standard.

- Exécutez

gpupdate /forcepour mettre à jour les stratégies immédiatement. - Redémarrez l’ordinateur pour une application complète.

- Testez des tâches administratives comme l’installation de logiciels. Vérifiez l’appartenance au groupe dans Gestion de l’ordinateur > Utilisateurs et groupes locaux.

Conseils de Dépannage

Si les stratégies ne s’appliquent pas, vérifiez ces problèmes courants. Assurez-vous que la communication client-contrôleur de domaine fonctionne. Utilisez gpresult /h rapport.html pour générer des rapports de stratégie. Vérifiez le lien de l’UO et les paramètres d’application du GPO.

Pour les environnements complexes, considérez le Ciblage au niveau élément dans les Préférences de Stratégie de Groupe. Testez toujours dans un environnement isolé avant le déploiement en production. Vérifiez régulièrement les membres des groupes de sécurité.

Conclusion

Utiliser les GPO pour rendre un utilisateur de domaine administrateur local fournit une élévation de privilèges sécurisée et contrôlée. Cette méthode équilibre les besoins de productivité des utilisateurs avec les exigences de sécurité du réseau. La gestion centralisée via GPO assure la cohérence dans votre environnement. Mettez en œuvre ces étapes pour fournir l’accès nécessaire tout en maintenant les normes de sécurité.