Advertencia Ética y Legal: Este contenido está compilado con fines educativos para técnicos de TI y profesionales que realizan evaluaciones exhaustivas de software. El uso de herramientas para evitar permanentemente el pago de licencias infringe los derechos de propiedad intelectual. Apoye siempre a los desarrolladores comprando licencias oficiales para uso comercial o a largo plazo.

Los períodos de prueba de software de pago suelen limitarse a 30 días, lo que puede ser insuficiente para una evaluación exhaustiva en entornos técnicos complejos. Este artículo técnico proporciona un análisis profundo de tres metodologías para extender el período de prueba de software: manipulación del tiempo del proceso, limpieza de rastros del registro y enganche de llamadas al sistema. Revisamos los principios de funcionamiento, escenarios de implementación y las implicaciones de seguridad de las herramientas RunAsDate, Trial-Reset y Time Stopper para auditorías de TI y necesidades de QA profesional.

Arquitectura de Protección de Pruebas de Software y Métodos de Evaluación

Antes de analizar herramientas específicas, es crucial comprender los mecanismos que utiliza el software de pago para proteger los períodos de prueba. Las implementaciones generalmente se dividen en tres capas. La primera capa es el almacenamiento basado en el registro, donde la fecha de instalación y el día X se almacenan en las claves HKEY_CURRENT_USER\Software o HKEY_LOCAL_MACHINE. La segunda capa implica archivos marcadores ocultos colocados en carpetas del sistema o en AppData. La tercera y más compleja capa es la validación en línea contra servidores del proveedor, aunque esto es raro durante las fases de prueba.

Por lo tanto, el enfoque para extender el uso de prueba debe adaptarse a estas capas de protección. Se requieren métodos de evaluación legítimos cuando los equipos técnicos necesitan probar la integración del software con sistemas internos, la compatibilidad con hardware específico o el rendimiento bajo cargas de trabajo altas que requieren más tiempo que el límite de prueba estándar.

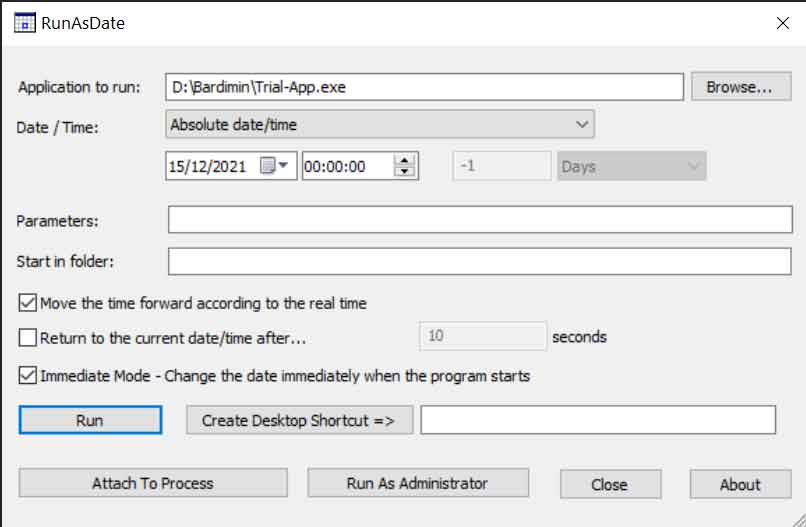

1. RunAsDate: Interceptando las API GetSystemTime y GetLocalTime

RunAsDate de NirSoft opera a nivel de la interfaz de programación de aplicaciones (API). Esta herramienta utiliza técnicas de inyección de DLL para inyectar código en el espacio de memoria del proceso objetivo. Este código luego engancha funciones del sistema responsables de recuperar el tiempo, como GetSystemTime, GetLocalTime y GetSystemTimeAsFileTime. Cada vez que la aplicación objetivo llama a estas funciones, el valor devuelto es la hora configurada por el usuario, no la hora real del sistema.

Esquema de uso técnico: Esta utilidad es muy efectiva para software que realiza verificaciones de tiempo al vuelo durante la ejecución. Para software de 64 bits, use RunAsDate64.exe. Los parámetros de tiempo se pueden configurar mediante línea de comandos para la automatización de scripts de prueba. Su debilidad es la ineficacia contra software que almacena marcas de tiempo encriptadas en archivos de configuración o que valida con servicios en segundo plano. Además, algunas soluciones de seguridad de Detección y Respuesta de Endpoint (EDR) pueden identificar esta técnica de inyección de DLL como actividad sospechosa.

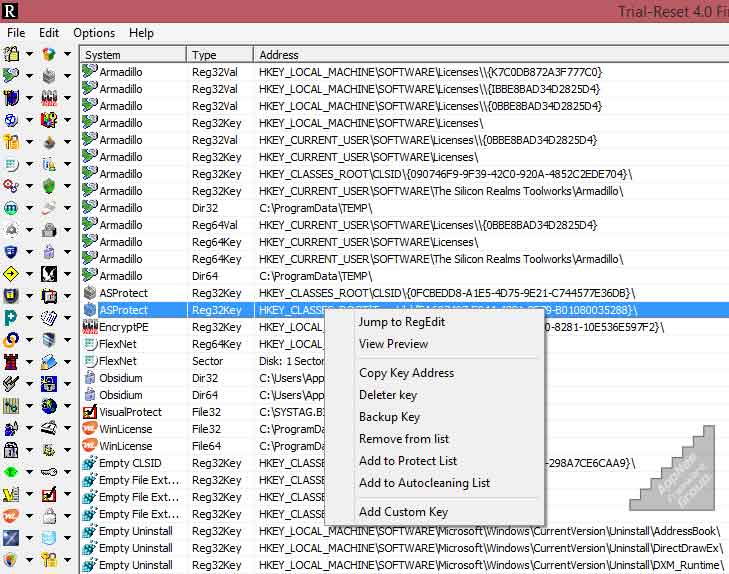

2. Trial-Reset 4.0: Análisis Forense del Registro y Archivos Dispersos

A diferencia del enfoque en tiempo de ejecución, Trial-Reset adopta una estrategia posterior a la desinstalación. Esta herramienta funciona como un escáner y limpiador de rastros digitales de prueba. Su algoritmo no solo busca patrones de nombres de proveedores en el registro, sino que también realiza análisis de firmas en archivos del sistema para identificar archivos dispersos—pequeños archivos marcadores dejados por el proceso de desinstalación.

Procedimiento operativo recomendado: 1. Cree una instantánea del registro y monitoree la actividad de archivos con herramientas como Process Monitor (Microsoft Sysinternals) durante la instalación del software de prueba. 2. Identifique las claves de registro y las ubicaciones de archivos escritos. 3. Después de que expire el período de prueba, use Trial-Reset para limpiar todos los rastros identificados. 4. Realice la reinstalación. El software se comportará como una instalación por primera vez.

El riesgo principal es la eliminación de claves de registro compartidas utilizadas por otras aplicaciones. Por lo tanto, siempre cree una copia de seguridad del registro (reg export) antes de ejecutar la limpieza. Las versiones más nuevas de software de protección como FlexNet Publisher o Sentinel HASP ahora usan controladores del kernel para almacenar el estado, lo que hace que los métodos de limpieza en modo usuario sean cada vez menos efectivos.

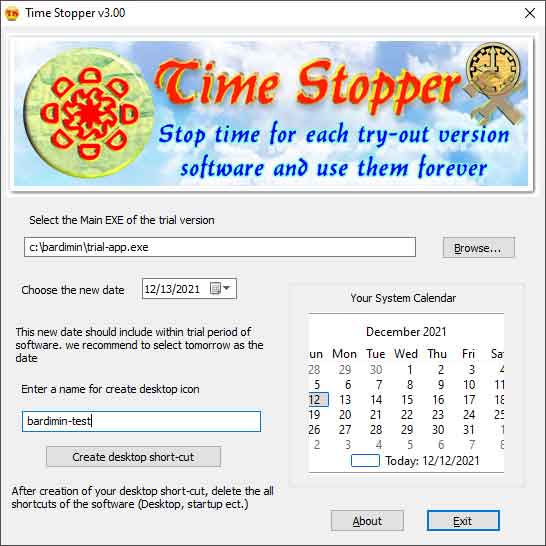

3. Time Stopper: Enganche a Nivel del Kernel y Virtualización del Tiempo

Time Stopper evoluciona del concepto RunAsDate con un alcance más profundo. Algunas variantes de esta herramienta intentan operar a nivel del kernel mediante controladores no firmados. Estos controladores enganchan la función KeQuerySystemTime o interrumpen el Reloj del Tiempo del Sistema (STC) para procesos específicos. Este enfoque es más agresivo y plantea riesgos para la estabilidad del sistema, pero es más difícil de detectar por el software de protección que se ejecuta en modo usuario.

En la práctica, este tipo de herramientas a menudo son utilizadas por jugadores para manipular el tiempo en juegos de un solo jugador con contenido basado en el tiempo. Sin embargo, en un contexto profesional, utilidades similares pueden aprovecharse para «congelar» el estado del software durante pruebas de estrés o depuración que requieren condiciones de tiempo estáticas.

Análisis de Riesgos de Ciberseguridad y Mitigación

Descargar y ejecutar herramientas de modificación del sistema desde fuentes no oficiales conlleva peligros significativos. Muchas distribuciones reempaquetadas contienen Troyanos, mineros de criptomonedas o spyware. Los riesgos específicos incluyen:

- Robo de Credenciales: Los keyloggers pueden incrustarse en instaladores de herramientas.

- Instalación de Puerta Trasera: Abre puertas para acceso remoto no autorizado.

- Inestabilidad del Sistema: Los enganches del kernel deficientes pueden causar Pantalla Azul de la Muerte (BSOD).

Pasos de mitigación para profesionales: 1. Use entornos aislados (máquinas virtuales o máquinas dedicadas) para pruebas. 2. Analice hashes de archivos (MD5, SHA-256) y compare con valores de fuentes oficiales. 3. Realice análisis estático con herramientas como PEiD o Detect It Easy para identificar empaquetadores sospechosos. 4. Monitoree la actividad de la red y el sistema con Wireshark y Process Explorer durante el uso.

Conclusión y Mejores Prácticas para Evaluación Técnica

Extender los períodos de prueba de software es una acción justificable solo dentro del alcance de una evaluación técnica legítima y con límite de tiempo. Una comprensión profunda de los mecanismos de protección, la selección de la herramienta adecuada según la arquitectura del software objetivo y la ejecución en un entorno seguro son obligatorias.

Alternativas más éticas y legales incluyen utilizar programas de evaluación extendida que ofrecen muchos proveedores para clientes corporativos o socios. Además, solicitar claves de licencia temporales (NFR/claves de evaluación) directamente a los proveedores para proyectos de prueba de concepto suele ser la mejor opción. De esta manera, se mantiene la integridad del sistema y los desarrolladores de software reciben el apoyo debido por sus innovaciones.