Você está preocupado com o roubo de dados importantes via USB? Ou com medo de que a unidade flash de outra pessoa traga malware para o seu PC? Calmo! No Windows 11, você pode bloquear o acesso a unidades flash USB e discos rígidos externos de duas maneiras poderosas: Group Policy e Registry Editor.

Na era digital de hoje, a segurança dos dados é crucial. Você sabia que dispositivos de armazenamento portáteis, como pen drives e discos rígidos externos, podem ser uma ameaça séria? Eles não apenas podem roubar dados importantes em segundos, mas também podem transportar malware malicioso que pode danificar o sistema do seu computador.

De acordo com um relatório recente da Cybersecurity Ventures, os ataques de malware por meio de dispositivos USB aumentaram 37% em 2023. O que é ainda mais preocupante é que muitos usuários não percebem que seus dados podem ser roubados apenas conectando uma unidade flash a um computador. Mesmo no ambiente de trabalho, esse risco é frequentemente ignorado até que ocorra um vazamento de dados prejudicial.

Mas não se preocupe! O Windows 11 fornece uma solução poderosa para resolver esse problema. Neste guia abrangente, você aprenderá como bloquear o acesso ao armazenamento USB facilmente, seja por meio de Group Policy Editor ou Registry Editor. Também discutiremos os diferentes métodos para Windows 11 Home e Pro, bem como dicas adicionais para melhorar a segurança do seu sistema.

Método 1: Bloquear USB via Editor de Diretiva de Grupo (Solução Instantânea para Windows 11 Pro/Enterprise!)

Para você, Windows 11 Pro ou Enterprise, o Editor de Diretiva de Grupo é uma arma poderosa para proteger seu computador contra ameaças USB. Não há necessidade de instalar software adicional – apenas 5 cliques e sua porta de armazenamento USB estará bem travada!

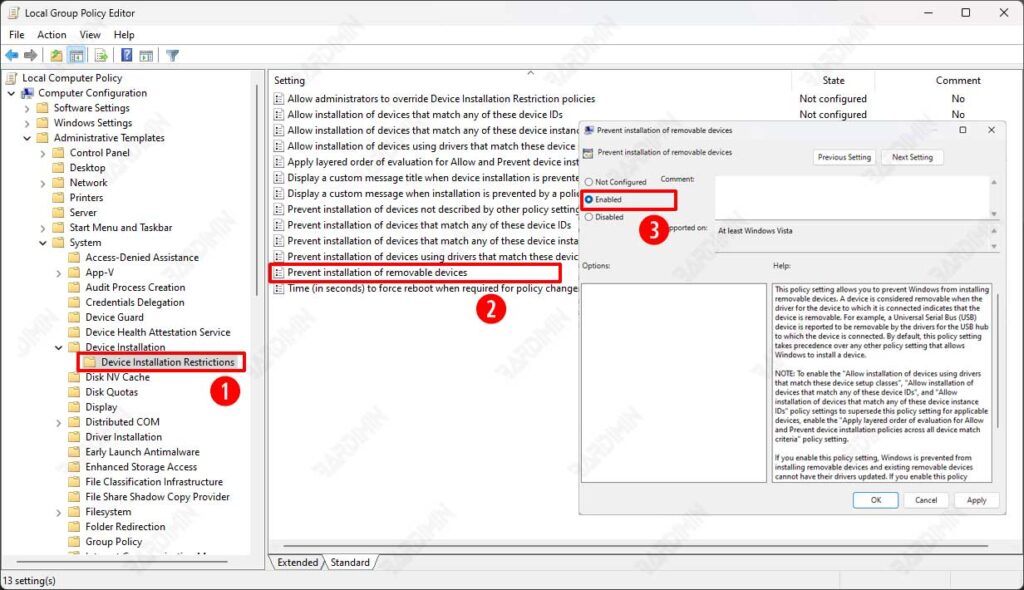

Etapas práticas para bloquear USB via Editor de Diretiva de Grupo

1. Abra Group Policy Editor

- Pressione Win + R (tecla Windows + R juntos)

- Digite gpedit.msc

- Pressione Enter ou clique em OK

(Se você vir uma mensagem de erro, sua versão do Windows não oferece suporte – vá direto para o Método 2!)

2. Navegue até a Política de Bloqueio

Navegue até o seguinte diretório:

Computer Configuration > Administrative Templates > System > Device Installation > Device Installation Restrictions3. Ative a “Prevenção”

- Procure a opção “Prevent installation of removable devices.”

- Clique duas vezes, este é o “interruptor principal” do bloqueio USB

- Selecione Enabled (Ativar)

- Clique OK para salvar

Fatos importantes:

– Efeito imediato! Uma vez ativado, o Windows rejeitará todos os dispositivos de armazenamento USB (discos flash, HDDs externos, etc.).

-Mas… O mouse/teclado USB permanece funcionando normalmente – o sistema bloqueia apenas o dispositivo de armazenamento.

– Pode ser revertido a qualquer momento alterando a configuração para Desativado.

Dicas para administradores de TI: Eleve a segurança ao nível corporativo!

Para profissionais de TI que desejam implementar restrições USB mais granulares e seguras, o Editor de Diretiva de Grupo oferece opções avançadas poderosas. Aqui está uma explicação detalhada de como otimizar as políticas de segurança USB em redes corporativas:

1. “Allow Installation of Devices with Specific IDs”

(Controle de dispositivo USB especificamente)

Quais são os benefícios?

- Você pode colocar na lista de permissões os dispositivos USB permitidos

- Somente unidades flash/discos rígidos com IDs de dispositivo específicos podem ser usados

- Adequado para ambientes corporativos que precisam permitir apenas dispositivos autorizados

Como se inscrever:

- Na pasta Device Installation Restrictions, procure a opção: “Allow installation of devices that match any of these device IDs.”

- Habilitado

- Clique em Show na seção IDs do dispositivo e insira:

- Exemplo de formato: USB\VID_0781&PID_5583 (SanDisk Cruzer ID)

- Obtenha a ID do dispositivo por meio de Device Manager (consulte Propriedades > Detalhes > IDs de hardware)

2. “Prevent Installation of Unauthorized Devices”

(Bloqueio total de todos os dispositivos não registrados)

Por que isso é importante?

- Serve como uma segunda camada de segurança

- Certifique-se de que apenas dispositivos com IDs registrados possam ser instalados

- Evite tentativas de bypass com novos dispositivos

Implementação ideal:

- Habilite a opção: “Prevent installation of devices not described by other policy settings.”

- Combine-o com o ID da lista de permissões no ponto 1

- Resultado:

- Dispositivos na lista de permissões → Permissão para uso

- Dispositivo desconhecido → Bloqueado automaticamente