O Windows 11 armazena com seguridade as credenciais de redes Wi-Fi para permitir reconexões automáticas. Este guia técnico definitivo detalha quatro métodos principais – desde a interface gráfica e o Prompt de Comando até o PowerShell e o gerenciamento de perfis – para recuperar, gerenciar e proteger senhas de Wi-Fi salvas. Projetado para técnicos de TI, profissionais e usuários avançados, também aborda considerações de segurança YMYL e as melhores práticas em gerenciamento de rede.

No cenário digital atual, a conectividade de rede é a espinha dorsal da produtividade. O Windows 11, como um sistema operacional moderno, implementa um mecanismo sofisticado de armazenamento de credenciais de Wi-Fi para uma experiência de usuário fluida. Esse sistema não apenas memoriza os nomes das redes (SSIDs), mas também criptografa e armazena com segurança as chaves em cofres protegidos do sistema. Entender como acessar esses dados é uma habilidade essencial para solução de problemas de rede, migração de dispositivos e auditorias de segurança. As senhas de Wi-Fi do Windows 11 salvas podem ser recuperadas através de várias interfaces do sistema, cada uma oferecendo diferentes níveis de acesso e complexidade.

Este artigo serve como um guia técnico definitivo que segue os princípios de E-E-A-T (Experiência, Expertise, Autoridade, Confiabilidade). O conteúdo é baseado na documentação oficial da Microsoft e nas práticas padrão da indústria de cibersegurança, garantindo que você possa confiar nos procedimentos descritos para cenários do mundo real sem comprometer a integridade do sistema.

Arquitetura de armazenamento de credenciais Wi-Fi no Windows 11

Antes de executar qualquer procedimento, é crucial entender a arquitetura subjacente. O Windows 11 armazena perfis de rede Wi-Fi em dois locais principais: o Gerenciador de Credenciais e o banco de dados do serviço WLAN AutoConfig. Cada perfil contém uma configuração completa de rede, incluindo tipo de segurança (WPA2/WPA3), método de criptografia (AES/TKIP) e o material da chave criptografado com uma chave do sistema. O processo de recuperação da senha envolve uma descriptografia on-the-fly que requer permissões de segurança elevadas, frequentemente necessitando de direitos de administrador.

Método 1: Interface gráfica (GUI) para redes ativas

Este é o método mais intuitivo, recomendado para usuários gerais. No entanto, sua aplicação é limitada à rede Wi-Fi atualmente ativa e conectada ao adaptador sem fio do seu PC. Abaixo está o procedimento técnico expandido:

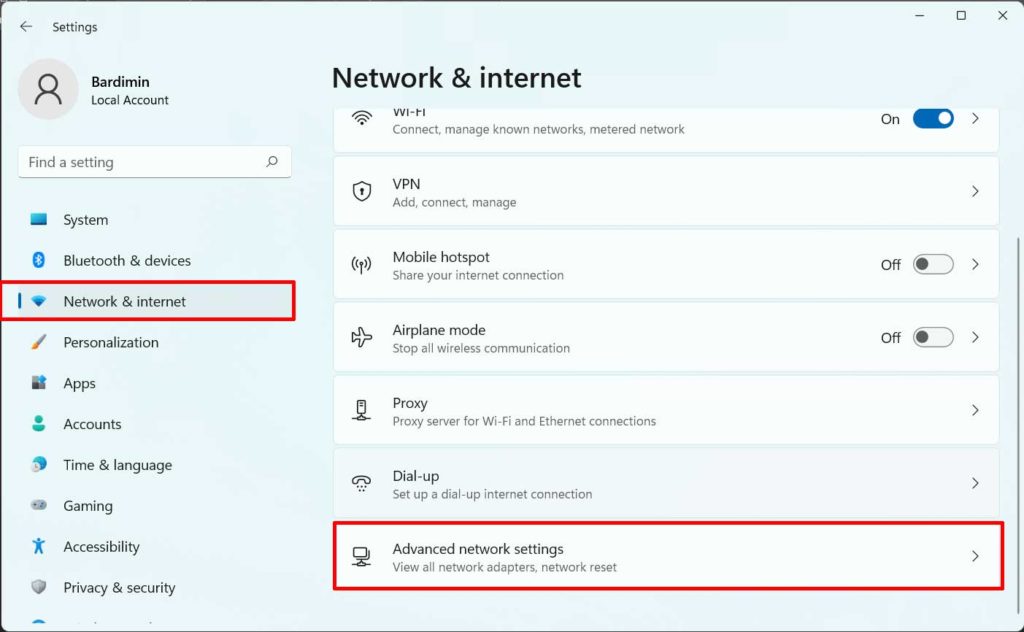

- Abrir as Configurações do Windows: Pressione a combinação de teclas

Win + I. Este atalho acessa a camada de configurações moderna (UWP) do Windows 11. - Navegar até a seção de Rede: Na janela Configurações, selecione “Rede e Internet” no painel esquerdo, depois clique em “Wi-Fi” à direita. Em seguida, clique no nome da rede ativa exibido na parte superior.

- Acessar as Propriedades de rede sem fio: Na página de detalhes da rede, role para baixo e clique no link “Propriedades de hardware”. Na nova janela que aparece, clique no botão “Propriedades sem fio”. Esta janela é um componente legado (Win32) que contém os detalhes de segurança física da rede.

- Revelar a chave de segurança: Mude para a guia “Segurança”. Na seção “Chave de segurança de rede”, o campo da senha é mostrado como pontos. Marque a caixa “Mostrar caracteres”. O sistema pode solicitar confirmação das credenciais de administrador ou verificação biométrica do Windows Hello como uma etapa adicional de autenticação.

Tecnicamente, a ação “Mostrar caracteres” aciona uma chamada à API de Proteção de Dados (DPAPI) para descriptografar a chave armazenada. Esse processo ocorre de maneira segura na memória sem persistir o resultado descriptografado em texto simples.

Método 2: Prompt de Comando (CMD) usando comandos Netsh

Para máxima flexibilidade e acesso a todos os perfis de Wi-Fi salvos historicamente, o Prompt de Comando com o contexto de comando netsh wlan é uma ferramenta poderosa. O utilitário netsh (Network Shell) interage diretamente com o serviço WLAN AutoConfig.

- Executar o CMD como Administrador: Clique com o botão direito no botão Iniciar e selecione “Terminal (administrador)” ou “Prompt de Comando (administrador). Privilégios elevados (administrador) são absolutamente necessários para a descriptografia da chave.

- Enumerar todos os perfis salvos: Execute o seguinte comando para listar todos os perfis:

A saída do comando exibirá todos os Perfis de usuário, que são os nomes SSID de cada rede à qual o computador já se conectou, incluindo redes públicas.netsh wlan show profiles - Recuperar detalhes e senha de um perfil específico: Use a sintaxe a seguir, substituindo

NOME_DO_PERFILpelo SSID exato (sensível a maiúsculas/minúsculas):

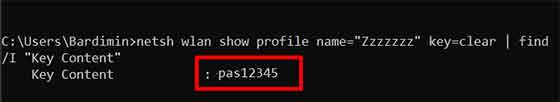

O parâmetronetsh wlan show profile name="NOME_DO_PERFIL" key=clearkey=clearé a instrução crítica para exibir a chave de segurança em forma legível (texto claro) após a descriptografia. - Analisar a saída para o Conteúdo da chave: Na saída extensa, procure pela seção intitulada “Configurações de segurança”. O valor na linha rotulada “Conteúdo da chave” é a senha de Wi-Fi que você procura. Observação: Para redes empresariais (WPA2-Enterprise), esse campo costuma estar vazio, pois elas usam um método de autenticação 802.1X diferente.

Para fins de automação, você pode encadear o comando com findstr para extrair a senha diretamente: netsh wlan show profile name="NOME_DO_PERFIL" key=clear | findstr "Conteúdo da chave". Esta técnica é inestimável em scripts batch para administrar várias estações de trabalho simultaneamente.

Método 3: Windows PowerShell e o módulo WiFiProfile

O Windows PowerShell oferece uma abordagem mais poderosa e orientada a objetos em comparação com o CMD. O Windows 11 possui capacidades nativas para lidar com perfis de Wi-Fi através do PowerShell.

- Abrir o Windows PowerShell como Administrador.

- Usar comandos baseados em objetos: Para exibir todos os perfis e suas senhas em uma execução, você pode executar o seguinte script de uma linha:

Este script analisa a saída donetsh wlan show profiles | Select-String "\:(.+)$" | %{$name=$_.Matches.Groups[1].Value.Trim(); $_} | %{(netsh wlan show profile name="$name" key=clear)} | Select-String "Key Content\W+\:(.+)$" | %{$pass=$_.Matches.Groups[1].Value.Trim(); $_} | %{[PSCustomObject]@{ NOME_DO_PERFIL=$name; SENHA=$pass }} | Format-Table -AutoSizenetshpasso a passo, extrai nomes de perfis, recupera cada chave e, finalmente, produz uma tabela organizada. - Método nativo do PowerShell (alternativa): Em algumas instalações, tente o seguinte cmdlet para uma abordagem mais direta:

Get-WifiProfile | ForEach-Object { (netsh wlan show profile name=$_.Name key=clear) | Select-String "Key Content" }

A principal vantagem do PowerShell é sua capacidade de exportar resultados para formatos de arquivo estruturados, como CSV, para documentação. Adicione | Export-Csv -Path C:\senhas_wifi.csv -NoTypeInformation ao final do pipeline para gerar um relatório.

Método 4: Via Gerenciador de Credenciais (Avançado)

O Gerenciador de Credenciais é o repositório centralizado do Windows para todas as credenciais. Para acessar as credenciais de Wi-Fi aqui:

- Abra o Painel de Controle > Contas de Usuário > Gerenciador de Credenciais.

- Clique na guia “Credenciais do Windows”.

- Role até a seção “Credenciais Genéricas”. Procure por uma entrada que comece com o formato

Microsoft:Wifi:Ssid=NOME_DA_REDE. - Clique na entrada e depois no botão “Mostrar” ao lado do campo da senha. A verificação administrativa será solicitada novamente.

Este método é menos comum devido à sua estrutura de armazenamento mais abstrata, mas é inestimável para uma compreensão holística de como o Windows gerencia todos os tipos de credenciais de forma centralizada.

Gerenciamento e segurança de perfis Wi-Fi

Saber como visualizar uma senha é apenas um aspecto. Um profissional de TI também deve ser capaz de gerenciar ativamente os perfis de Wi-Fi. Aqui estão operações críticas que podem ser realizadas via CMD ou PowerShell:

- Excluir perfis desnecessários:

netsh wlan delete profile name="NOME_DO_PERFIL". Esta ação melhora a segurança ao reduzir a superfície de ataque e limpar configurações obsoletas. - Exportar um perfil para backup ou migração:

netsh wlan export profile name="NOME_DO_PERFIL" folder=C:\Backup\ key=clear. Este comando gera um arquivo XML contendo a configuração completa da rede. ATENÇÃO: Se o parâmetrokey=clearfor usado, a senha será armazenada em texto simples dentro do arquivo XML. Proteja este arquivo diligentemente! - Importar um perfil para uma nova máquina:

netsh wlan add profile filename="C:\Backup\NOME_DO_PERFIL.xml". Isso é muito eficiente para implantações padronizadas em múltiplos dispositivos.

Para ambientes corporativos que usam um domínio do Active Directory, a Política de Grupo pode ser usada para enviar perfis de Wi-Fi pré-configurados para todos os computadores ingressados no domínio, eliminando a necessidade de armazenar e gerenciar senhas manualmente em cada máquina.

Aspectos de segurança YMYL e medidas preventivas

Acessar credenciais armazenadas toca em aspectos de segurança digital categorizados como YMYL (Your Money or Your Life). Portanto, as seguintes considerações são cruciais:

- Princípio do Privilégio Mínimo: Não conceda contas de administrador do dia a dia para usuários finais. O acesso para visualizar senhas salvas deve ser restrito apenas ao pessoal autorizado.

- Auditorias Regulares: Use scripts do PowerShell agendados para verificar e documentar periodicamente os perfis de Wi-Fi existentes, garantindo que nenhum ponto de acesso não autorizado tenha sido conectado anteriormente.

- Priorizar a Criptografia WPA3: Incentive o uso de redes com o protocolo de segurança WPA3, que é mais resistente a ataques de força bruta offline. Perfis WPA3 no Windows 11 são armazenados com proteção criptográfica adicional.

- Vigilância contra Phishing e Malware: Tenha cuidado com scripts ou ferramentas de terceiros que afirmam “recuperar” ou “exibir” todas as senhas de Wi-Fi. Essas ferramentas podem ser malware projetadas para roubar todas as credenciais armazenadas no sistema. Use sempre as ferramentas do sistema integradas descritas acima.

Para mais informações sobre as práticas de segurança de rede da Microsoft, você pode consultar a documentação oficial em Documentação de Segurança da Microsoft.

Solução de problemas comuns

- A senha não aparece (campo vazio): Se o campo “Conteúdo da chave” estiver vazio, a rede provavelmente usa WPA2-Enterprise (EAP). As credenciais para tais redes são armazenadas separadamente, muitas vezes como certificados digitais. Use

certmgr.mscpara visualizar os certificados instalados para o usuário atual. - Comando Netsh negado por falta de acesso: Certifique-se de que o Terminal, Prompt de Comando ou PowerShell estejam sendo executados como Administrador. Sem privilégios elevados, o processo não pode descriptografar as chaves de segurança armazenadas.

- Perfil não encontrado: O perfil pode estar armazenado sob outra conta de usuário do Windows. Faça login com essa conta de usuário, ou use o contexto da Conta do Sistema, o que requer técnicas avançadas como

psexec -sdo Pacote Sysinternals. - O adaptador Wi-Fi está desabilitado: Alguns comandos, particularmente aqueles que listam perfis, exigem que o adaptador sem fio esteja em estado ativo. Habilite primeiro o adaptador Wi-Fi através das Configurações ou do Gerenciador de Dispositivos.

Conclusão e recomendações profissionais

Acessar as senhas de Wi-Fi do Windows 11 salvas é um procedimento administrativo legítimo com ampla aplicação prática em suporte de TI, recuperação de desastres e configuração complexa de redes domésticas. O método GUI é adequado para resolução rápida por usuários finais, enquanto CMD e PowerShell são o domínio principal de técnicos e administradores de sistemas que requerem escalabilidade e capacidades de automação.

A recomendação principal é adotar uma estrutura de segurança em camadas: combine senhas de Wi-Fi fortes (preferencialmente frases-passe), realize auditorias regulares de perfis e utilize sempre os recursos de segurança mais altos suportados pelo seu roteador e dispositivos clientes. Documente consistentemente mudanças importantes na configuração da rede em um sistema de registro seguro. Dominando as técnicas deste guia, você não apenas protege ativos digitais, mas também melhora significativamente a eficiência operacional na gestão da infraestrutura de rede, seja para jogos de baixa latência, trabalho remoto ou pequenos data centers.