Bloquer l’accès Internet des applications spécifiques via le Pare-feu Windows Defender constitue la méthode la plus efficace pour économiser la bande passante, empêcher les mises à jour automatiques intrusives et combler les failles de sécurité liées aux connexions indésirables en arrière-plan, le tout sans installer de logiciel tiers.

Dans les environnements informatiques modernes, la quasi-totalité des logiciels installés sur un système Windows tente de communiquer avec des serveurs externes. Ces activités vont de la synchronisation des licences et du téléchargement des correctifs de sécurité à la collecte de données télémétriques et au chargement de contenu publicitaire. Pour les professionnels de l’informatique qui gèrent des machines virtuelles ou les techniciens qui effectuent des diagnostics système, la tendance d’une application à « téléphoner à la maison » sans autorisation explicite devient fréquemment une source de frustration. La situation devient encore plus critique pour les joueurs qui exigent une faible latence et des taux de ping stables, où chaque bit de données en arrière-plan peut provoquer des chutes de performance fatales. Comprendre comment bloquer accès Internet applications est une compétence fondamentale pour maintenir l’hygiène du réseau et les performances optimales du système.

Pourquoi Bloquer les Applications Surpasse leur Désinstallation

Les utilisateurs sont souvent tentés de simplement désinstaller toute application qui semble consommer des données de manière excessive. Cette action n’est pas toujours judicieuse. Certaines applications essentielles peuvent posséder des fonctionnalités de base qui restent nécessaires pour une utilisation hors ligne, tandis que seuls leurs composants en ligne entravent la productivité. En utilisant le Pare-feu Windows Defender avec fonctions avancées de sécurité, vous pouvez conserver l’installation du logiciel tout en coupant totalement sa capacité à interagir avec le réseau externe. Cette approche offre un contrôle granulaire que la désinstallation standard ne peut pas fournir. Vous pouvez dicter avec précision si un fichier exécutable (.exe) spécifique est autorisé à quitter votre appareil.

Analogie Technique : Un pare-feu agit comme un gardien de périmètre. Les Règles Entrantes surveillent le trafic tentant d’entrer dans votre PC depuis Internet. À l’inverse, les Règles Sortantes surveillent le trafic quittant votre PC à destination des serveurs sur Internet. Pour empêcher une application d’envoyer des données, l’intervention doit être effectuée du côté Sortant.

Guide Technique : Configurer les Règles Sortantes pour Bloquer l’Accès Internet des Applications

La procédure suivante est conçue pour créer une règle de blocage permanente et efficace. Cette méthode est compatible avec Windows 10, Windows 11 et les éditions récentes de Windows Server. Assurez-vous que le compte utilisateur que vous utilisez dispose des privilèges d’Administrateur avant de commencer les étapes de configuration.

Étape 1 : Accéder à la Console de Gestion Avancée

L’interface standard de Sécurité Windows n’affiche pas les options permettant de gérer les règles sortantes en détail. Vous devez utiliser la console Pare-feu Windows Defender avec fonctions avancées de sécurité. Pour l’ouvrir rapidement, appuyez sur la combinaison de touches Windows + R de votre clavier. Une fois la boîte de dialogue Exécuter apparue, tapez la commande wf.msc et appuyez sur Entrée. Cette commande sert de raccourci direct évitant une navigation à plusieurs niveaux dans le Panneau de configuration.

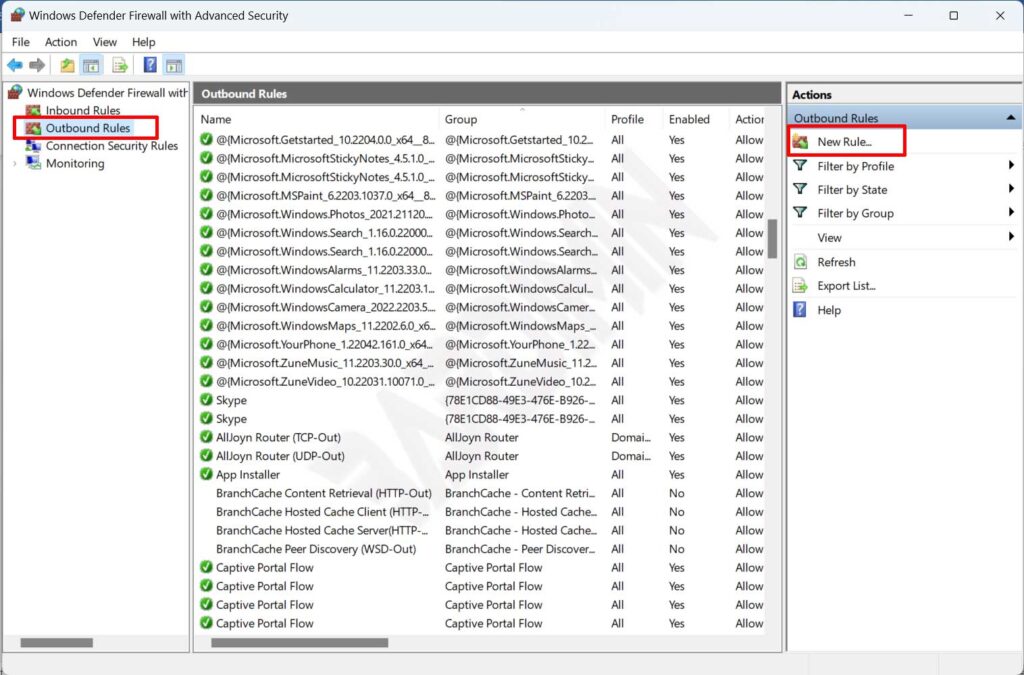

Étape 2 : Lancer la Création d’une Nouvelle Règle

Dans le volet de navigation gauche de la console, cliquez sur le nœud Règles Sortantes. Ce nœud contient la liste complète des politiques régissant les données sortantes. Observez le panneau Actions sur le côté droit de la fenêtre. Cliquez sur l’option Nouvelle règle… pour déclencher l’Assistant de configuration.

Étape 3 : Sélectionner le Type de Règle Programme

L’assistant vous demandera le type de règle souhaité. Sélectionnez l’option Programme car nous souhaitons contrôler l’exécution d’un fichier .exe spécifique. Cette option offre la plus grande précision par rapport au blocage de ports ou de services Windows. Ensuite, cliquez sur Suivant.

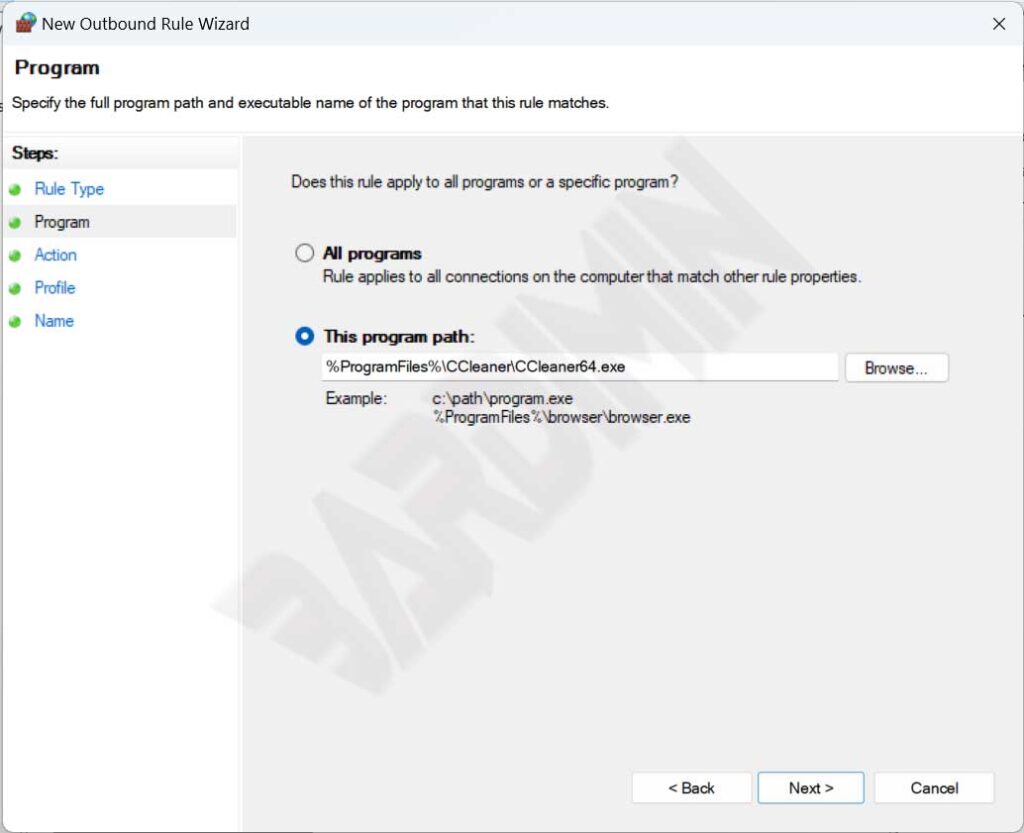

Étape 4 : Spécifier le Chemin du Fichier Exécutable

Sur l’écran Programme, choisissez l’option Ce chemin d’accès au programme :. Cliquez sur le bouton Parcourir… et naviguez jusqu’au répertoire d’installation de l’application cible. Sélectionnez son fichier exécutable principal (par exemple, photoshop.exe ou client_jeu.exe). Assurez-vous de sélectionner le bon fichier, car le Pare-feu Windows bloquera toutes les connexions sortantes provenant de ce processus. Une fois le chemin renseigné, cliquez sur Suivant.

Étape 5 : Choisir l’Action de Blocage

À l’étape Action, trois options fondamentales vous sont présentées. Sélectionnez Bloquer la connexion. Choisir cette option donne une instruction ferme à la pile réseau de Windows pour qu’elle abandonne tous les paquets de données que le processus tente d’envoyer. Ignorez les deux autres options (Autoriser et Autoriser si sécurisé). Cliquez sur Suivant.

Étape 6 : Configurer les Profils Réseau

La section Profil détermine sur quels types de réseau cette règle sera appliquée. Il existe trois catégories : Domaine (réseaux d’entreprise/d’organisation), Privé (réseaux domestiques de confiance) et Public (réseaux de point d’accès ou de café). Pour une efficacité maximale et pour garantir de bloquer accès Internet applications dans toutes les conditions, cochez les trois profils. Par conséquent, l’application ne pourra pas contourner la règle simplement parce que vous avez changé de réseau Wi-Fi. Cliquez sur Suivant.

Étape 7 : Nommer et Décrire la Règle

La dernière étape consiste à attribuer une identité. Dans le champ Nom, saisissez un titre descriptif facilement reconnaissable à l’avenir. Évitez les noms génériques comme « Règle 1 ». Utilisez un format tel que BLOC - Adobe Creative Cloud - Sortant ou BLOC - Jeu XYZ - Télémétrie. Le champ Description est facultatif mais fortement recommandé à des fins d’audit. Documentez la raison de la création de la règle et la date de modification. Enfin, cliquez sur le bouton Terminer.

Indicateur de Succès : Une icône de cercle rouge avec un signe d’interdiction apparaîtra à côté du nom de la règle nouvellement créée dans la liste des Règles Sortantes. Cette règle est active immédiatement et prend effet en temps réel sans nécessiter de redémarrage du système.

Vérification Visuelle de la Règle Active

Vérification et Dépannage des Règles de Pare-feu

Après avoir appliqué la règle, la vérification est une nécessité absolue dans les procédures techniques standard. Ouvrez l’application que vous avez bloquée et essayez d’utiliser ses fonctionnalités en ligne. Si l’application ne parvient pas à charger le contenu web, ne peut pas rechercher de mises à jour ou affiche un message d’erreur réseau, votre configuration a réussi. Cependant, que se passe-t-il si l’application parvient toujours à accéder à Internet ? Voici quelques causes courantes et leurs solutions.

Causes Fréquentes d’Échec du Blocage

- Chemin d’Exécution Incorrect : Les applications modernes s’exécutent souvent via des lanceurs ou des services distincts. Par exemple, bloquer

jeu.exepeut être insuffisant si les téléchargements de données sont gérés parassistant_telechargement.exe. Utilisez le Moniteur de Ressources pour identifier le processus réel qui consomme les ressources réseau. - Protocole Alternatif (IPv6 vs IPv4) : Assurez-vous que votre règle s’applique aux deux protocoles. Par défaut, l’Assistant couvre les deux. Toutefois, si vous modifiez les règles manuellement, vérifiez les paramètres sous l’onglet Protocoles et Ports.

- Règles d’Autorisation Prioritaires : Le Pare-feu Windows Defender traite les règles en fonction de leur priorité. Une règle d’Autoriser plus spécifique peut outrepasser une règle de Bloquer. Vérifiez s’il existe d’autres règles qui pourraient autoriser l’accès pour le même fichier.

Scénarios d’Utilisation pour Joueurs et Professionnels

La mise en œuvre de cette méthode pour bloquer accès Internet applications est cruciale dans deux domaines spécifiques. Premièrement, pour les joueurs de titres anciens. Il n’est pas rare que les serveurs principaux de jeux sortis dans les années 2000 soient définitivement hors ligne, mais que le client du jeu continue de tenter d’effectuer un ping vers ces adresses. Les tentatives de ping infructueuses répétées peuvent provoquer un gel momentané ou des saccades de l’application. Bloquer le fichier .exe du jeu dans le Pare-feu permet d’éviter la recherche de serveurs obsolètes, ce qui accélère considérablement le chargement du menu principal. Deuxièmement, pour les professionnels de la création utilisant les logiciels Adobe ou Autodesk. En créant une règle de blocage, vous pouvez empêcher les notifications de mise à jour qui perturbent le flux de travail ou économiser la bande passante lors de présentations importantes effectuées via le partage de connexion mobile.

Gestion Avancée des Règles

Pour maintenir un système ordonné, prenez l’habitude de désactiver les règles plutôt que de les supprimer. Faites simplement un clic droit sur la règle répertoriée dans Règles Sortantes et sélectionnez Désactiver la règle. Cela vous permet de réactiver le blocage ultérieurement sans avoir à répéter le processus de recherche de fichier depuis le début. Cette fonctionnalité est particulièrement utile lorsqu’un accès Internet temporaire est nécessaire pour l’activation de licence ou la synchronisation de données urgentes. De plus, vous pouvez exporter un ensemble de règles via l’option Exporter la stratégie pour les déployer sur d’autres ordinateurs au sein du même environnement de travail. Cela garantit la cohérence des politiques de sécurité sur l’ensemble du parc de machines que vous gérez.

Conclusion

Maîtriser la configuration des Règles Sortantes dans le Pare-feu Windows Defender vous confère un contrôle total sur le comportement des logiciels de votre machine. Cette méthode sert non seulement d’outil d’économie de bande passante, mais aussi de couche de sécurité supplémentaire qui bloque la télémétrie cachée et les fuites de données potentielles. Le processus est simple et ne nécessite que de la précision dans la sélection du bon fichier exécutable. En appliquant les instructions étape par étape décrites ci-dessus, vous pouvez créer un environnement informatique plus efficace, exempt d’interruptions de mise à jour indésirables et mieux optimisé pour les activités à haute performance telles que les jeux vidéo ou le montage vidéo.