Comment télécharger et installer Process Explorer

1. Téléchargez Process Explorer :

- Visitez le site officiel de Microsoft Sysinternals.

- Recherchez la section Process Explorer et cliquez sur le lien de téléchargement.

- Le fichier de téléchargement est généralement un fichier ZIP.

2. Installez Process Explorer :

- Extrayez le fichier ZIP téléchargé à l’emplacement souhaité sur votre ordinateur.

- Ouvrez le dossier extrait et recherchez un fichier nommé procexp.exe ou procexp64.exe (selon votre version de Windows).

- Double-cliquez sur le fichier pour exécuter Process Explorer sans avoir besoin d’une installation formelle.

3. Exécution Process Explorer :

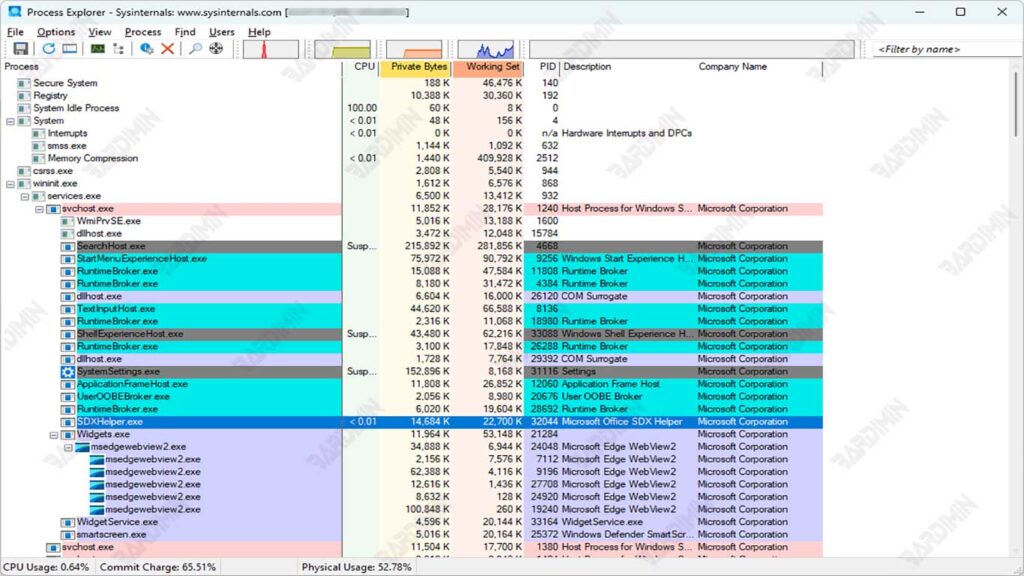

- Une fois l’application ouverte, vous verrez une interface qui affiche une liste de tous les processus en cours d’exécution.

- Pour obtenir plus d’informations sur un processus, il suffit de cliquer avec le bouton droit de la souris sur le processus et de sélectionner l’option appropriée.

Étapes pour identifier les processus malveillants à l’aide de Process Explorer

- Exécutez Process Explorer sur votre système Windows 11.

- Notez les processus marqués en violet dans la liste des processus. Les processus de couleur violette sont très probablement des logiciels malveillants, car les fichiers sont compressés ou empaquetés, ce qui peut masquer le code malveillant.

- Faites un clic droit sur le processus suspect et sélectionnez « Properties » pour vérifier plus d’informations.

- Vérifiez si le processus s’exécute sous un compte d’utilisateur inhabituel, tel que not NT AUTHORITY\SYSTEM, LOCAL SERVICE ou NETWORK SERVICE. Les processus exécutés sous d’autres comptes sont probablement des logiciels malveillants.

- Si le processus est une instance de svchost.exe, cliquez avec le bouton droit de la souris et vérifiez ses propriétés. Le processus Windows natif commencera par C :\Windows\System32\svchost.exe –k. Si ce n’est pas le cas, il peut s’agir d’un logiciel malveillant.

Processus de codage couleur dans Process Explorer

Process Explorer utilise un codage couleur pour aider les utilisateurs à identifier le type de processus en cours d’exécution. Voici une explication du codage couleur utilisé :

Procédé violet :

Indique un fichier compressé (également appelé packaged), qui peut masquer le code d’un logiciel malveillant. Ce processus est souvent une indication précoce de logiciels malveillants, car ils sont conçus pour se cacher des scanners antivirus.

Procédé rouge :

Indique le processus en cours d’arrêt. Cela signifie que le processus a été arrêté ou est en cours de terminaison.

Processus vert :

Indique un processus qui vient d’être effectué (également connu sous le nom de naissance). Ce processus vient peut-être d’être lancé et doit être vérifié davantage pour garantir sa sécurité.

Procédé bleu clair :

Affiche le processus exécuté par le même compte qui a démarré Process Explorer. Cela aide les utilisateurs à comprendre le contexte d’où provient le processus.

Procédé bleu foncé :

Affiche le processus actuellement sélectionné par l’utilisateur dans la vue Process Explorer. Cela permet aux utilisateurs de se concentrer plus facilement sur des processus spécifiques.

Procédé rose :

Affiche les services en cours d’exécution sur le PC, y compris les processus système critiques tels que svchost.exe. Ce processus peut accueillir un ou plusieurs autres services, en partageant les ressources pour plus d’efficacité.