Restringir el acceso a archivos compartidos mediante una lista blanca de direcciones IP de confianza es una estrategia esencial para reforzar las defensas de la red contra ransomware, malware e intrusiones no autorizadas en entornos profesionales y de juegos en LAN.

Compartir archivos a través del protocolo SMB (Server Message Block) simplifica la colaboración de datos en redes locales. Sin embargo, esta comodidad abre una brecha de seguridad crítica. Cualquier dispositivo dentro de la misma subred puede potencialmente ver, modificar o cifrar las carpetas que usted comparte. Windows 11 habilita el acceso compartido una vez que se activa la detección de redes. Por lo tanto, es obligatorio un filtrado de acceso estricto a nivel de red. Una técnica de lista blanca de IP mediante el Firewall de Windows Defender restringe el acceso a archivos compartidos exclusivamente a direcciones de confianza. Este enfoque sustituye la dependencia de contraseñas fácilmente comprometibles por identidades de red difíciles de suplantar.

Requisitos previos del sistema y preparación de la red

Antes de comenzar, asegúrese de que todos los equipos residan dentro de una única subred local. Se recomiendan direcciones IP estáticas tanto para el servidor como para los clientes. Aunque DHCP ofrece comodidad, puede interrumpir la conectividad cuando los arrendamientos de direcciones expiran y los dispositivos reciben nuevas asignaciones. También necesita privilegios de administrador en el PC que actuará como servidor de archivos. Verifique que el Firewall de Windows Defender esté activo y no esté siendo reemplazado por software de seguridad de terceros. Los servicios Servidor y Estación de trabajo también deben ejecutarse con normalidad para que el protocolo SMB funcione. Estos prerequisitos establecen una base confiable.

Punto clave: Deshabilitar el acceso de invitados y limitar las conexiones únicamente a direcciones IP específicas reduce drásticamente la superficie de ataque en comparación con la protección estándar basada solo en contraseñas.

Funcionamiento de SMB y riesgos de seguridad

El protocolo SMB opera en la capa de aplicación y comúnmente utiliza el puerto TCP 445 para la comunicación directa. Esta ruta se convierte con frecuencia en un vector de ciberataques. El gusano WannaCry, por ejemplo, se propagó a través de vulnerabilidades de SMBv1. Aunque Windows 11 deshabilita SMBv1 de forma predeterminada, habilitar el uso compartido de archivos sin filtrado de IP sigue siendo peligroso. Los ataques de fuerza bruta o la propagación de ransomware desde un dispositivo interno ya comprometido siguen siendo amenazas viables. Al emplear una lista blanca de IP, se crea un perímetro de microseguridad. Solo los paquetes de datos de las direcciones registradas pueden alcanzar el puerto del servicio de archivos. Esta técnica es excelente para aislar el acceso entre departamentos o directorios de juegos durante una LAN party.

Paso 1: Activar la característica de uso compartido de archivos

La configuración inicial requiere activar el servicio de uso compartido en el sistema operativo. Siga este procedimiento para construir la base antes de agregar la capa de seguridad:

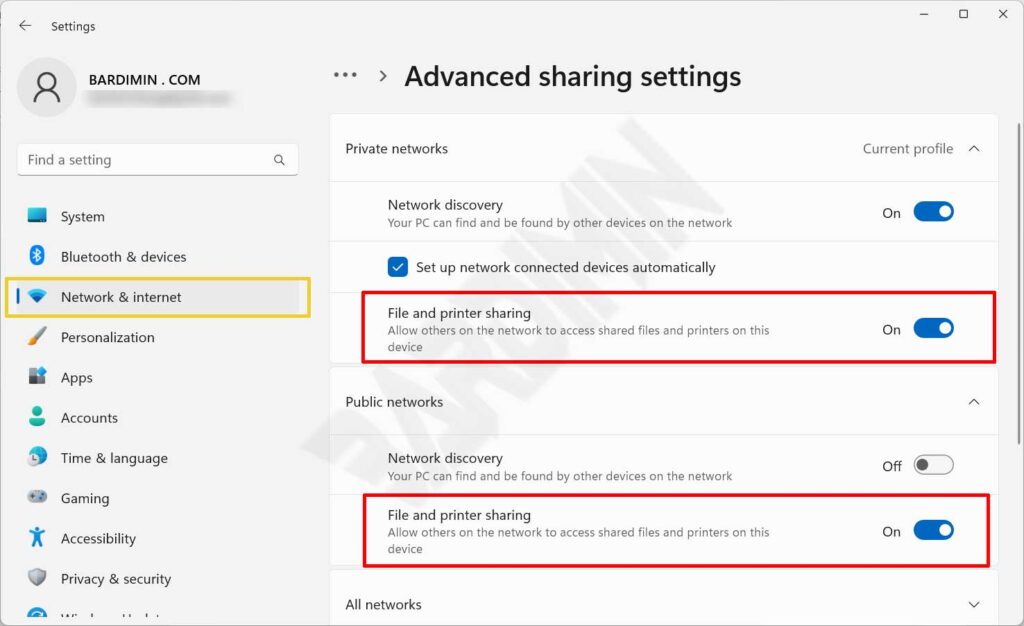

- Abra Configuración presionando la combinación de teclas (WIN + I).

- Navegue hasta Red e Internet, luego seleccione Configuración de red avanzada.

- En Más configuraciones, haga clic en Configuración de uso compartido avanzado.

- En el segmento Red privada, active los interruptores de Detección de redes y Uso compartido de archivos e impresoras.

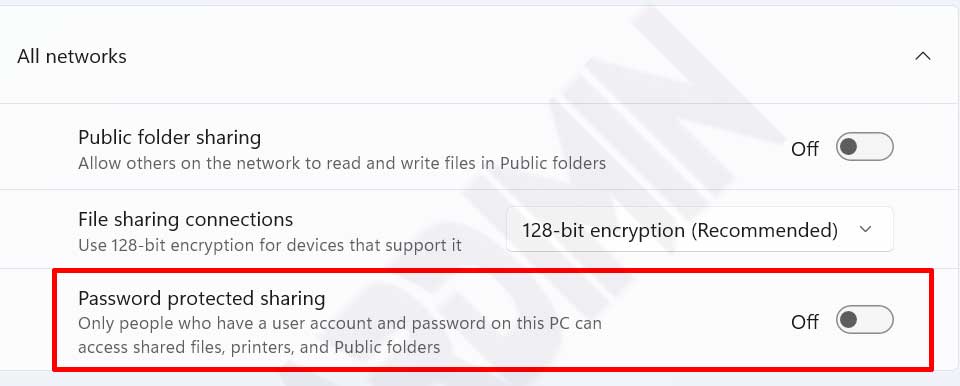

A continuación, desactive el uso compartido protegido por contraseña para simplificar las pruebas. De esta manera, el filtrado se basa únicamente en la identidad de red sin interferencia de credenciales.

- Desplácese hasta la sección Todas las redes y seleccione Desactivar el uso compartido protegido por contraseña.

- Haga clic en Guardar cambios para aplicar la configuración.

Paso 2: Compartir una carpeta específica

Una vez que el servicio está activo, elija el directorio local que pretende exponer. Este paso combina los permisos del sistema de archivos NTFS con los permisos de uso compartido para una compatibilidad total.

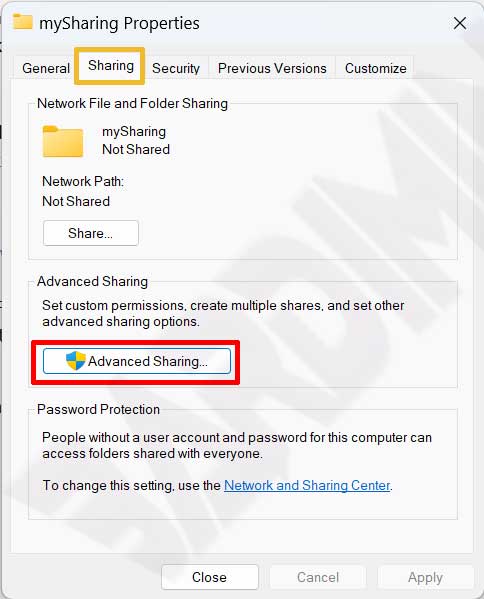

- Abra el Explorador de archivos y localice la carpeta de destino.

- Haga clic derecho en la carpeta y seleccione Propiedades en el menú contextual.

- Vaya a la pestaña Compartir y haga clic en el botón Uso compartido avanzado.

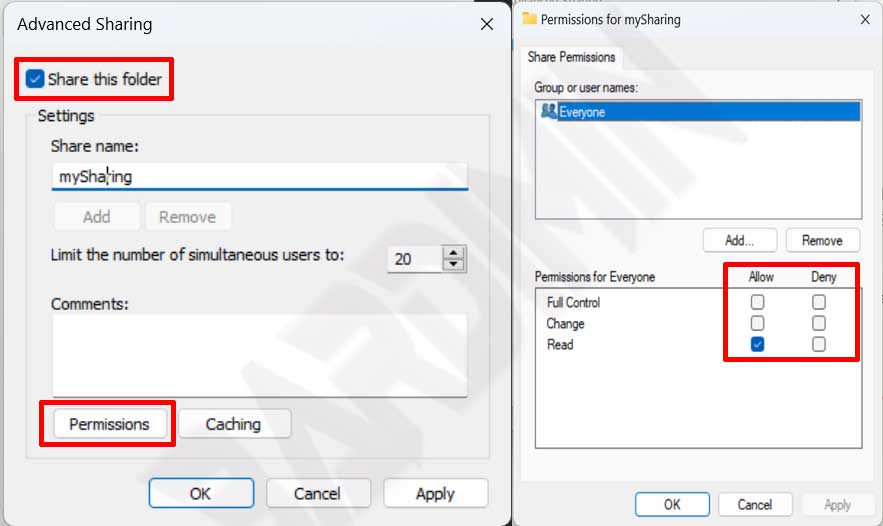

- Marque la casilla Compartir esta carpeta. Puede personalizar el Nombre del recurso compartido para identificarlo más fácilmente.

- Haga clic en Permisos para administrar los derechos de acceso a nivel de red.

Dentro de la ventana Permisos, conceda Control total o al menos Lectura al grupo Todos. El objetivo es evitar un doble bloqueo. Más adelante, el firewall filtrará el tráfico, por lo que estos permisos solo garantizan que los clientes que pasen el filtro no se vean obstaculizados por denegaciones a nivel de sistema de archivos.

Paso 3: Probar la conectividad inicial

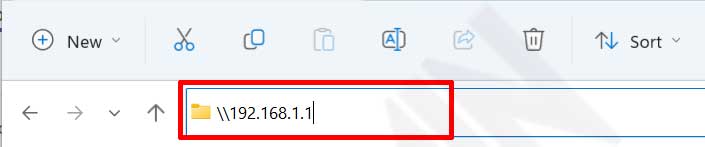

Antes de aplicar cualquier filtro, valide que la carpeta sea accesible desde otro cliente. Use un segundo equipo en la red y escriba la ruta UNC en la barra de direcciones del Explorador de archivos.

\\192.168.1.100

Reemplace la IP de ejemplo con la dirección local de su PC servidor. Si aparece la carpeta compartida, la configuración básica ha sido exitosa. Anote las direcciones IP de los equipos clientes a los que pretende otorgar acceso exclusivo antes de pasar a la etapa de seguridad.

Configuración central: Restringir el acceso a archivos compartidos con firewall

El núcleo de esta estrategia de seguridad consiste en bloquear globalmente todo el tráfico SMB entrante y, a continuación, crear excepciones precisas para las direcciones IP de confianza. Este método garantiza que cualquier escaneo del puerto 445 desde un dispositivo desconocido se descarte silenciosamente.

1. Bloquear las reglas predeterminadas de uso compartido de archivos e impresoras

La primera acción es deshabilitar las reglas incorporadas excesivamente permisivas que el sistema operativo aplica automáticamente.

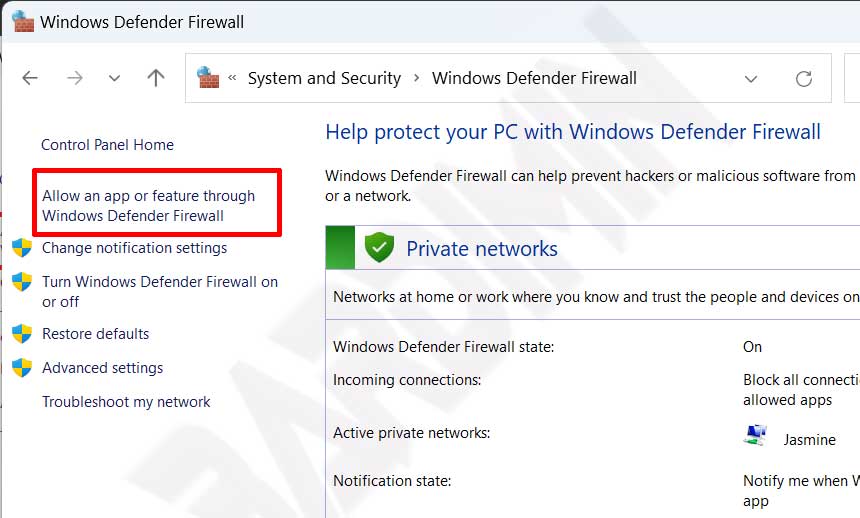

- Abra el Panel de control y navegue hasta Sistema y seguridad > Firewall de Windows Defender.

- Haga clic en Permitir una aplicación o característica a través del Firewall de Windows Defender en el panel izquierdo.

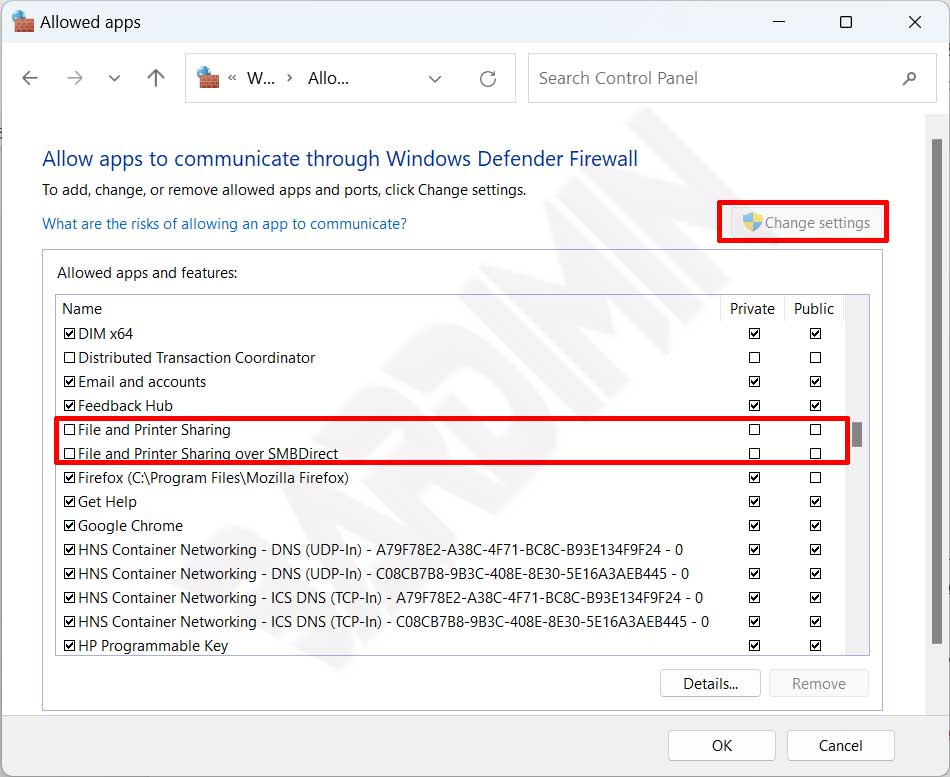

- Seleccione el botón Cambiar configuración para habilitar la edición. Se necesitan privilegios de administrador.

- Desplácese por la lista y desmarque todas las casillas asociadas con Uso compartido de archivos e impresoras y Uso compartido de archivos e impresoras sobre SMBDirect. Esto corta todas las conexiones entrantes a los recursos compartidos.

2. Crear una regla personalizada de lista blanca de IP (regla de entrada)

Una vez que el bloqueo global está en su lugar, construimos una “puerta secreta” que solo las direcciones designadas pueden atravesar. Esto se hace a través de Firewall de Windows Defender con seguridad avanzada.

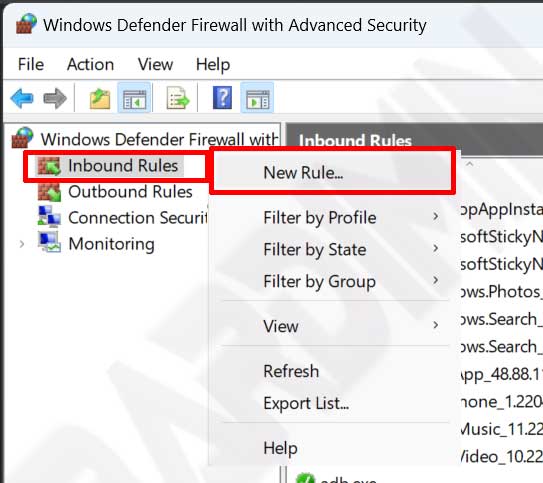

- En la página principal de Firewall de Windows Defender, elija Configuración avanzada en el panel izquierdo.

- Haga clic derecho en el nodo Reglas de entrada y seleccione Nueva regla.

- En la pantalla Tipo de regla, elija Personalizada para un control total de paquetes. Haga clic en Siguiente.

- En Programa, seleccione Todos los programas. Haga clic en Siguiente.

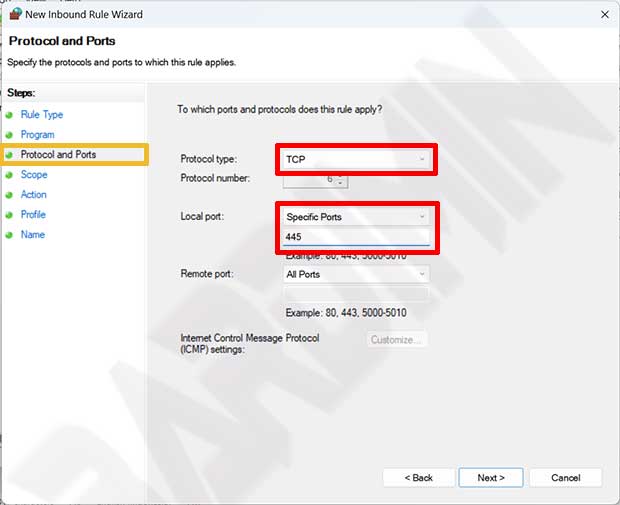

- En el paso Protocolo y puertos, configure:

- Tipo de protocolo: TCP

- Puerto local: Puertos específicos e ingrese 445.

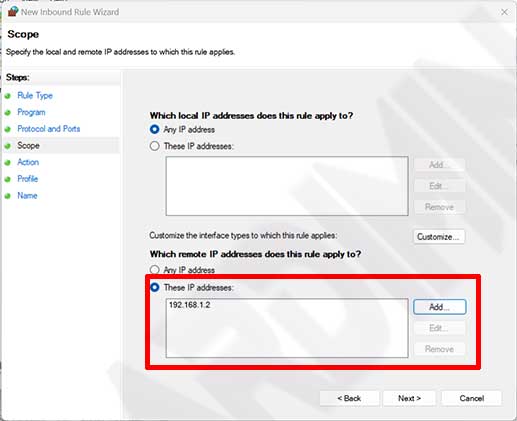

La fase más crítica es definir la lista blanca en la página Ámbito. La precisión al introducir las direcciones IP es esencial.

- En el paso Ámbito, localice ¿A qué direcciones IP remotas se aplica esta regla?.

- Elija Estas direcciones IP y haga clic en el botón Agregar.

- Introduzca las direcciones IP específicas de los PC o servidores que desea autorizar. Puede agregar una sola IP o una subred completa mediante la notación CIDR.

- Haga clic en Siguiente en el paso Acción y mantenga seleccionada la opción Permitir la conexión.

- En el paso Perfil, deje marcados todos los perfiles (Dominio, Privado, Público) y haga clic en Siguiente.

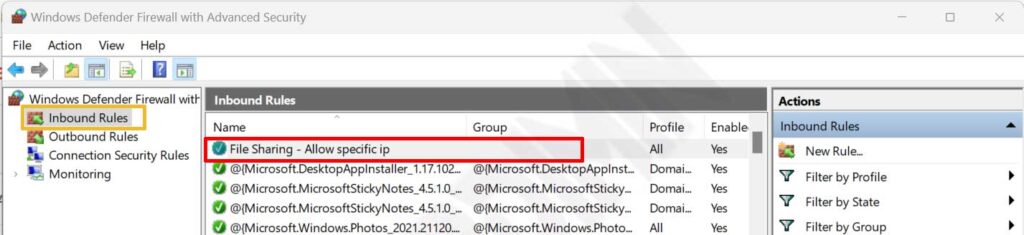

- Asigne a la regla un nombre descriptivo, como Allow_SMB_Trusted_IPs. Haga clic en Finalizar.

Prioridad de reglas: Asegúrese de que la regla de Permitir recién creada se sitúe en la parte superior de la lista de Reglas de entrada. Windows procesa las reglas de forma jerárquica, por lo que una regla de bloqueo puede anular una regla de permiso si está ubicada en una posición más alta.

Verificación posterior a la configuración y solución de problemas

Una vez creada la regla, es obligatorio realizar pruebas desde ambos lados. Acceda a la carpeta compartida desde un cliente cuya IP figure en la lista blanca. La conexión debería realizarse sin problemas. A continuación, intente acceder desde un dispositivo que no esté en la lista. El sistema debe mostrar un mensaje de error como “Windows no puede acceder…” o una solicitud de credenciales que finalmente falle.

Si las conexiones aún fallan, vacíe la caché de DNS mediante ipconfig /flushdns en un Símbolo del sistema. Revise si hay reglas de bloqueo conflictivas que puedan interferir. Para una seguridad más profunda, combine este filtrado de IP con el cifrado SMBv3 para proteger los datos en tránsito. Muchos administradores también creen en la activación del registro de auditoría para rastrear cualquier intento de acceso ilícito.

Casos de uso profesional e implementación

En entornos profesionales, la lista blanca de IP resulta inestimable. Un equipo de desarrollo solo necesita compartir una carpeta de compilación con una máquina CI/CD que tenga una dirección fija. Del mismo modo, los administradores de servidores de juegos pueden impedir que los jugadores habituales manipulen archivos de configuración vulnerables. Este método forma parte de una estrategia de defensa en profundidad. Ningún administrador debería confiar únicamente en los filtros IP; active siempre los registros de auditoría de Windows para monitorizar intentos no autorizados. Explore la documentación oficial para obtener más información: Microsoft SMB Overview y la Windows Firewall Configuration Guide.

En resumen, restringir el acceso a archivos compartidos mediante reglas de firewall basadas en IP es una contramedida técnica precisa. Sustituye la dependencia de contraseñas filtrables por una identidad de red firme, lo que eleva sustancialmente la postura de seguridad de sus datos.