Tipos de topologías de red

La topología de red es la forma física o lógica de una red informática. Esta topología describe cómo los dispositivos de una red están interconectados entre sí. La elección de la topología correcta es crucial porque afectará el rendimiento, la confiabilidad y el costo de la red.

Estos son algunos tipos de topologías de red más utilizados:

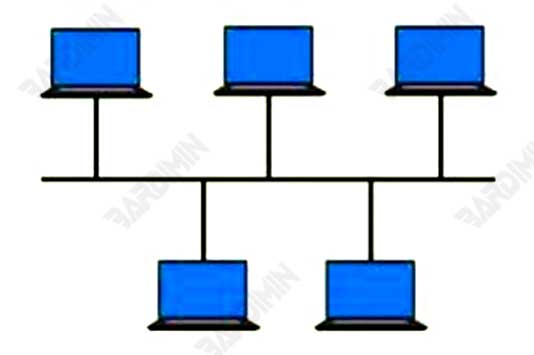

1. Topología de bus

La topología de bus es uno de los tipos más sencillos de topología de red. En una topología de bus, todos los dispositivos de red están conectados a un cable principal llamado “backbone”. Este cable sirve como ruta principal para transmitir datos de un dispositivo a otro. Cada dispositivo tiene una sola conexión al cable principal y no tiene una conexión directa con otros dispositivos.

Ventajas: Fácil de instalar y barato.

Contras: Si el cable principal se rompe, toda la red se verá interrumpida.

2. Topología en estrella

La topología en estrella es el tipo de topología de red más utilizado. En una topología de estrella, cada dispositivo está conectado a un centro llamado “switch” o “hub”. Cada dispositivo tiene una conexión directa con el hub, y los datos se envían desde el dispositivo al hub y luego a los demás dispositivos.

Pros: Fácil de administrar, si hay un dispositivo problemático, no interferirá con toda la red.

Contras: Si el hub o el switch están dañados, toda la red se verá interrumpida.

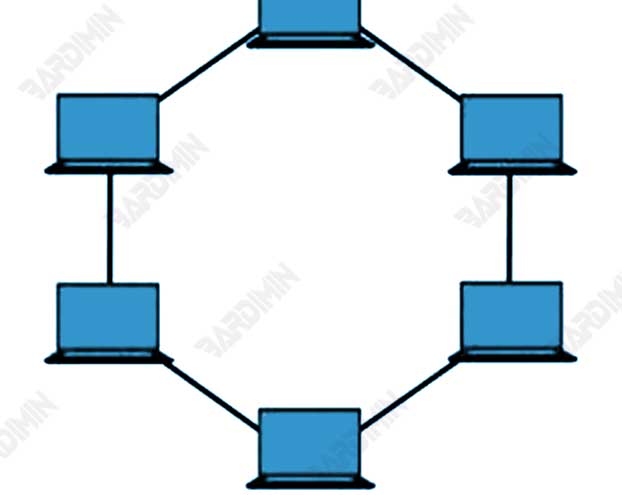

3. Topología de anillo

La topología de anillo es un tipo de topología de red más compleja que la topología de bus. En una topología de anillo, cada dispositivo está conectado al otro en una cadena, formando un círculo. Los datos se transmiten de un dispositivo a otro en una dirección específica, y cada dispositivo solo puede transmitir datos al siguiente dispositivo en un bucle.

Ventajas: Los datos pueden fluir en ambas direcciones.

Contras: Si se daña un solo dispositivo, toda la red puede verse interrumpida.

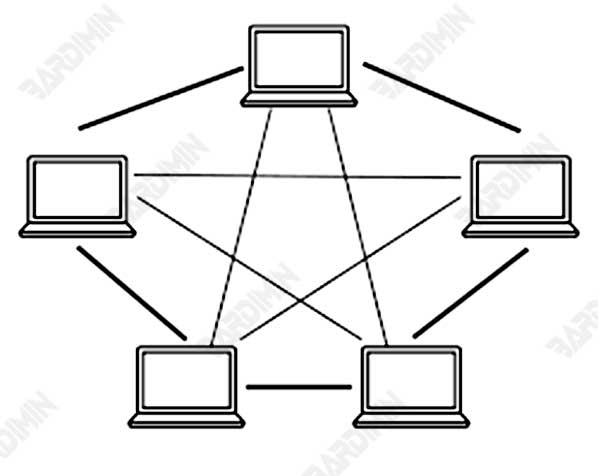

4. Topología de malla

La topología de malla es el tipo de topología de red más complejo y resistente a fallos. En una topología de malla, cada dispositivo está conectado directamente a todos los demás dispositivos. Los datos se pueden transmitir a través de varias rutas, por lo que si una ruta está dañada, los datos aún pueden moverse a través de la otra.

Ventajas: Muy fiable porque hay muchas rutas alternativas para los datos.

Contras: Requiere muchos cables y dispositivos, lo que lo hace muy caro.

5. Topología de árbol

Una combinación de topologías de bus y estrella. Tiene un dispositivo central que se conecta a otros dispositivos de forma jerárquica, similar a las ramas de los árboles.

Ventajas: Jerarquía clara, fácil de administrar.

Desventajas: Si las raíces están dañadas, todas las ramas debajo de ellas serán perturbadas.

6. Topología híbrida

Una topología híbrida es una combinación de dos o más topologías de red básicas, como bus, anillo, estrella y malla. El propósito de esta topología es combinar las ventajas de varias topologías y reducir las desventajas de cada una. Normalmente, las topologías híbridas se utilizan en grandes redes que requieren flexibilidad y escalabilidad.

Ventajas: Flexible y se puede ajustar a las necesidades de la red.

Contras: Complejidad en la configuración y gestión.