2. Kopieren Sie die EXE-Datei in die Windows-Sandbox

Sobald die Sandbox aktiv ist, besteht der nächste Schritt darin, die EXE-Datei, die Sie einchecken möchten, in diese virtuelle Umgebung zu verschieben.

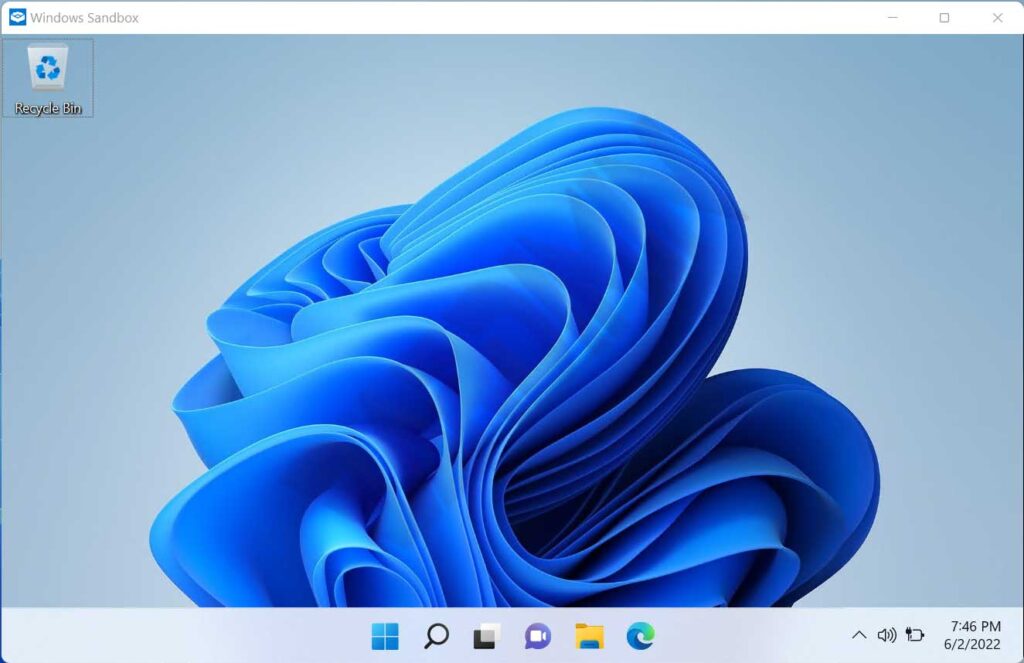

1. Öffnen Sie die Windows-Sandbox

- Suchen Sie im Startmenü nach “Windows Sandbox” und führen Sie die App aus.

- Die Sandbox öffnet sich wie ein neuer PC in einem separaten Fenster.

2. Kopieren Sie die EXE-Datei in die Sandbox

- Methode 1 (Drag & Drop):

Öffnen Sie den Ordner, in dem die EXE-Datei gespeichert ist, und ziehen Sie die Datei in das Sandbox-Fenster.

- Methode 2 (Kopieren und Einfügen):

Klicken Sie mit der rechten Maustaste auf die EXE-Datei im Hauptsystem, > Kopieren, und fügen Sie sie dann in die Sandbox ein.

3. Stellen Sie sicher, dass die Dateien erfolgreich übertragen werden

- Checken Sie in die Datei-Explorer-Sandbox ein (normalerweise auf dem Desktop oder in Downloads gespeichert).

- Wenn die Datei nicht angezeigt wird, wiederholen Sie den Kopiervorgang mit einer anderen Methode.

Gedenkfeier:

– Doppelklicken Sie nicht auf eine EXE-Datei in der Sandbox, bevor Sie bereit sind, sie zu analysieren!

– Wenn die Datei verdächtig aussieht (z. B. zufälliger Name, zu klein), ist es besser, sie sofort zu löschen.

3. Führen Sie die EXE-Datei aus und beobachten Sie ihr Verhalten

Nachdem die EXE-Datei erfolgreich in die Windows-Sandbox verschoben wurde, ist es an der Zeit, einen Testlauf durchzuführen, um nach potenzieller Malware zu suchen. So analysieren Sie das Dateiverhalten sorgfältig:

A. Suchen Sie nach Warnungen von Windows Defender

- Doppelklicken Sie auf die EXE-Datei, um sie auszuführen.

- Beachten Sie die angezeigten Sicherheitshinweise .

Wenn Windows Defender eine rote Warnung ausgibt (z. B. “Diese Datei enthält einen Virus”), schließen Sie das Programm sofort.

Wenn keine Warnung angezeigt wird, setzen Sie die Beobachtung fort.

B. Überprüfen Sie die Netzwerkaktivität (nicht autorisierter Internetzugang)

- Öffnen Sie den Task-Manager (Ctrl + Shift + Esc) > der Registerkarte “Details”.

- Suchen Sie nach dem Prozessnamen der exe-Datei, die ausgeführt wird.

- Klicken Sie mit der rechten Maustaste auf den Prozess > “Analyze wait chain”, um zu prüfen, ob die Datei versucht, eine Verbindung zum Internet herzustellen.

Wenn es eine fremde IP-Adresse oder eine verdächtige Domain gibt (Beispiel: 185.143.223.1), achten Sie auf Spyware/Keylogger.

C. Identifizieren Sie verdächtige Prozesse im Task-Manager

- Sortieren Sie Prozesse nach CPU-/Speicherauslastung.

- Achten Sie auf:

- Es erscheint ein neuer Prozess mit einem zufälligen Namen (Beispiel: xvgthb.exe).

- Der Prozess wird nach dem Schließen der EXE-Datei weiter ausgeführt.

- Es gibt seltsame untergeordnete Prozesse, die automatisch ausgeführt werden.

D. Erkennung von Änderungen der Systemeinstellungen

1. Überwachen Sie unerwartete Änderungen, wie z. B.:

- Eine neue Registrierungsdatei in HKEY_LOCAL_MACHINE.

- Ändern Sie die Systemdatei (prüfen Sie über C:\Windows\System32).

- Die Firewall-/Windows Defender-Einstellungen sind plötzlich deaktiviert.

2. Verwenden Sie den Process Explorer (Microsoft-Tools) für eine tiefergehende Analyse.

E. Vorsicht vor automatischer Softwareinstallation

1. Wenn die EXE-Datei plötzlich ein anderes Installationsprogramm öffnet (Beispiel: “Möchten Sie die XYZ Toolbar installieren?”), unverzüglich:

- Brechen Sie den Vorgang ab.

- Schließen Sie die Sandbox (alle Änderungen gehen verloren).

2. Überprüfen Sie den Ordner “Programme” in der Sandbox, um festzustellen, ob unbekannte Software installiert ist.

Zusammenfassende Tabelle der Malware-Anzeichen

| Verdächtiges Verhalten | Potenzielle Bedrohungen | Aktion |

| Windows Defender blockiert Dateien. | Virus/Ransomware entdeckt | Dateien löschen |

| Unbefugter Internetzugang | Spyware/Phishing | Trennen |

| Versteckte Prozesse im Hintergrund | Keylogger/Miner | Prozess beenden |

| Ändern der Registrierung | Rootkit/persistente Malware | Sandbox wiederherstellen |

Analysieren Sie die Ergebnisse und ergreifen Sie Maßnahmen

Nachdem Sie die EXE-Datei in der Windows-Sandbox getestet haben, ist es an der Zeit, die Ergebnisse zu analysieren und die richtige Entscheidung zu treffen. Hier ist die vollständige Anleitung: