Schritte zur Identifizierung von Malware-Prozessen mit Process Explorer

- Führen Sie Process Explorer auf Ihrem Windows 11-System aus.

- Beachten Sie, dass die Prozesse in der Liste der Prozesse violett markiert sind. Bei violett gefärbten Prozessen handelt es sich höchstwahrscheinlich um Malware, da die Dateien komprimiert oder verpackt sind, wodurch sich bösartiger Code verbergen kann.

- Klicken Sie mit der rechten Maustaste auf den verdächtigen Vorgang und wählen Sie “Properties”, um nach weiteren Informationen zu suchen.

- Überprüfen Sie, ob der Prozess unter einem ungewöhnlichen Benutzerkonto ausgeführt wird, z. B. nicht NT AUTHORITY\SYSTEM, LOCAL SERVICE oder NETWORK SERVICE. Prozesse, die unter anderen Konten ausgeführt werden, sind wahrscheinlich Malware.

- Wenn es sich bei dem Prozess um eine Instanz von svchost.exe handelt, klicken Sie mit der rechten Maustaste, und überprüfen Sie die Eigenschaften. Der systemeigene Windows-Prozess beginnt mit C:\Windows\System32\svchost.exe –k. Wenn nicht, könnte es sich um Malware handeln.

Farbcodierungsprozess in Process Explorer

Process Explorer verwendet eine Farbcodierung, um Benutzern zu helfen, den Typ des ausgeführten Prozesses zu identifizieren. Im Folgenden finden Sie eine Erläuterung der verwendeten Farbcodierung:

Lila Prozess:

Gibt eine komprimierte Datei (auch als verpackt bezeichnet) an, in der Schadsoftwarecode verborgen werden kann. Dieser Prozess ist oft ein früher Hinweis auf Malware, da sie darauf ausgelegt ist, sich vor Antivirenscannern zu verstecken.

Roter Prozess:

Gibt den Prozess an, der gestoppt wird. Dies bedeutet, dass der Prozess beendet wurde oder gerade beendet wird.

Grüner Prozess:

Zeigt einen Prozess an, der gerade durchgeführt wurde (auch als geboren bezeichnet wird). Dieser Prozess wurde möglicherweise gerade erst gestartet und muss weiter überprüft werden, um seine Sicherheit zu gewährleisten.

Hellblauer Prozess:

Zeigt den Prozess an, der von demselben Konto ausgeführt wird, das Process Explorer gestartet wurde. Dies hilft den Benutzern, den Kontext zu verstehen, aus dem der Prozess stammt.

Dunkelblauer Prozess:

Zeigt den Prozess an, der aktuell vom Benutzer in der Ansicht Process Explorer ausgewählt wurde. Das erleichtert es den Anwendern, sich auf bestimmte Prozesse zu konzentrieren.

Pink Prozess:

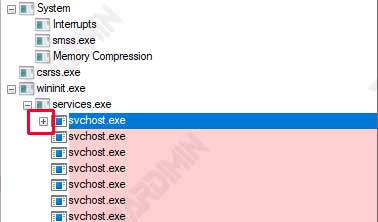

Zeigt die Dienste an, die auf dem PC ausgeführt werden, einschließlich kritischer Systemprozesse wie svchost.exe. Dieser Prozess kann einen oder mehrere andere Dienste aufnehmen und Ressourcen für mehr Effizienz freigeben.

Verwendung von Farbcodierung zur Identifizierung von Malware

Durch das Verständnis dieser Farbcodierung können Benutzer potenzielle Bedrohungen in ihren Systemen schnell identifizieren. Lila gefärbte Prozesse sollten weiter untersucht werden, um sicherzustellen, dass es sich nicht um Malware handelt, während andere Prozesse ebenfalls auf der Grundlage ihres Kontexts und Verhaltens überwacht werden müssen.

Die Nutzung dieser Funktion in Process Explorer ermöglicht es Benutzern, eine eingehende Analyse der Systemaktivität durchzuführen und die notwendigen vorbeugenden Maßnahmen zu ergreifen, um den Computer vor bösartigen Bedrohungen zu schützen.

Überprüfen SVCHOST.EXE auf Malware

Malware versucht oft, den svchost.exe-Prozess nachzuahmen, da es sich um eine wichtige Komponente des Windows-Betriebssystems handelt, die Systemdienste ausführt. Da viele Benutzer und Sicherheitssoftware svchost.exe als legitimen Prozess erkennen, nutzt die Malware dies aus, um ihre Existenz zu verbergen.

Bei svchost.exe-Prozessen laufen in der Regel viele Instanzen im Hintergrund, was es schwieriger macht, nicht autorisierte Prozesse zu erkennen. Malware, die als svchost.exe getarnt ist, kann sich der Erkennung entziehen, indem sie einen ähnlichen Namen verwendet oder unter ungewöhnlichen Benutzerkonten arbeitet.

So verwenden Sie das Symbol [+] links neben einem Prozess, um Unterprozesse anzuzeigen, bei denen es sich möglicherweise um Malware handelt

- Führen Sie die App Process Explorer auf Ihrem Computer aus.

- Durchsuchen Sie die Liste der Prozesse, und suchen Sie alle Instanzen von svchost.exe. Für diesen Vorgang werden mehrere Einträge angezeigt.

- Links neben dem svchost.exe-Prozessnamen sehen Sie das Symbol [+]. Dieses Symbol zeigt an, dass der Prozess über Unterprozesse verfügt, die weiter untersucht werden können.

- Klicken Sie auf das Symbol [+], um die Ansicht zu erweitern und die Unterprozesse anzuzeigen, die dieser svchost.exe-Instanz zugeordnet sind. Es werden alle Unterprozesse angezeigt, bei denen es sich möglicherweise um Malware handeln könnte.

- Überprüfen Sie diese Unterprozesse, um festzustellen, ob etwas verdächtig oder unbekannt ist. Wenn Sie einen Unterprozess mit einem ungewöhnlichen oder unbekannten Namen finden, könnte dies ein Hinweis auf Malware sein.