Dieser Artikel erörtert eine Windows-basierte Datenschutzlösung zur Abwehr von Ransomware-Angriffen durch die Nutzung der Funktion „Kontrollierter Ordnerzugriff“. Sie erfahren, wie sie funktioniert, erhalten aktualisierte Konfigurationsschritte und zusätzliche Strategien, um kritische Dateien vor erzwungener Verschlüsselung zu schützen.

Ransomware ist eine gefährliche Art von Malware, die die Datensicherheit bedroht. Diese Software infiziert Systeme und verschlüsselt die Dateien des Opfers. Ein Ransomware-Angriff kann Geschäftsbetriebe lahmlegen und erhebliche finanzielle Verluste verursachen. Opfer können nicht auf ihre eigenen Daten zugreifen. Um den Entschlüsselungsschlüssel zu erhalten, fordern Angreifer typischerweise ein Lösegeld in digitaler Währung. Es gibt jedoch keine Garantie, dass der Schlüssel nach der Zahlung bereitgestellt wird.

Sich auf eine einzige Antivirenlösung zu verlassen, ist oft nicht ausreichend. Die Ransomware-Bedrohung entwickelt sich kontinuierlich mit neuen Varianten weiter. Daher ist ein mehrschichtiger Sicherheitsansatz erforderlich. Eine effektive Strategie besteht darin, Schreibzugriff auf wichtige Ordner einzuschränken. Kontrollierter Ordnerzugriff (CFA) ist eine in Windows integrierte Sicherheitsfunktion, die genau dafür entwickelt wurde. Diese Funktion ist Teil der Windows-Sicherheit Suite.

Diese Funktion funktioniert, indem sie unautorisierte Änderungen blockiert. CFA erlaubt nur vertrauenswürdigen Anwendungen, Dateien in geschützten Ordnern zu ändern. Andere Anwendungen, die nicht auf der Zulassungsliste stehen, werden blockiert. So können Ransomware-Versuche, Daten zu verschlüsseln, von Anfang an verhindert werden. Eine ordnungsgemäße Konfiguration ist entscheidend für das Gleichgewicht zwischen Sicherheit und Produktivität.

Schritte zum Aktivieren und Konfigurieren des kontrollierten Ordnerzugriffs

Hier ist eine technische Anleitung zur Aktivierung und Einrichtung der Funktion „Kontrollierter Ordnerzugriff“ unter Windows 10 und 11. Stellen Sie sicher, dass Ihr Betriebssystem für den bestmöglichen Schutz aktualisiert ist.

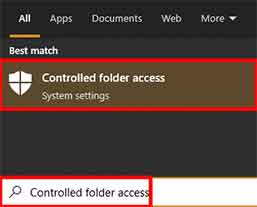

1. Auf Windows-Sicherheit zugreifen

Öffnen Sie die App Windows-Sicherheit. Sie können sie über das Startmenü suchen. Wählen Sie dann das Menü „Viren- & Bedrohungsschutz“. Scrollen Sie nach unten, bis Sie den Abschnitt „Ransomwareschutz“ finden. Klicken Sie auf die Option „Ransomwareschutz verwalten“.

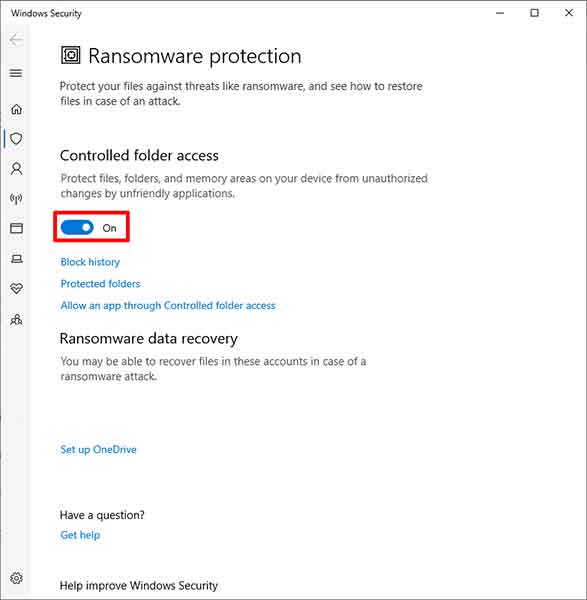

2. Kontrollierten Ordnerzugriff aktivieren

Im nächsten Einstellungsfenster sehen Sie einen Schalter für Kontrollierten Ordnerzugriff. Schieben Sie den Schalter auf „Ein“, um ihn zu aktivieren. Das System startet sofort den Basisschutz. Allerdings müssen Sie weitere Konfigurationen vornehmen.

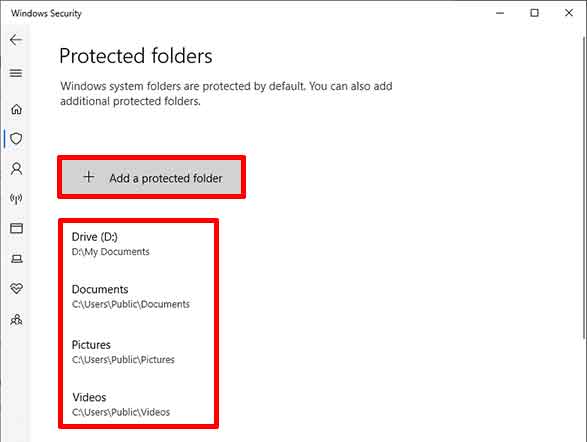

3. Zu schützende Ordner hinzufügen

Klicken Sie auf den Link „Geschützte Ordner“. Standardmäßig sind wichtige Ordner wie Dokumente, Bilder und Desktop bereits geschützt. Um einen benutzerdefinierten Ordner hinzuzufügen, klicken Sie auf „Geschützten Ordner hinzufügen“. Wählen Sie einen Ordner aus dem gewünschten Verzeichnis. Versuchen Sie, nur Ordner zu schützen, die kritische Daten enthalten.

Professioneller Tipp: Vermeiden Sie es, Systemordner oder Anwendungsinstallationsverzeichnisse zu schützen. Dies kann die Systemleistung und Softwareupdates beeinträchtigen.

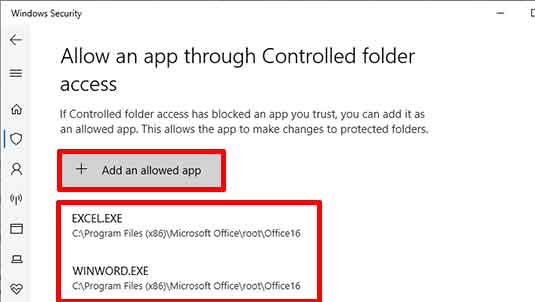

4. Berechtigungen für vertrauenswürdige Anwendungen erteilen

Diese Funktion blockiert standardmäßig alle Anwendungen. Daher müssen Sie Berechtigungen manuell erteilen. Klicken Sie auf die Option „App über kontrollierten Ordnerzugriff zulassen“. Klicken Sie dann auf die Schaltfläche „Zulässige App hinzufügen“. Sie können Anwendungen wie Microsoft Word, Photoshop oder andere Bearbeitungssoftware hinzufügen. Zusätzlich können Sie Berechtigungen über den „Blockierungsverlauf“ verwalten. Dort sehen Sie blockierte Anwendungen und können sie zulassen, wenn sie vertrauenswürdig sind.

Zusätzliche Strategien zum Schutz von Daten vor Ransomware

Obwohl der Kontrollierte Ordnerzugriff leistungsstark ist, ist er keine eigenständige Lösung. Implementieren Sie die folgenden Strategien für eine mehrschichtige Verteidigung. Erstens: Befolgen Sie immer die 3-2-1-Backup-Regel. Das heißt, drei Kopien der Daten, auf zwei verschiedenen Medien, mit einer Kopie außerhalb des Standorts. Zweitens: Aktualisieren Sie regelmäßig das Betriebssystem und alle Anwendungen. Viele Angriffe nutzen gepatchte Sicherheitslücken aus.

Drittens: Verwenden Sie Benutzerkonten mit dem Prinzip der geringsten Rechte. Verwenden Sie kein Administratorkonto für tägliche Aktivitäten. Viertens: Erhöhen Sie die Wachsamkeit gegenüber Phishing-E-Mails und verdächtigen Links. Schulungen zum Sicherheitsbewusstsein für das gesamte Team sind essentiell. Für tiefergehende Informationen zu Best Practices in der Cybersicherheit können Sie die Richtlinien der CISA (Cybersecurity and Infrastructure Security Agency) konsultieren.

Durch die Kombination der Funktion Kontrollierter Ordnerzugriff mit anderen proaktiven Strategien kann das Risiko eines Ransomware-Angriffs erheblich reduziert werden. Konfigurieren Sie sorgfältig und testen Sie die Auswirkungen auf den täglichen Arbeitsablauf. Datensicherheit ist ein kontinuierlicher Prozess, der regelmäßige Bewertung und Anpassung erfordert.